16,472

社区成员

发帖

发帖 与我相关

与我相关 我的任务

我的任务 分享

分享

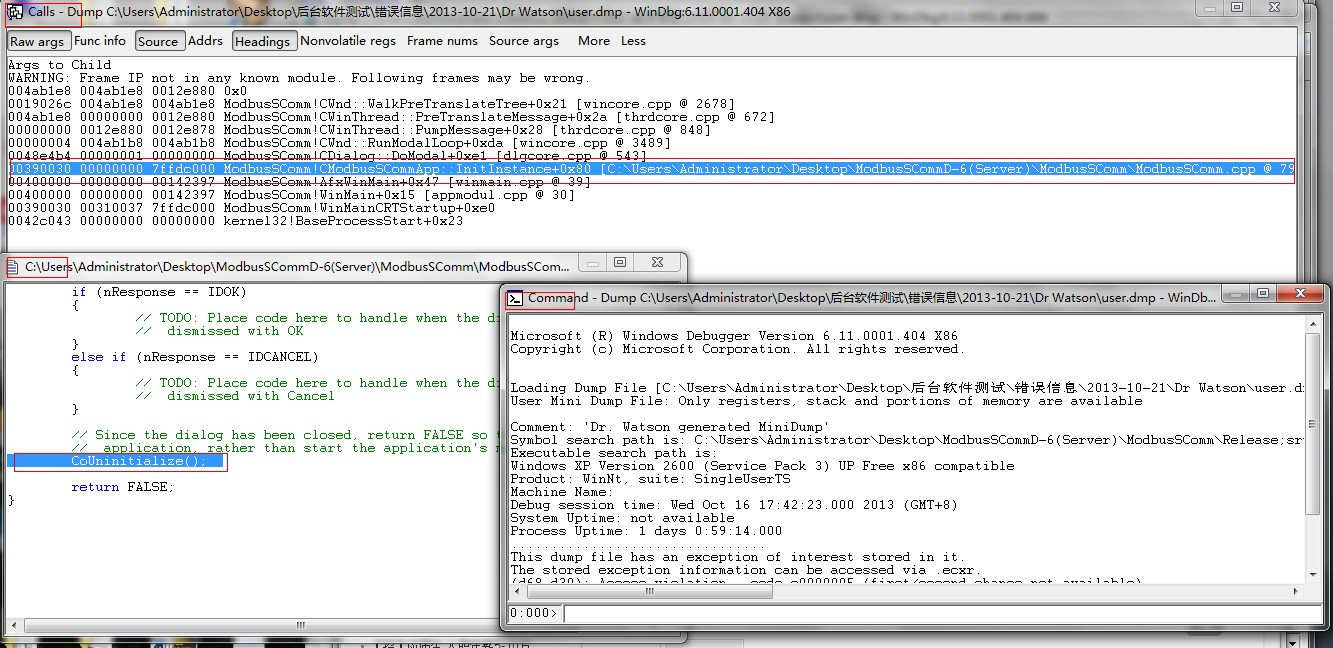

Microsoft (R) Windows Debugger Version 6.11.0001.404 X86

Copyright (c) Microsoft Corporation. All rights reserved.

Loading Dump File [C:\Users\Administrator\Desktop\后台软件测试\错误信息\2013-10-21\Dr Watson\user.dmp]

User Mini Dump File: Only registers, stack and portions of memory are available

Comment: 'Dr. Watson generated MiniDump'

Symbol search path is: C:\Users\Administrator\Desktop\ModbusSCommD-6(Server)\ModbusSComm\Release;srv*d:\symbolslocal*http://msdl.microsoft.com/download/symbols;C:\Users\Administrator\Desktop\后台软件测试\修改\通讯模块\2013-10-15-13-30\Release;srv*d\symbolslocal*http://msdl.microsoft.com/download/symbols

Executable search path is:

Windows XP Version 2600 (Service Pack 3) UP Free x86 compatible

Product: WinNt, suite: SingleUserTS

Machine Name:

Debug session time: Wed Oct 16 17:42:23.000 2013 (GMT+8)

System Uptime: not available

Process Uptime: 1 days 0:59:14.000

................................

This dump file has an exception of interest stored in it.

The stored exception information can be accessed via .ecxr.

(d68.d30): Access violation - code c0000005 (first/second chance not available)

eax=0012fb70 ebx=77d2aeab ecx=0012fb70 edx=00020301 esi=0013018c edi=004ab1e8

eip=00000000 esp=0012e7e8 ebp=004ab1e8 iopl=0 nv up ei pl nz na po nc

cs=001b ss=0023 ds=0023 es=0023 fs=003b gs=0000 efl=00000202

00000000 ?? ???

我运行和编译生成.exe不在同一电脑,会不会有影响??[/quote]

用windbg导入你生成的pdb文件,然后打开生成的dmp文件

ps:运行的exe要是生成的exe相同[/quote]

用windbg导入你生成的pdb文件:是在symbol search path里设置吗??

我根据下面连接设置之后不会自动打开源文件并定位,奇怪了,使用!Analysis -v命令也没用

[url=http://;srv*d\symbolslocal*http://msdl.microsoft.com/download/symbols;]

我运行和编译生成.exe不在同一电脑,会不会有影响??[/quote]

用windbg导入你生成的pdb文件,然后打开生成的dmp文件

ps:运行的exe要是生成的exe相同[/quote]

用windbg导入你生成的pdb文件:是在symbol search path里设置吗??

我根据下面连接设置之后不会自动打开源文件并定位,奇怪了,使用!Analysis -v命令也没用

[url=http://;srv*d\symbolslocal*http://msdl.microsoft.com/download/symbols;]

我运行和编译生成.exe不在同一电脑,会不会有影响??[/quote]

用windbg导入你生成的pdb文件,然后打开生成的dmp文件

ps:运行的exe要是生成的exe相同

我运行和编译生成.exe不在同一电脑,会不会有影响??[/quote]

用windbg导入你生成的pdb文件,然后打开生成的dmp文件

ps:运行的exe要是生成的exe相同