关于php调Webservice的问题

try{

$client = new SoapClient("http://api.yousite.com/web/CoreService?wsdl");

$param=array($xml);

$ret = $client->__call('invoke',$param);

$result = ob2ar($ret);

print_r($ret);exit;

}catch(Exception $e){

echo $e->getMessage();

}

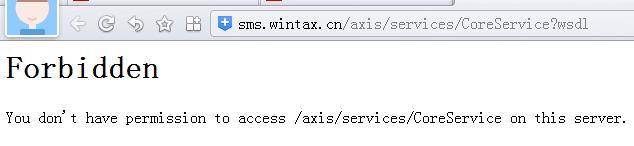

返回错误:SOAP-ERROR: Parsing WSDL: Couldn't load from '****************' : SYSTEM or PUBLIC, the URI is missing

各位大哥,帮我看下,错在哪儿了,感激不尽!

发帖

发帖 与我相关

与我相关 我的任务

我的任务 分享

分享