62,073

社区成员

发帖

发帖 与我相关

与我相关 我的任务

我的任务 分享

分享

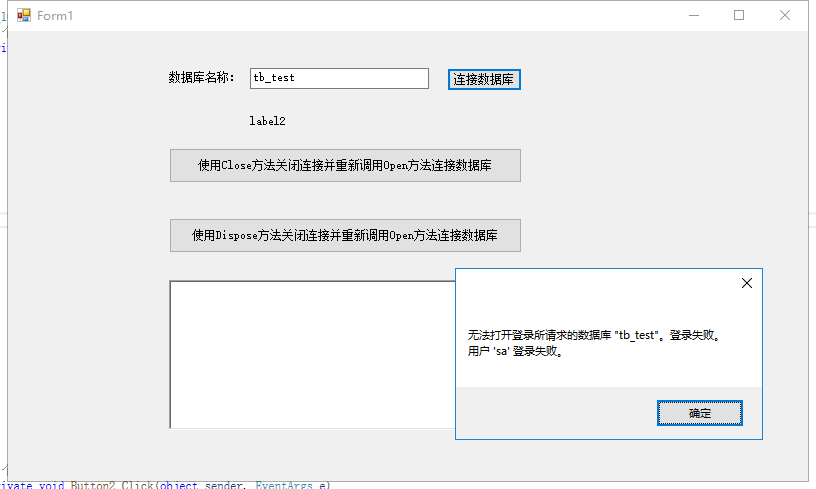

无法打开登录所请求的数据库 "yrdddp"。登录失败。

用户 'sa' 登录失败。

说明: 执行当前 Web 请求期间,出现未经处理的异常。请检查堆栈跟踪信息,以了解有关该错误以及代码中导致错误的出处的详细信息。

异常详细信息: System.Data.SqlClient.SqlException: 无法打开登录所请求的数据库 "yrdddp"。登录失败。

用户 'sa' 登录失败。

源错误:

执行当前 Web 请求期间生成了未经处理的异常。可以使用下面的异常堆栈跟踪信息确定有关异常原因和发生位置的信息。

堆栈跟踪:

[SqlException (0x80131904): 无法打开登录所请求的数据库 "yrdddp"。登录失败。

用户 'sa' 登录失败。]

System.Data.SqlClient.SqlInternalConnectionTds..ctor(DbConnectionPoolIdentity identity, SqlConnectionString connectionOptions, SqlCredential credential, Object providerInfo, String newPassword, SecureString newSecurePassword, Boolean redirectedUserInstance, SqlConnectionString userConnectionOptions, SessionData reconnectSessionData, DbConnectionPool pool, String accessToken, Boolean applyTransientFaultHandling) +1394

System.Data.SqlClient.SqlConnectionFactory.CreateConnection(DbConnectionOptions options, DbConnectionPoolKey poolKey, Object poolGroupProviderInfo, DbConnectionPool pool, DbConnection owningConnection, DbConnectionOptions userOptions) +1120

System.Data.ProviderBase.DbConnectionFactory.CreatePooledConnection(DbConnectionPool pool, DbConnection owningObject, DbConnectionOptions options, DbConnectionPoolKey poolKey, DbConnectionOptions userOptions) +70

System.Data.ProviderBase.DbConnectionPool.CreateObject(DbConnection owningObject, DbConnectionOptions userOptions, DbConnectionInternal oldConnection) +910

System.Data.ProviderBase.DbConnectionPool.UserCreateRequest(DbConnection owningObject, DbConnectionOptions userOptions, DbConnectionInternal oldConnection) +114

System.Data.ProviderBase.DbConnectionPool.TryGetConnection(DbConnection owningObject, UInt32 waitForMultipleObjectsTimeout, Boolean allowCreate, Boolean onlyOneCheckConnection, DbConnectionOptions userOptions, DbConnectionInternal& connection) +1637

System.Data.ProviderBase.DbConnectionPool.TryGetConnection(DbConnection owningObject, TaskCompletionSource`1 retry, DbConnectionOptions userOptions, DbConnectionInternal& connection) +117

System.Data.ProviderBase.DbConnectionFactory.TryGetConnection(DbConnection owningConnection, TaskCompletionSource`1 retry, DbConnectionOptions userOptions, DbConnectionInternal oldConnection, DbConnectionInternal& connection) +267

System.Data.ProviderBase.DbConnectionInternal.TryOpenConnectionInternal(DbConnection outerConnection, DbConnectionFactory connectionFactory, TaskCompletionSource`1 retry, DbConnectionOptions userOptions) +318

System.Data.SqlClient.SqlConnection.TryOpenInner(TaskCompletionSource`1 retry) +211

System.Data.SqlClient.SqlConnection.TryOpen(TaskCompletionSource`1 retry) +393

System.Data.SqlClient.SqlConnection.Open() +122

System.Data.EntityClient.EntityConnection.OpenStoreConnectionIf(Boolean openCondition, DbConnection storeConnectionToOpen, DbConnection originalConnection, String exceptionCode, String attemptedOperation, Boolean& closeStoreConnectionOnFailure) +41

[EntityException: 基础提供程序在 Open 上失败。]

System.Data.EntityClient.EntityConnection.OpenStoreConnectionIf(Boolean openCondition, DbConnection storeConnectionToOpen, DbConnection originalConnection, String exceptionCode, String attemptedOperation, Boolean& closeStoreConnectionOnFailure) +212

System.Data.EntityClient.EntityConnection.Open() +138

System.Data.Objects.ObjectContext.EnsureConnection() +84

System.Data.Objects.ObjectContext.ExecuteStoreQueryInternal(String commandText, String entitySetName, MergeOption mergeOption, Object[] parameters) +109

web.index.Page_Load(Object sender, EventArgs e) +557

System.Web.UI.Control.OnLoad(EventArgs e) +109

System.Web.UI.Control.LoadRecursive() +68

System.Web.UI.Page.ProcessRequestMain(Boolean includeStagesBeforeAsyncPoint, Boolean includeStagesAfterAsyncPoint) +4498

<?xml version="1.0" encoding="UTF-8"?>

<!--

有关如何配置 ASP.NET 应用程序的详细信息,请访问

http://go.microsoft.com/fwlink/?LinkId=169433

-->

<configuration>

<connectionStrings>

<add name="n_xy28_dataEntities" connectionString="metadata=res://*/App_Model.csdl|res://*/App_Model.ssdl|res://*/App_Model.msl;provider=System.Data.SqlClient;provider connection string="data source=.;initial catalog=yrdddp;user id=sa;password=Aasi#shang@%132*;multipleactiveresultsets=True;App=EntityFramework"" providerName="System.Data.EntityClient" />

</connectionStrings>

<appSettings>

<add key="phoneuname" value="a745125953" />

<add key="phonepass" value="564ds564d6s4dd54" />

</appSettings>

<system.web>

<globalization requestEncoding="GB2312" responseEncoding="GB2312" />

<httpRuntime requestValidationMode="2.0" />

<compilation targetFramework="4.0">

<assemblies>

<add assembly="System.Data.Entity, Version=4.0.0.0, Culture=neutral, PublicKeyToken=b77a5c561934e089" />

</assemblies>

</compilation>

<pages enableSessionState="true" enableViewState="false" enableViewStateMac="false" controlRenderingCompatibilityVersion="3.5" clientIDMode="AutoID" />

<roleManager defaultProvider="AspNetWindowsTokenRoleProvider" />

</system.web>

<system.webServer>

<modules runAllManagedModulesForAllRequests="true" />

<directoryBrowse enabled="true" />

</system.webServer>

<system.serviceModel>

<bindings />

<client />

</system.serviceModel>

</configuration>

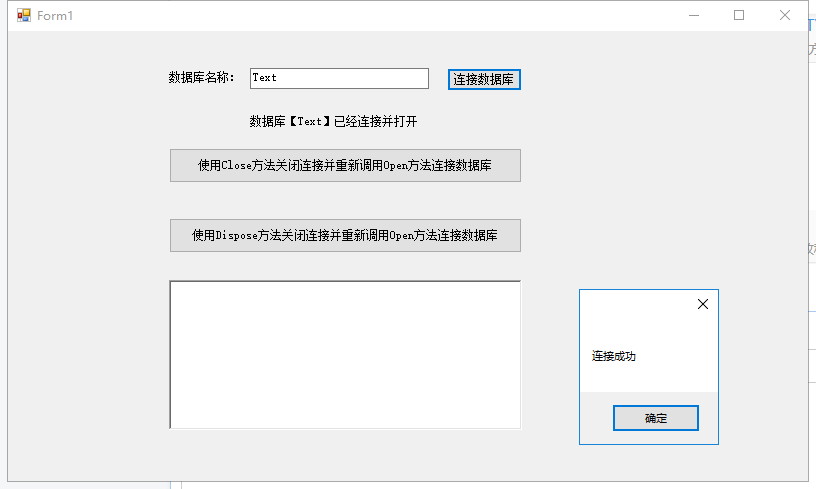

我sa连接不上是因为我连接是数据库中的表tb_test,而连接数据库Text就没问题了。

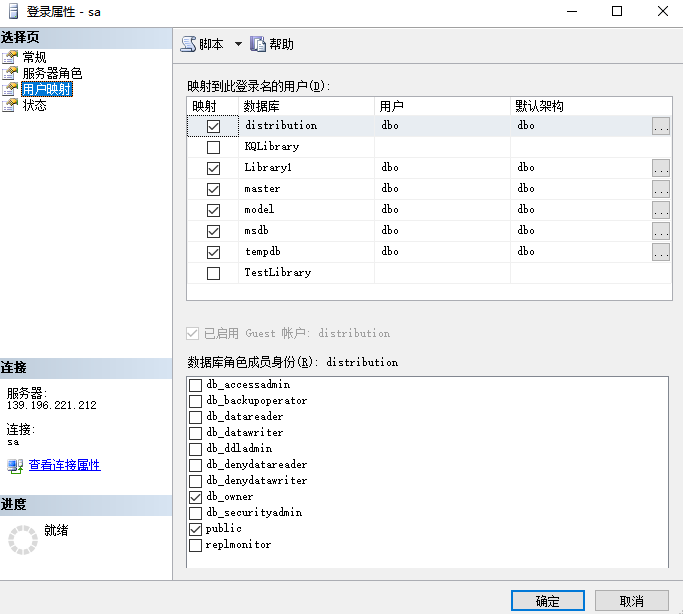

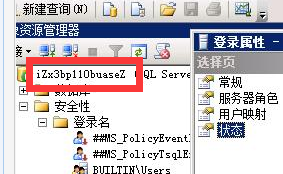

看看这些个地方,有没有选中对应的数据库

看看这些个地方,有没有选中对应的数据库

修改sa的密码为123456,更改webconfig对应密码,然后从启IIS和MSSQL,还是同样问题。用NavicatServer却可以连接MSSQL

肯定是这个问题了。

我发觉额。 pwd=Aasi#shang@%132* webconfig中对于特殊符号没有处理 http://blog.csdn.net/qiuyu8888/article/details/8024255