已知明文密文,求加密算法!!!

加密规则应该是自创的,很简单的类型(这是一道老师给的题目,蒟蒻真的不会做),据老师所说应该和二进制有关。

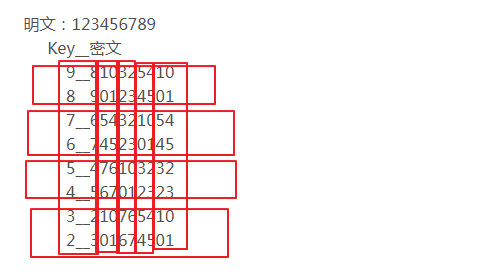

明文:123456789

Key__密文

9__810325410

8__901234501

7__654321054

6__745230145

5__476103232

4__567012323

3__210765410

2__301674501

即给出明文,一共九个关键词,每一个对应不同的密文。

从二进制思考(大概),要求可以明文密文互逆运算。

Java

发帖

发帖 与我相关

与我相关 我的任务

我的任务 分享

分享

规律很明显

规律很明显