93

社区成员

发帖

发帖 与我相关

与我相关 我的任务

我的任务 分享

分享2023年5月24日,我进行了网络与系统攻防技术第八次实验,实验报告如下。

1.Web前端HTML

能正常安装、启停Apache。理解HTML,理解表单,理解GET与POST方法,编写一个含有表单的HTML。

2.Web前端javascipt

理解JavaScript的基本功能,理解DOM。

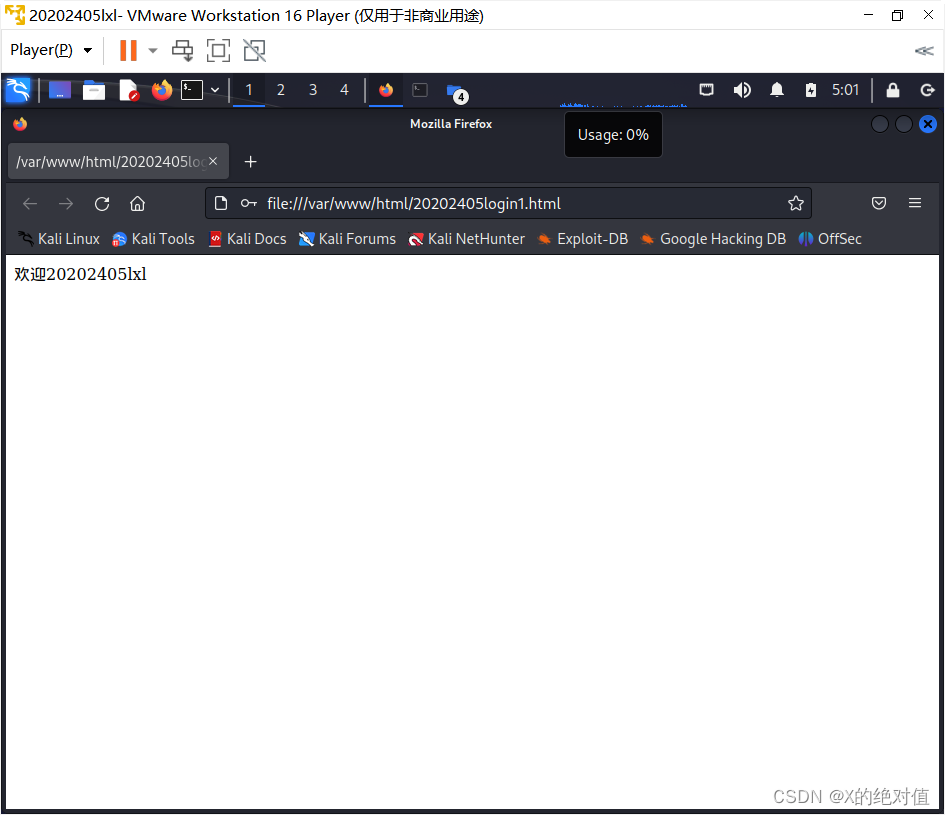

在1.的基础上,编写JavaScript验证用户名、密码的规则。在用户点击登陆按钮后回显“欢迎+输入的用户名”。

尝试注入攻击:利用回显用户名注入HTML及JavaScript。

3.Web后端:MySQL基础:正常安装、启动MySQL,建库、创建用户、修改密码、建表。

4.Web后端:编写PHP网页,连接数据库,进行用户认证。

5.最简单的SQL注入,XSS攻击测试。

6.安装Webgoat或类似平台,并完成SQL注入、XSS、CSRF攻击。

1.开启Apache。

systemctl start apache2

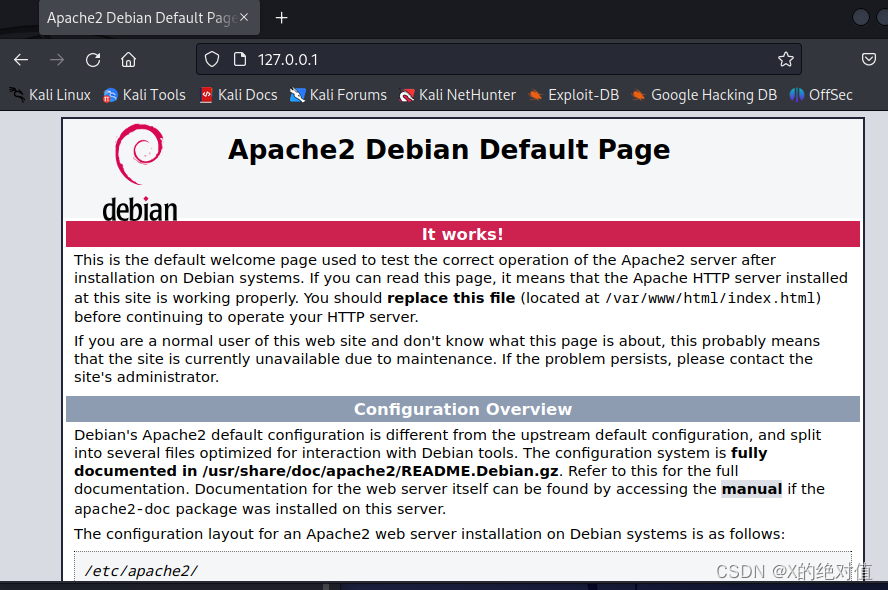

2.在浏览器中输入127.0.0.1,发现显示了apache的界面,证明服务开启成功。(没打开的时候显示的不是,已经尝试过了。)

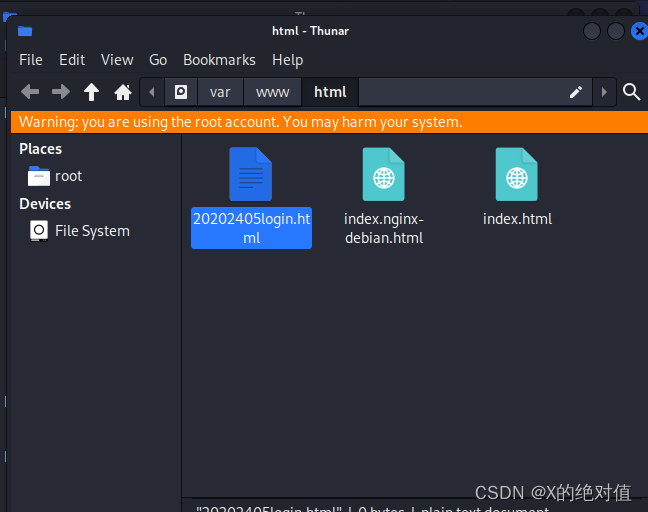

3.进入 /var/www/html路径,新建一个表单的html文件。

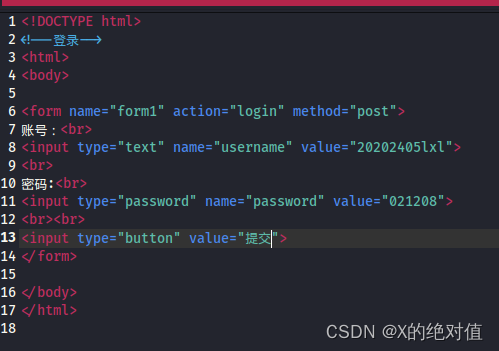

4.编写一个带表单的html代码。

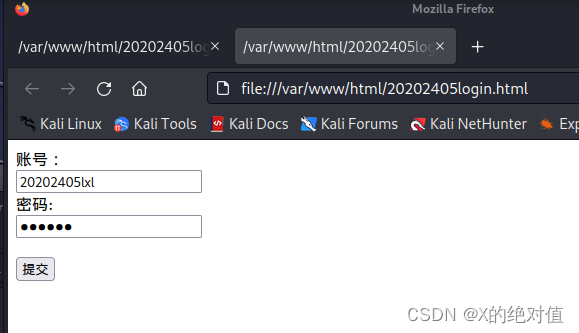

5.在浏览器输入 /var/www/html/20202405login.html,打开网页,就是编写的html。

1.在原有的html的基础上,添加一段JavaScript代码,判断用户是否输入账号、密码。

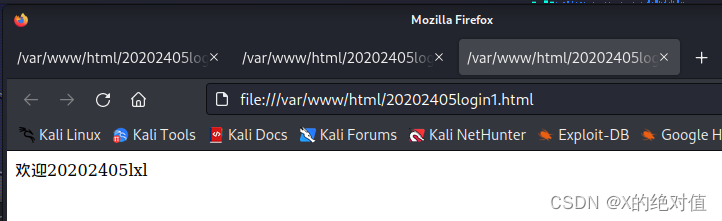

2.点击提交尝试,效果如下。

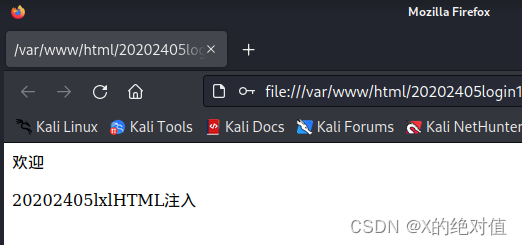

3.尝试注入攻击:利用回显用户名注入HTML及JavaScript。

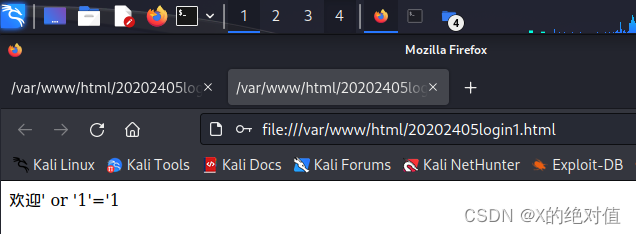

(1)注入HTML

输入:

<p>20202405lxlHTML注入</p>

如图所示,注入成功。

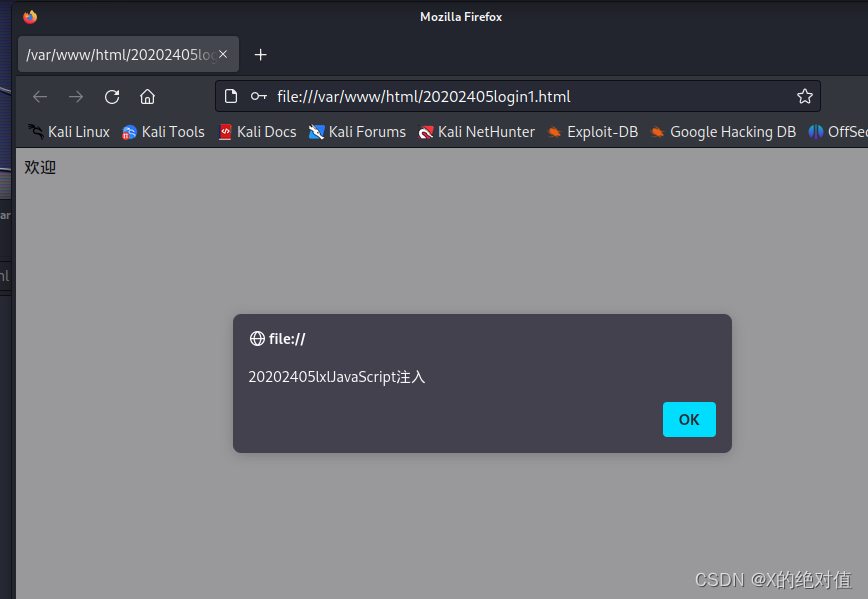

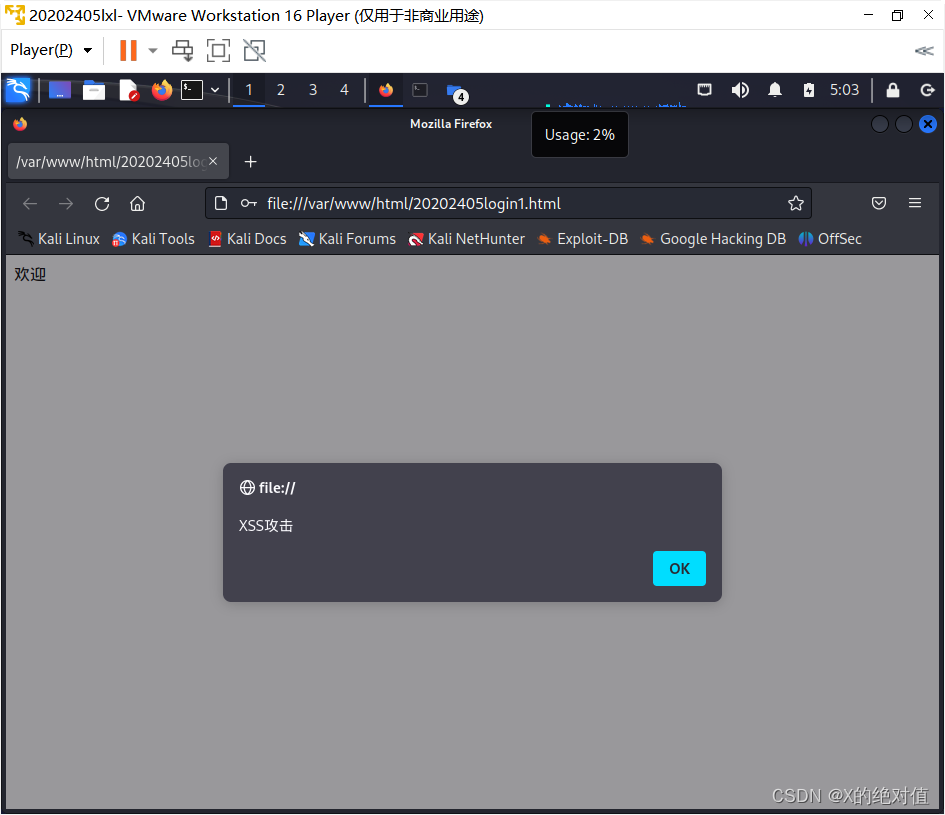

(2)注入JavaScript

输入:

<script type="text/javascript"> alert("20202405lxlJavaScript注入") </script>

如图所示,注入成功。

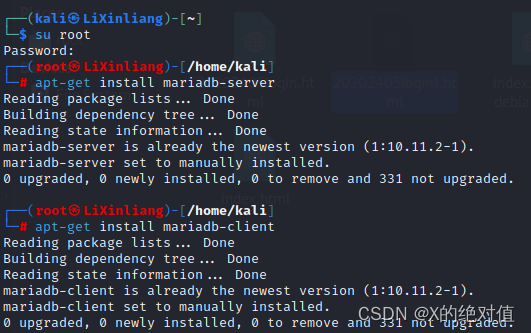

1.下载mariadb。

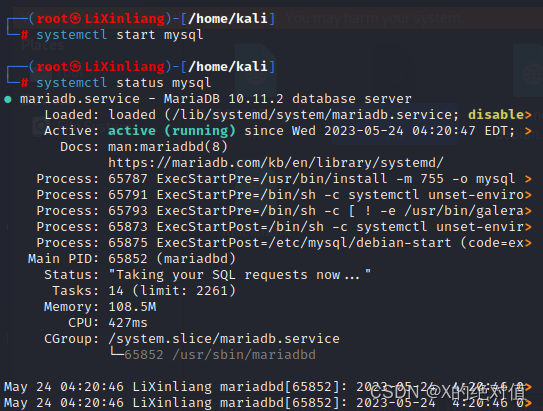

2.打开MySQL服务,并查看服务状态。

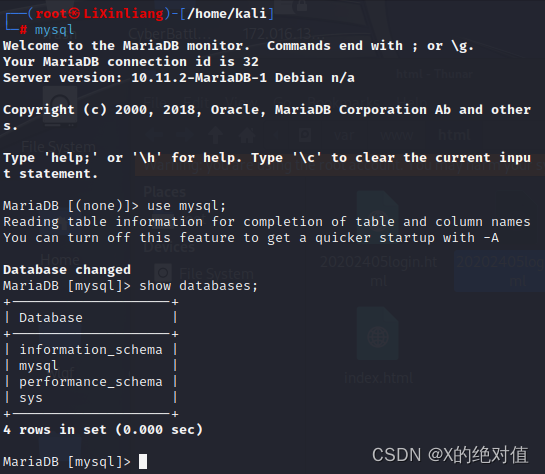

3.进入mysql数据库,查看现有的数据库。

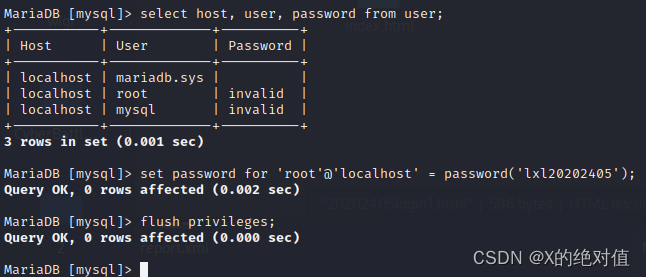

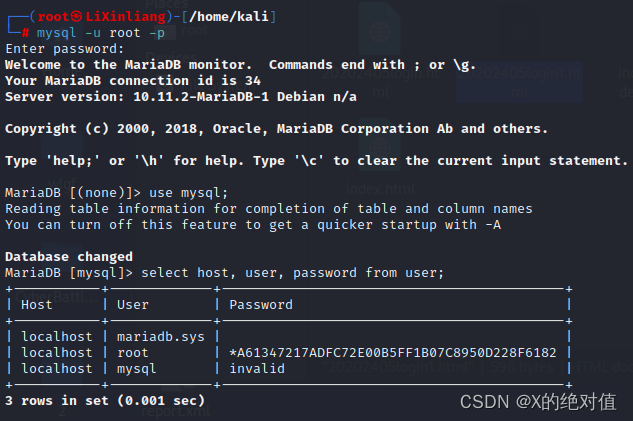

4.查看用户表数据,修改root密码并更新权限。

5.修改root密码后重新登录,进入数据库并查看用户表数据。

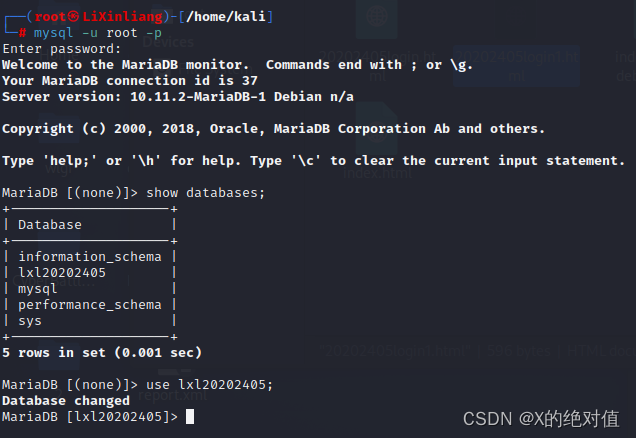

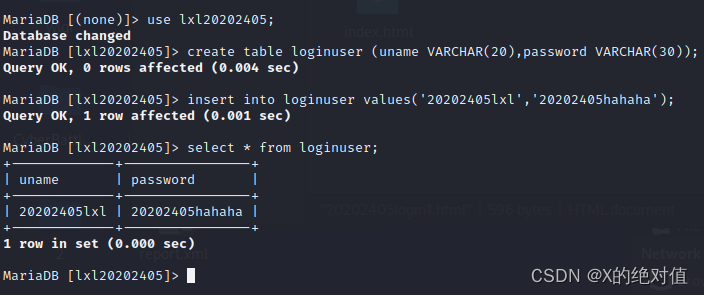

1.创建数据库lxl20202405。

2.在数据库中创建loginuser 登录用户表,并添加一条记录。

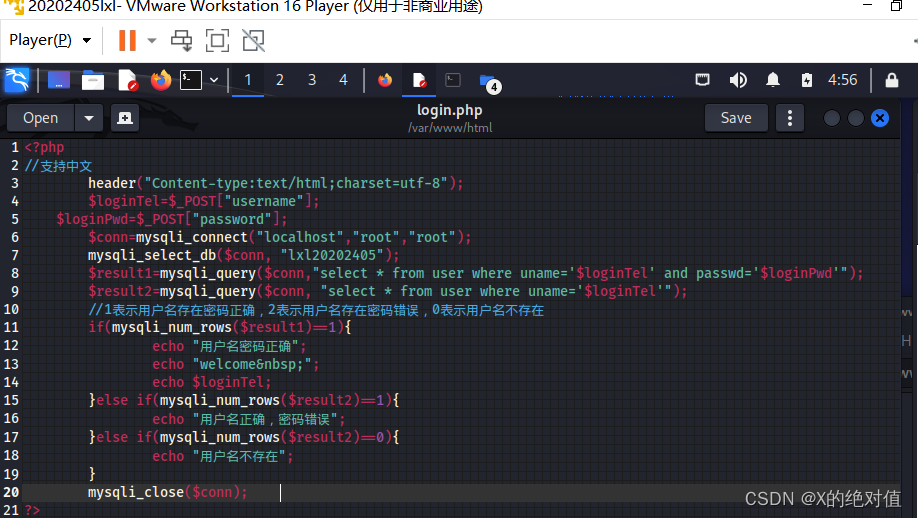

1.编写login.php。

2.输入刚刚的账号密码,登录成功。

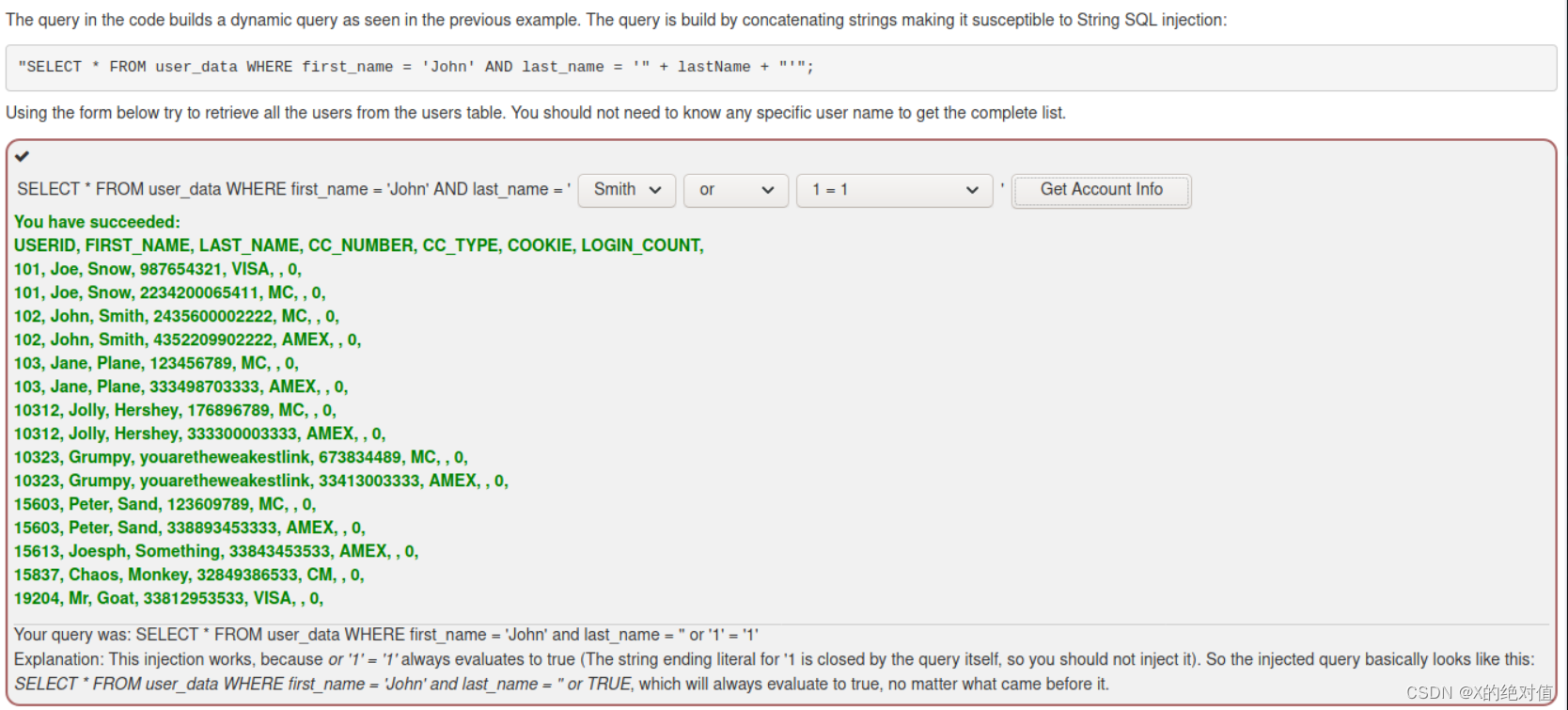

1.sql注入。

输入' or '1'='1。

2.xss攻击。

输入。

用Webgoat平台完成“通关”。

1.SQL注入

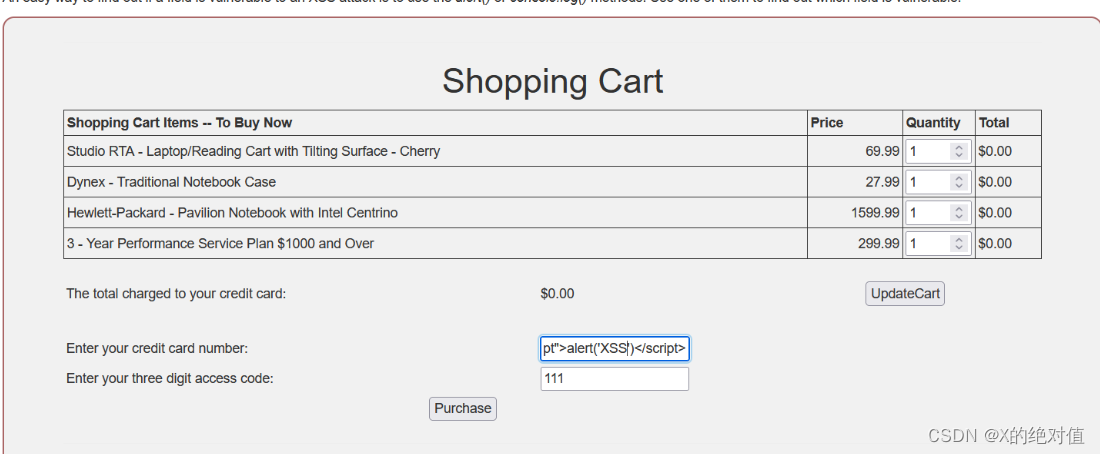

2.XSS攻击

利用进行XSS攻击。

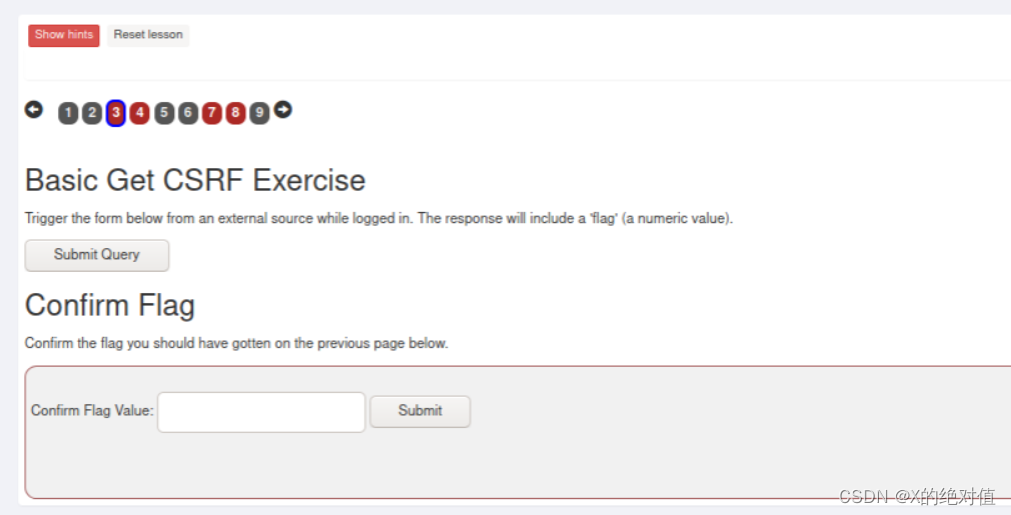

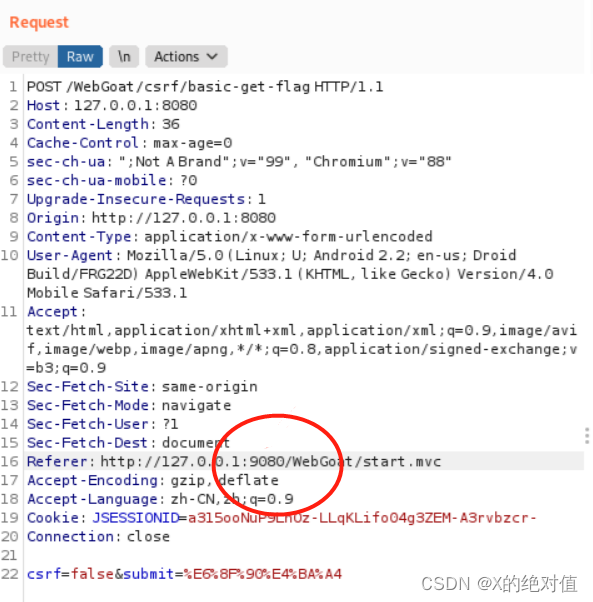

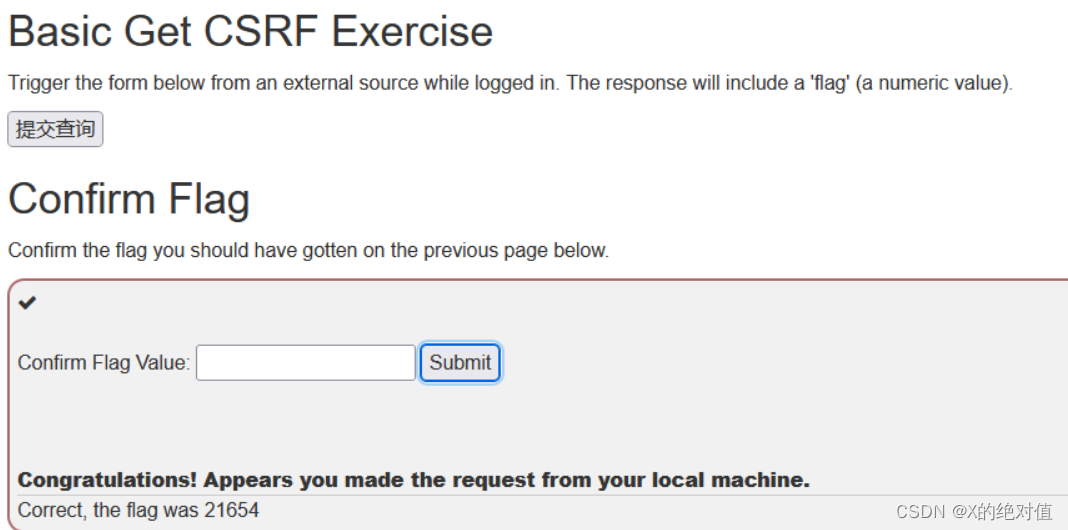

3.CSRF攻击

proxy抓包,把Referer的8080修改。

问题: 缺乏web基础,刚开始无法理解实验要求。

问题解决方案:其实,我想偷懒,找人类的好朋友chatGPT生成html,也让他帮忙补充JavaScript。但是我实在是水平低下,看不懂他写的,于是找了学长学姐的报告,从他们的报告中学习了html代码的编写,最后才完成了这些。其他的也没遇到啥问题了。

时间很快,一眨眼,最后一次网络攻防实验也做完了。

回首这学期的课程,只觉得神奇,原来我的大三下也结束了,原来我正式上课的时间已经寥寥无几了。这个学习感悟怎么写呢?我想用点心,也想用点情,但是话到嘴边说不出来。

这次实验比以前的难,也算是收官之战了吧。互联网十分重要,我了解了做好Web安全的重要意义,一定更加努力学习,不负这个专业。

最后,感谢帮助我的同学,感谢王老师。下面就要奋战大作业和课设啦!

本次实验中,参考资料较少,为:

邢学姐实验报告