1,366

社区成员

发帖

发帖 与我相关

与我相关 我的任务

我的任务 分享

分享目录

4. 在kali linux中使用firefox打开靶场网页,观察过程中ZAP的情况。

OWASPZed Attack Proxy (ZAP)是一种非常通用的web安全测试工具。它具有代理、被动和主动漏洞扫描器、模糊器、爬行器、HTTP请求发送器和其他一些有趣的特性。在本节实验中,我们将使用最近添加的强制浏览,这是在ZAP中DirBuster的实现,为了使这个程序工作,需要使用ZAP作为Web浏览器的代理。

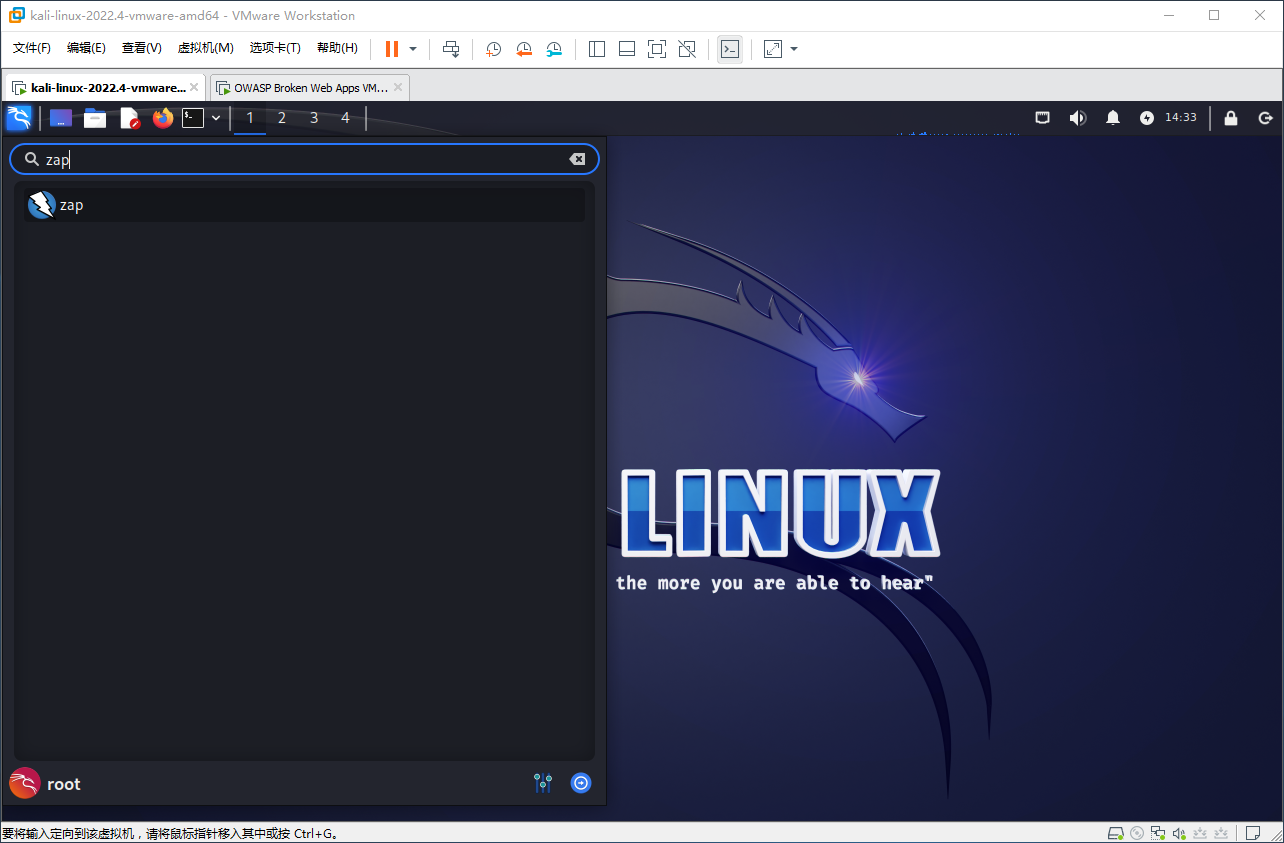

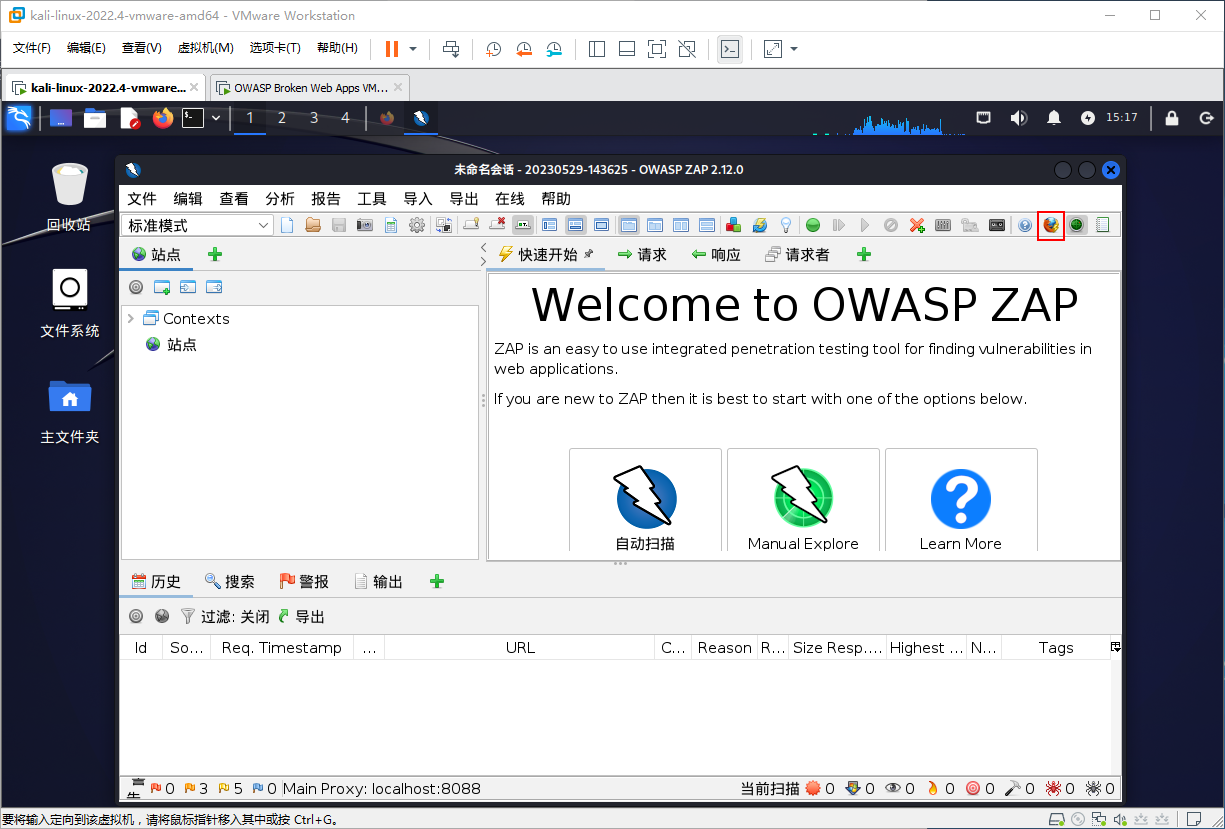

点击左上角龙的图标,找到zap后,单击左键启动该程序

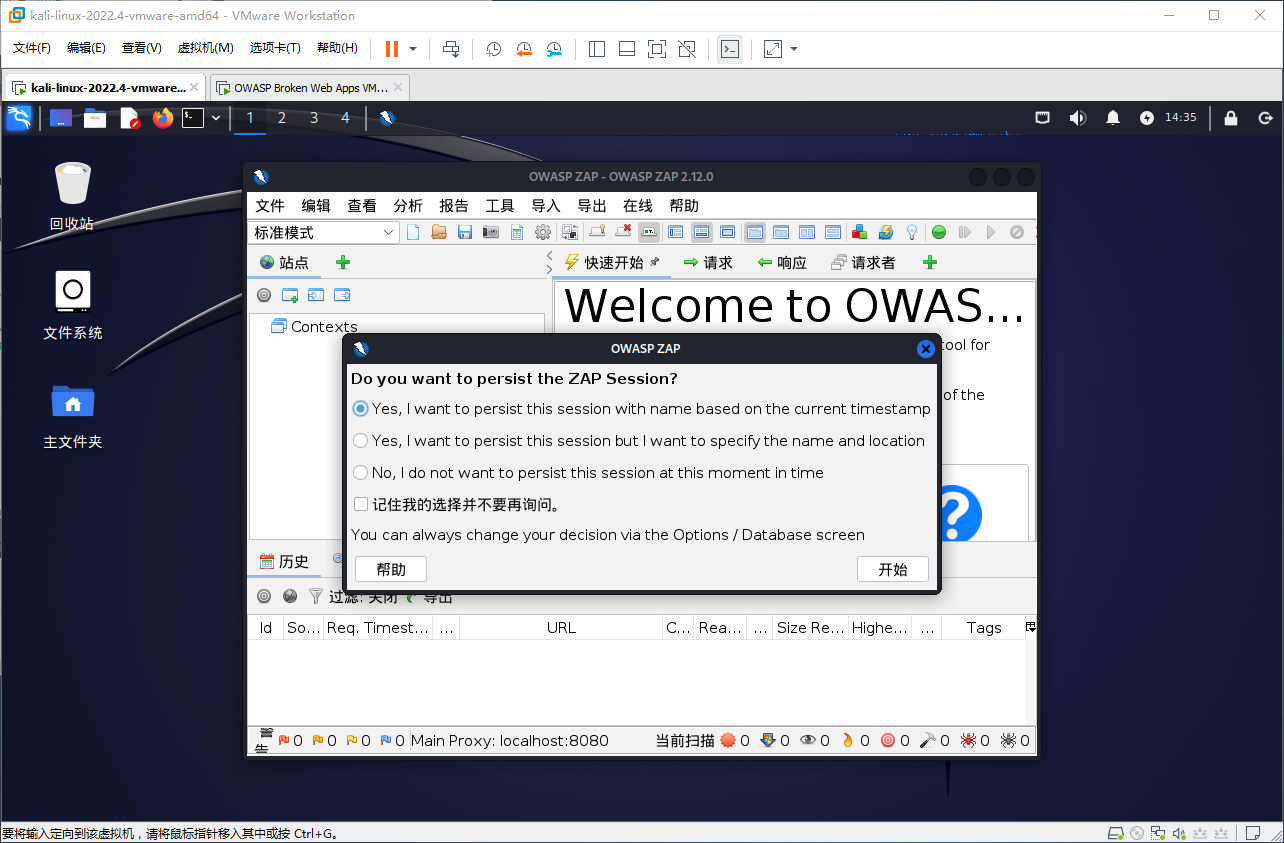

启动后点击开始

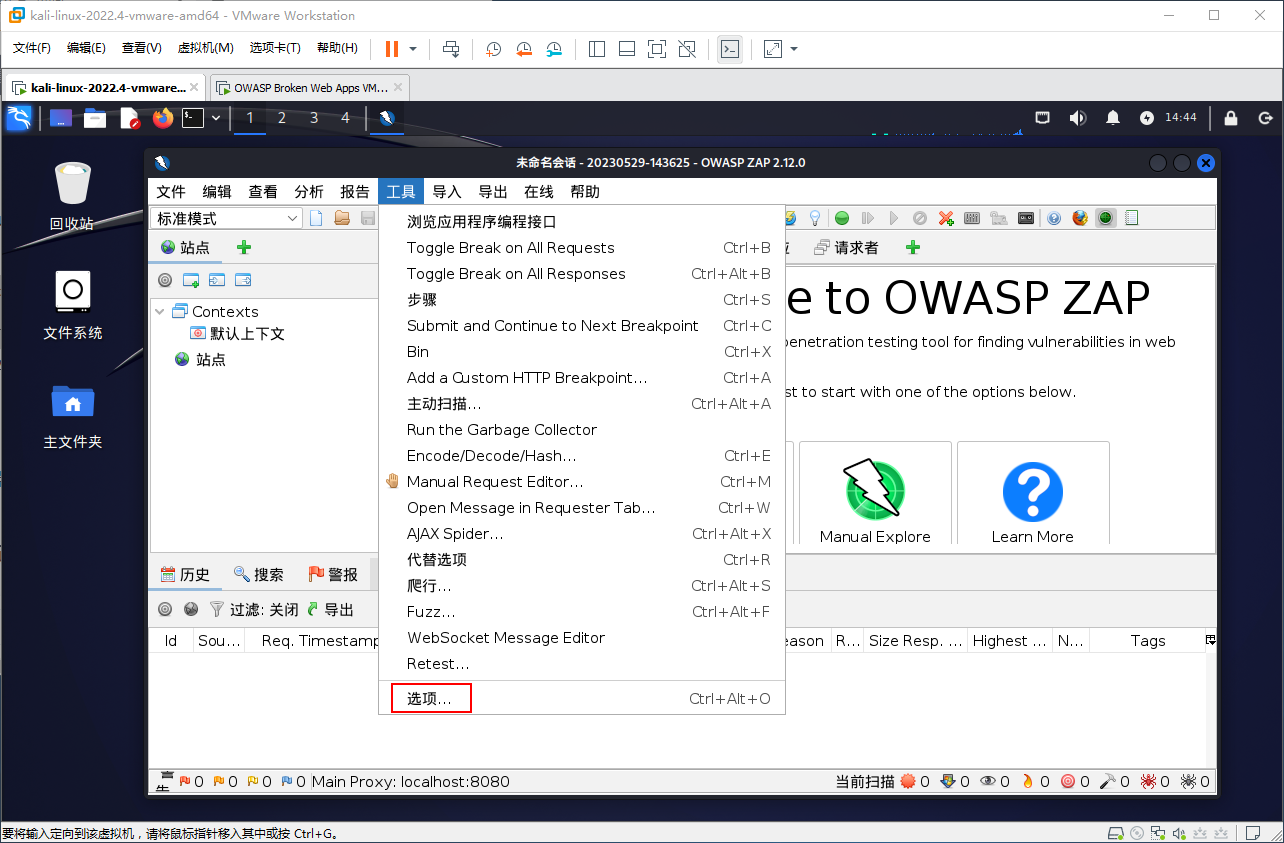

点击工具,然后找到选项,单击进入

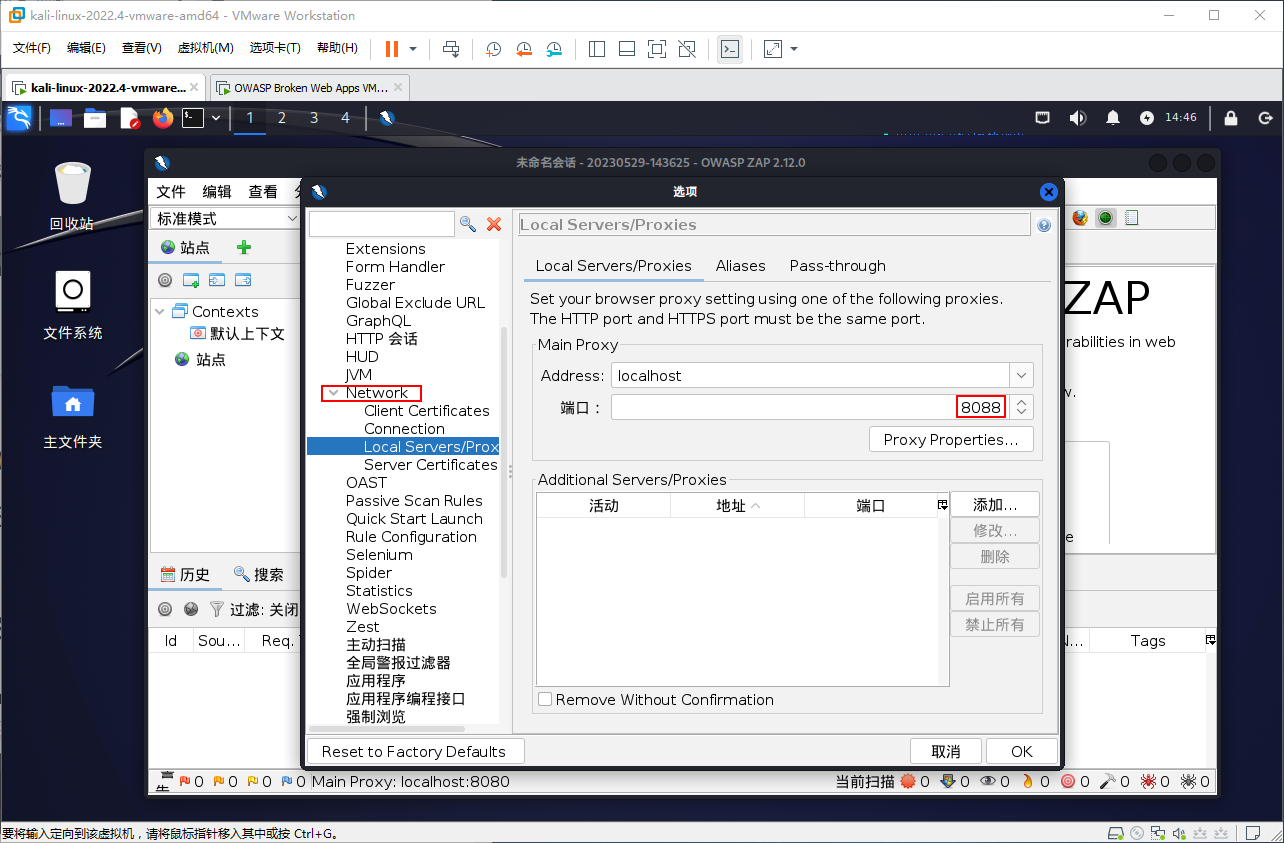

下拉滚动条,鼠标左键单击Network,接着选择Local Servers/Proxies,将端口Port修改为8088,点击OK,修改完毕

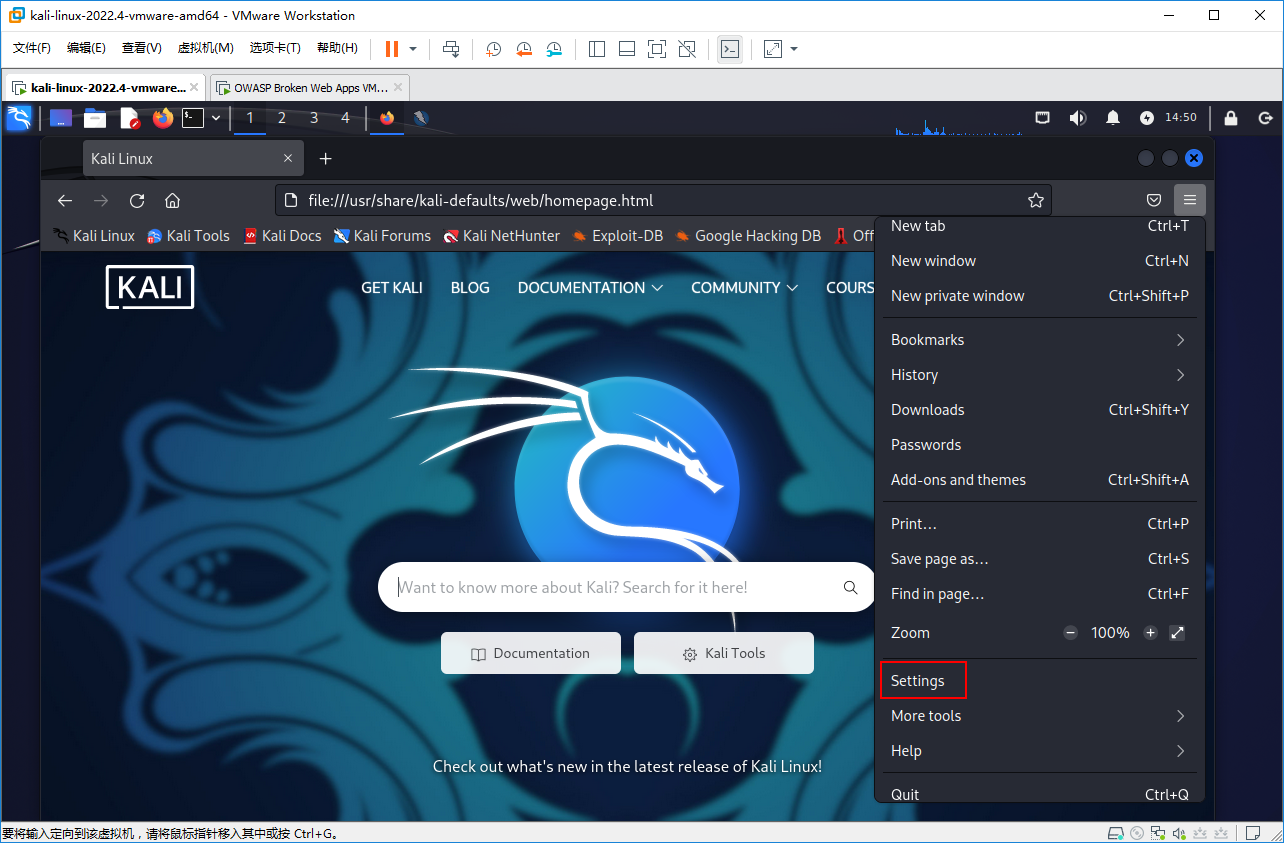

打开firefox,点击左上角三横图标,找到settings并单击左键

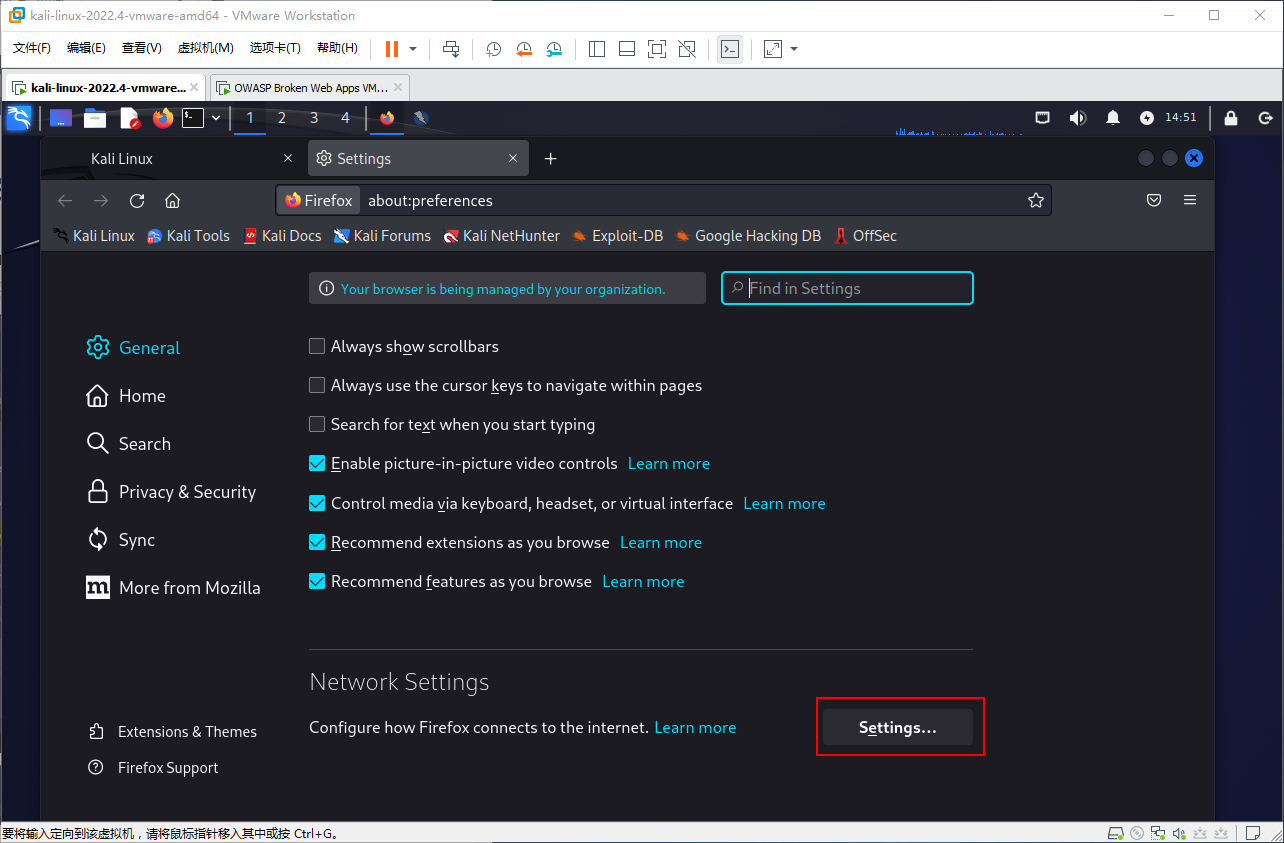

进入firefox 浏览器设置界面,把滚动条拉到最下,在Network Settings的栏目中点击Settings

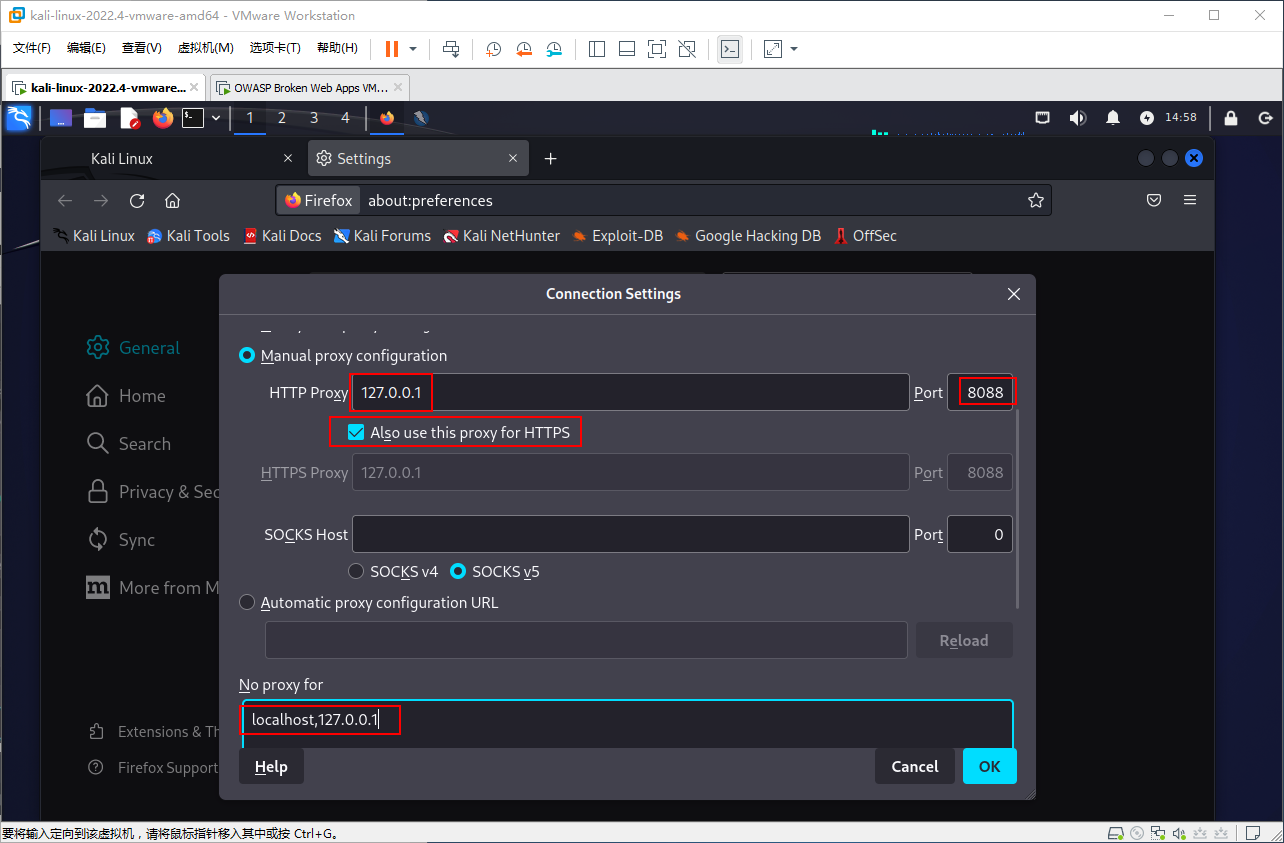

选择 Manual proxy configuration,在HTTP Proxy中输入127.0.0.1,端口Port中输入8088,勾选Also use this proxy for HTTPS,在No proxy for中输入:localhost,127.0.0.1,最后点击OK配置完毕

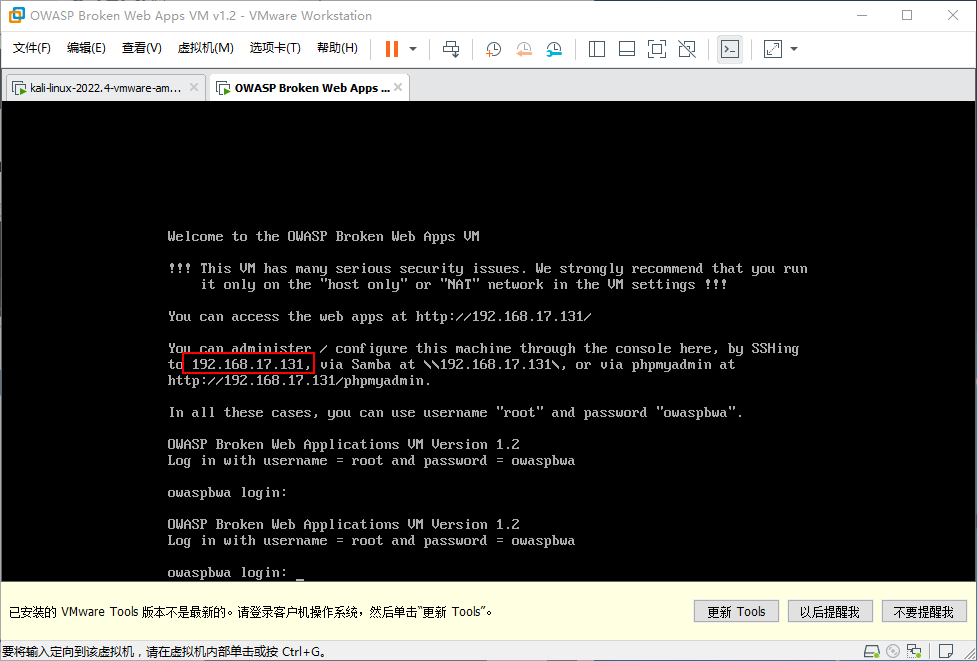

查看OWASP BWA的地址

在zap中快捷打开刚刚配置的firefox浏览器

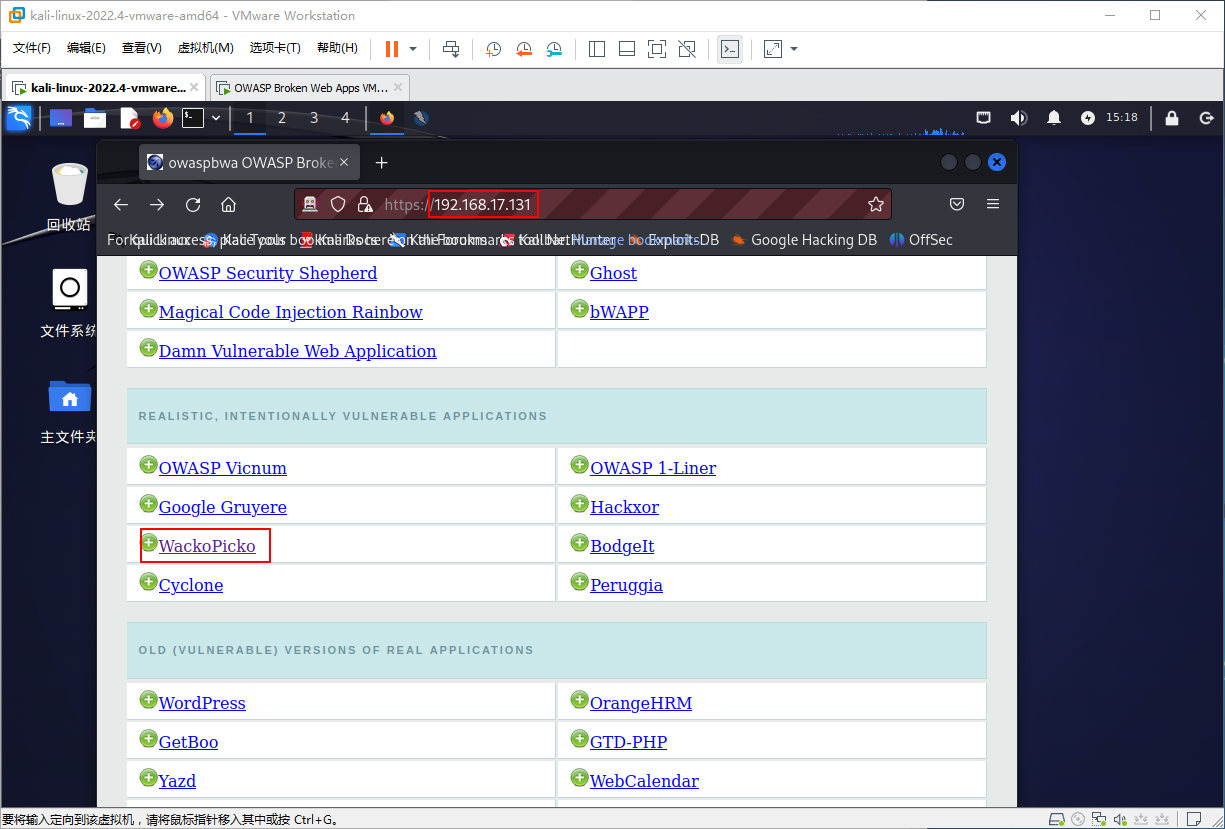

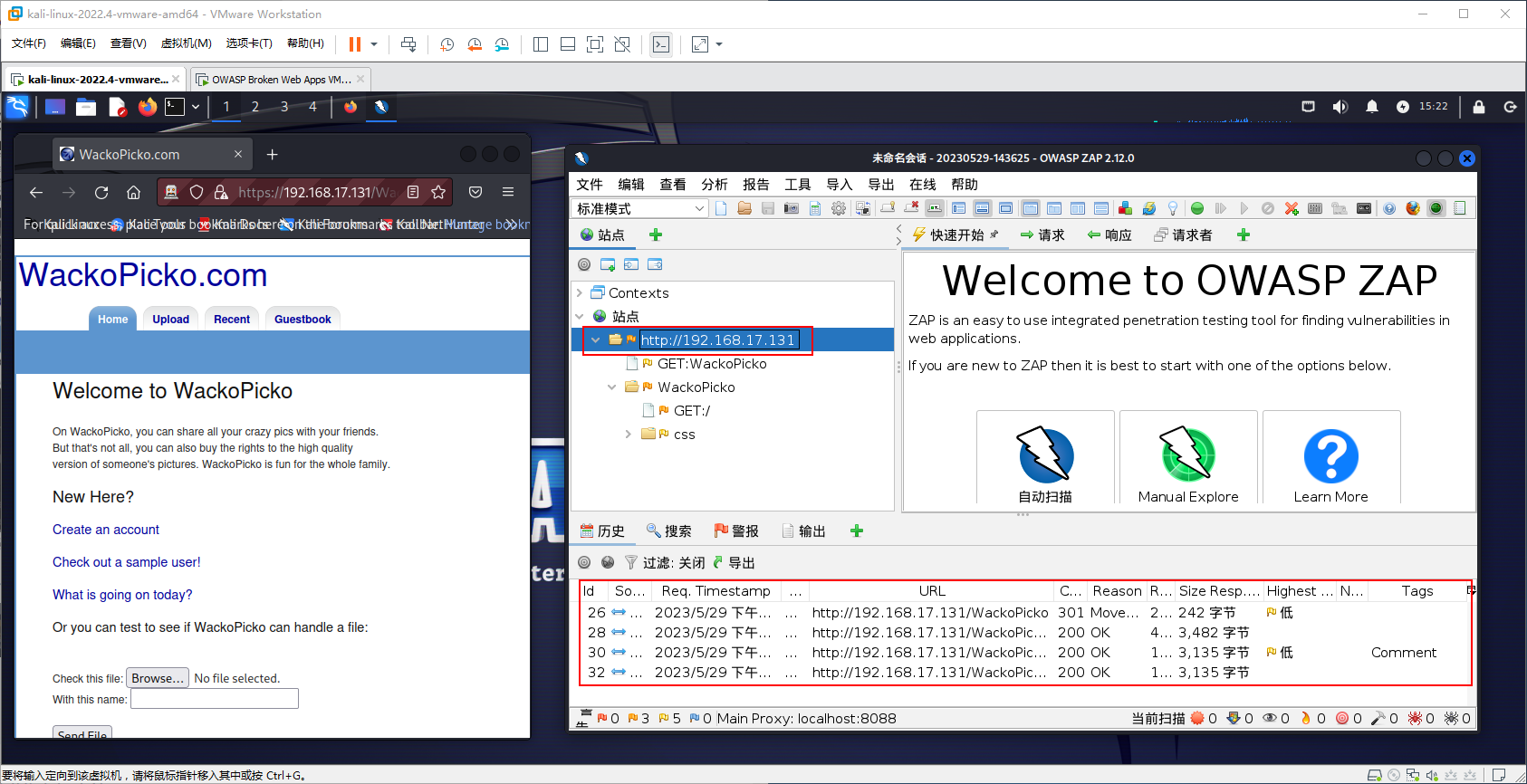

输入靶场IP:192.168.17.131然后回车,找到本次实验的目标WackoPicko网站,点击进入

此时可以看到zap底部有扫描的进展和结果

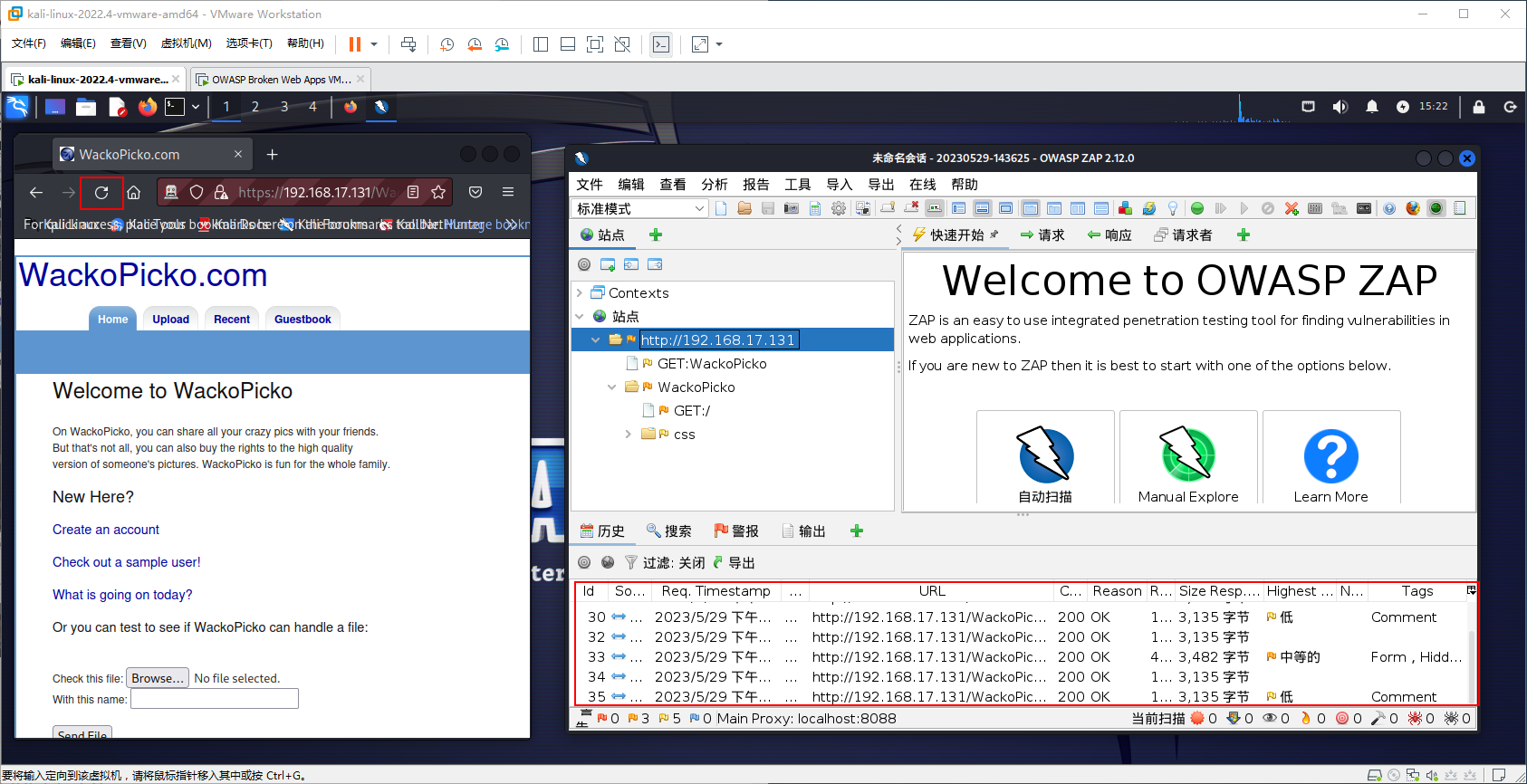

再次刷新 WackoPicko网站,zap底部又多了新的数据,实验结束

通过此次实验的学习,我明白了代理是一个应用程序,充当客户端和服务器之间的中介,或者为一个服务器组提供不同的服务。客户端从代理请求服务,代理能够将请求转发到适当的服务器并获取来自客户端的回复。 当将浏览器使用ZAP作为代理时,并且ZAP正在监听时,它不会直接发送请求到想要浏览网页的服务器,而是发送到定义的地址。然后ZAP将请求转发给服务器,但发送的是没有注册和分析过的信息。ZAP的强制浏览与DirBuster的工作方式相同,需要配置相应的字典,并向服务器发送请求,就像它试图浏览列表中的文件一样。如果文件存在,服务器将相应地做出响应,如果它们不存在或者当前用户无法访问,则服务器将返回错误。学无止境,我们只有多学习,用心学,才能明白其中的道理。