81

社区成员

发帖

发帖 与我相关

与我相关 我的任务

我的任务 分享

分享(1)从besti.edu.cn中选择一个DNS域名进行查询,获取如下信息:

(2)尝试获取BBS、论坛、QQ、MSN中某一好友的IP地址,并查询获取该好友所在的具体地理位置。

(3)使用nmap开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

(4)使用Nessus开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

(5)通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题。并练习使用Google hack搜集技能完成搜索。

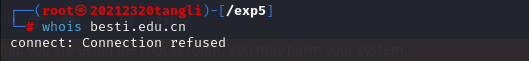

首先对学校的网址besti.edu.cn进行查询。

whois besti.edu.cn

查询结果如下,连接超时。可能是学校服务器的防火墙规则设置问题,导致连接超时。接下来换百度baidu.com进行实验。

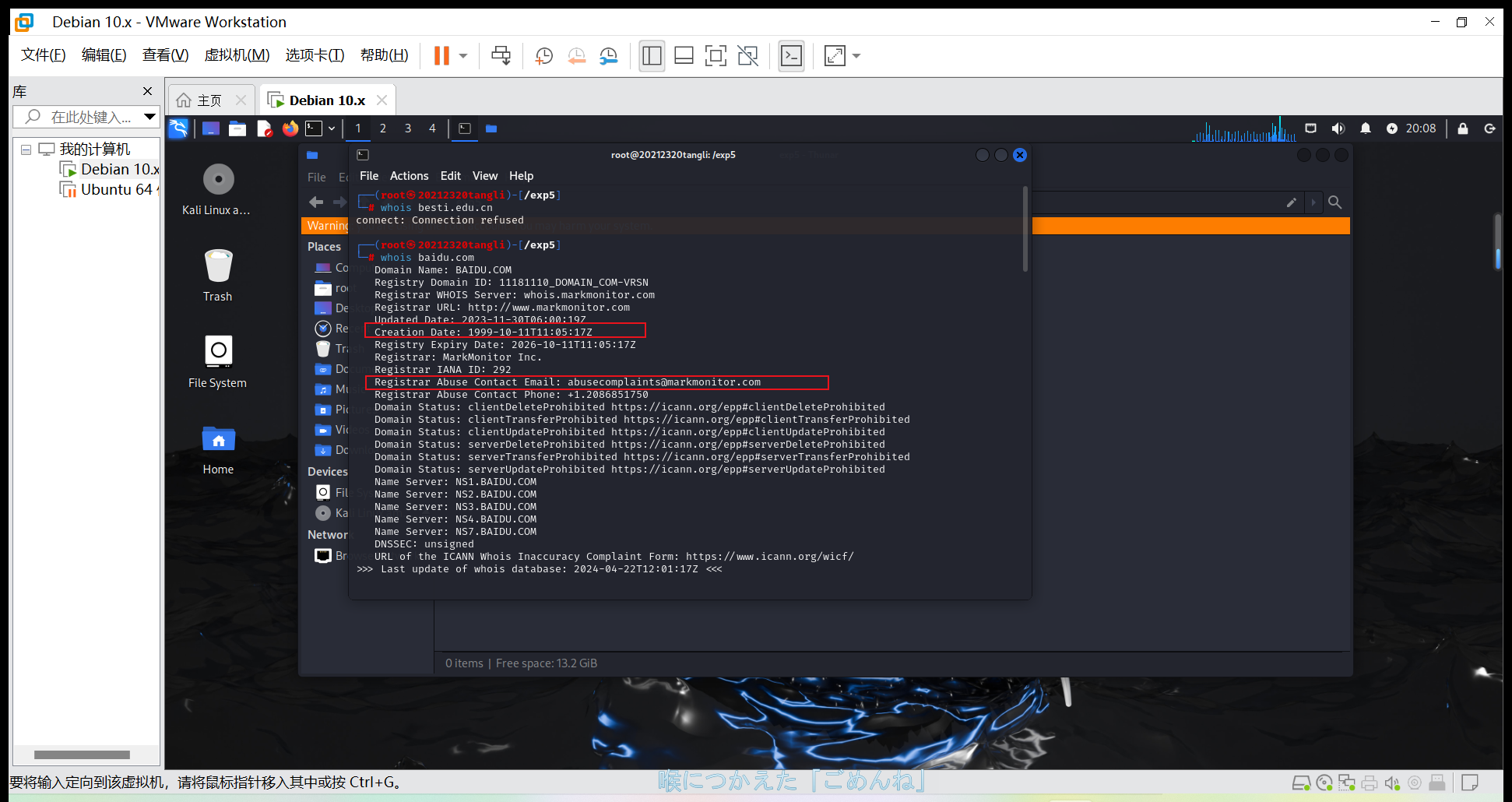

命令如下。查询的结果如下所示。可以看到百度的一些DNS信息,包括注册时间、更新时间、邮箱、电话等等。可知DNS注册人及联系方式

whois baidu.com

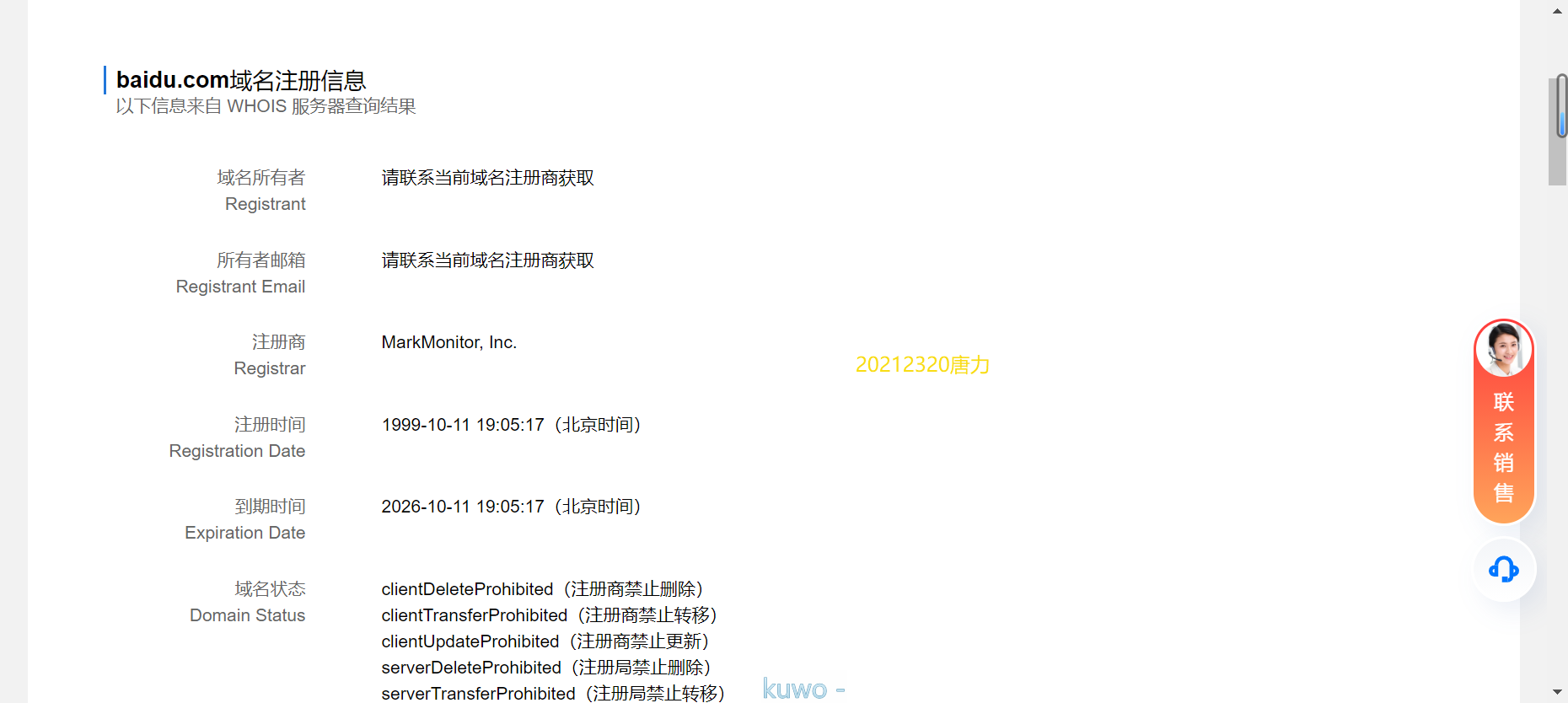

利用在线域名查询工具获取相关信息:如下图所示。

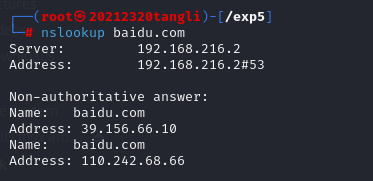

接下来获取域名对应IP地址,使用命令nslookup baidu.com。结果如下图所示

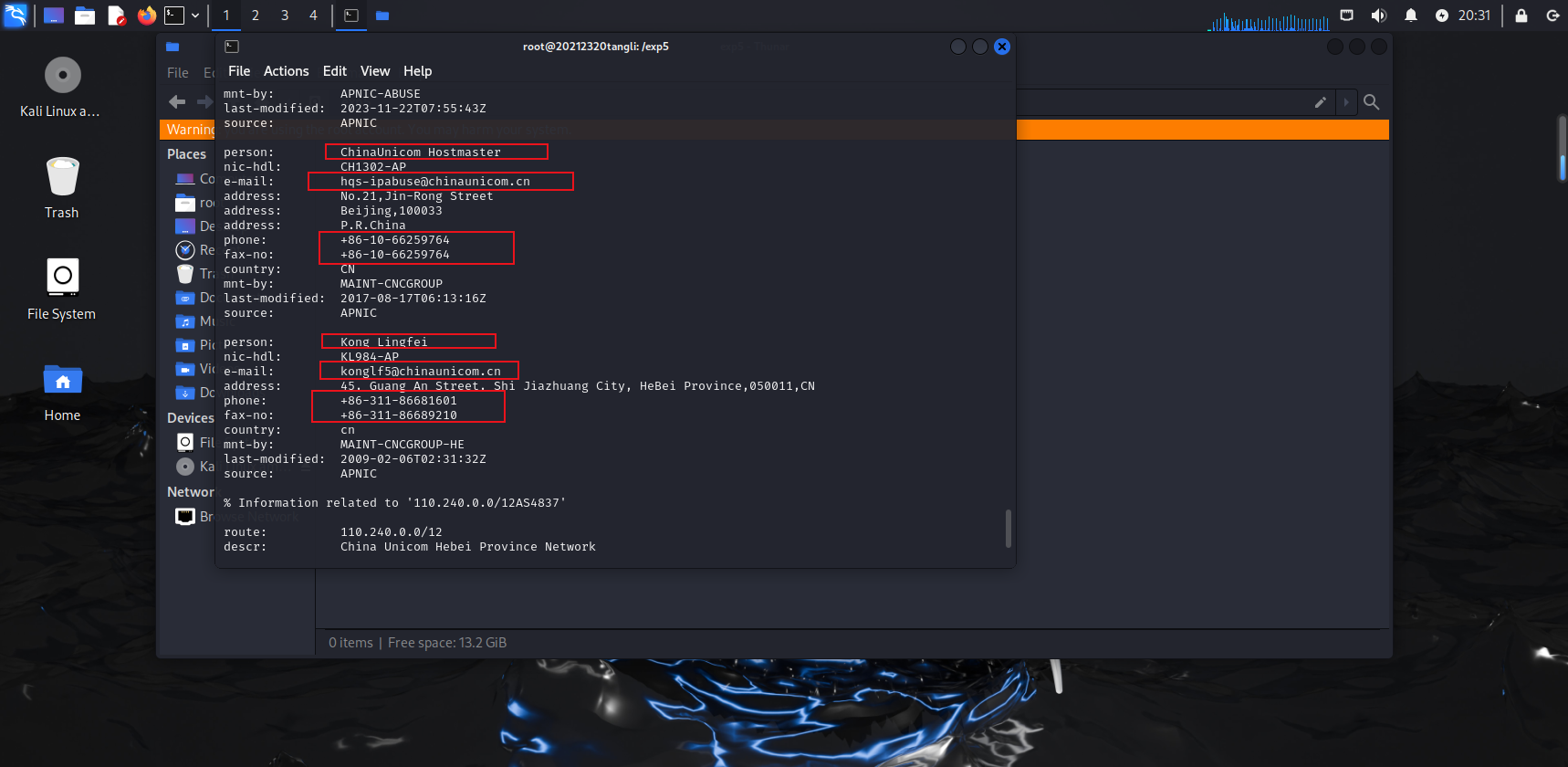

接下来获取IP地址注册人及联系方式,输入命令whois 110.242.68.66。可以看到如下图所示的结果。

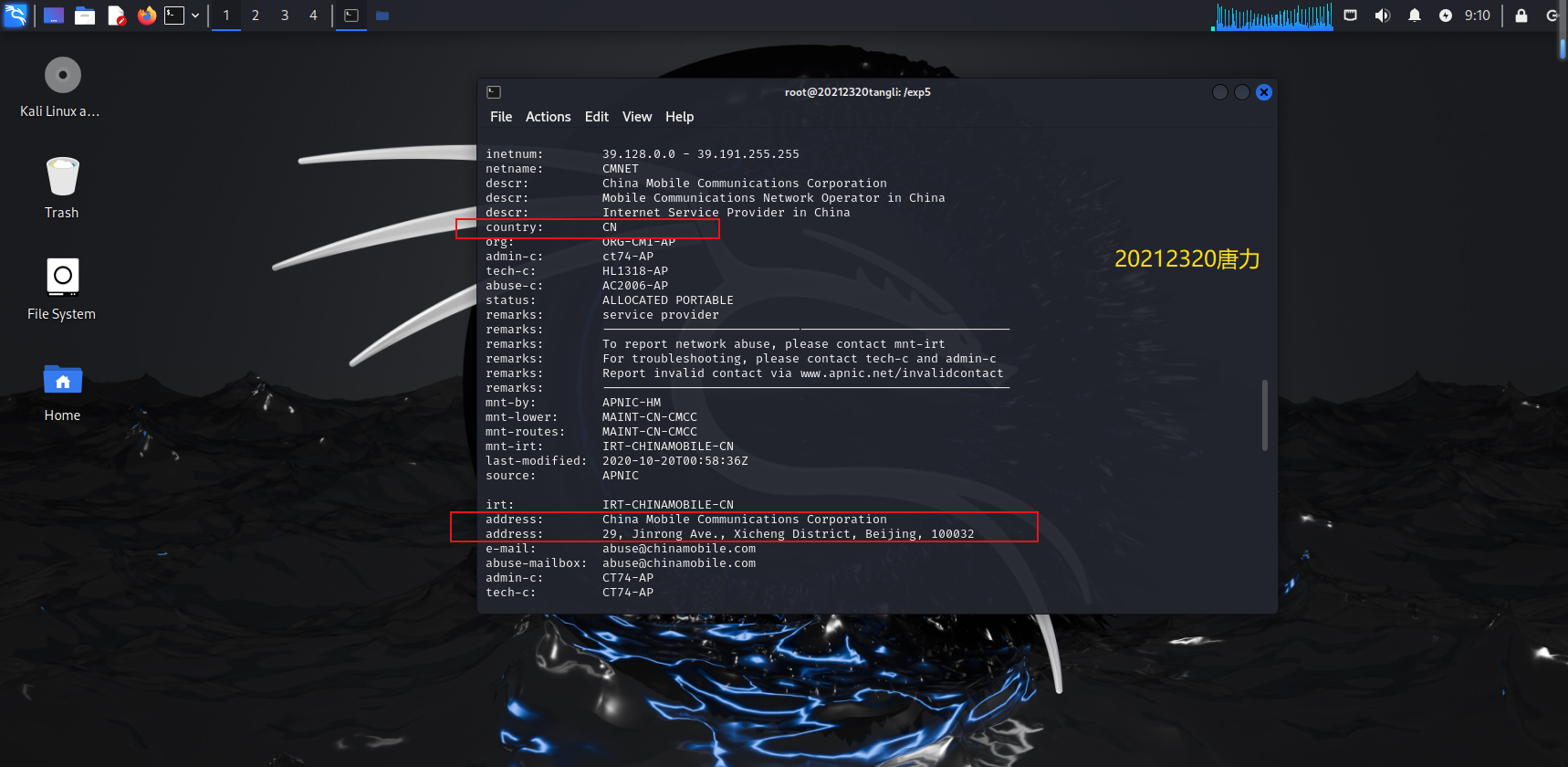

接下来获取IP地址所在国家、城市和具体地理位置。输入命令whois 39.156.66.10。结果如下图所示

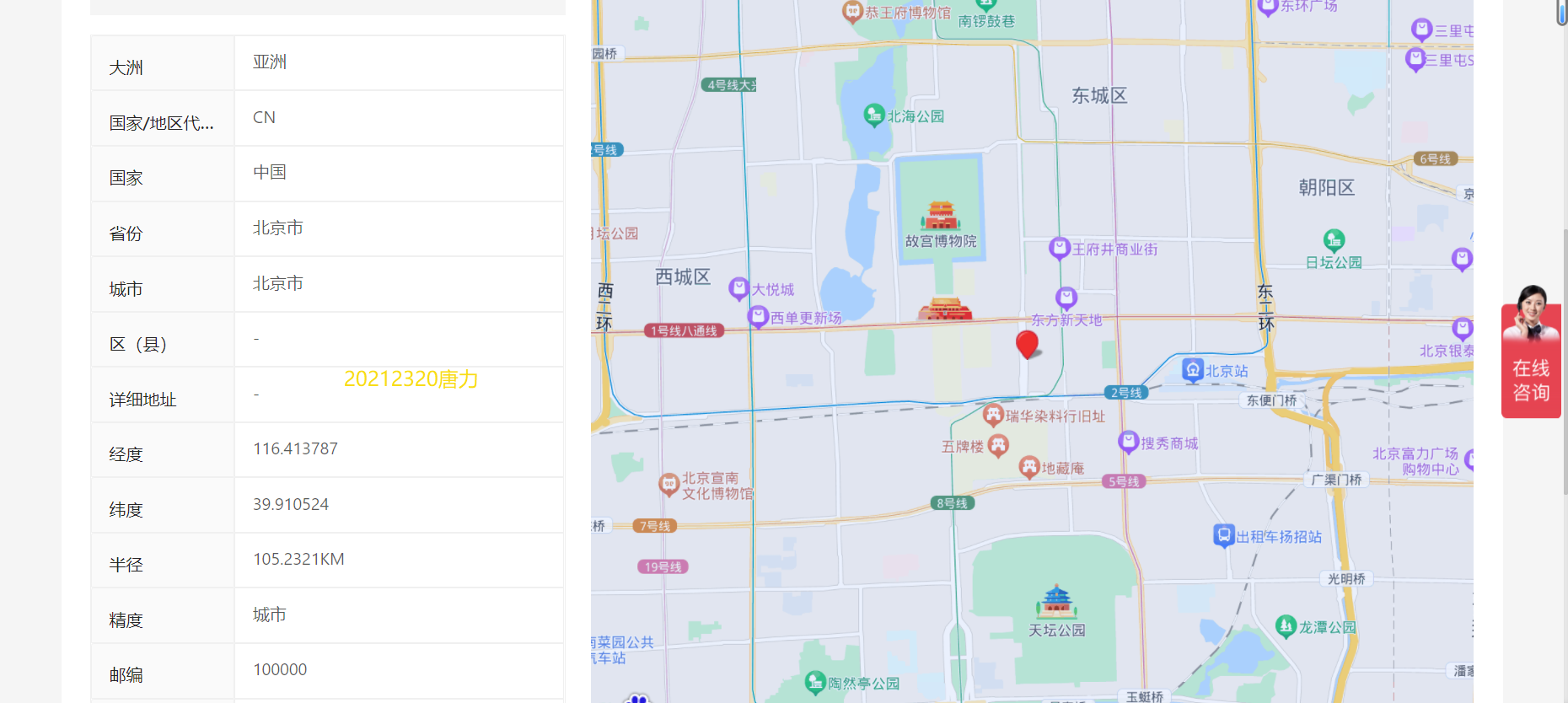

使用更精确的属地查询网站,获取的地址如下。

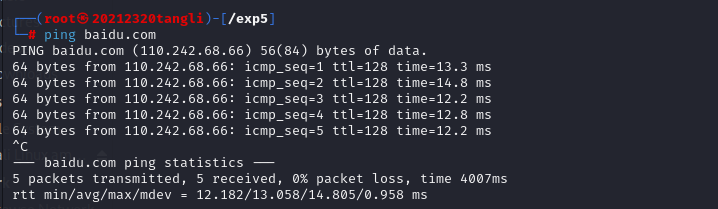

获取域名的IP地址使用ping命令即可。结果如下所示

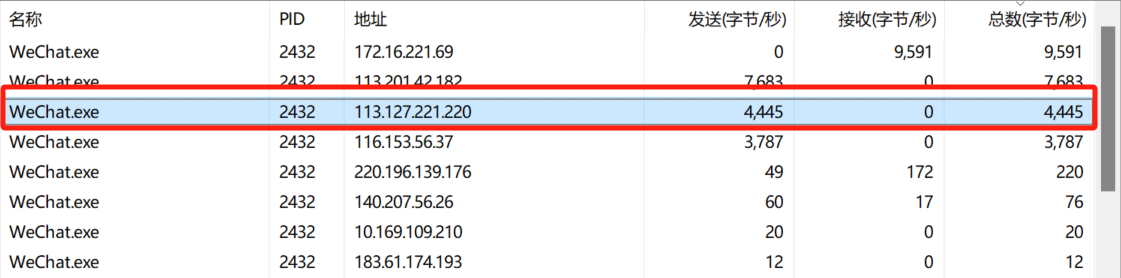

打开资源监视器,选中wechat.exe,查看网络活动。尝试通过发消息锁定IP,但由于传输数据量太少,难以锁定,所以使用微信电话进行锁定,拨通在青岛上学的同学的电话,锁定如下IP地址:

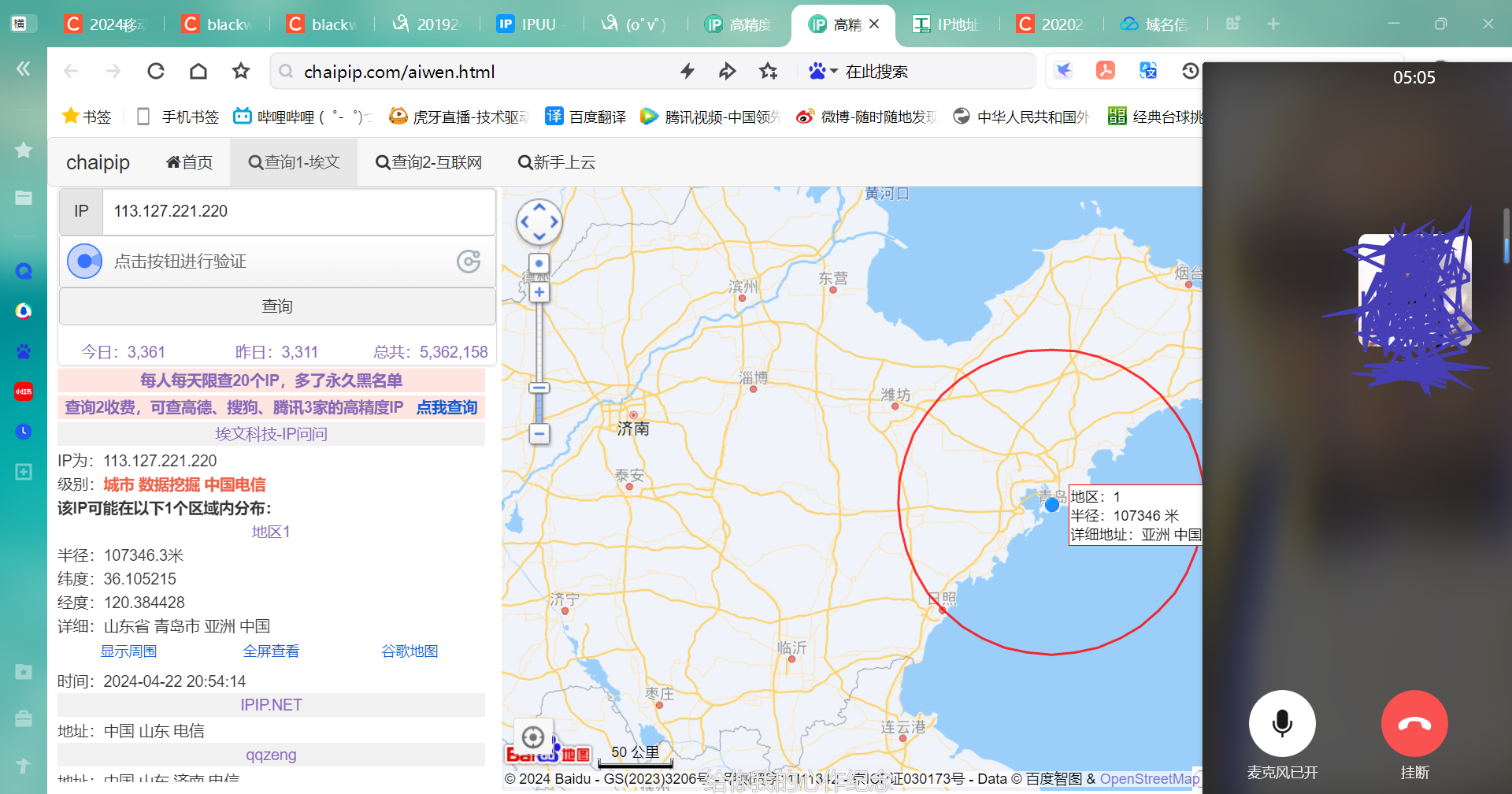

在线工具查询具体地址信息,首先可以大致定位在青岛。

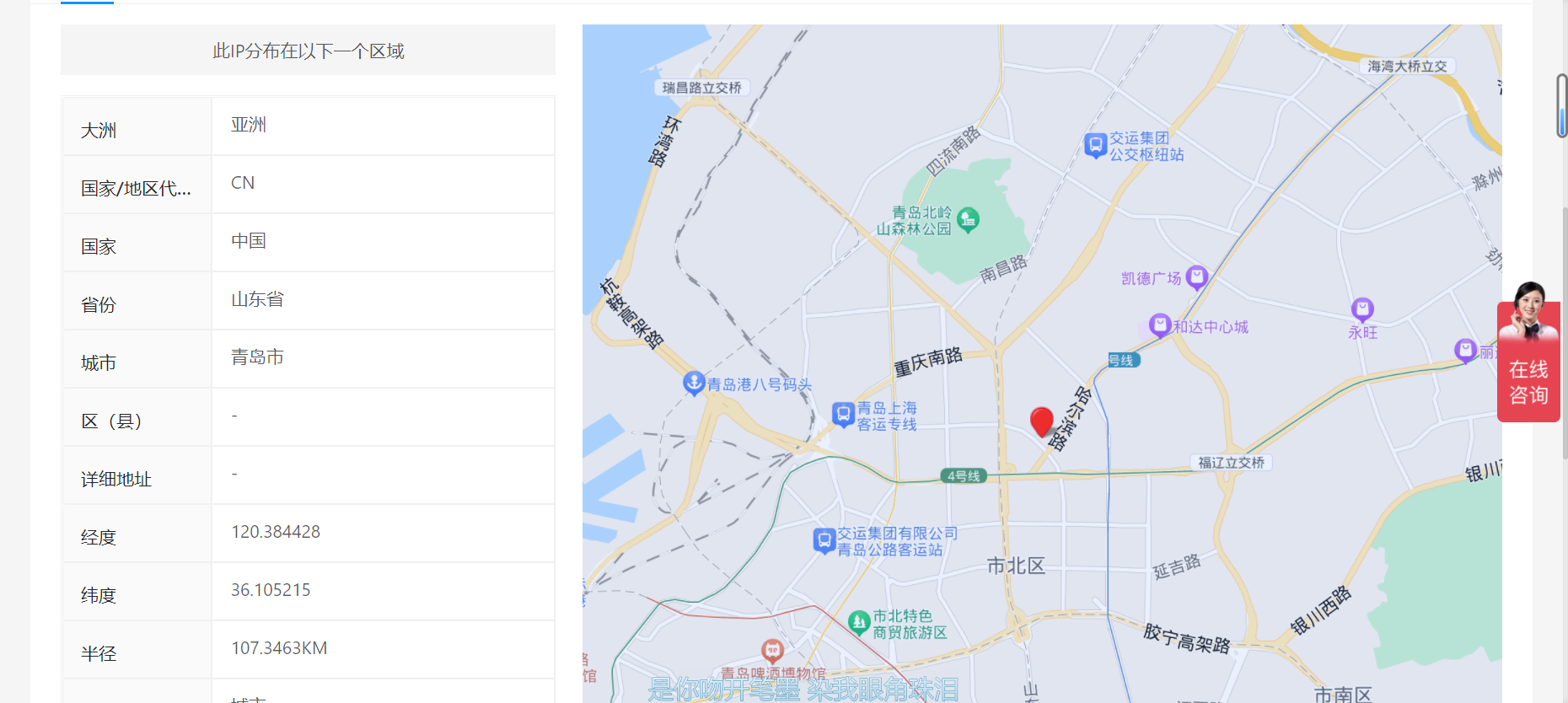

更精确的定位可以具体到所在的区,不过具体位置是不对的。

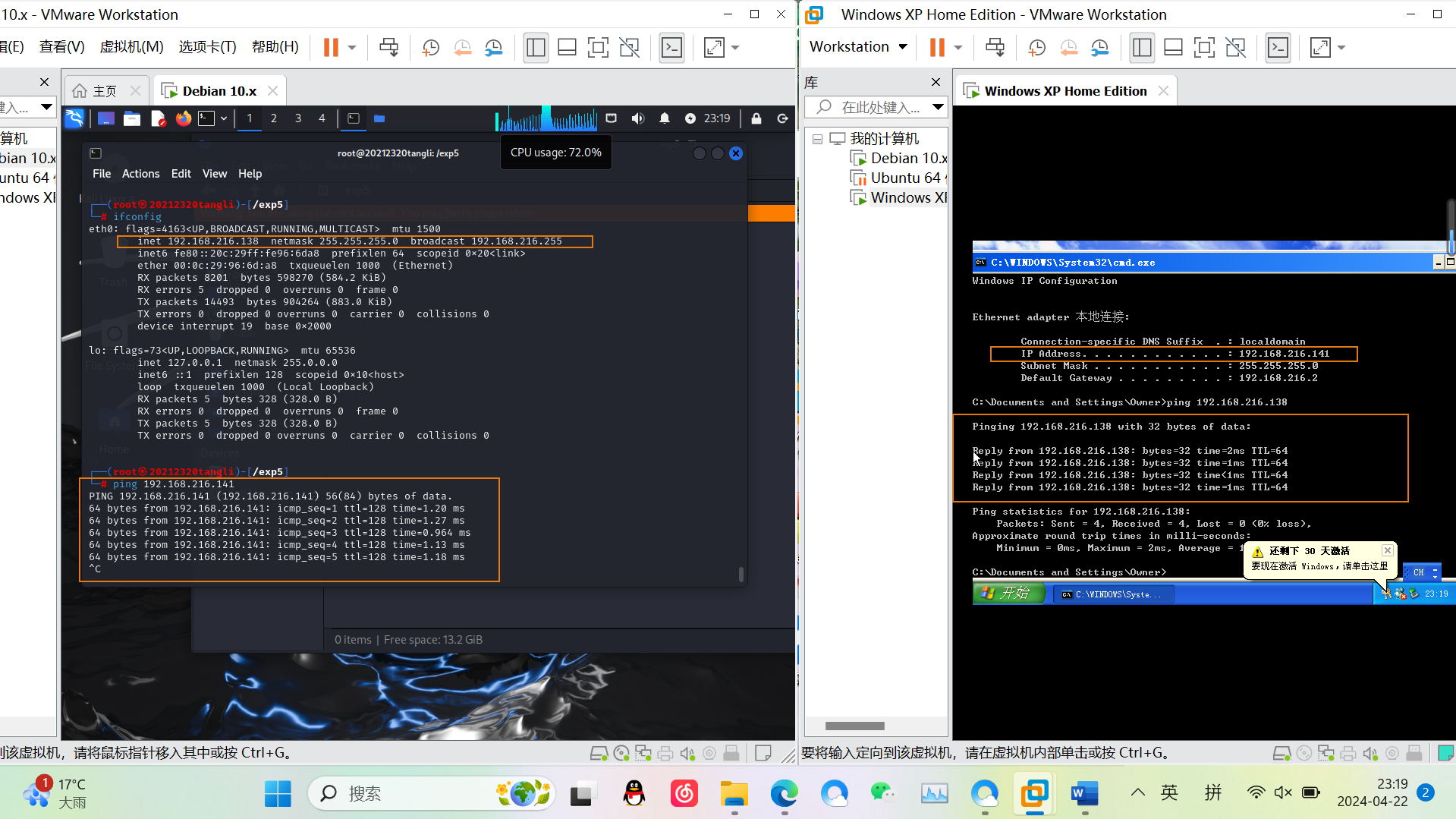

本次靶机使用的是Windows xp系统。

首先检测两台虚拟机是否能相互ping通。运行结果如下所示。

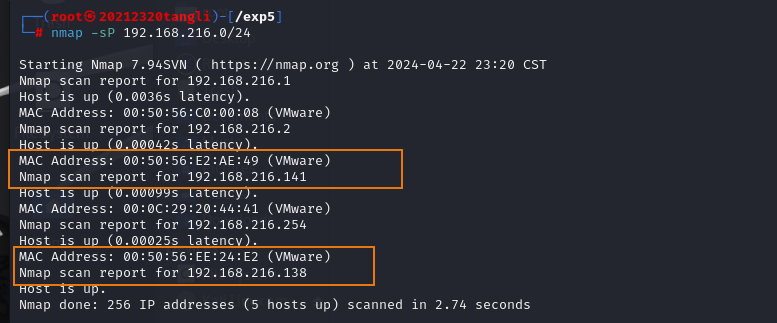

(1)靶机IP地址是否活跃

输入命令nmap -sP 192.168.216.0/24,结果如下所示。

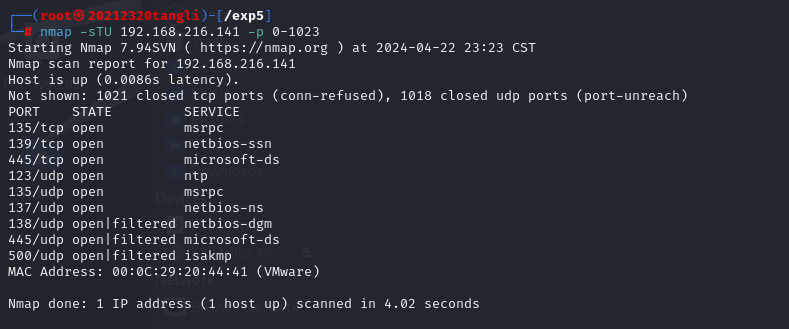

(2)靶机开放了哪些TCP和UDP端口

输入命令nmap -sTU 192.168.216.141 -p 0-1023,结果如下所示。

解读扫描结果,可得到如下分析。

135/tcp,服务是msrpc,微软的远程过程调用服务。

139/tcp,服务是netbios-ssn,提供windows over TCP/IP网络的支持。

445/tcp,服务是microsoft-ds,Windows主机间共享文件和打印服务的主要通道。

123/udp,服务是ntp,网络时间协议服务。

137/udp, 服务是netbios-ns,用于在网络中共享文件和打印服务。

138/udp,服务是netbios-dgm,它是数据报服务,用于无连接的数据传输。

445/udp, 它也是microsoft-ds,同样用于文件和打印服务的共享,但是基于UDP协议。

500/udp, 服务isakmp,互联网安全关联和密钥管理协议。

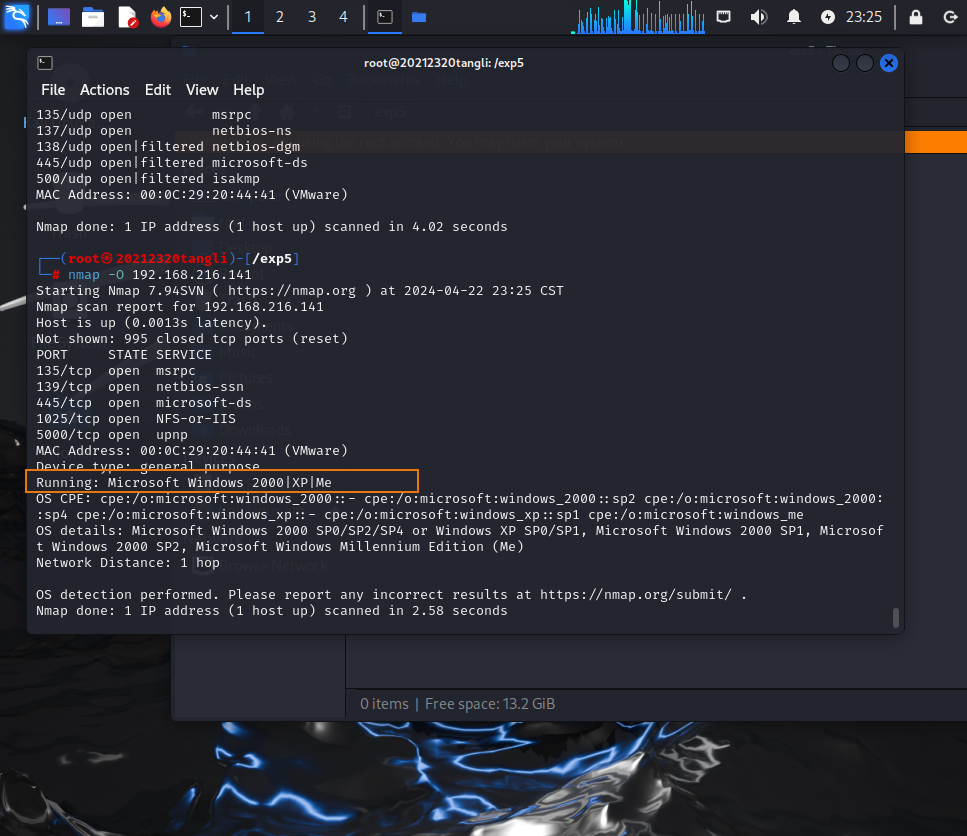

(3)靶机安装了什么操作系统,版本是多少

输入命令nmap -O 192.168.216.141,结果如下所示。可知是Windows系统。2000XP版本。

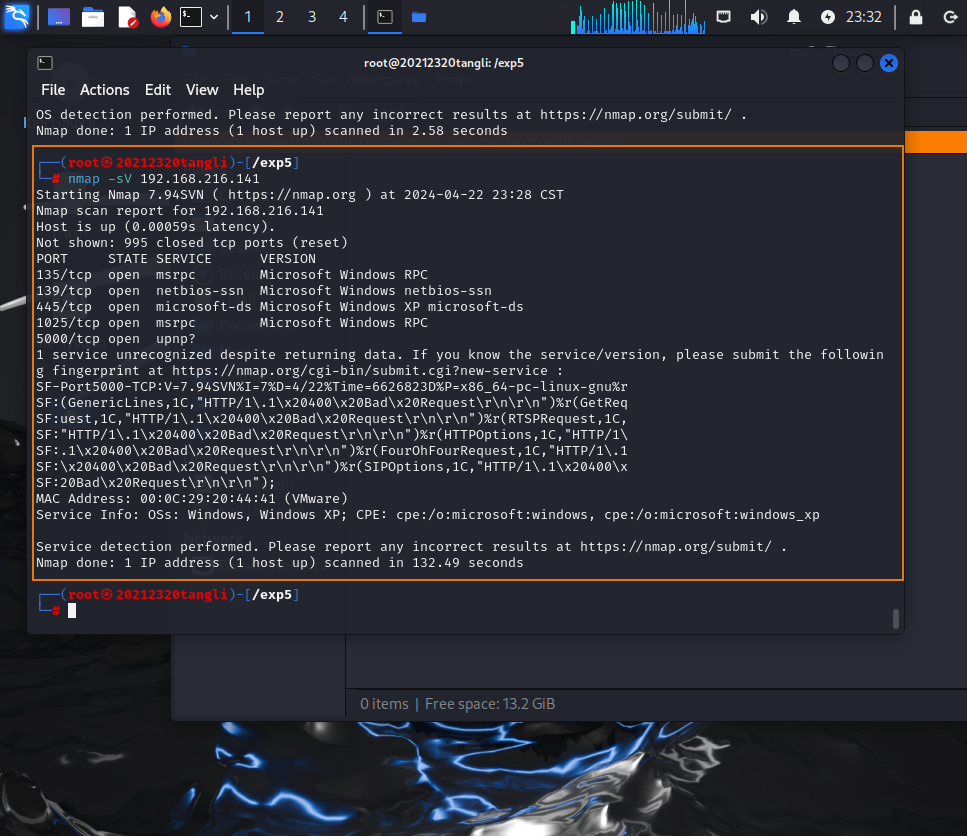

(4)靶机上安装了哪些服务

输入命令nmap -sV 192.168.216.141

由于我的kali尝试安装Nessus失败,所以使用Windows进行安装。安装教程在此。

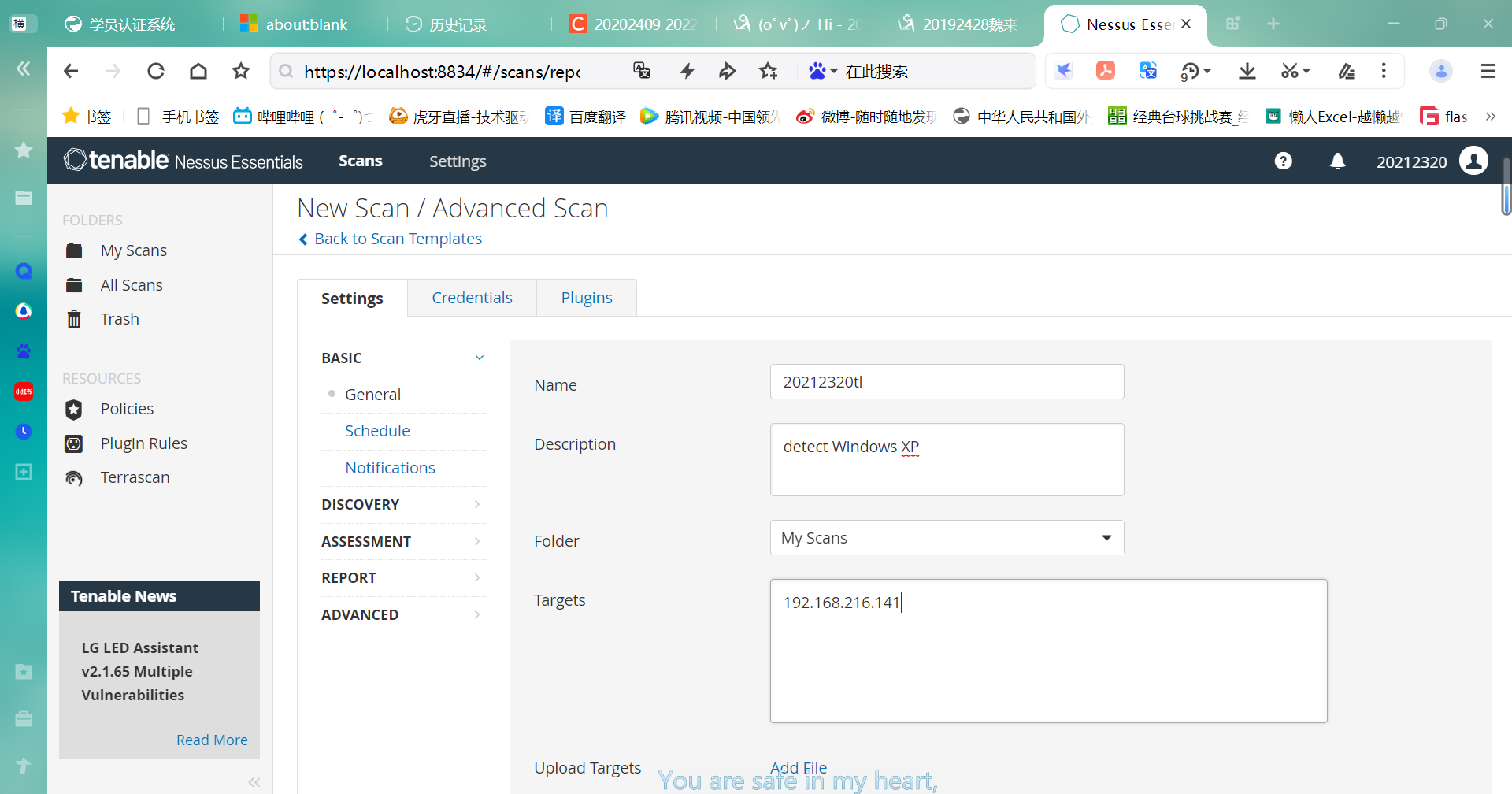

安装成功后新建一个scan,如下图所示。

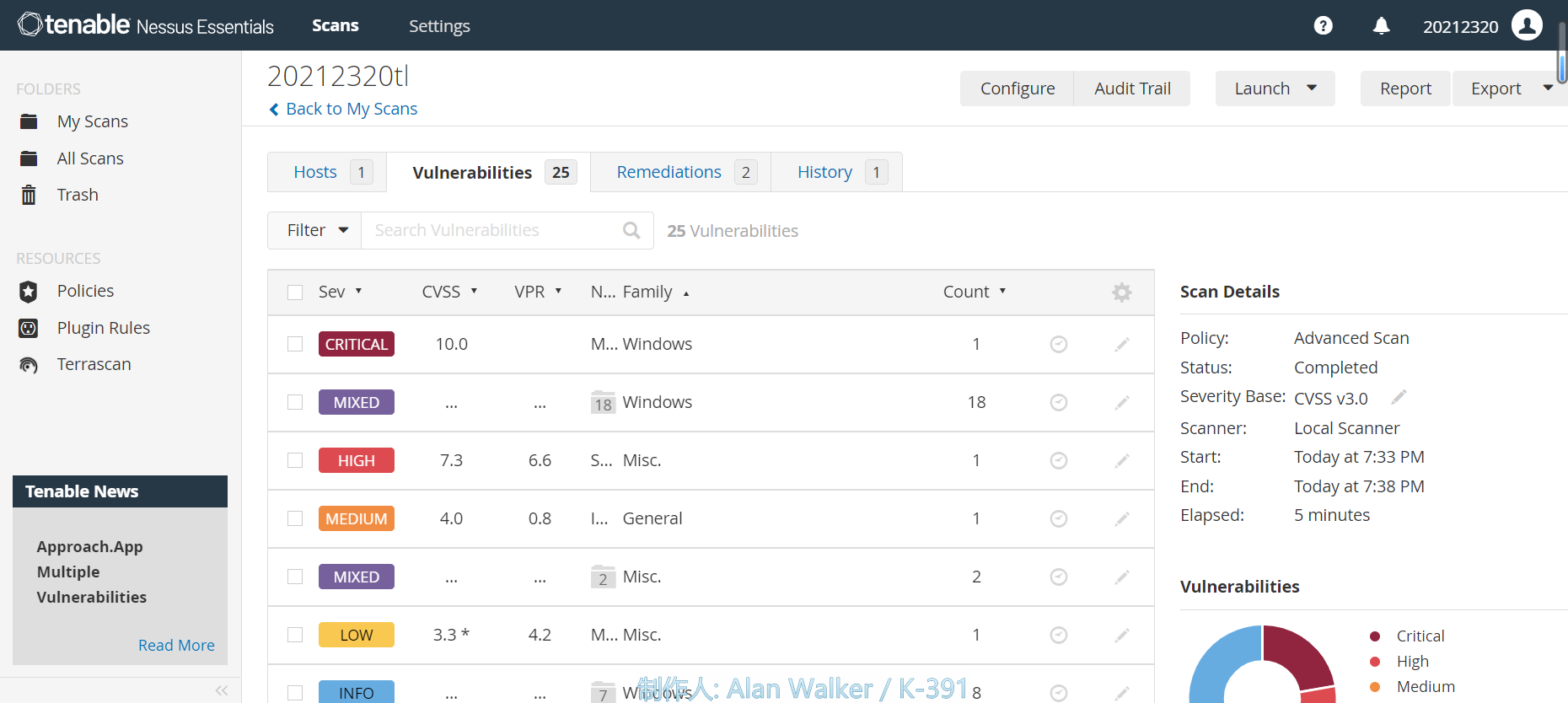

运行之后的扫描结果如下所示。

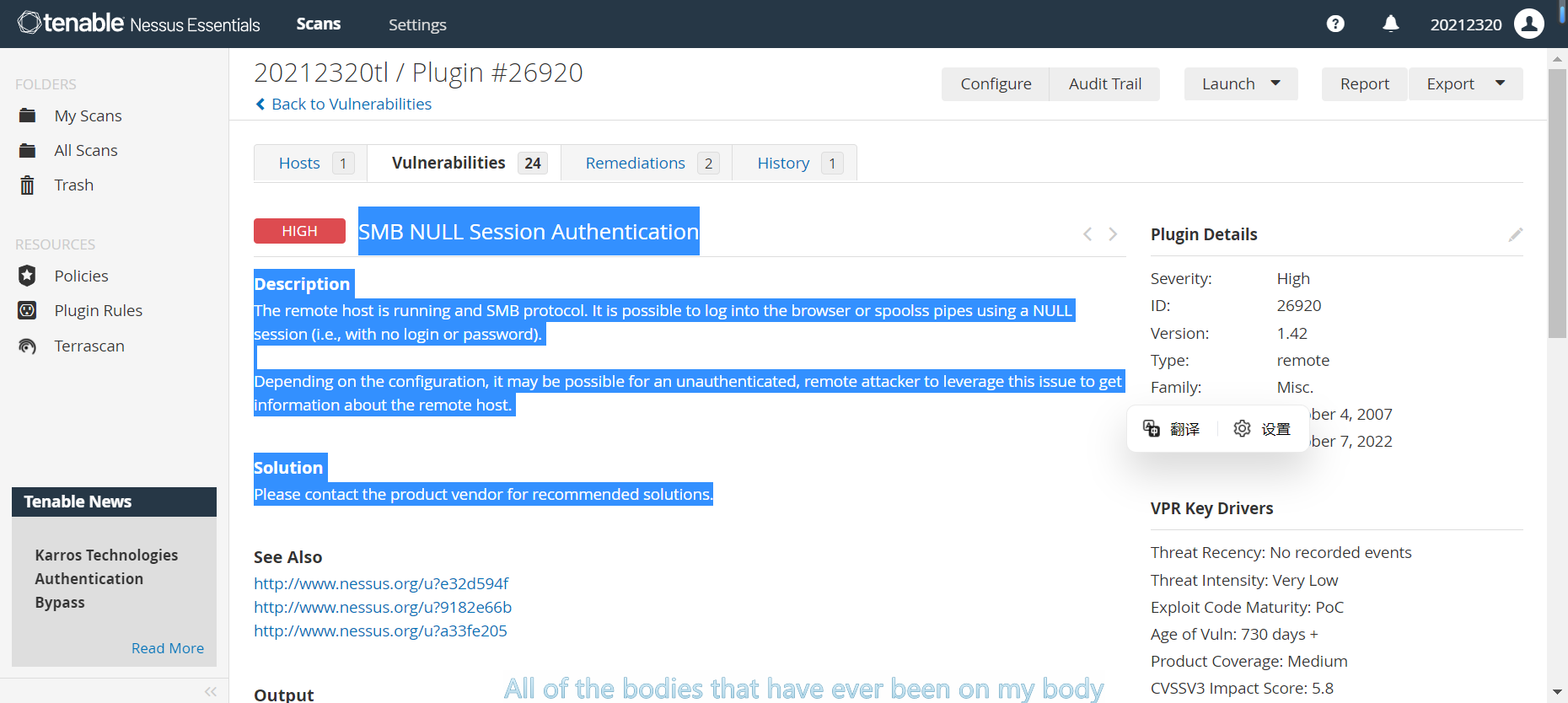

点进去一个高危。如下。

问:你认为如何攻陷靶机环境,以获得系统访问权?

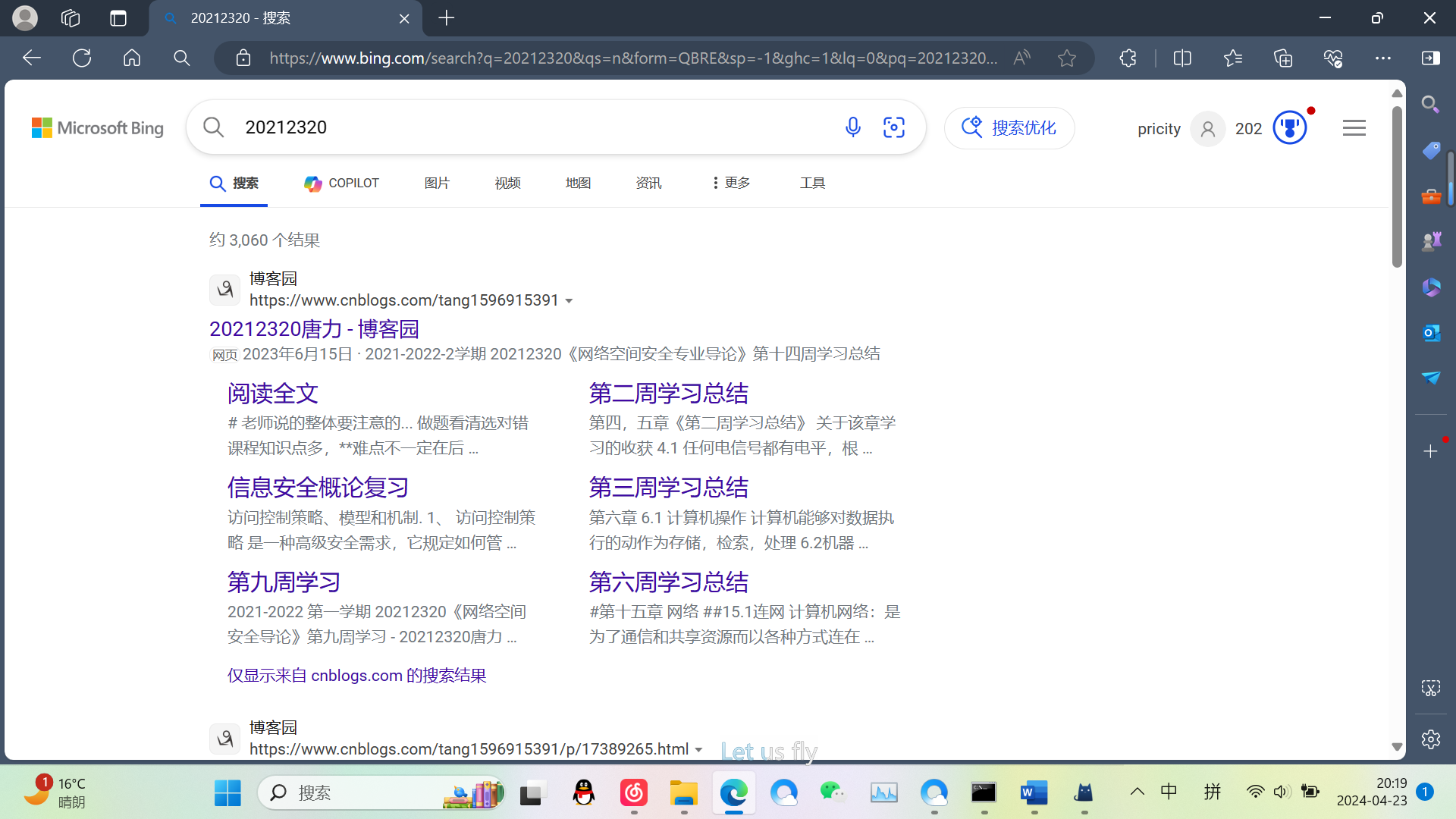

通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题

目前发现只有学号搜出了个人的相关痕迹,基本不存在隐私和信息泄露的问题。

关于Google hacking技术。

以下是一些常用的Google Hacking命令:

inurl: 用来查找URL中包含特定文本的网页。例如,inurl:login 会返回含有“login”单词在其URL中的所有网页。

intext: 用来寻找网页正文中包含特定文本的网页。例如,intext:"confidential" 会找到所有正文中包含“confidential”这个词的网页。

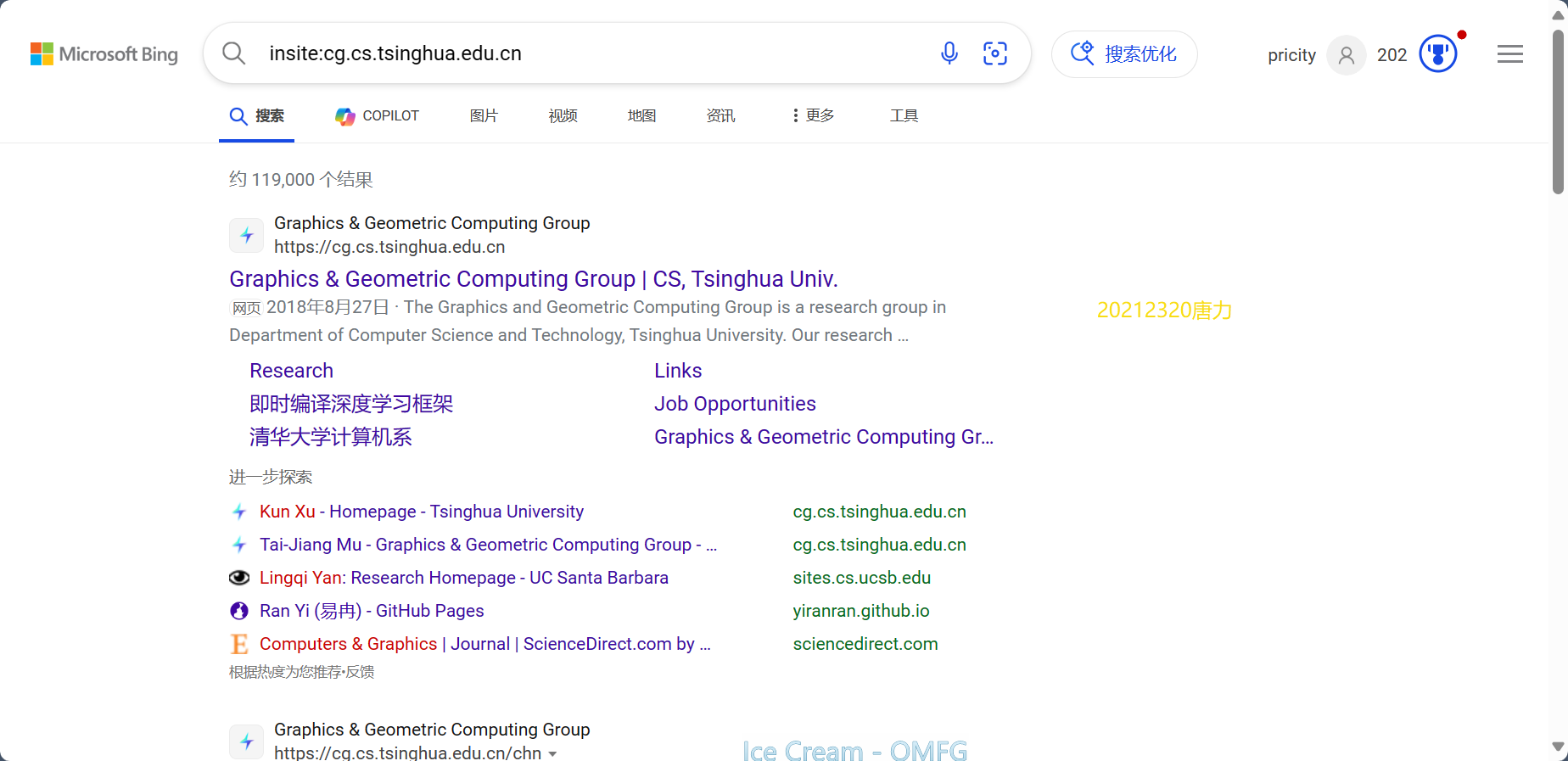

site: 用来只在特定网站中搜索。例如,site:example.com 只会返回来自example.com的网页。insite:cg.cs.tsinghua.edu.cn //指定网站。

问题1:kali安装Nessus失败。

解决方式:参考安装教程,在Windows安装。只有更新插件比较慢,别的还好。

本次实验主要是对靶机、个人的信息进行简单的搜集。虽然之前信安概论的课程就学习到了nmap扫描的方法,以及nmap中不同扫描对应的方式和结果,但是本次实验进一步地深入与实践,分析也更深入了。同时我们也使用到了现成的扫描工具Nessus,这也让我们对扫描的结果有一个更加清晰深刻的认识,让我们能够对扫描结果更好地进行分析。

实验过程中可以很明显地感受到,虽然只是简单的实验,但是还是可以知道一个的大致IP的地点范围而不只是知道属地以及个人信息在网上或多或少都会有所泄露等。这让我们更加需要注意个人的信息保护。