81

社区成员

发帖

发帖 与我相关

与我相关 我的任务

我的任务 分享

分享(1)从besti.edu.cn中选择一个DNS域名进行查询,获取如下信息:

DNS注册人及联系方式;该域名对应IP地址;IP地址注册人及联系方式;IP地址所在国家、城市和具体地理位置。

(2)尝试获取QQ某一好友的IP地址,并查询获取该好友所在的具体地理位置。

(3)使用nmap开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

靶机IP地址是否活跃;靶机开放了哪些TCP和UDP端口;靶机安装了什么操作系统,版本是多少;靶机上安装了哪些服务。

(4)使用Nessus开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

靶机上开放了哪些端口;靶机各个端口上网络服务存在哪些安全漏洞;你认为如何攻陷靶机环境,以获得系统访问权。

(5)通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题。并练习使用Google hack搜集技能完成搜索。

使用“whois+域名”,可获得域名的注册信息。

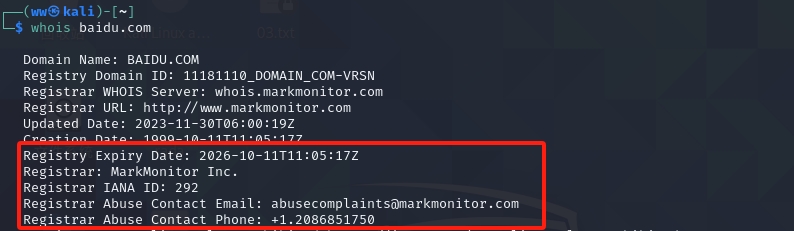

whois baidu.com

我们可以大致分析一下这个注册信息:

注册公司是MarkMonitor Inc,以下是百度对该公司的条文解释

MarkMonitor是一家从事互联网品牌保护的软件和服务公司,成立于1999年,总部位于美国加利福尼亚州旧金山,2012年7月被全球知名信息提供商汤森路透收购。

MarkMonitor公司主要业务为:域名管理,反欺诈,品牌保护和反盗版。同时对商标、假货和版权问题进行例行研究。在品牌保护和防止欺诈及版权方面拥有丰富经验。Markmonitor被认为是目前最安全的域名注册商,因此,世界500强网站中的22%域名托管于markmonitor公司,包括apple、Google、Microsoft、Facebook、Alibaba以及维基百科等世界知名企业。

注册邮箱:abusecomplaints@markmonitor.com

注册电话:2086851750

用nslookup命令、dig命令获取域名对应IP地址。

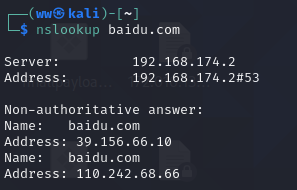

nslookup baidu.com

这样我们就得到了这个域名所属的IP地址,是110.242.68.66,我们再来查一下:

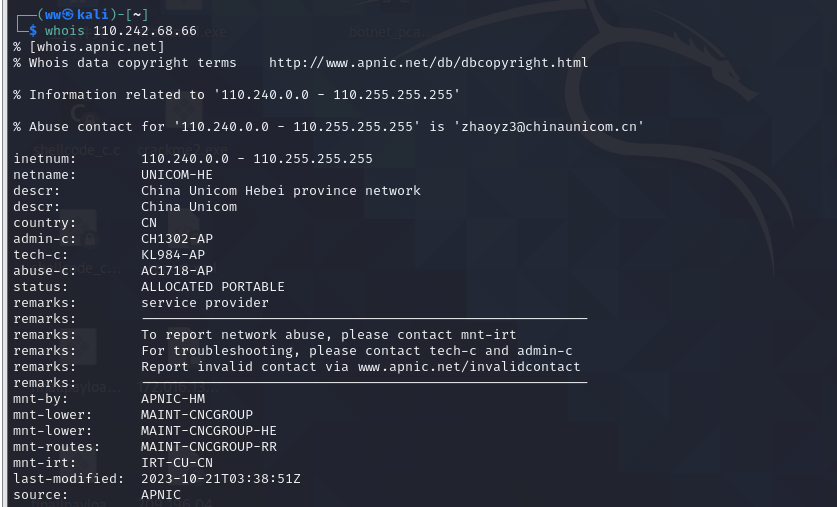

whois 110.242.68.66

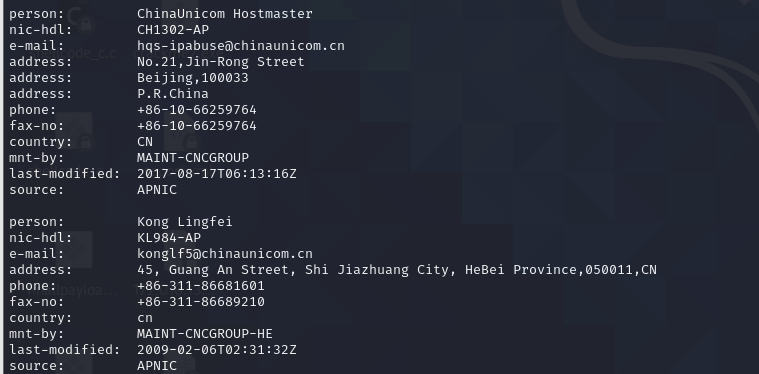

我们可以找到这个ip地址的注册人、以及他的邮箱、地址、电话等相关信息。

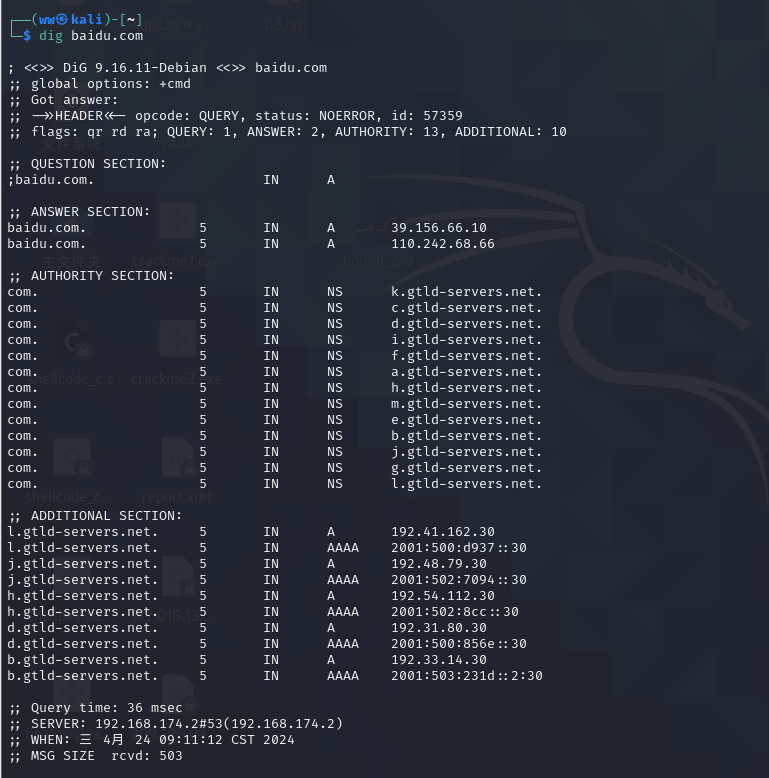

我们可以换个查询方式,我们用dig可以得到更为清晰的输出:

dig baidu.com

额,感觉还可以叭,评价是半斤八两的查询结果@_@

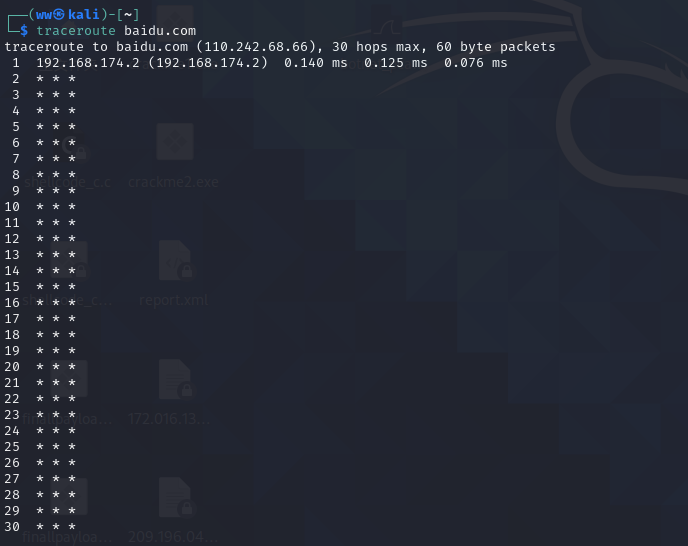

traceroute命令利用定位用户计算机和目标计算机之间的所有路由器,追踪网络数据包的路由途径.

traceroute baidu.com

看样子我们只搜索到了一个IP,剩下的什么都搜索不到,难道是被屏蔽了(?成功触及到了知识的未知领域(doge

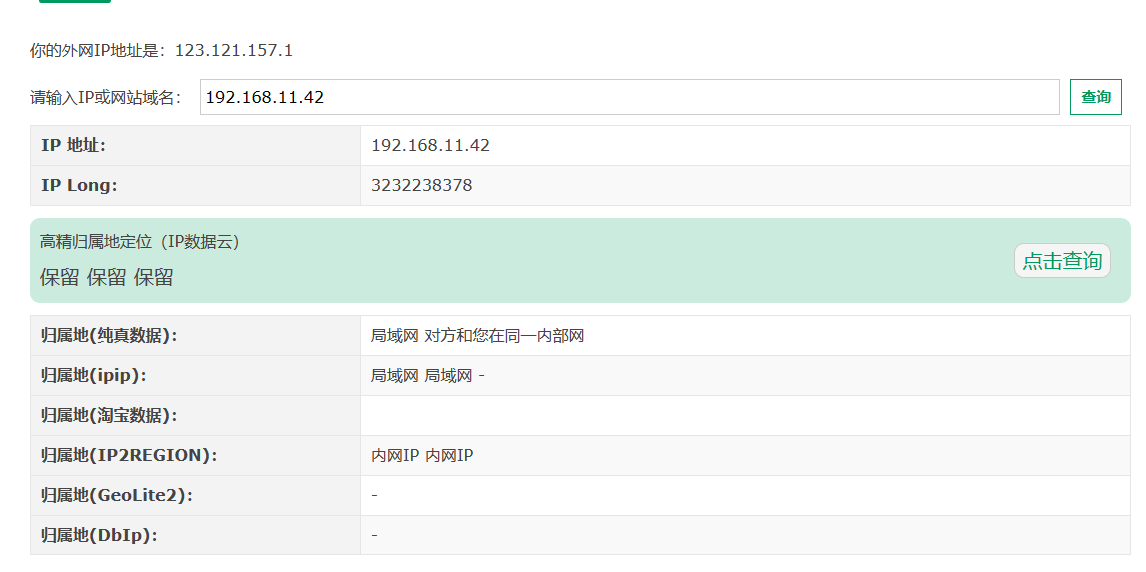

利用线上IP归属地查询在线工具查询IP地址对应的具体物理位置。

工具在这:https://tool.lu/ip/

这工具确实厉害哈,网上查一下百度的IP归属好像确实是在北京。

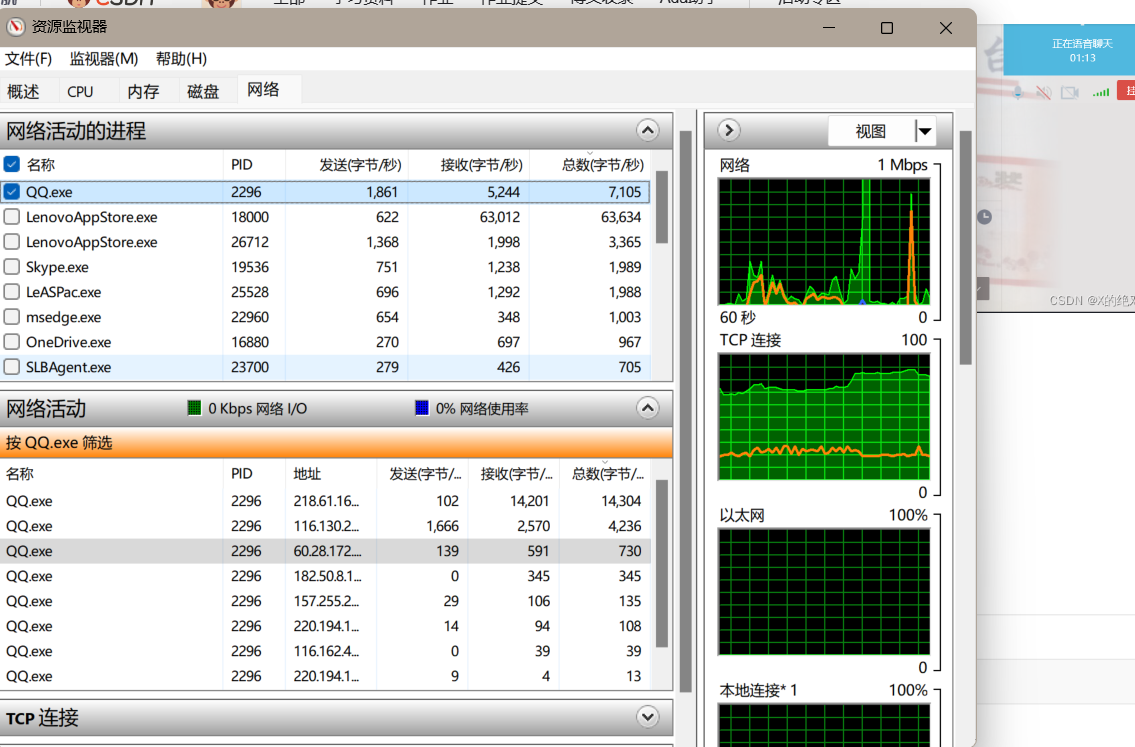

打开资源监视器,在“网络”的“网络活动的进程”中选择“QQ.exe”,并开启wireshark进行抓包。

我用QQ给黄人和同学打电话,我看了一眼我的捕包和资源监视器信息

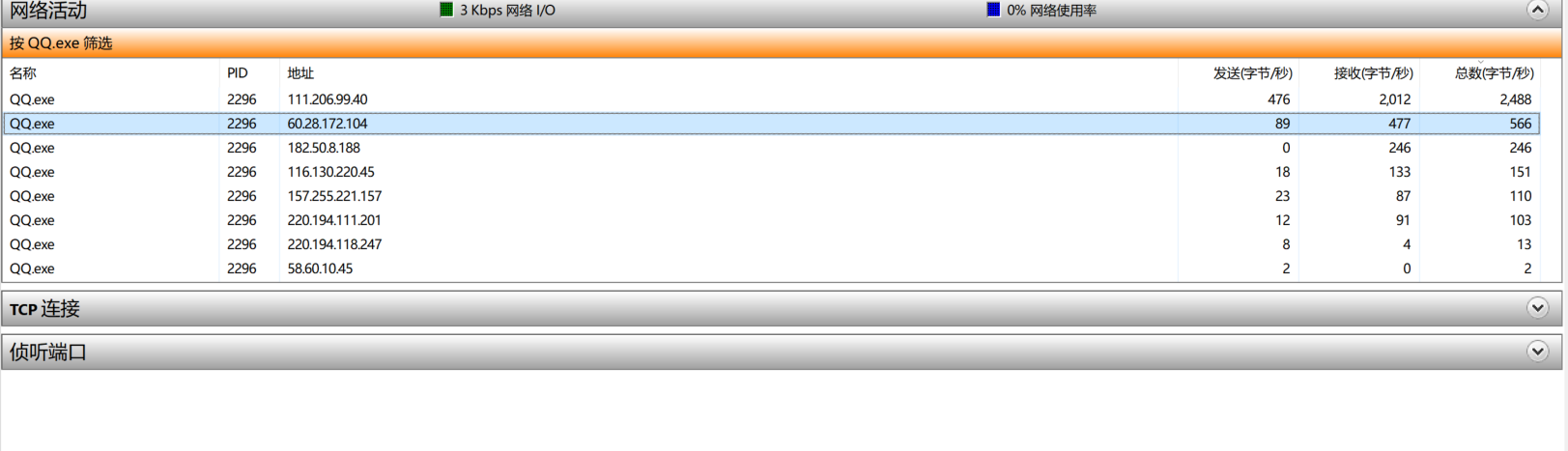

我来回给他打了两次电话,看了两次资源监视的ip,发现都不太对劲

最后查询的ip也是奇奇怪怪的,一会在北京,一会在天津,人都傻了。

最后不得已换了微信给他打电话,发现补到的包是在同一个局域网下,但是不确定是不是我们通信的包,但这两个ip之间确实有大量的信息来往,感觉应该是了。

我用资源监视器监视时发现监视到的是我的主机名而不是ip,这一步过得比较快我也忘记了截图(悲)。

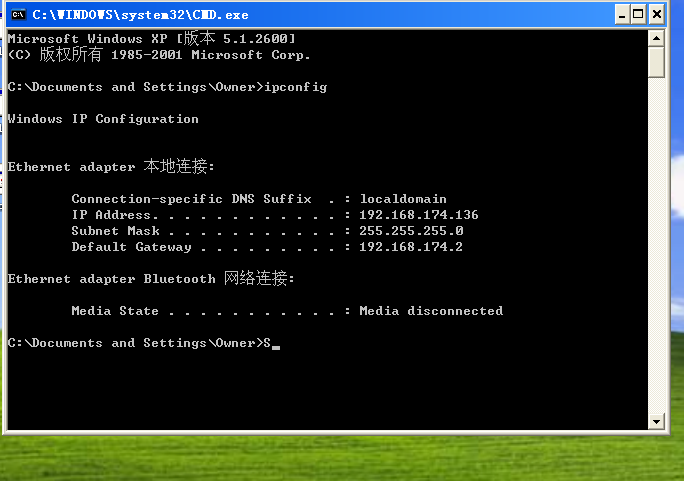

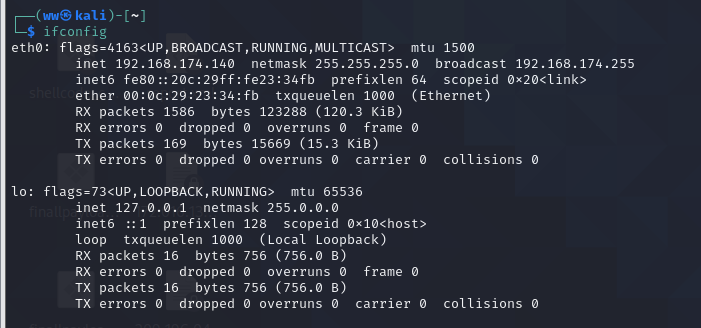

我们选择一台windowsxp虚拟机作为靶机(ip为192.168.174.136),选择kali作为主机(ip地址为192.168.174.140)

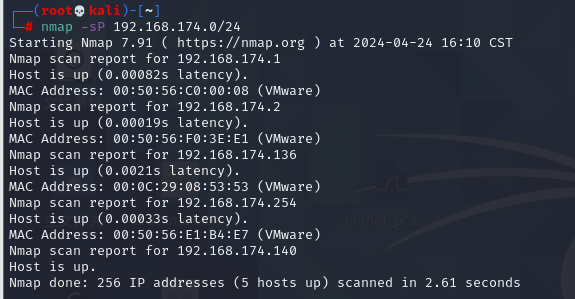

由两个主机的ip我们可以得到他们的共同网段是192.168.174.0/24,我们使用工具进行扫描

nmap -sP 192.168.174.0/24

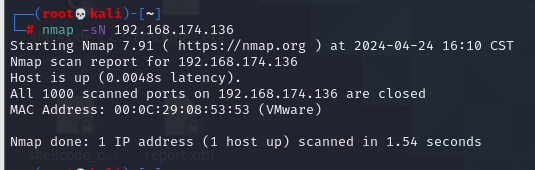

nmap -sN 192.168.174.136

第一个扫整个网段的,第二个直接扫靶机ip地址的。结果如下所示

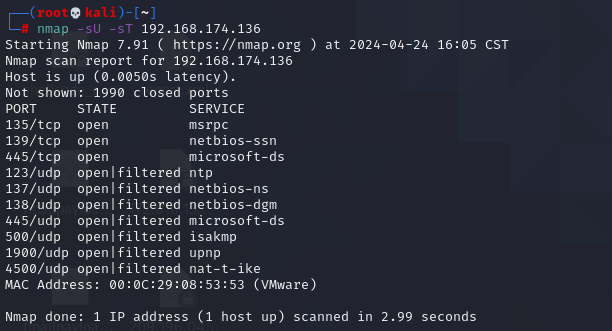

使用-sU扫描UDP端口、-sT扫描TCP端口。

nmap -sU -sT 192.168.174.136

可以看到靶机开放的端口号。

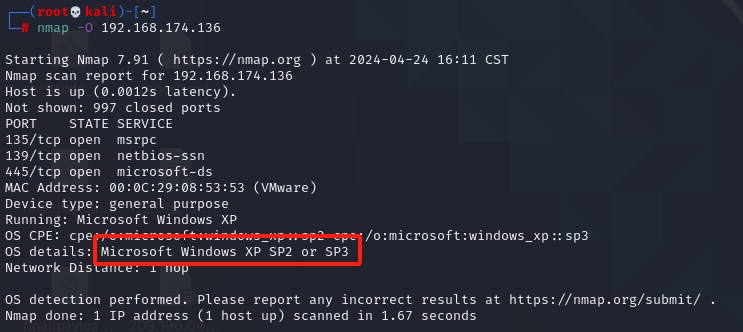

使用“nmap -O”远程检测操作系统。

nmap -O 192.168.174.136

我们使用的使用的就是XP系统。

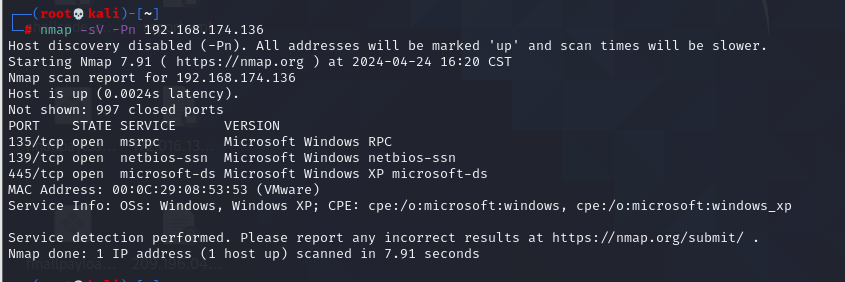

打开版本探测,查看目标主机的详细服务信息。

nmap -sV -Pn 192.168.174.136

可以看到,主机开启了msrpc、netbios-ssn、Microsoft-ds等服务。

首先,安装nessus。

这个东西的安装比较复杂

这里有教程,可以按这个走(Kali系统2023安装Nessus-10.6.1)

如果出现Nessus has no plugins. 报错的话接着看这个Kali - Nessus 简单更新

好吧,如果看到了这里,默认咱们是装好Nessus这个软件的。装好的界面长这样:

然后我们开始实验

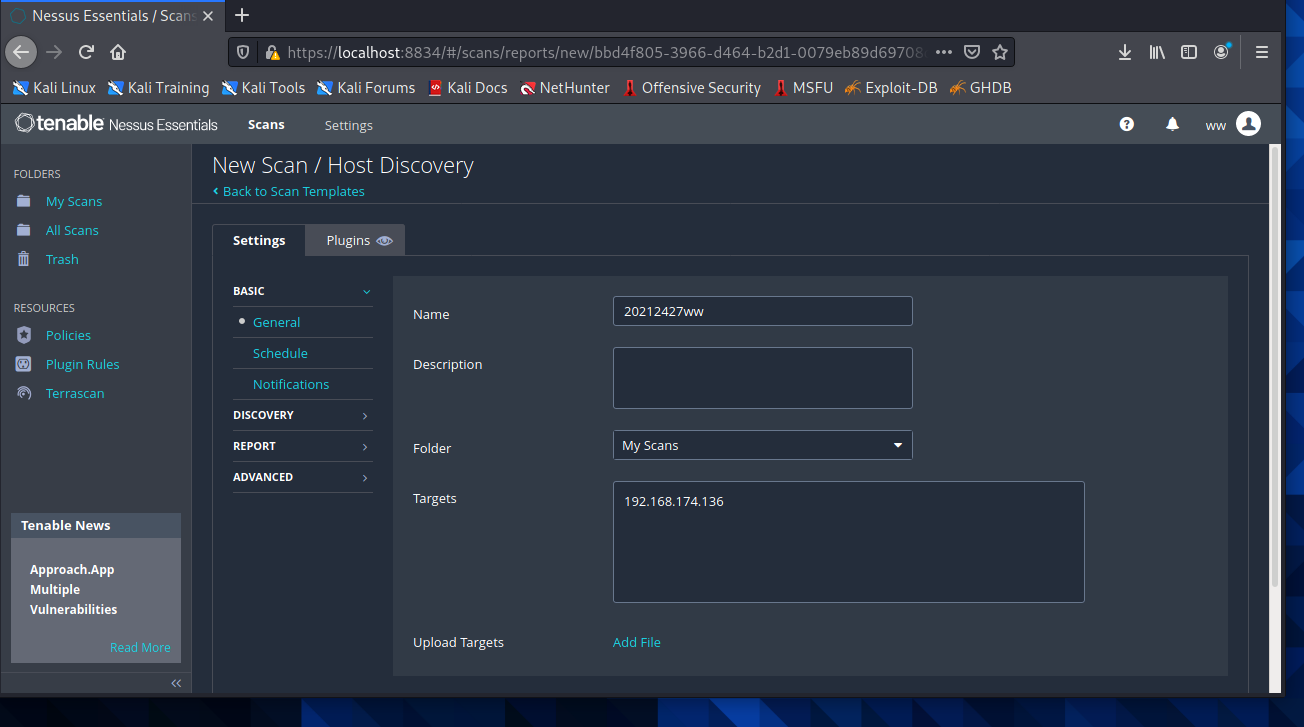

我们Create a new scan.,然后选择Host Discovery,输入我们靶机的IP

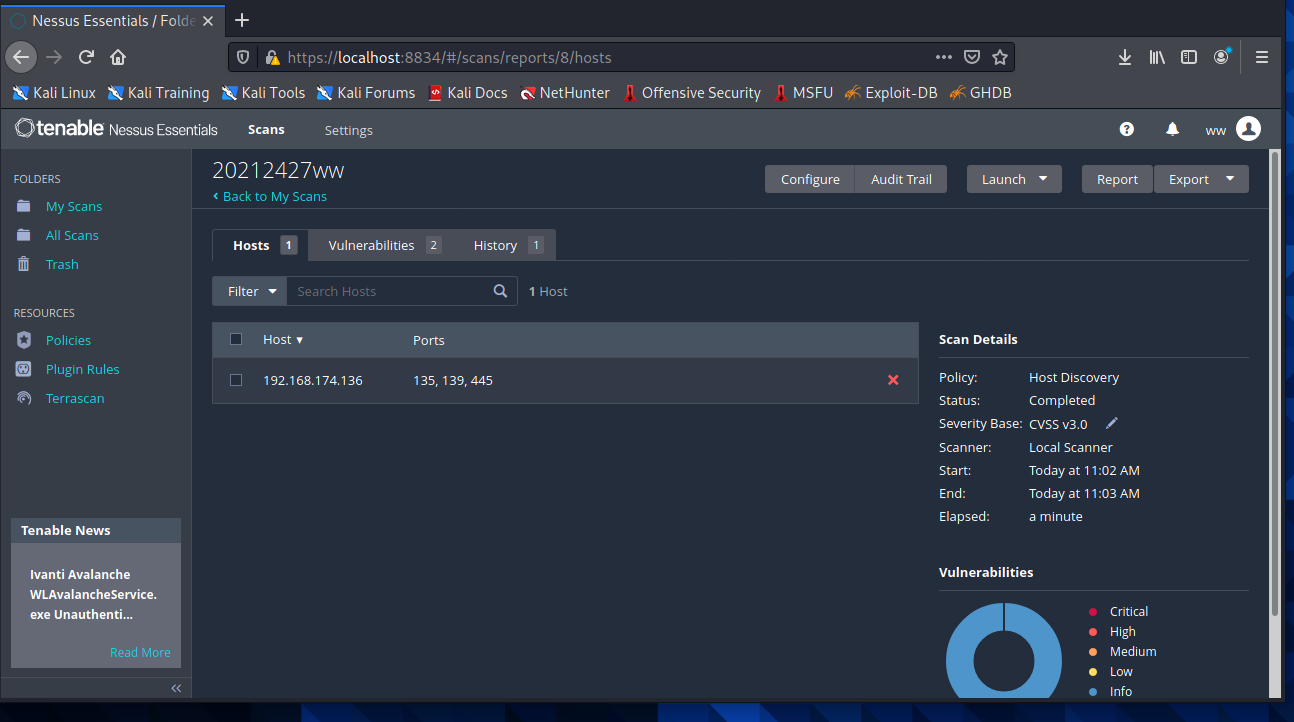

开始扫描,结束后查看结果

可以看到我们主机开放的端口是135,136,445这三个端口。

135/tcp/epmap

MS04-012:Microsoft RPC/DCOM的累积更新

远程主机的RPC/DCOM实现中存在多个错误。攻击者可以利用其中一个漏洞在远程系统上执行任意代码。

139/SMB/CIFS

用于windows文件和打印机共享,可能爆破未授权访问,远程代码执行

445/tcp/cif(这个端口存在的漏洞很多)

MS03-026:RPC接口中的缓冲区溢出可能允许执行代码

MS03-039:RPCSS服务中的缓冲区溢出可能允许执行代码

MS05-027: SMB中存在允许远程代码执行的漏洞

MS05-039: Plug and Play Service中存在允许远程代码执行的漏洞

MS05-043: Printer Spooler Service中存在允许远程代码执行的漏洞

MS05-046: NetWare 客户端服务中的漏洞可能允许远程执行代码

MS05-047: Plug and Play Service中的漏洞可能允许远程执行代码和本地特权提升

MS06-040: Server Service中存在允许远程代码执行的漏洞

MS09-001: Microsoft Windows SMB漏洞远程代码执行

MS04-007: ASN.1漏洞可能允许代码执行

MS04-011: Microsoft Windows的安全更新

MS17-010: Microsoft Windows SMB服务器的安全更新(永恒之蓝、永恒冠军、永恒浪漫、永恒协作、WannaCry、永恒之石、Petya)

MS02-045:Windows SMB协议SMB_COM_事务数据包远程溢出DoS

MS06-035:Server Service中存在允许远程代码执行的漏洞

以通过SMB服务器的漏洞获取访问winXP SMB服务器的权限,进入内部后再通过低版本的TLS协议传输一些后门程序、木马等这样我的主机大概率就能被他人控制了。

我用我的名字搜索了一下,奈何我的名字实在是太大众了,这个搜索下来根本没有任何收获

然后我决定带着我的学号一起搜索

发现可以搜索到我之前写的一些博客

intitle:搜索网页标题中包含有特定字符的网页。例如输入“intitle: 你好”,这样网页标题中带有“你好”的网页都会被搜索出来。

inurl:搜索包含有特定字符的URL。例如输入“inurl:hello”,则可以找到带有“hello”字符的URL。

intext: 搜索网页正文内容中的指定字符,例如输入“intext:你好”。这个语法类似一些网站中使用的“搜索”功能。

filetype: 搜索指定类型的文件。例如输入“filetype:txt”,将返回所有以txt结尾的文件URL。

site:找到与指定网站有联系的URL。例如输入“site:baidu.com”。所有和这个网站有联系的URL都会被显示。

问题1:在实验第三部分,使用namp对靶机环境进行扫描,扫描靶机开放了哪些TCP和UDP端口时,无法显示开放的端口,只会显示有开放或隐藏的端口。

解决方案:这个问题是由于未关闭防火墙导致扫描工具无法扫描,我们回到靶机的主机关掉防火墙即可。

问题2:在安装Nessus时提示我没有剩余空间去安装,甚至于重启后,kaili虚拟机直接崩溃。

解决方案:我索性直接重装了一个虚拟机,可能主要的问题在于你一定要安在/opt/nessus/下的目录里,但我也不是很明白。

在本次实验中,我使用linux命令和在线网站查询了域名和IP的相关信息,实验Nmap和Nessus对靶机进行了全方位扫描,初步了解了一些之前从未见过的漏洞,还学习了如何高效使用搜索引擎。

通过本次实验,我掌握运用了信息搜集的一些方法,同时也认识到及时更新、关闭不必要的端口对于系统安全的重要性。另外,在互联网世界更要注意个人隐私信息,不要轻易泄露,一些分散的、乍看不要紧的信息如果被有心人恶意搜集利用后果不堪设想。