81

社区成员

发帖

发帖 与我相关

与我相关 我的任务

我的任务 分享

分享本周我们学习了一些信息收集的技术,了解了旁段、C段(C段扫描),学习了一些感念、技术和步骤过程,跟随老师使用了Googl Hacking这种从未尝试过的检索技术,并深刻感受到通过简单检索进行信息收集的便利。另外,我们还学习了一些借由网络协议漏洞进行的攻防技术,IP源地址欺骗,ARP欺骗等,与曾经学过的课程建立了联系,同时,了解了网络攻防的一些经典案例和故事,让我们对这门课程的兴趣大大增加。

(1)从besti.edu.cn中选择一个DNS域名进行查询,获取如下信息:DNS注册人及联系方式,该域名对应IP地址,IP地址注册人及联系方式,IP地址所在国家、城市和具体地理位置。

(2)尝试获取BBS、论坛、QQ、MSN中某一好友的IP地址,并查询获取该好友所在的具体地理位置。

(3)使用nmap开源软件对靶机环境进行扫描,回答以下问题并给出操作命令:靶机IP地址是否活跃,靶机开放了哪些TCP和UDP端口,靶机安装了什么操作系统,版本是多少,靶机上安装了哪些服务

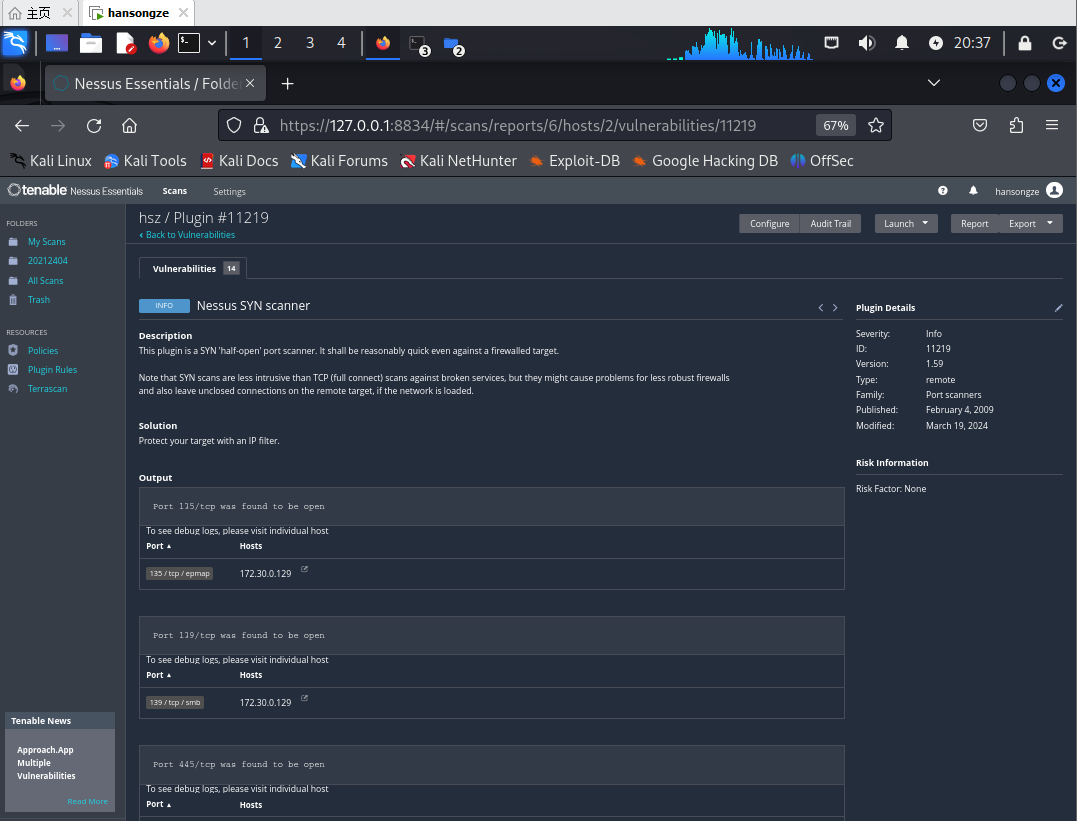

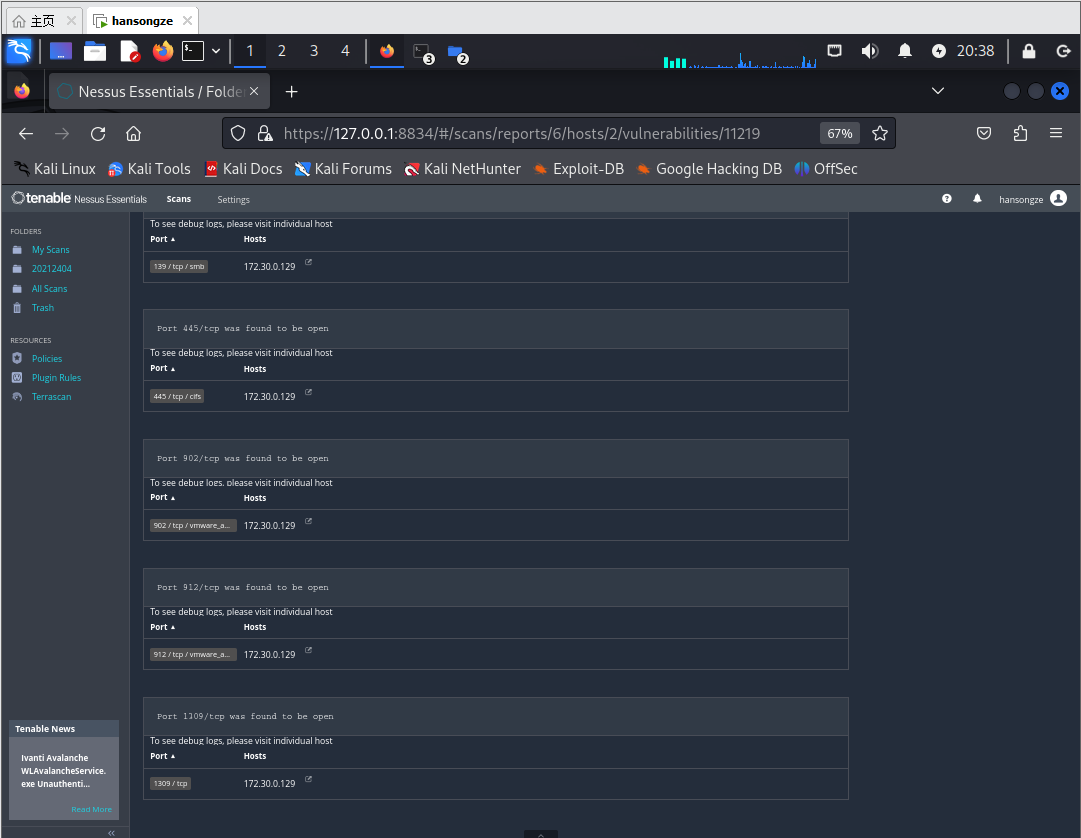

(4)使用Nessus开源软件对靶机环境进行扫描,回答以下问题并给出操作命令:靶机上开放了哪些端口,靶机各个端口上网络服务存在哪些安全漏洞,你认为如何攻陷靶机环境,以获得系统访问权

(5)通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题并练习使用Google hack搜集技能完成搜索。

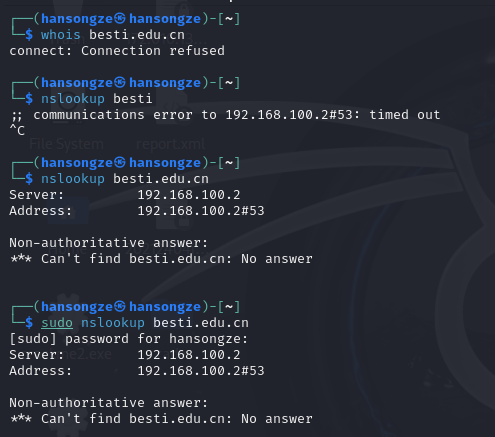

使用whois、dig、nslookup、traceroute进行搜集信息,但发现失败了。

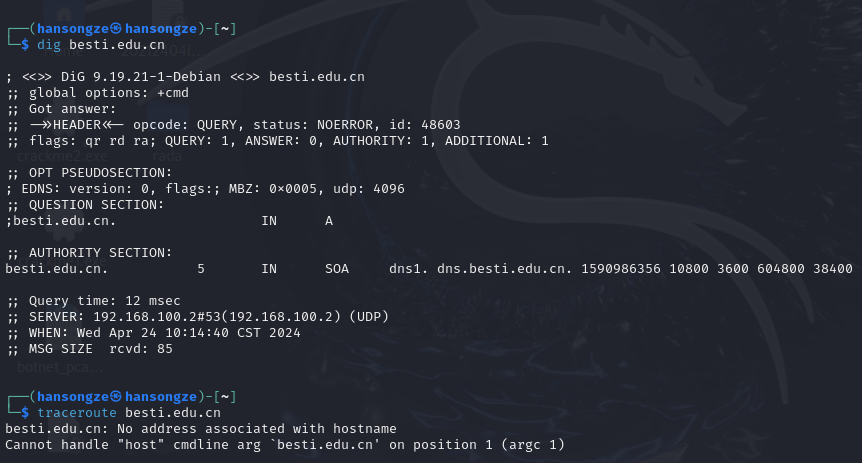

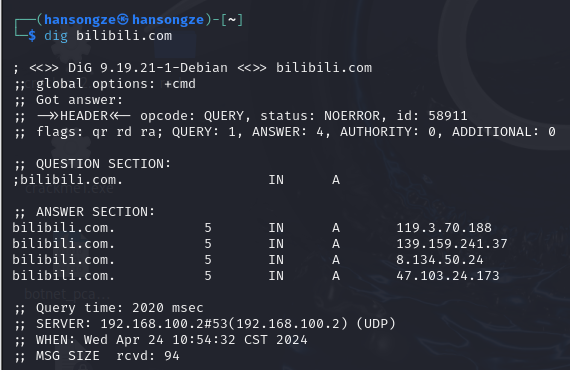

dig指令虽然输出了一些东西,但实际没有什么有用的信息,这里可以与下面实验结果相对比。

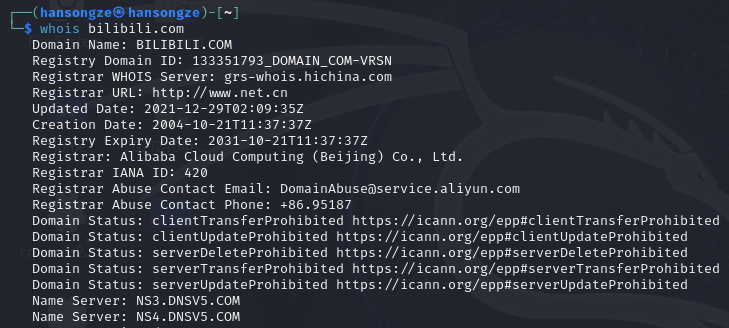

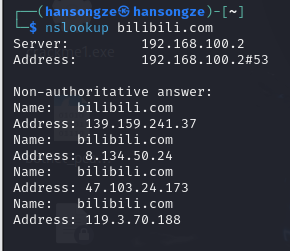

于是我尝试换了bilibili.com,发现是可以成功的。

DNS注册人:Alibaba Cloud Computing (Beijing) Co., Ltd.(北京阿里巴巴云计算技术有限公司)

邮件:DomainAbuse@service.aliyun.com

电话号码:+86.95187

另外还有创建时间2004-10-21、更新时间2021-12-29等信息

使用dig指令dig bilibili.com也可以看到上述信息。

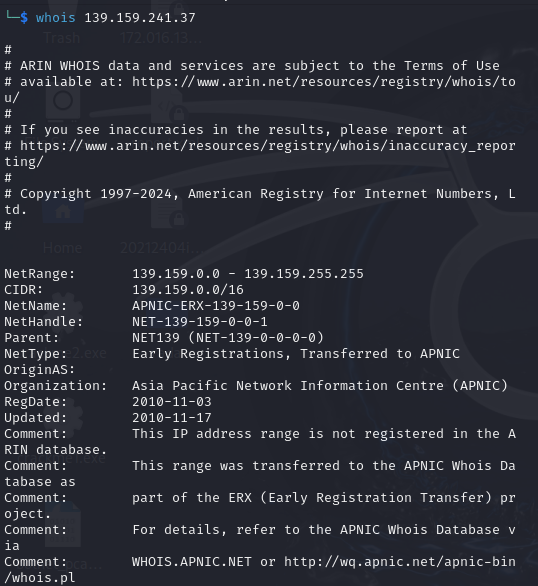

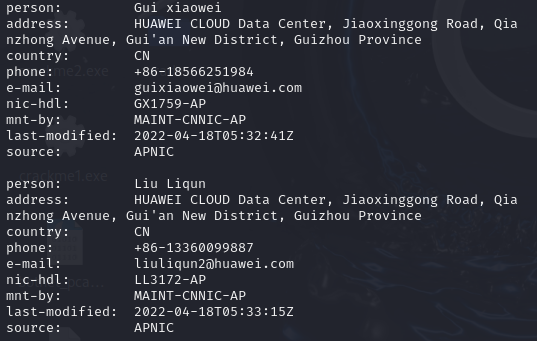

使用whois +具体IP可以查看IP地址注册人及联系方式。

此IP地址的注册人有两个,都在贵州华为云数据中心。

联系方式分别为

电话号码:+86-18566251984,邮件:guixiaowei@huawei.com

电话号码:+86-13360099887,邮件:liuliqun2@huawei.com

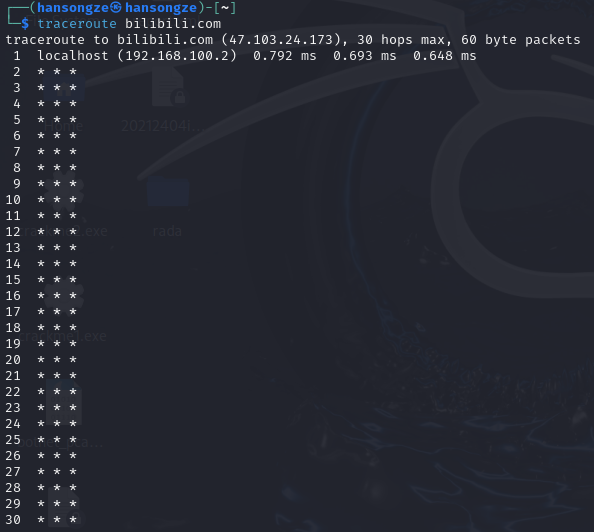

traceroute bilibili.com,查看所走的路由。

使用工具对IP归属地查询,得到具体归属地定位如下。

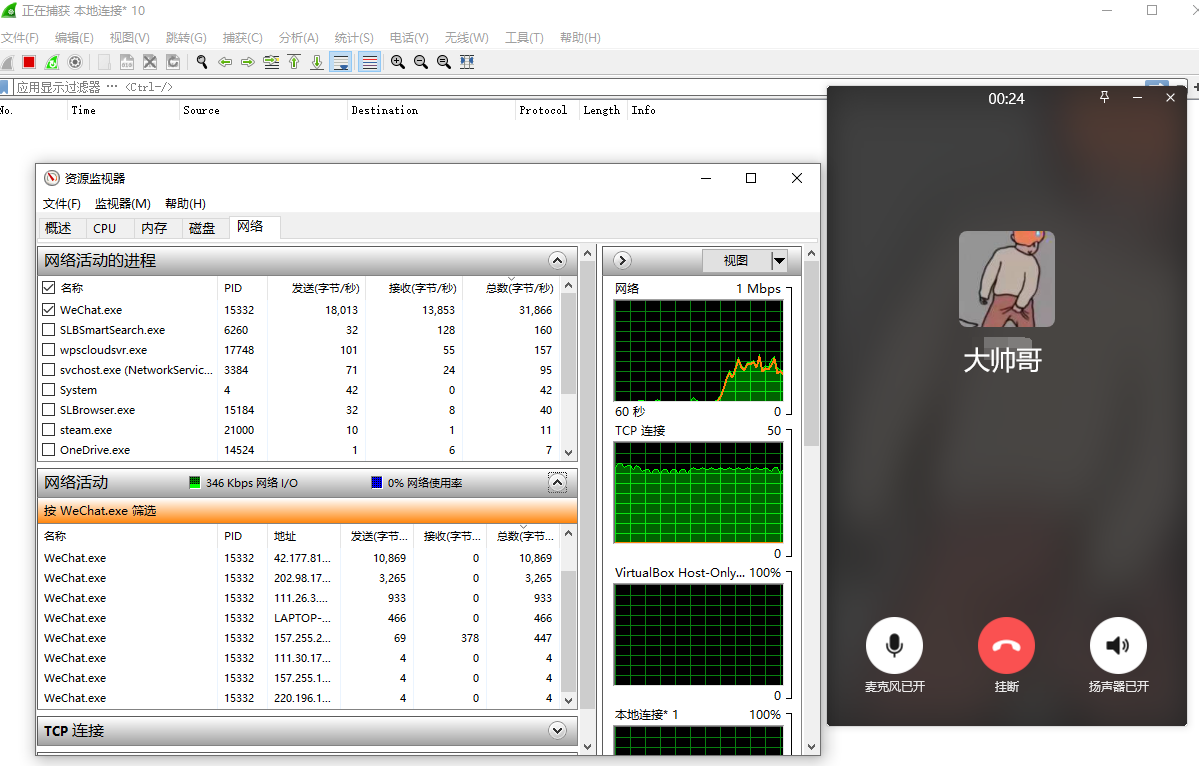

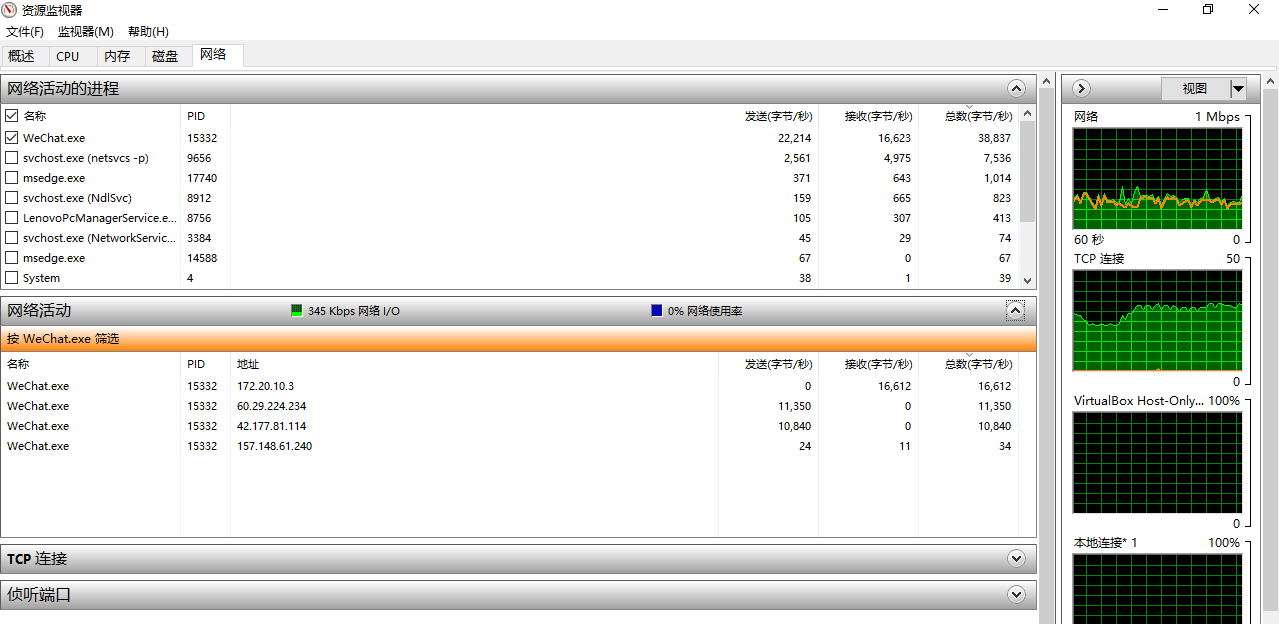

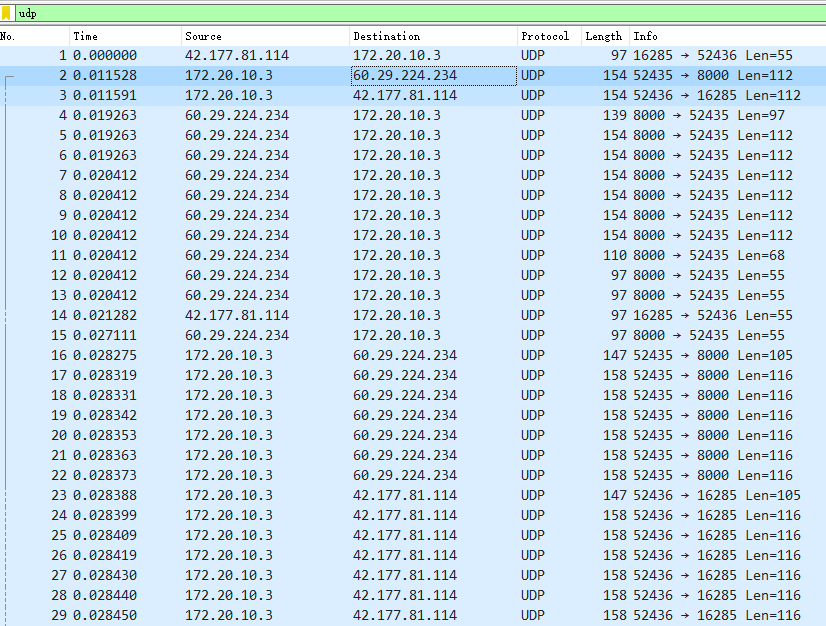

打开资源监视器,点击网络,在网络活动的进程中选择微信,并打开Wireshark进行抓包,用微信语音电话与在长春的同学进行语音通话。

在通话中有数据包基本上都发送到60.29.224.234和42.177.81.114这两个IP地址查看Wireshark中以udp为过滤条件,也可以看到60.29.224.234和42.177.81.114这两个IP地址有大量数据传输。

查到的结果是天津和沈阳,结果有一些偏差。

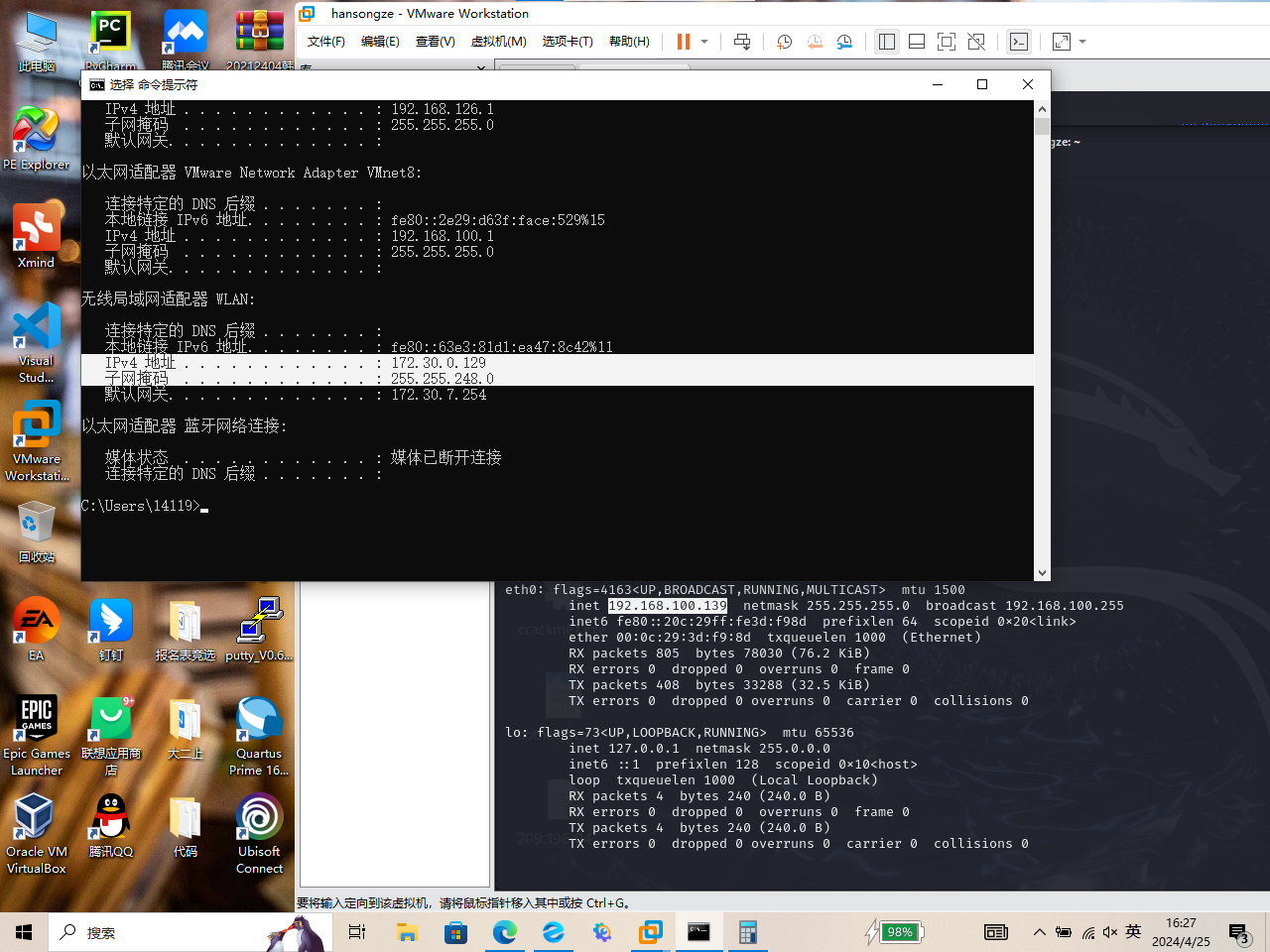

首先查看IP地址:

主机IP:192.168.100.139

靶机IP:172.30.0.129

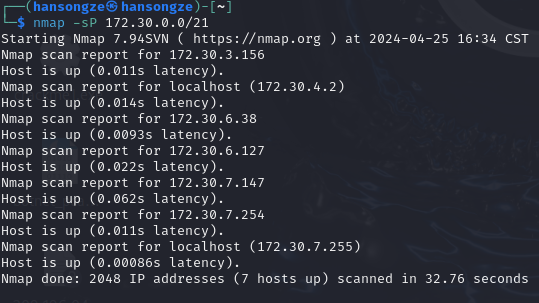

主机的子网掩码255.255.248.0,则网段为172.30.0.0/21

nmap主要有四项基本功能:主机发现、端口扫描、版本侦测、操作系统侦测。

使用“nmap -sP”命令扫描指定的IP地址段,通过Ping扫描的的方式探测是否可以与主机进行通信,从而检测当前网络中的活跃主机情况(Host is up即表示为活跃状态)。

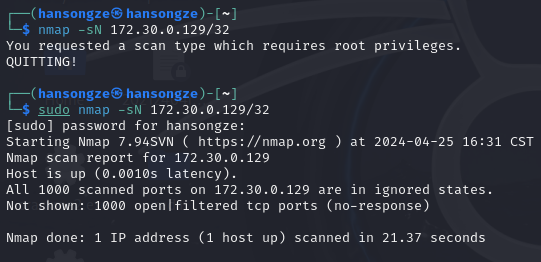

使用“nmap -sN”命令对指定的IP地址进行探测,这种扫描方式是通过发送非常规的TCP通信数据包,来探测目标计算机上开放的端口。通过老师课上的讲解,让我想起这好像是以前信安课上也学过的内容,这种扫描发送一条标志位为空NULL的消息,具有较高的精度和隐蔽性,因此常被黑客用来进行网络渗透测试。

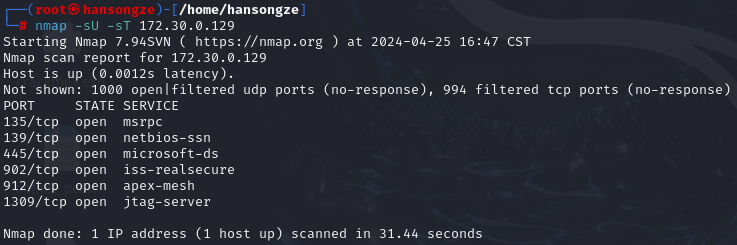

同时用nmap命令,-sU扫描udp端口、-sT扫描tcp端口,

1000个udp端口没有响应,994个tcp端口没有响应,只有6个tcp端口有响应。

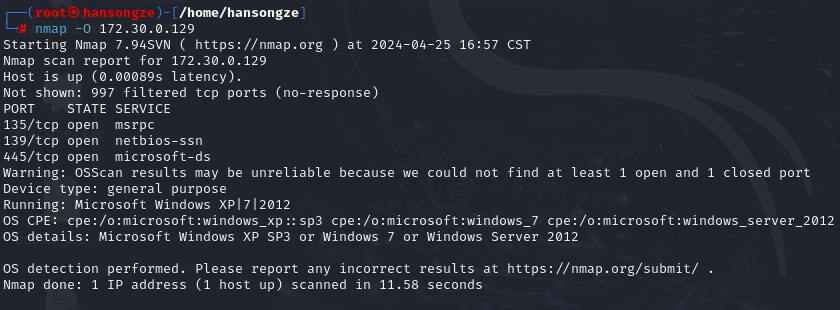

测试出靶机安装了Windows操作系统,版本是xp|7|2012,但是正确的应该是Windows10,有可能是主机有所保护。

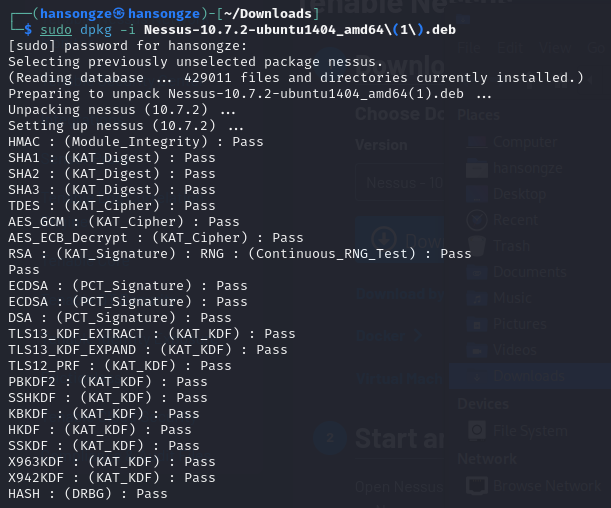

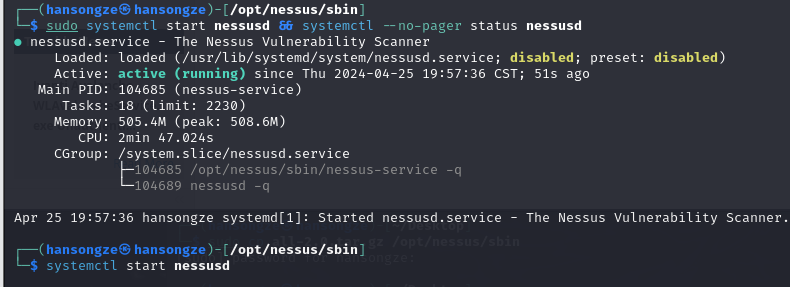

下载Nessus,这个过程遇到了比较多的困难,完成后我的C盘也已经红温只剩2个G了(⊙o⊙)。

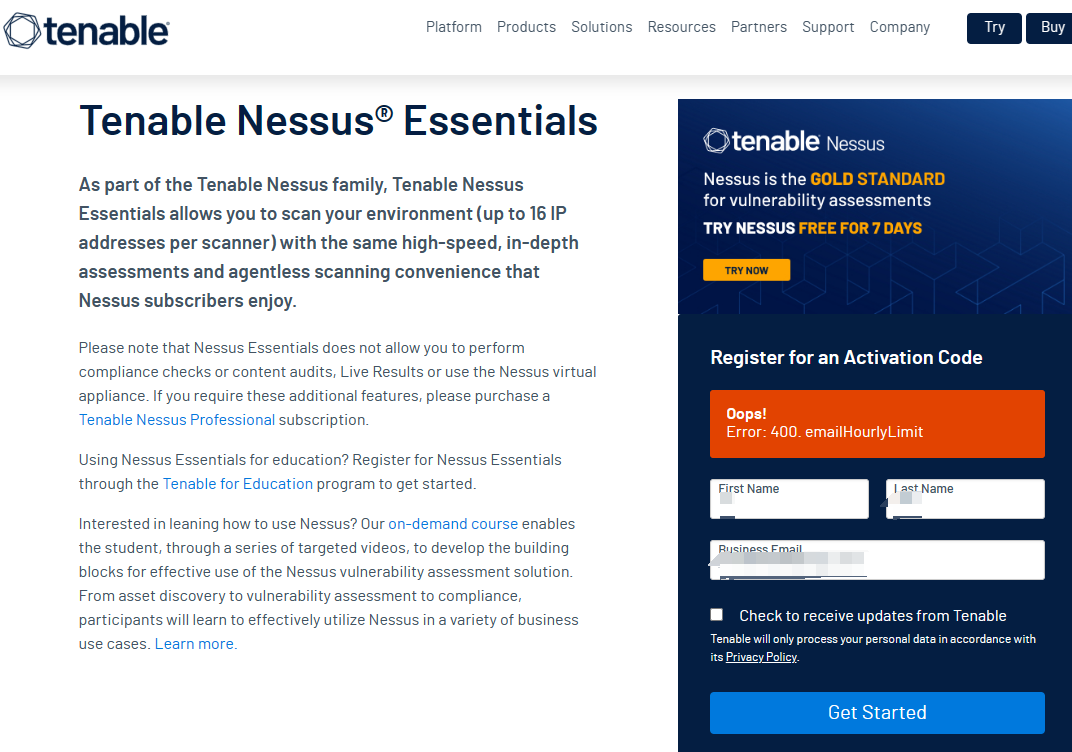

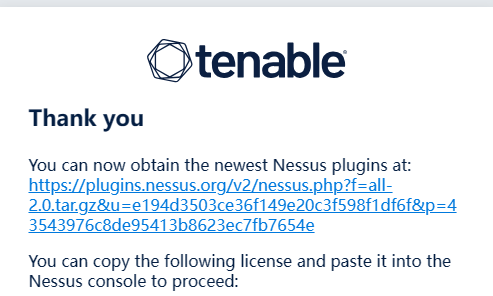

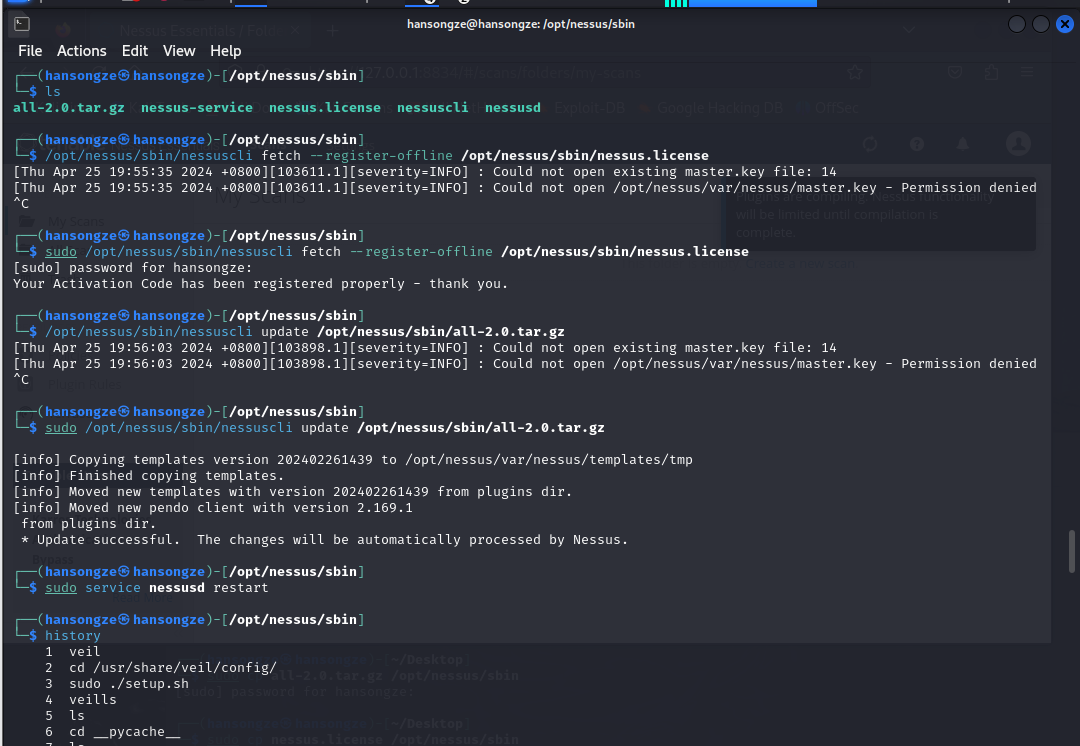

注册账号,并获得激活码、挑战码输入。

安装证书,下载更新插件,

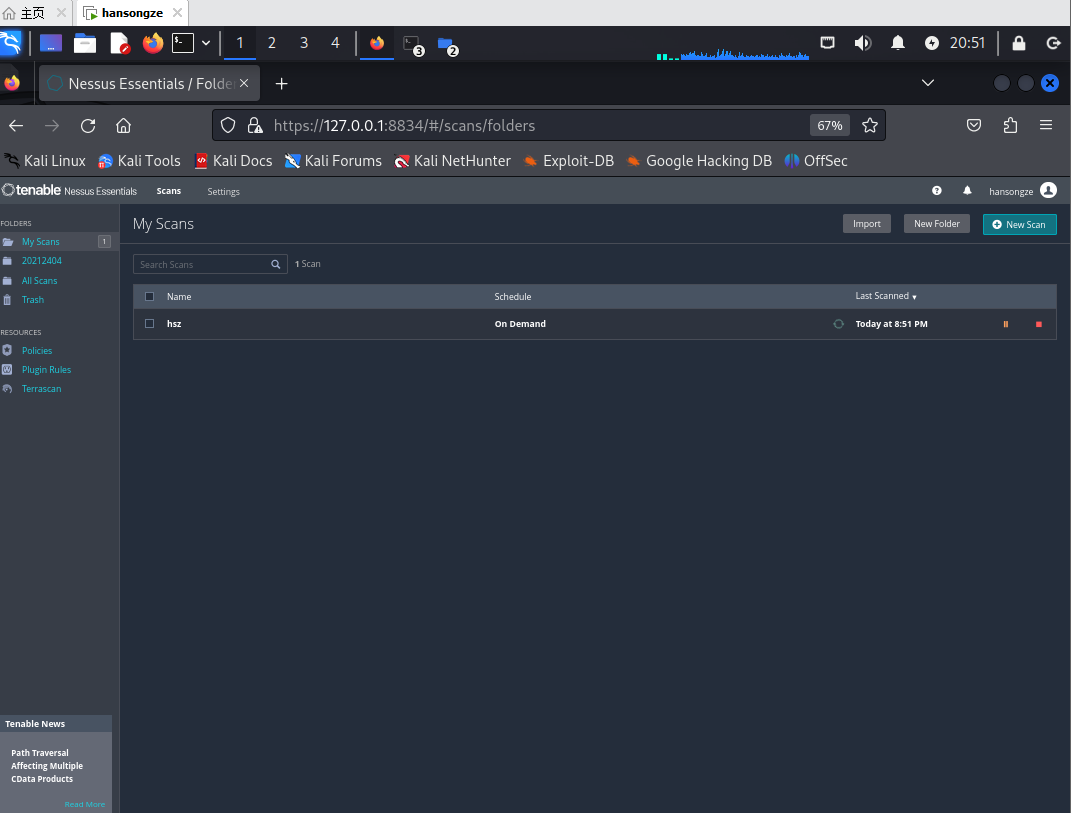

全部完成后,打开nessus,开始扫描。

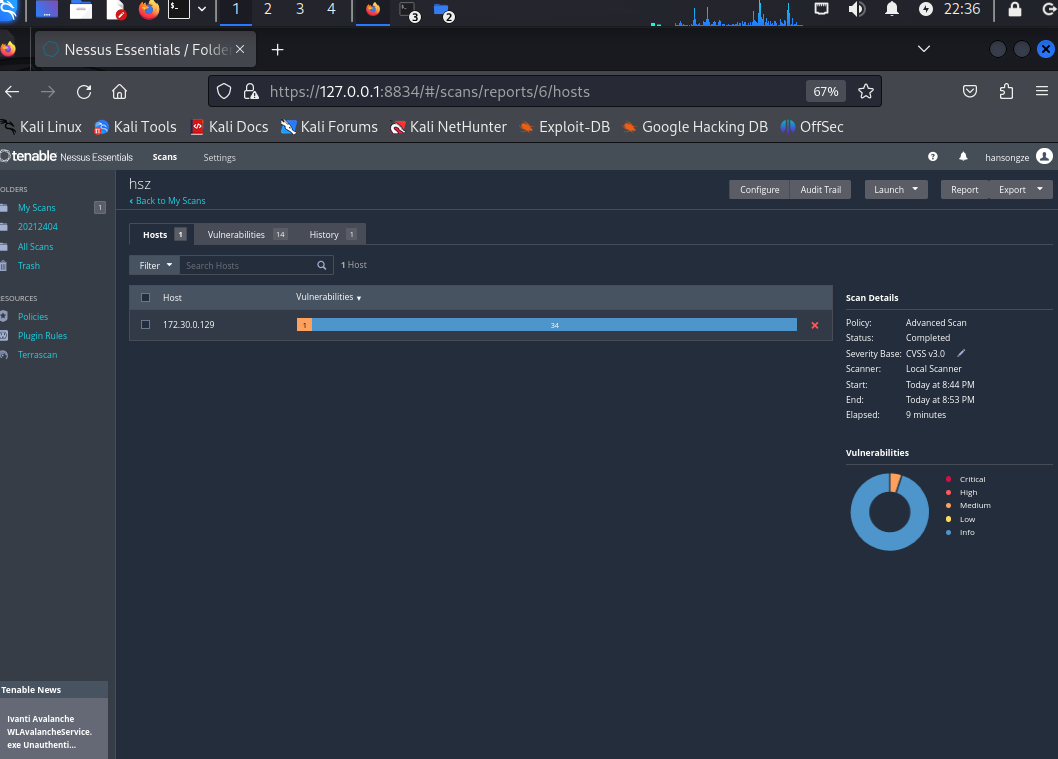

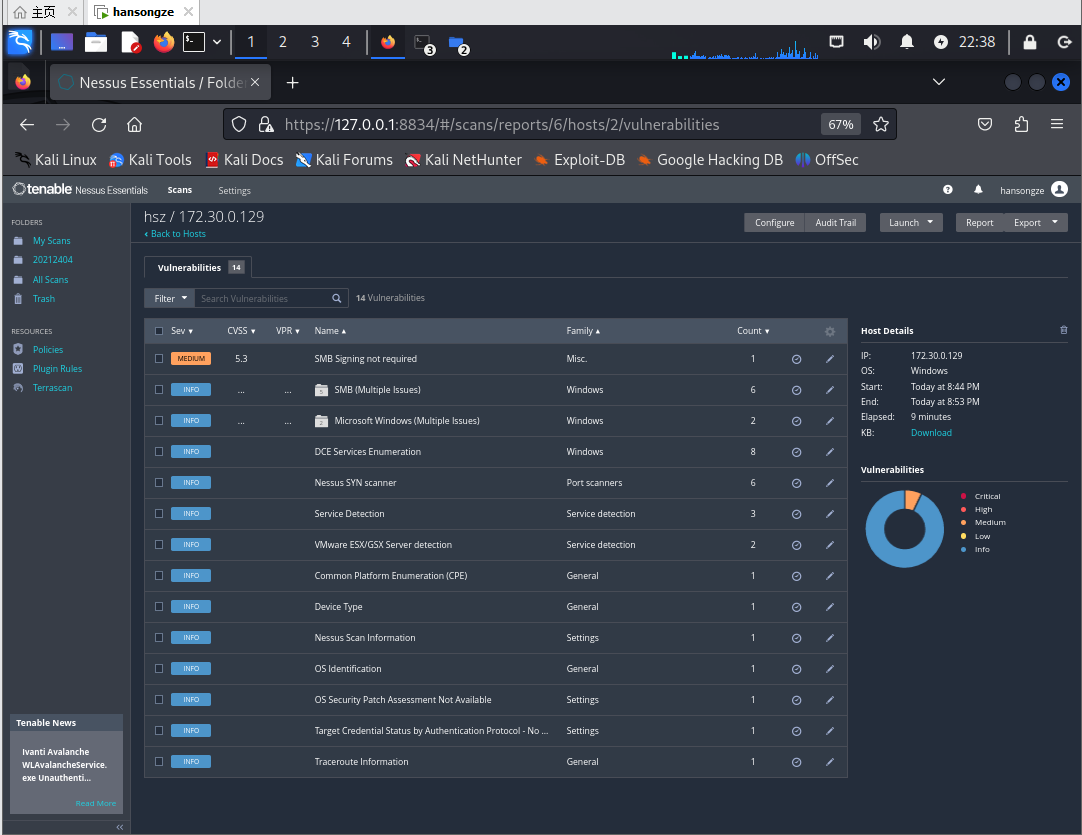

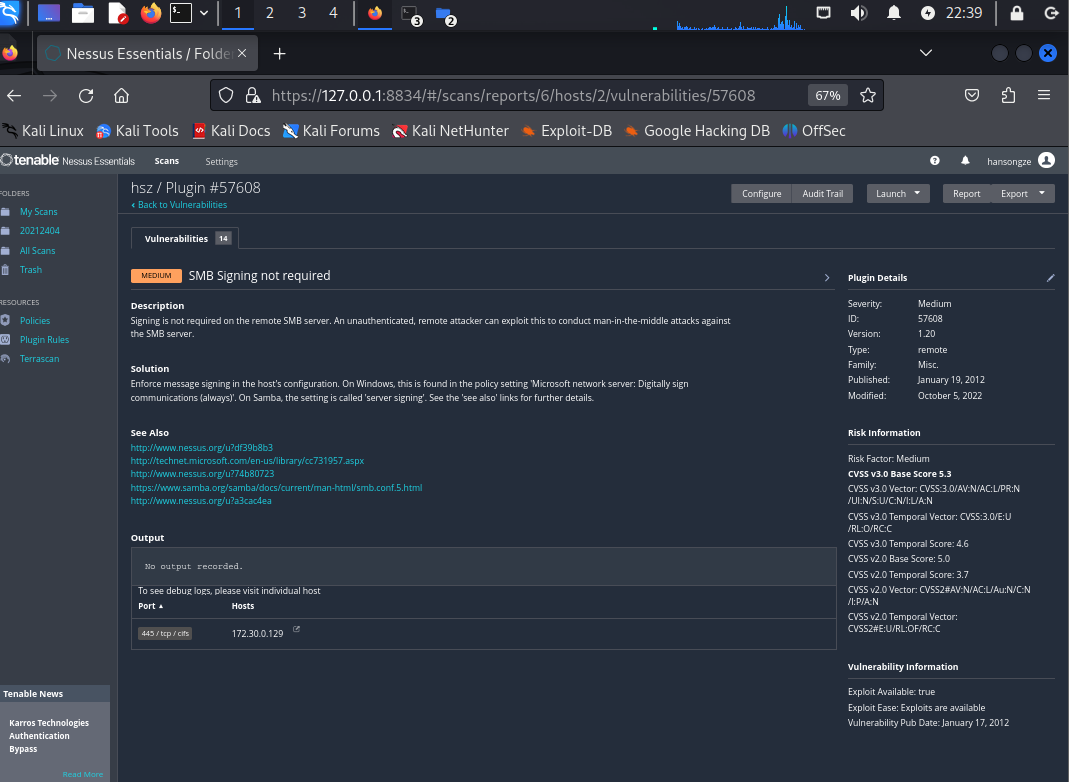

扫描出一个中极漏洞。

点击Port scanners,可以看到前述6个端口。

靶机端口上网络服务存在的安全漏洞,漏洞名称:SMB Signing not required

通过了解可知,该漏洞是远端SMB服务器上未启用签名。

你认为如何攻陷靶机环境,以获得系统访问权:未经身份验证的远程攻击者可以利用这一点对SMB服务器进行中间人攻击。攻击者就可以通过伪造SMB报文来达到欺骗系统的效果,从而获得系统访问权限。而防范此种攻击的最有效方法是开启SMB协议的签名功能。这样做可以确保所有文件传输都经过加密和验证,防止中间人攻击和数据篡改。

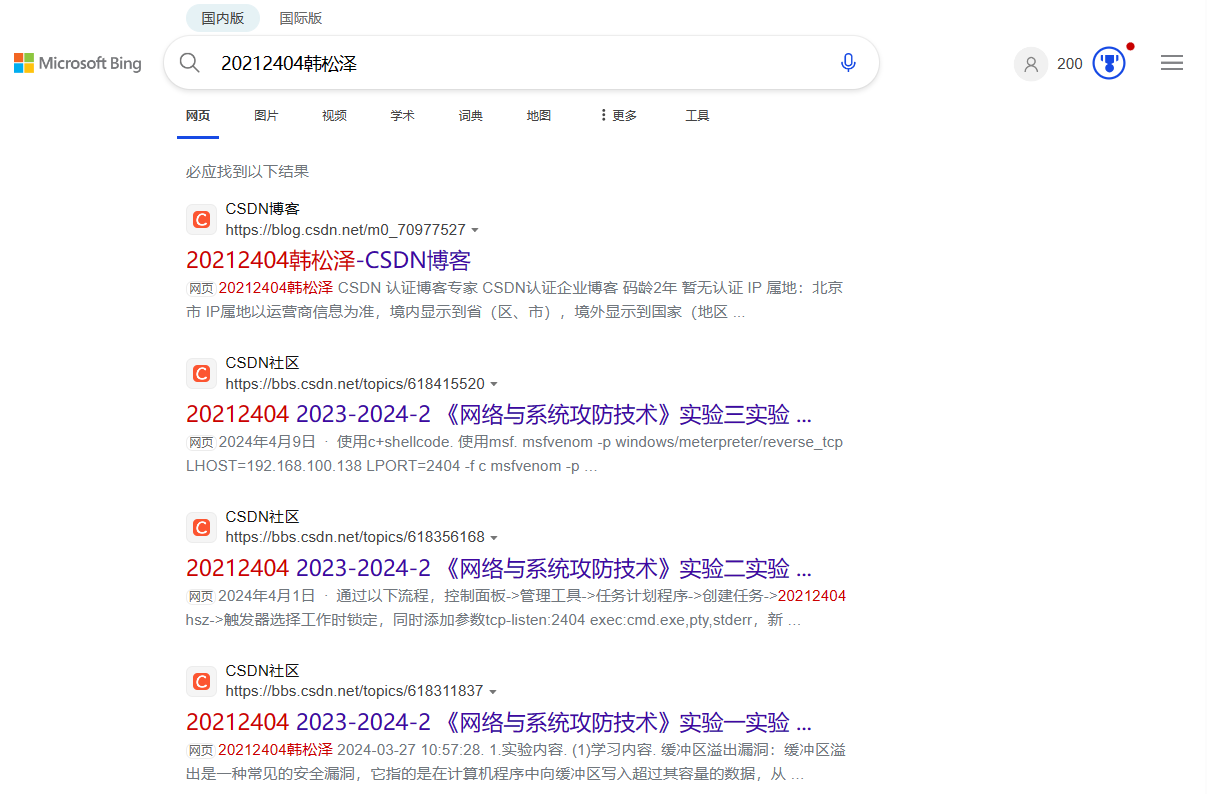

查找自己的名字,发现自己还是太过普通,并没有我的信息OvO。然后用学号加姓名来检索,可以看到我在CSDN上的信息和发布的作业。

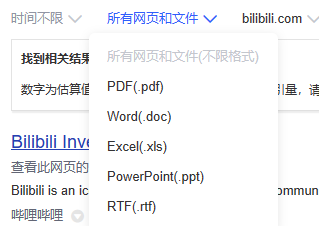

在课上老师已经给我们展示了Google hacking的用法,练习过程中我发现百度也提供其可视化的使用,可以直接选择。

site:限制搜索结果显示在指定的站点或域名中。

intitle:搜索包含指定关键词的网页标题。

filetype:搜索指定类型的文件,如"filetype:pdf"可以搜索PDF文件。

另外还有inurl,link,intext,related等。

在本次实验中,我了解到了如何使用Linux命令和在线网站查询相关的域名和IP信息。通过学习使用Nmap和Nessus等全方位扫描工具,我发现了一些之前未知的漏洞,并认识到保持系统更新和关闭不必要的端口对于系统安全是至关重要的。在信息搜集方面,我也学习到了一些方法,比如如何高效地使用搜索引擎,在查找有关目标内容的信息时选择正确的关键字以提高查询效果。在互联网时代,我们必须注意保护个人隐私,不要轻易泄露个人信息,即使是一些碎片化的信息,如果被恶意使用将会给我们带来不可预料的后果。