81

社区成员

发帖

发帖 与我相关

与我相关 我的任务

我的任务 分享

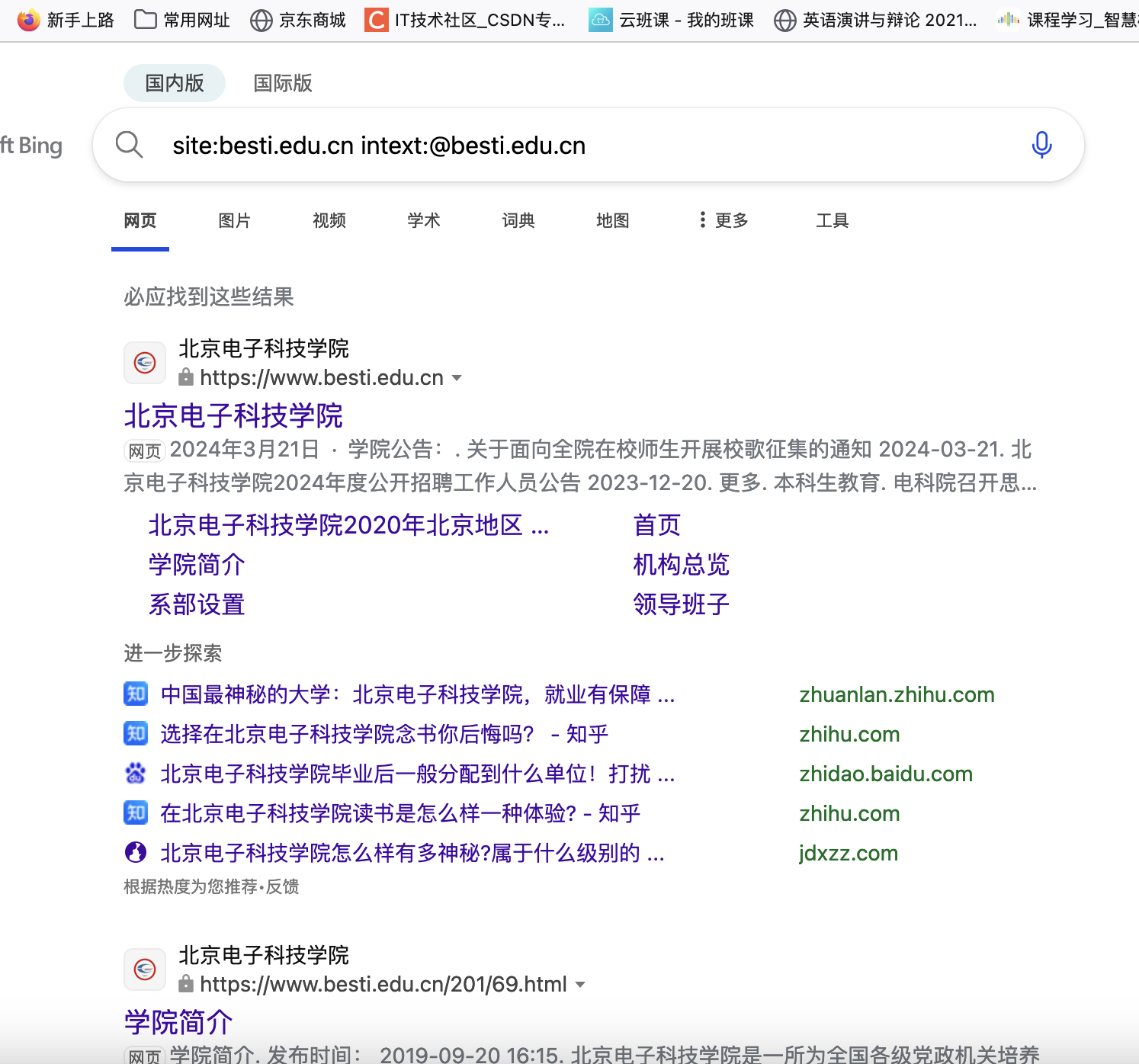

分享选择besti.edu.cn、baidu.com、bilibili.com进行查询

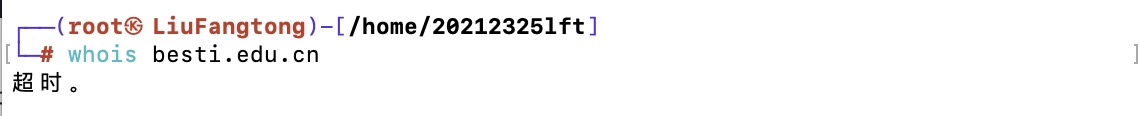

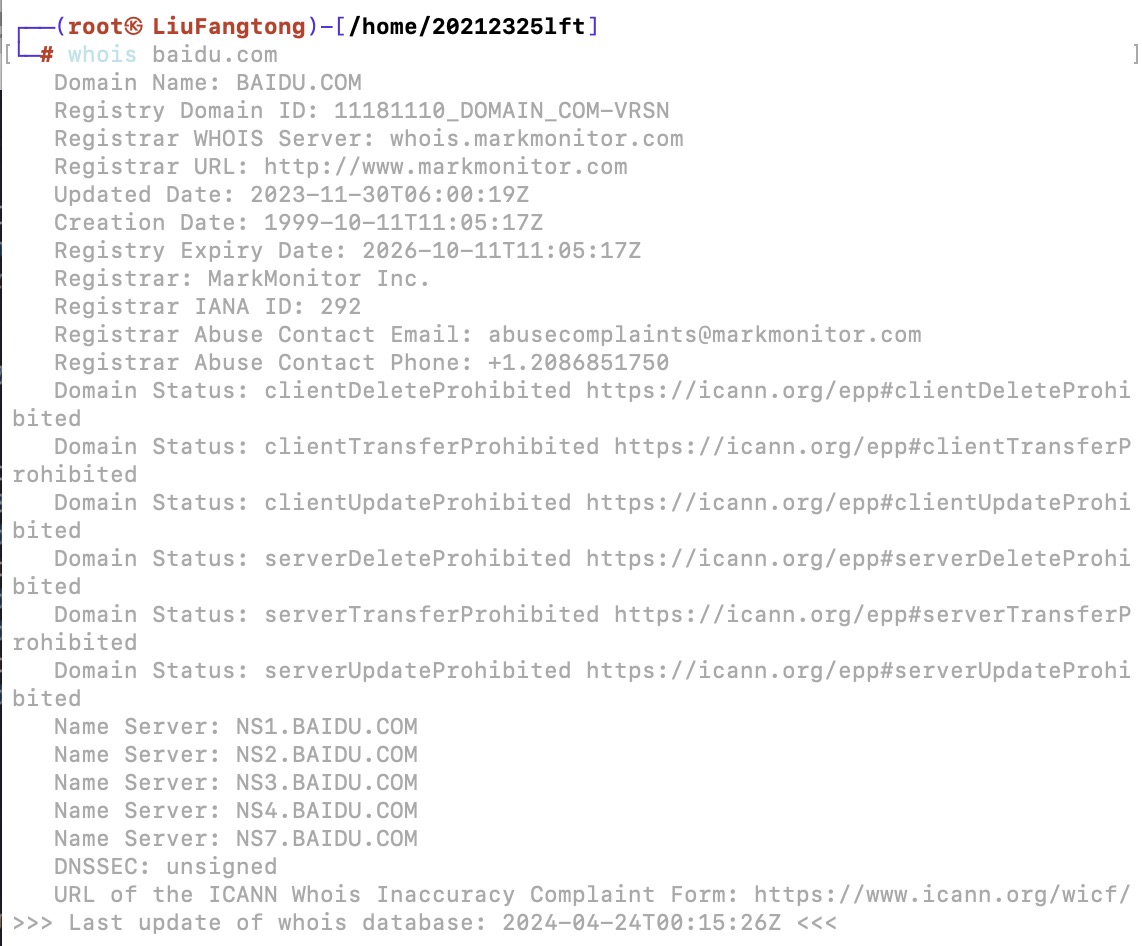

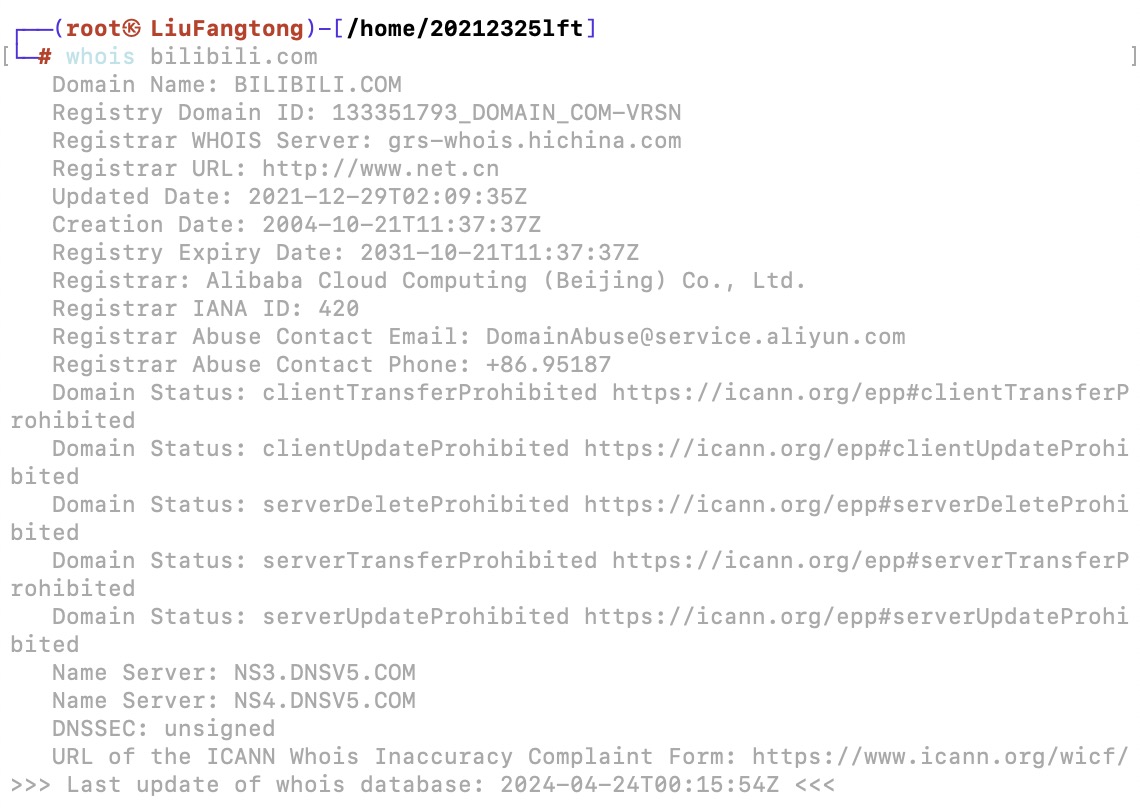

在kali上使用whois指令查询三者,查询besti.edu.cn时报错超时,无法获取信息,能够看到域名注册人、邮箱联系方式等信息。

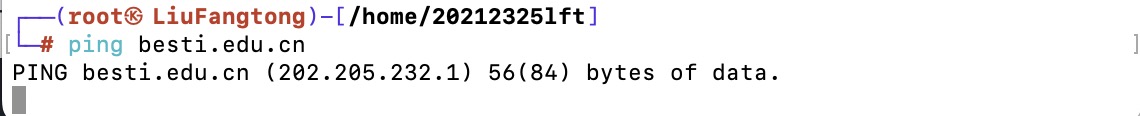

尝试ping通学校网站,能够看到ip地址。

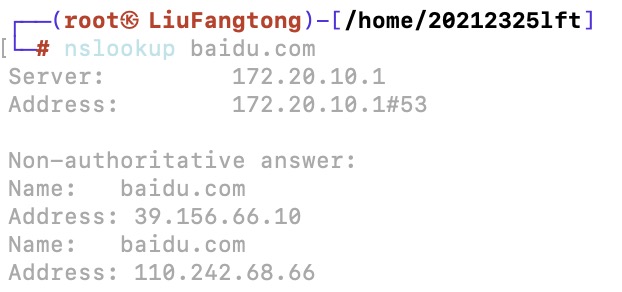

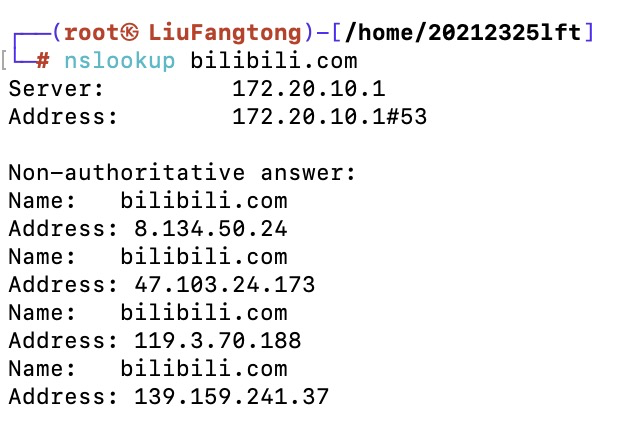

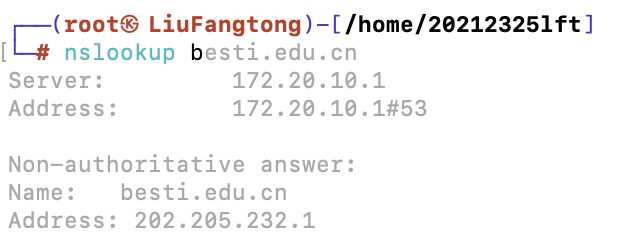

使用nslookup对三者进行查询

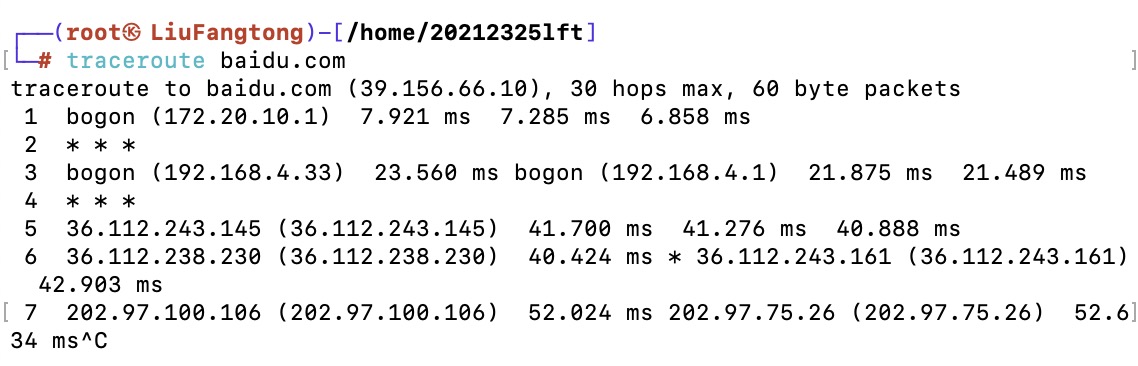

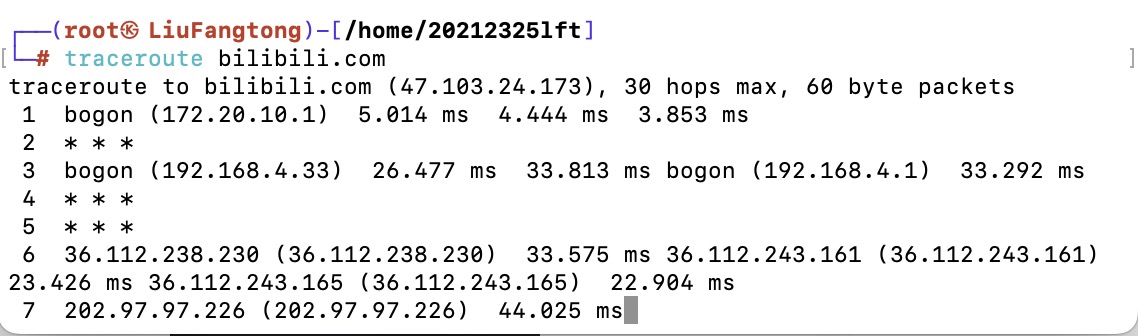

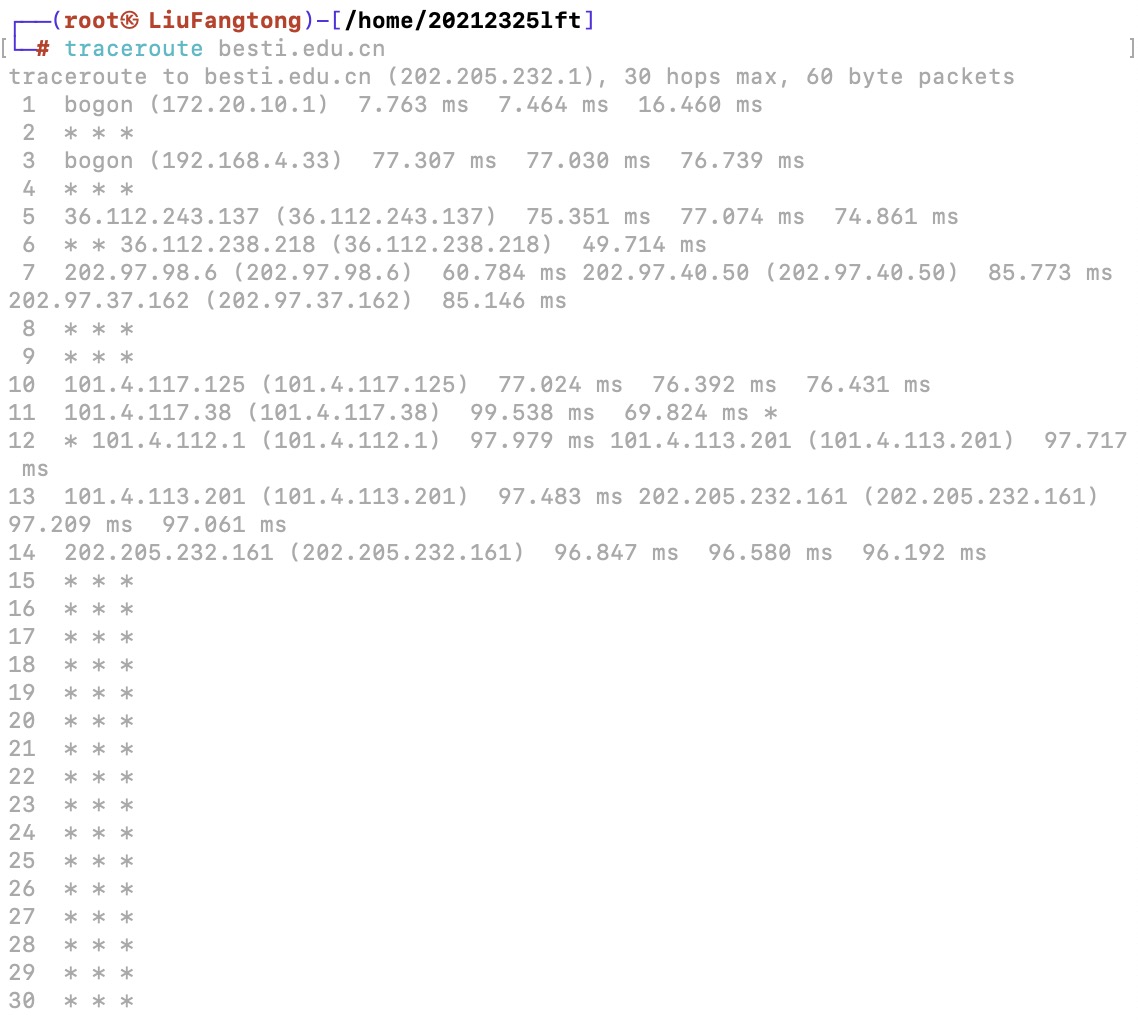

使用traceroute追踪路由

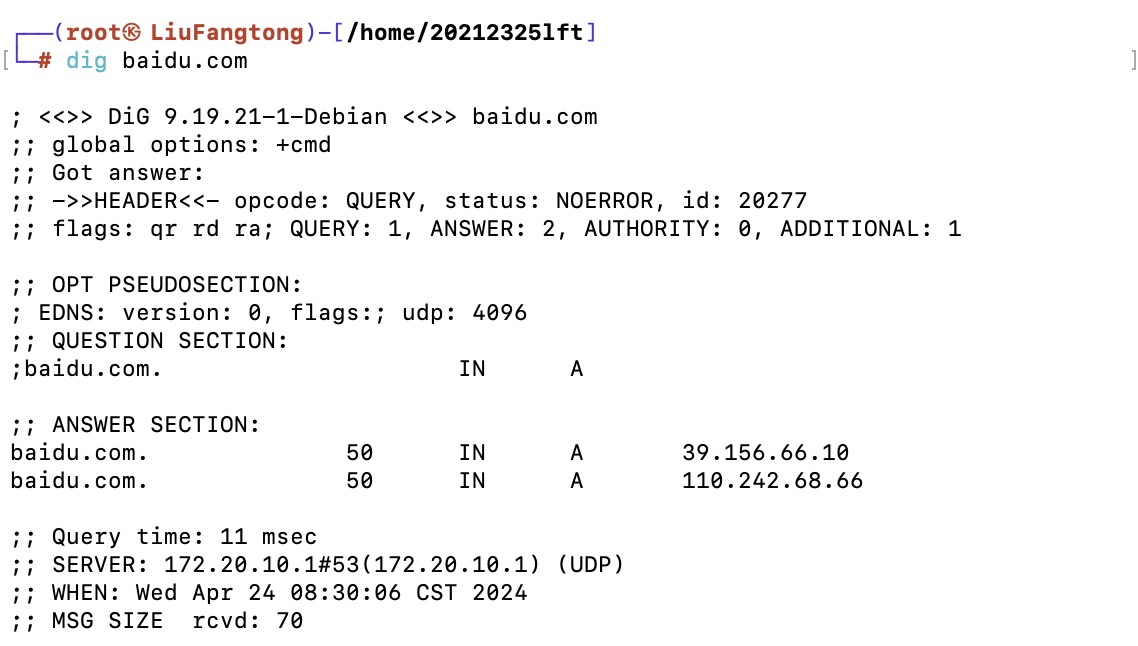

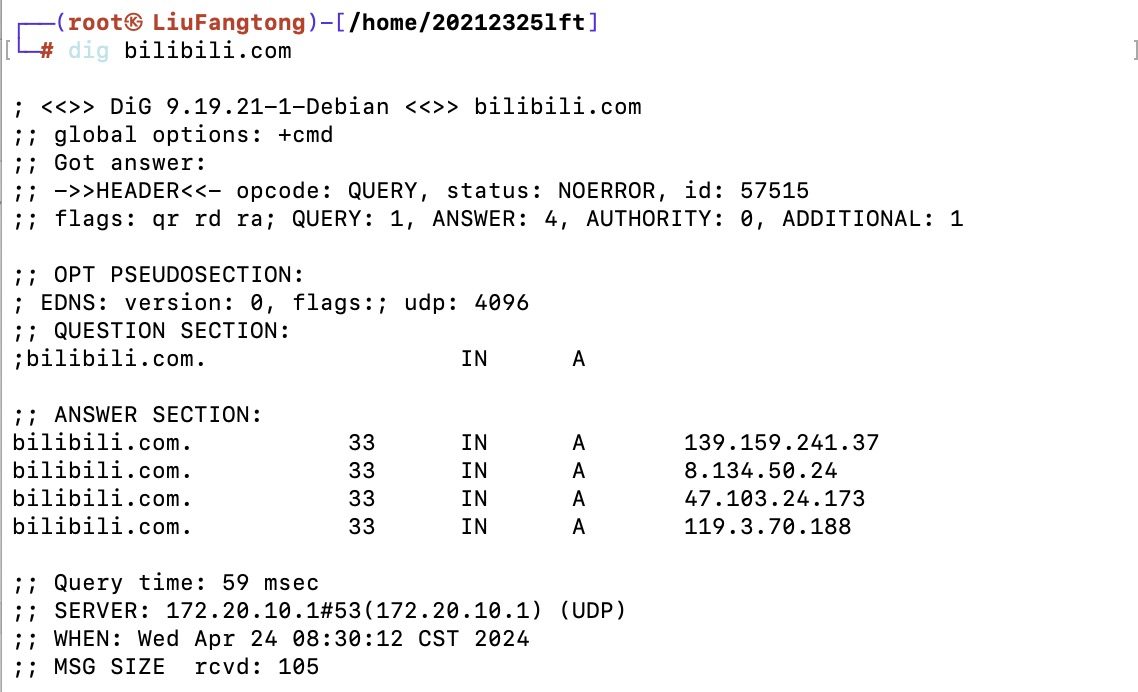

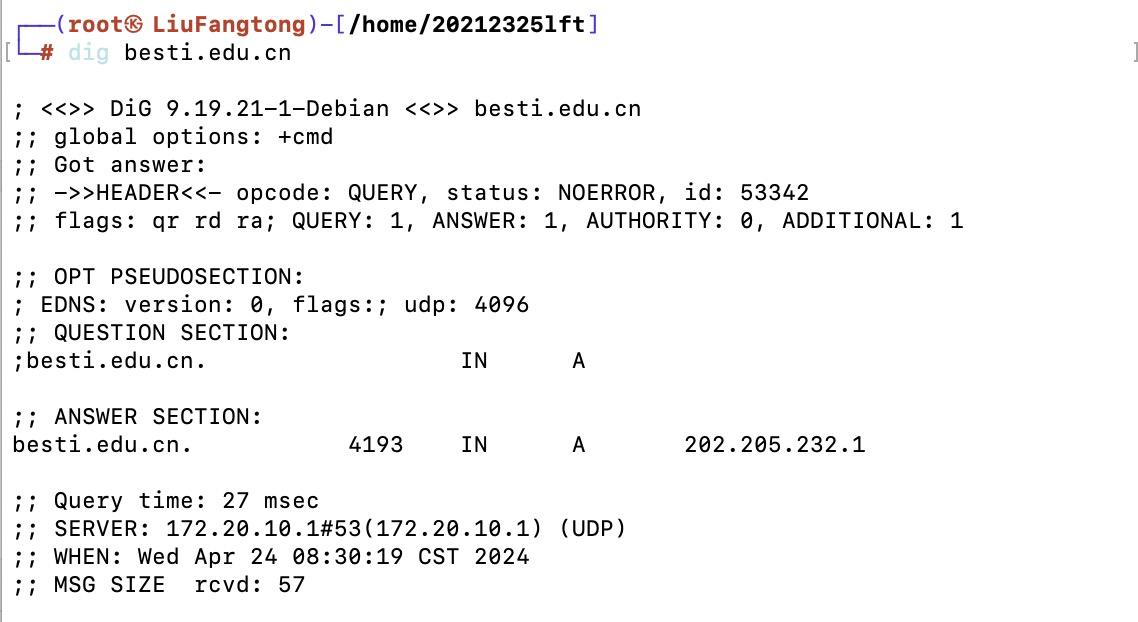

使用dig指令可以挖掘到更详细的信息

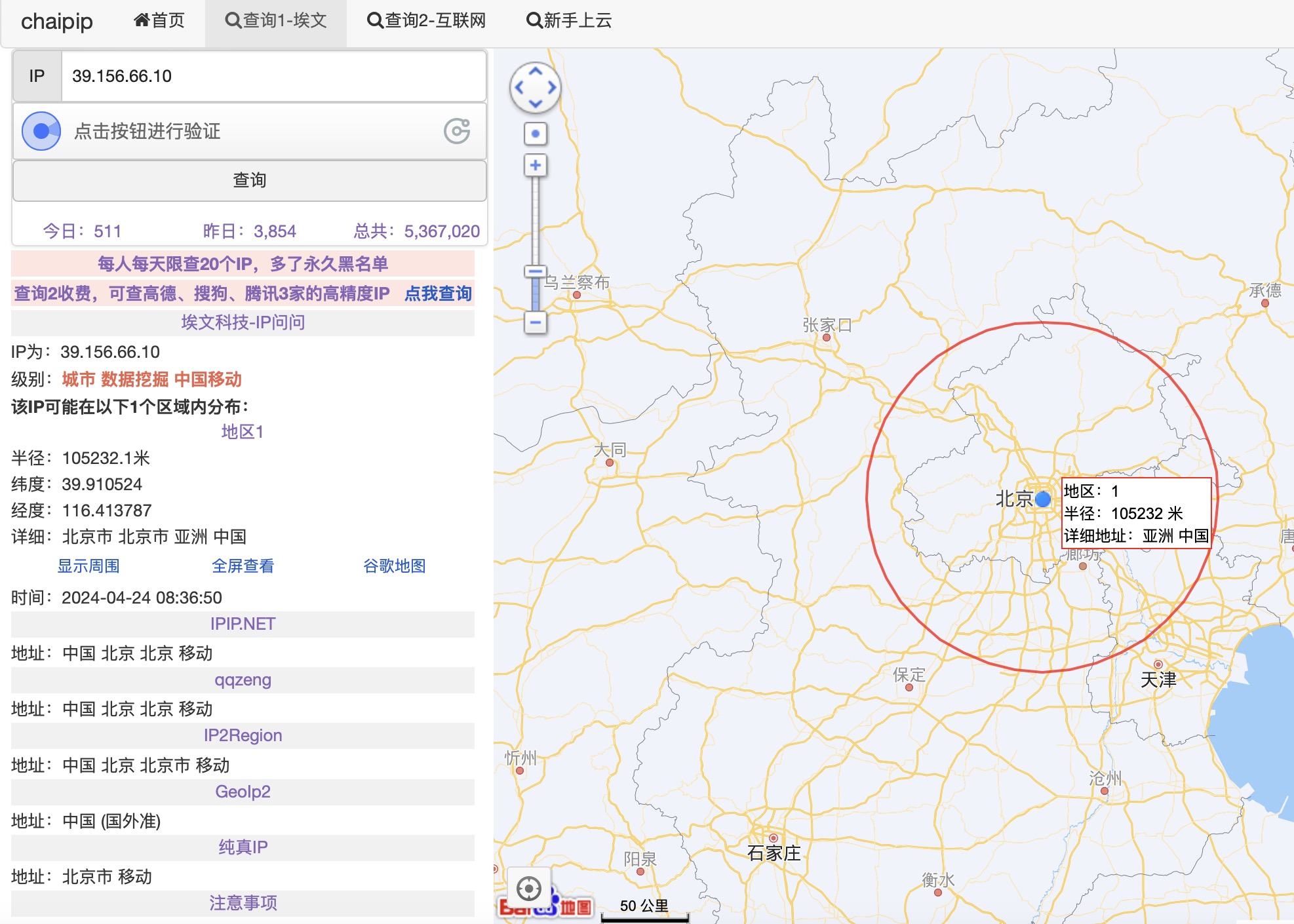

使用第三方平台进行域名的查询,能够看到IP所在的具体地理位置。

百度:

bilibili:

学校网站:

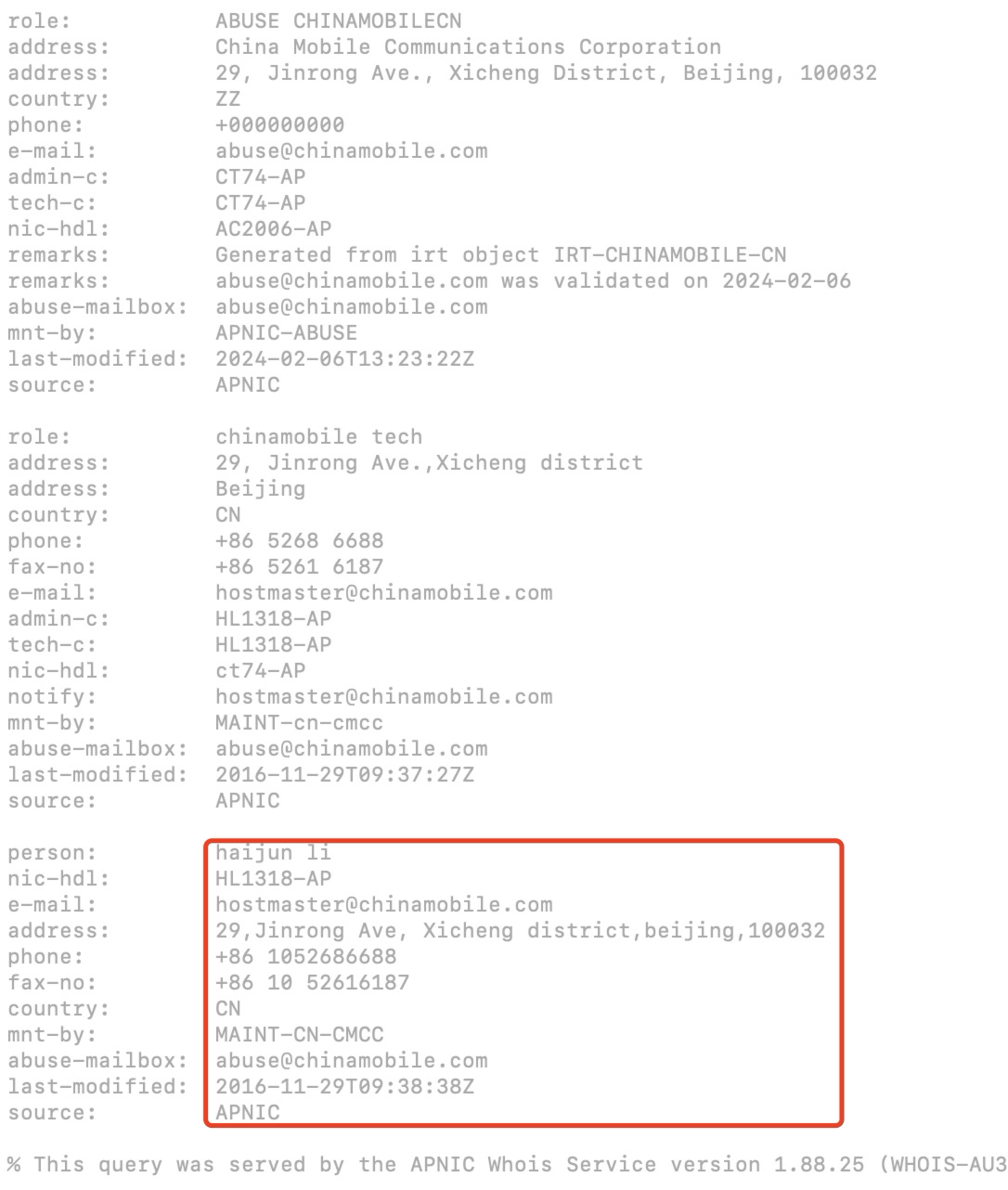

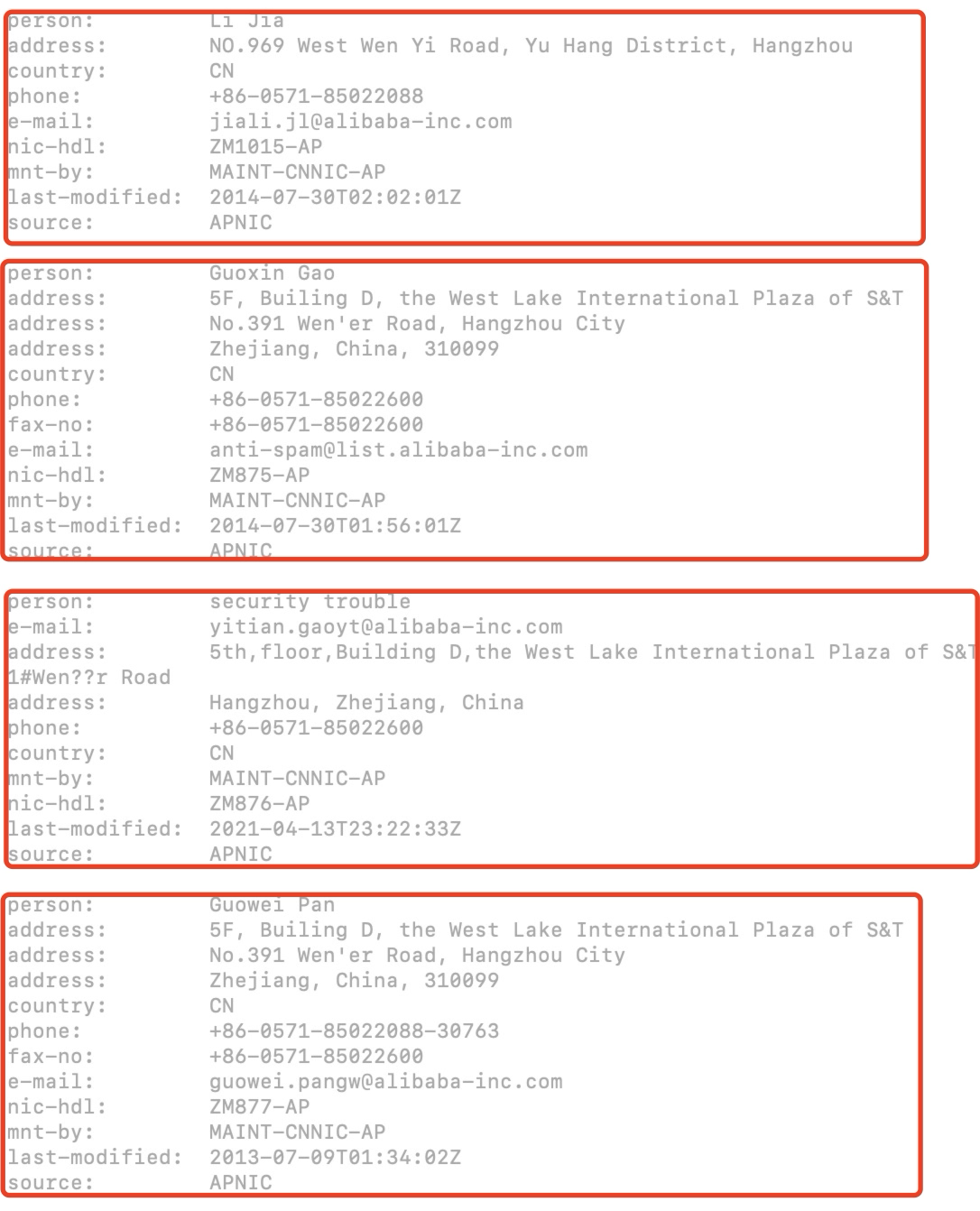

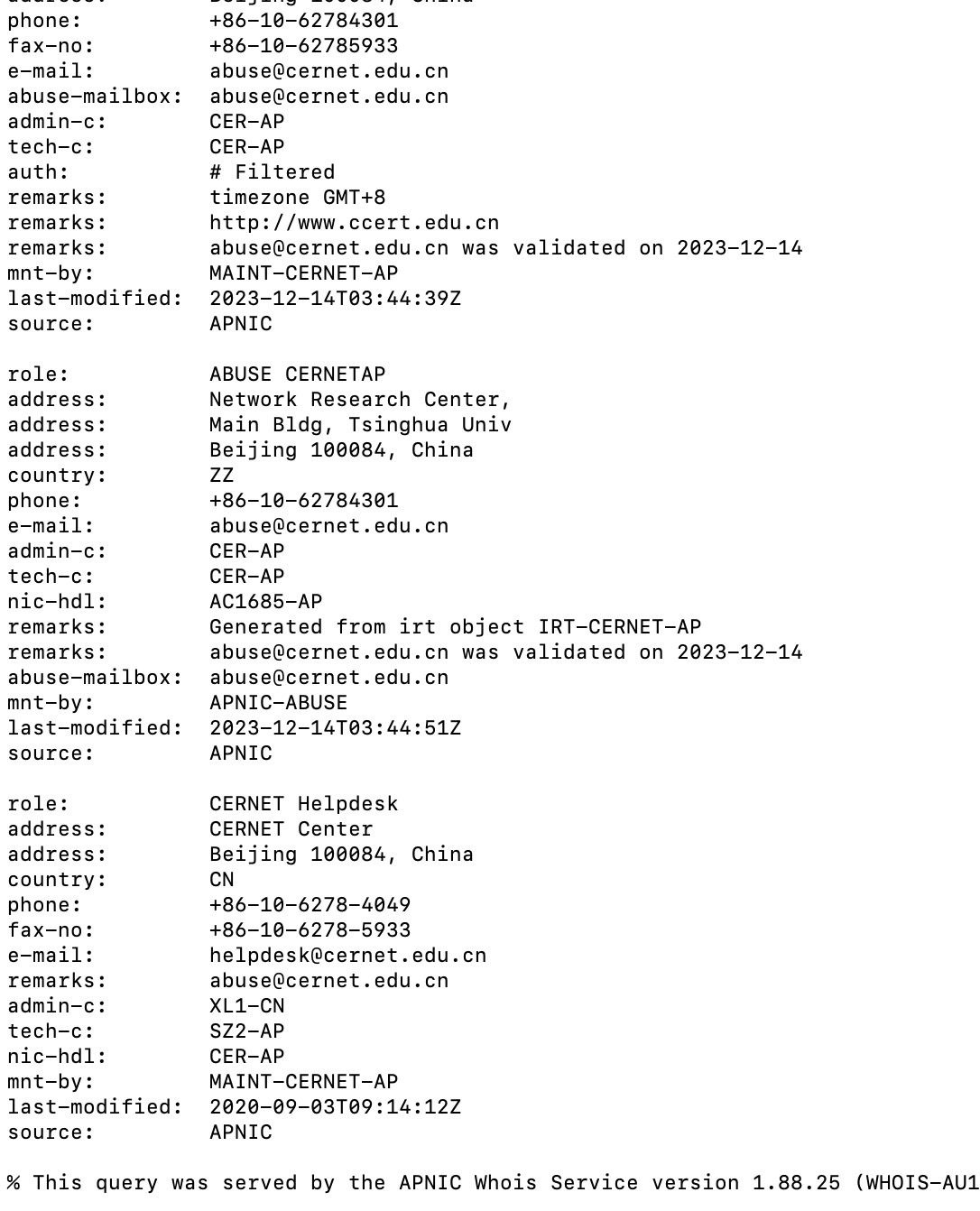

使用whois指令查询IP地址注册人及联系方式

百度:

bilibili:

学校网站:

总结查询到的信息:

- baidu.com的注册人为MarkMonitor Inc.,邮箱联系方式为abusecomplaints@markmonitor.com,对应ip地址为39.156.66.10,ip地址注册人为haijun li,联系方式为hostmaster@chinamobile.com,地址为中国北京西城区景荣大街29号。

- bilibili.com的注册人为阿里巴巴云计算有限公司,联系方式为DomainAbuse@service.aliyun.com,对应ip地址为47.103.24.173,ip地址注册人有几位,包括Li Jia,Guoxin Gao,Guowei Pan等,其中Li Jia的联系方式为jiali.jl@alibaba-inc.com,地址为中国浙江省杭州市余杭区文一西路969号。

- besti.edu.cn没有使用whois指令查到dns域名及注册人消息,可能是一些设置的安全策略屏蔽了,但对应ip地址为202.205.232.1。

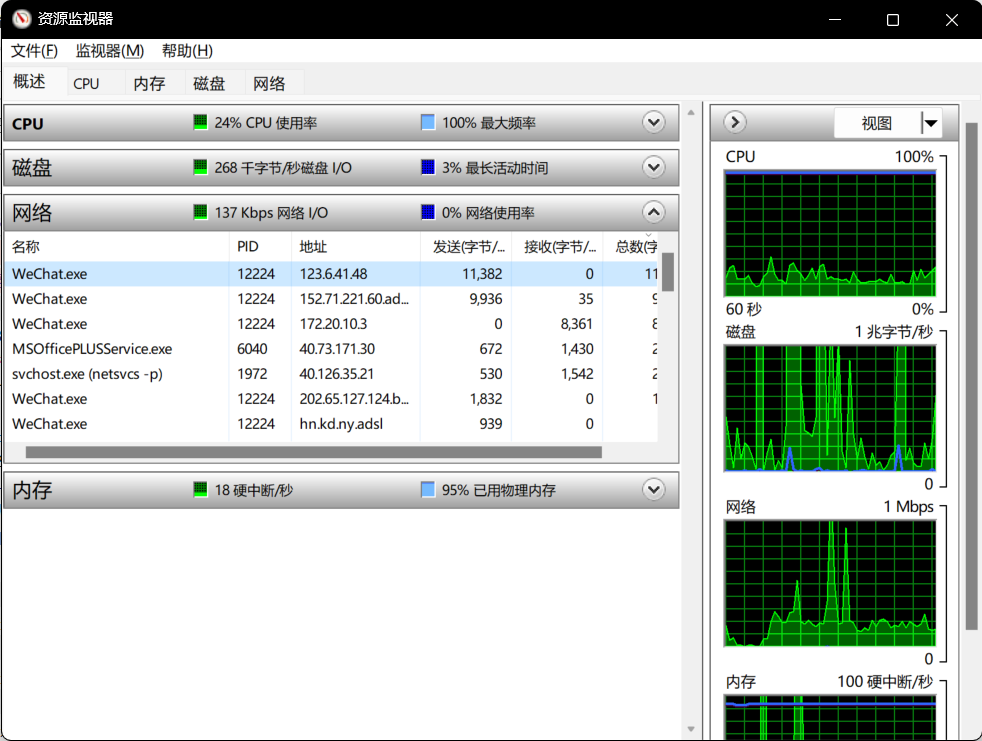

打开资源监视器,然后勾选WeChat.exe监视微信相关的信息。然后给同学打一个微信语音电话,可以在资源监视器中找到对应的IP地址,如图所示。

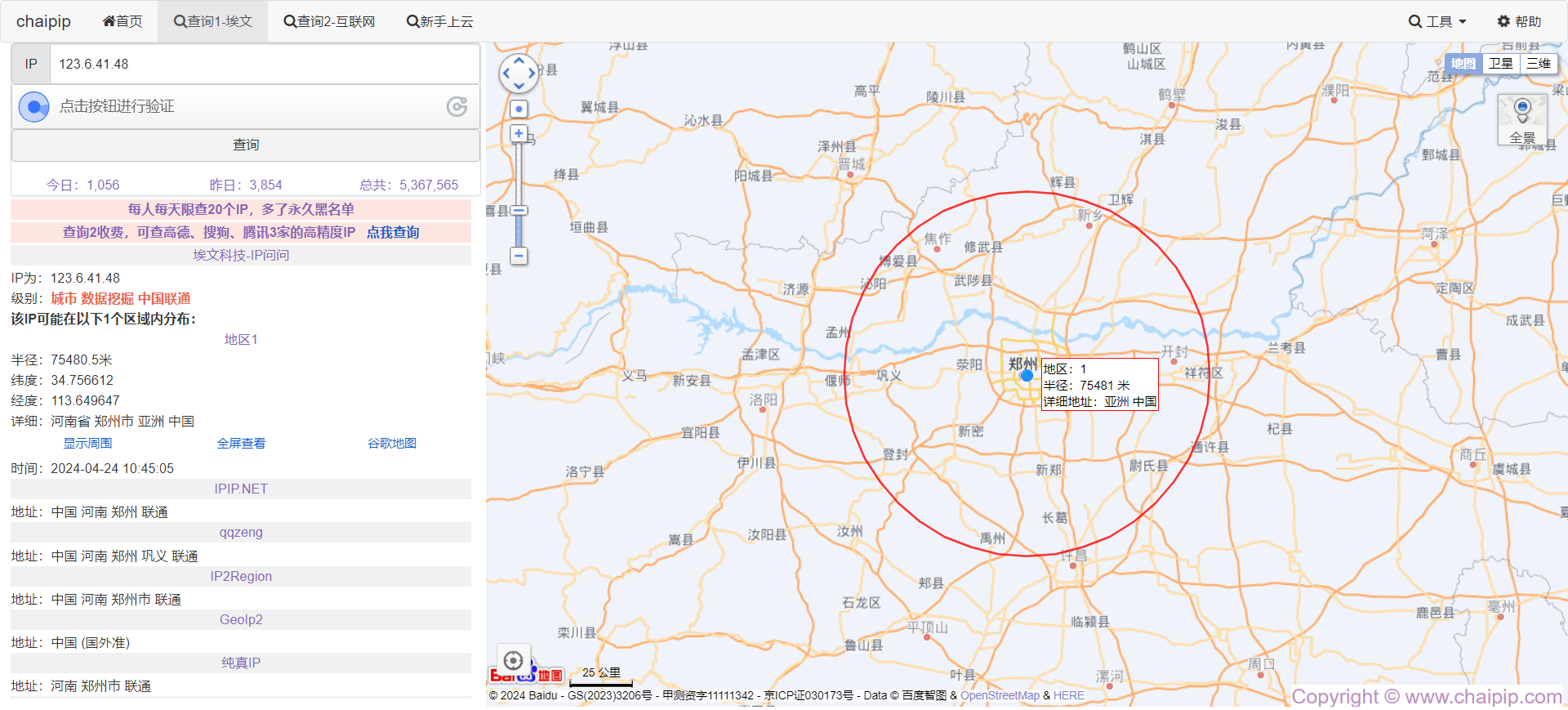

123.6.41.48号就是对方的IP地址。到第三方网站对这个IP地址的具体信息进行查询。

显示ip所在地理位置是在郑州为圆心的一个圆中,位置准确。

靶机:Windows7虚拟机

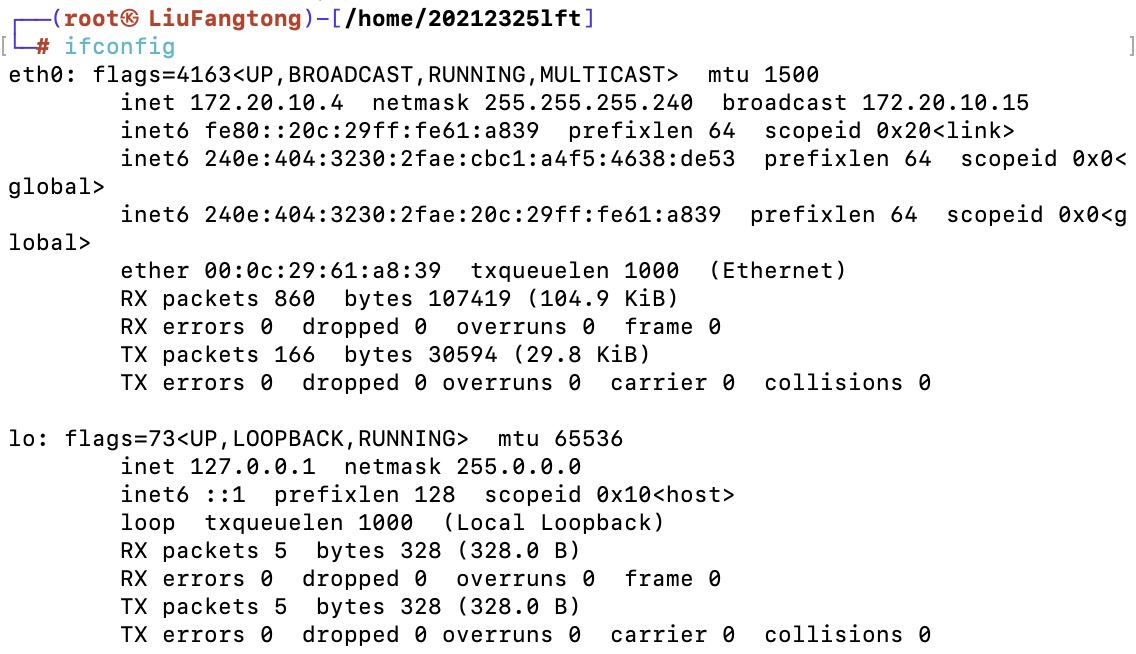

本机:kali

分别查看二者的ip地址:

靶机IP地址是否活跃?

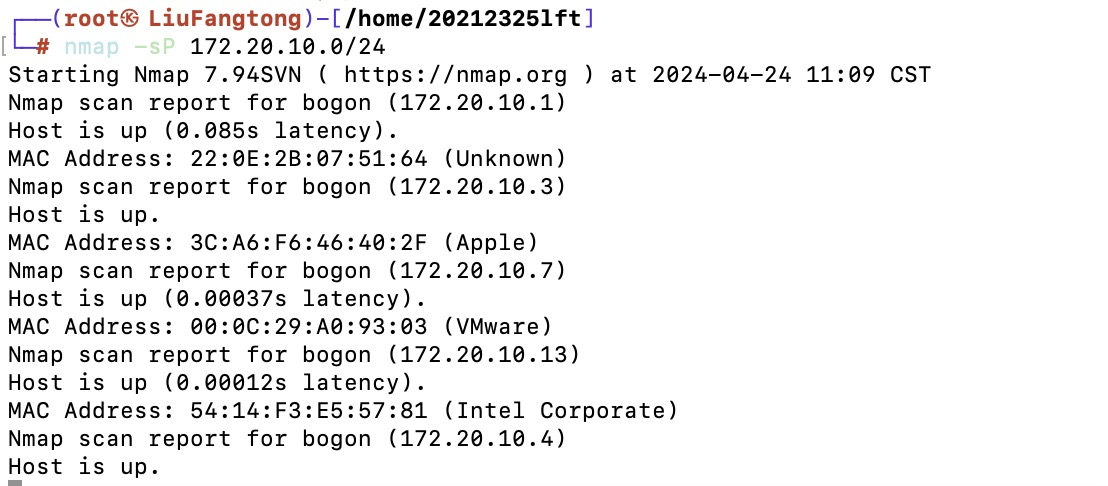

活跃,本机和靶机的IP地址分别为172.20.10.5和172.20.10.7,所以对172.20.10.0这个网段进行nmap扫描,代码如下

nmap -sP 172.20.10.0/24

扫描结果可以看到“Host is up”:

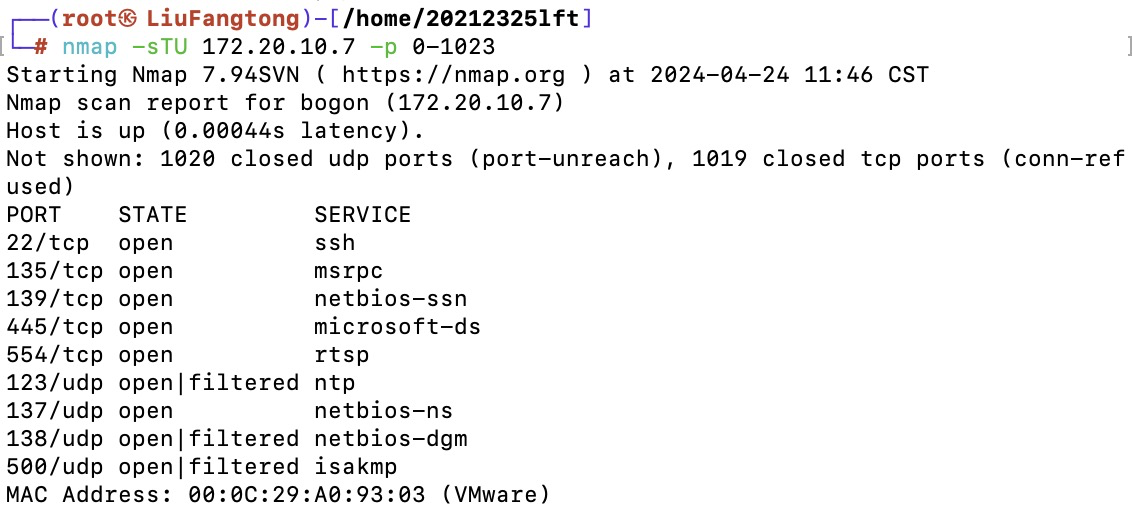

靶机开放了哪些TCP和UDP端口?

使用-sU扫描UDP端口、-sT扫描TCP端口,可以看到靶机开放了22、139、139、445、554共5个tcp端口,123、137、138、500共4个udp端口,代码和运行图片如下

nmap -sTU 172.20.10.7 -p 0-1023

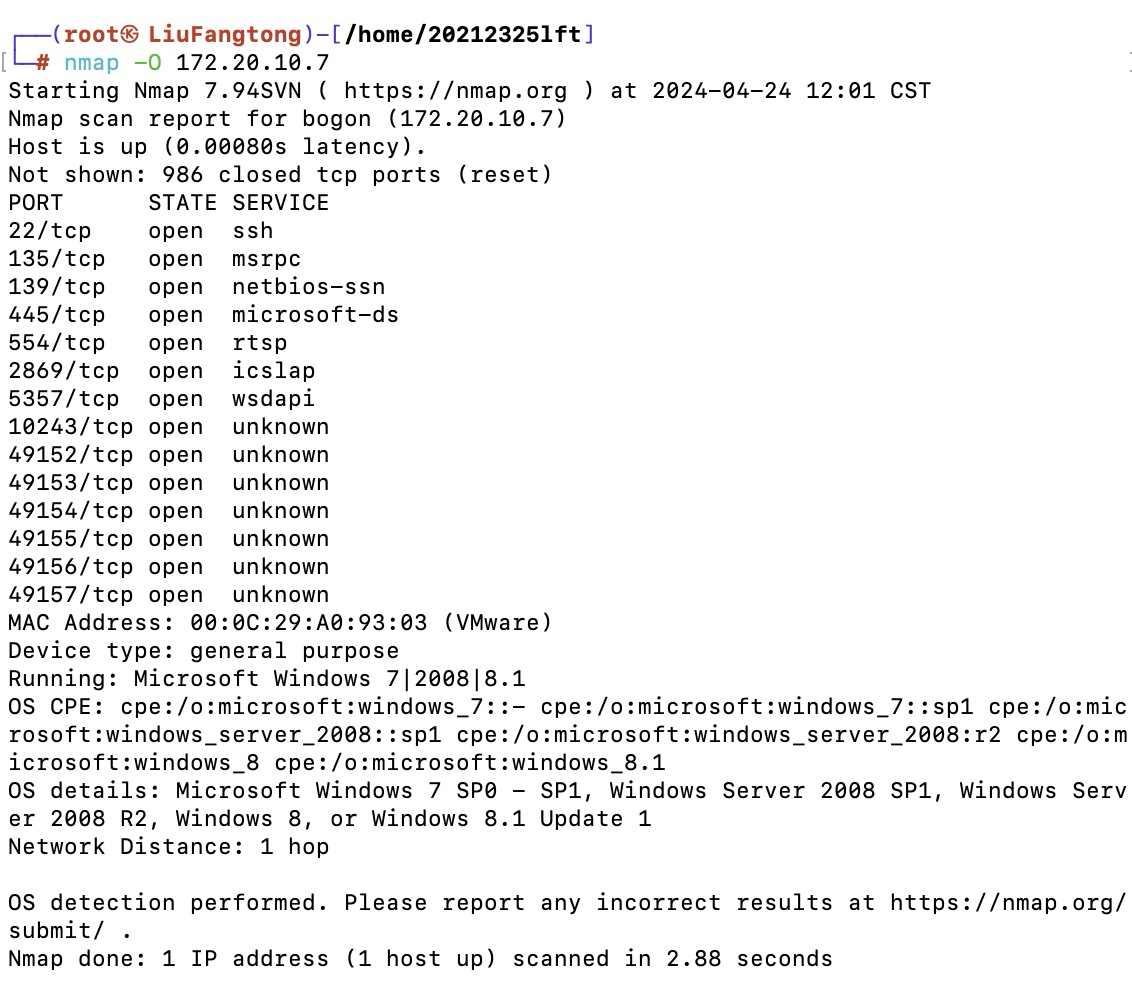

靶机安装了什么操作系统,版本是多少?

靶机系统为2008版的Win7,此外还安装了Windows Server 2008等,并安装了对应的服务包。代码和运行图片如下

nmap -0 172.20.10.7

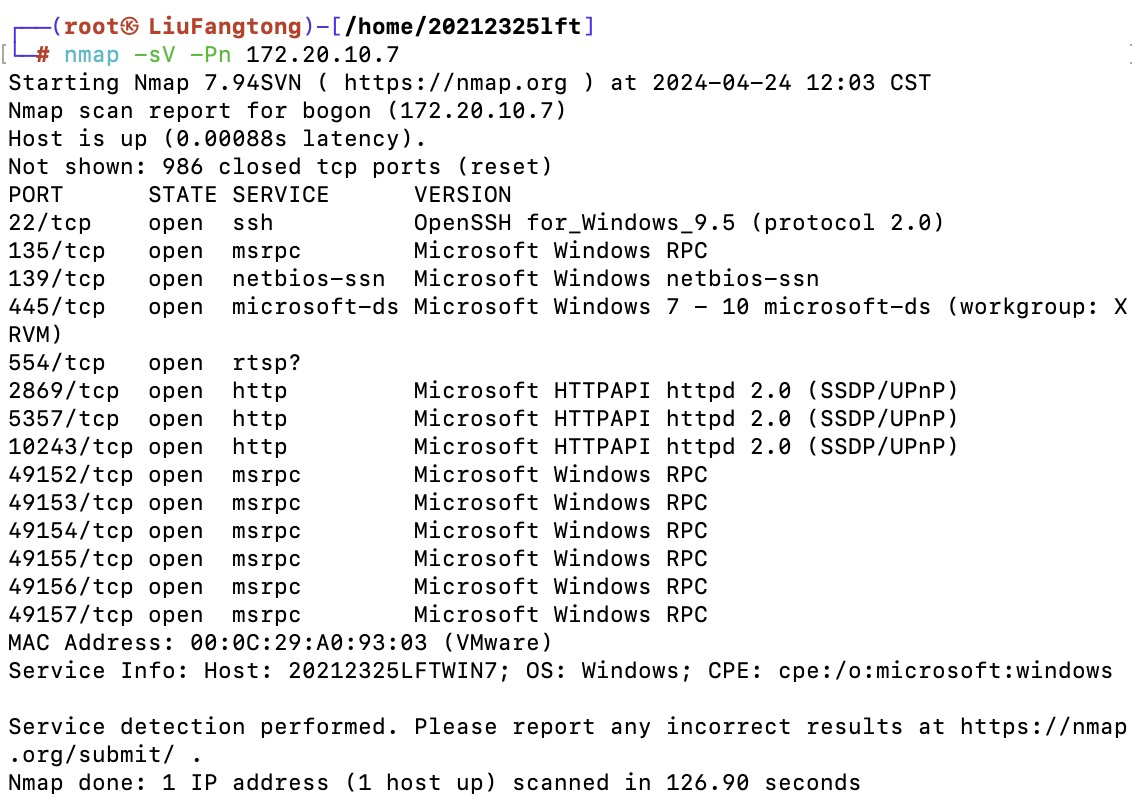

靶机上安装了哪些服务?

靶机安装了ssh、msrpc、netbios-ssn等服务,代码和运行图片如下

nmap -sV -Pn 172.20.10.7

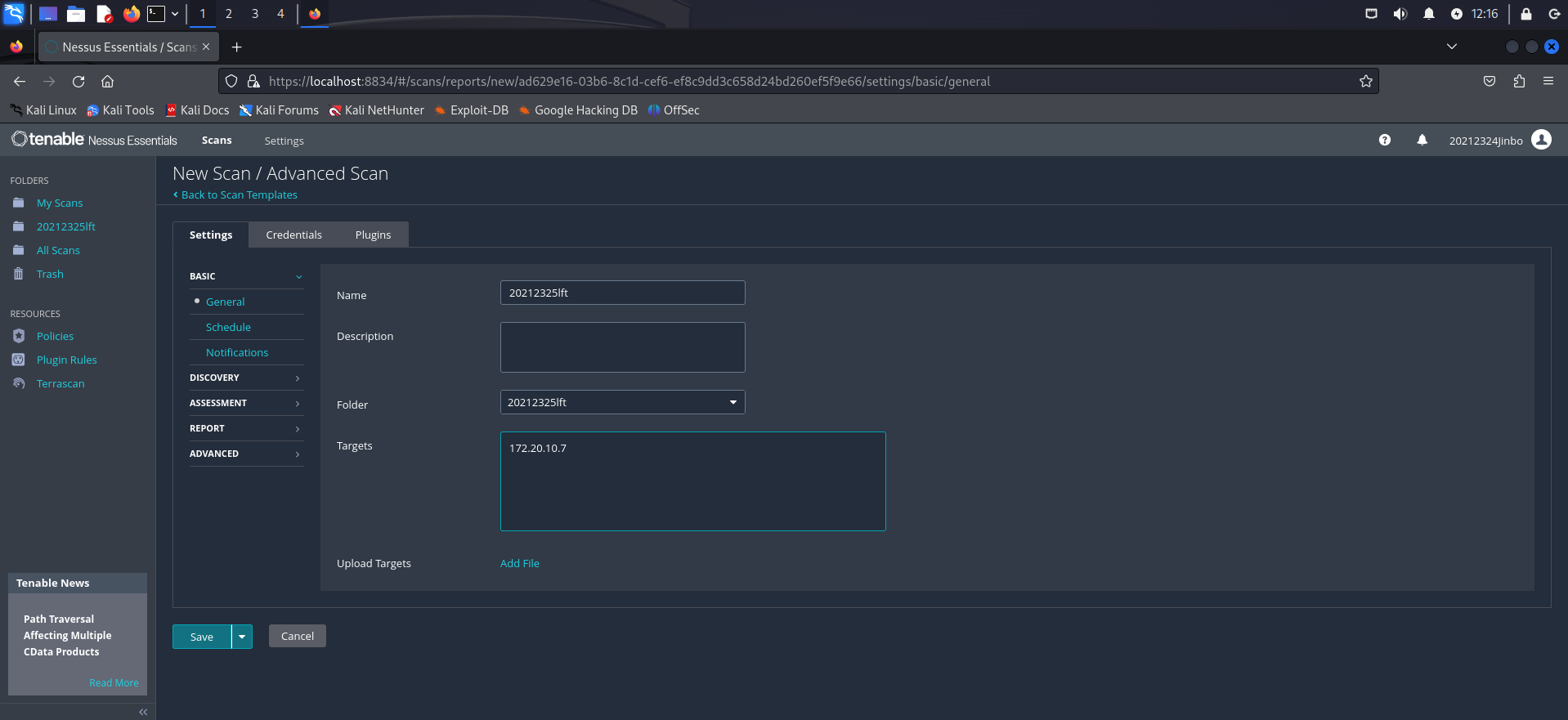

使用指令安装Nessus

curl --request GET \ --url 'https://www.tenable.com/downloads/api/v2/pages/nessus/files/Nessus-10.7.2-x64.msi' \ --output 'Nessus-10.7.2-x64.msi'

安装好后设置靶机ip地址开始扫描。

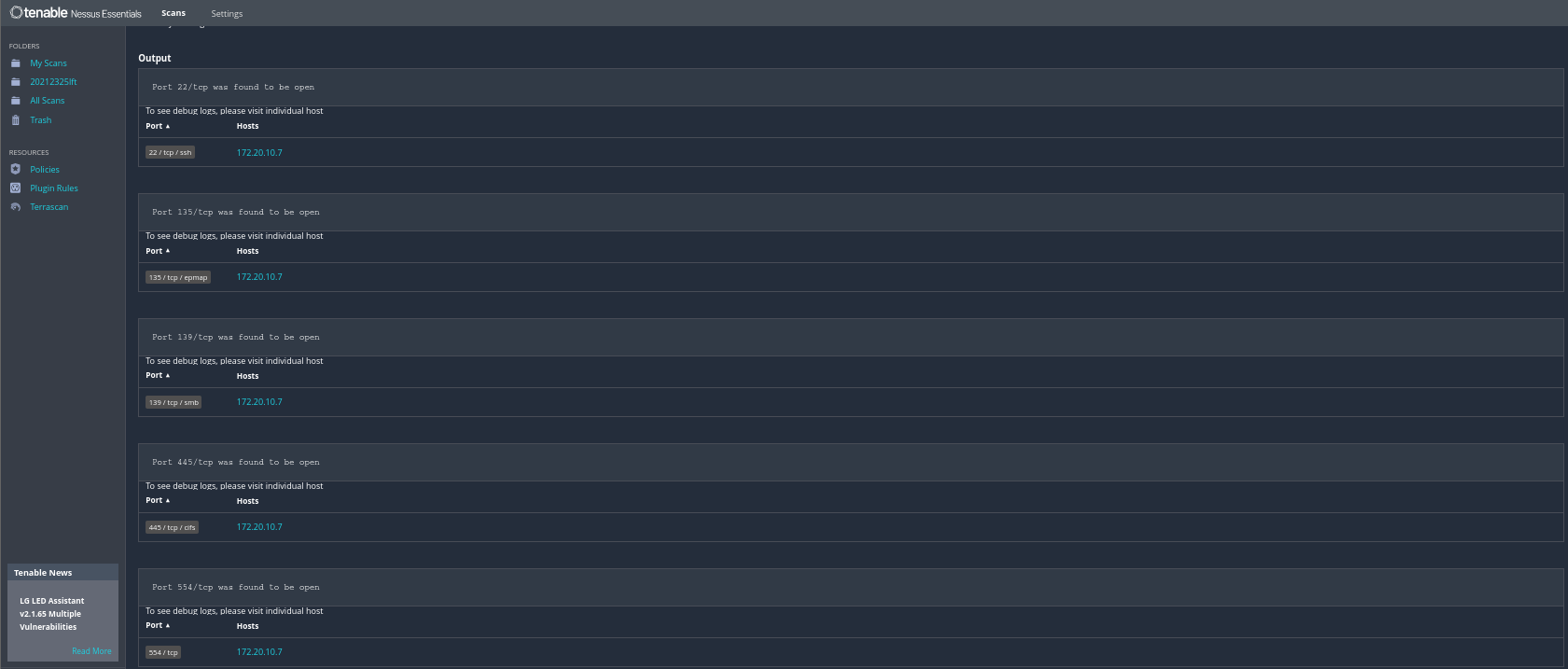

靶机上开放了哪些端口?

显示开放了22、139、139、445、554、2869共6个tcp端口,没有看到udp端口的开放情况。

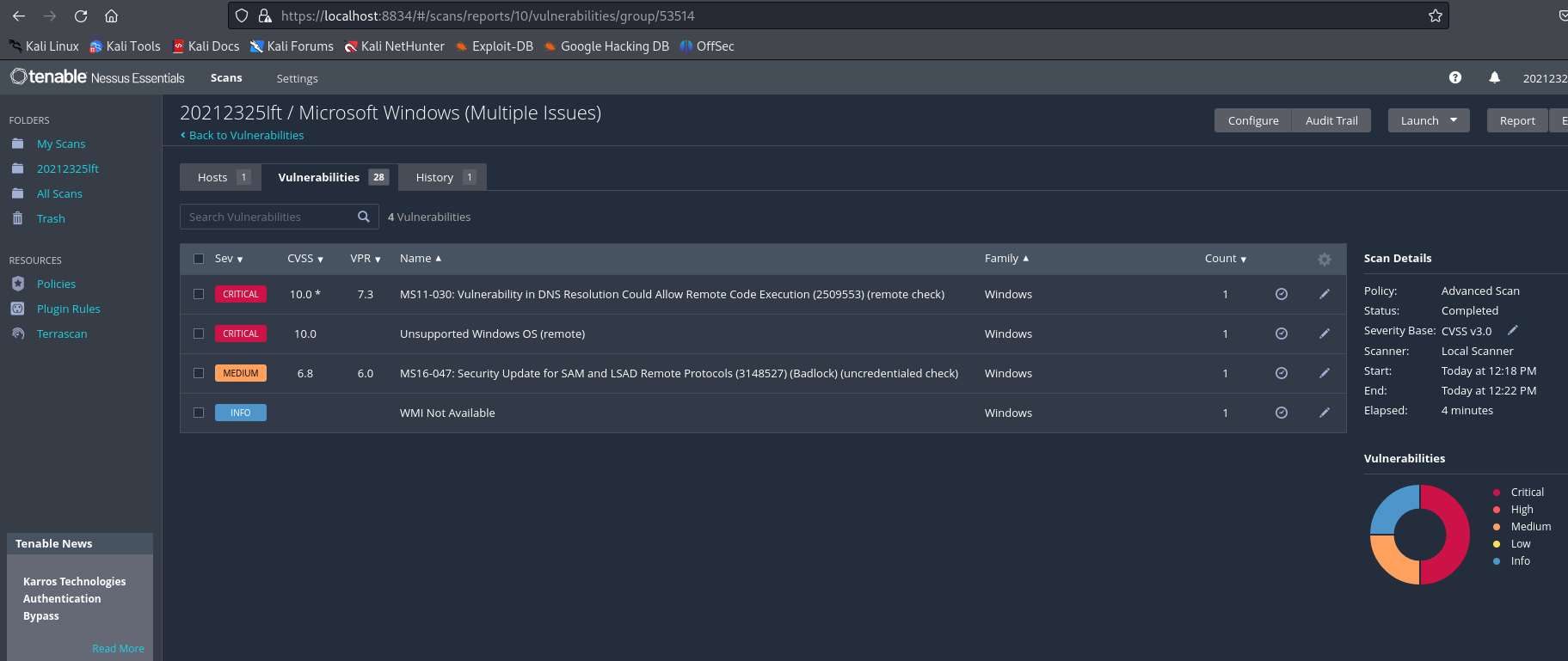

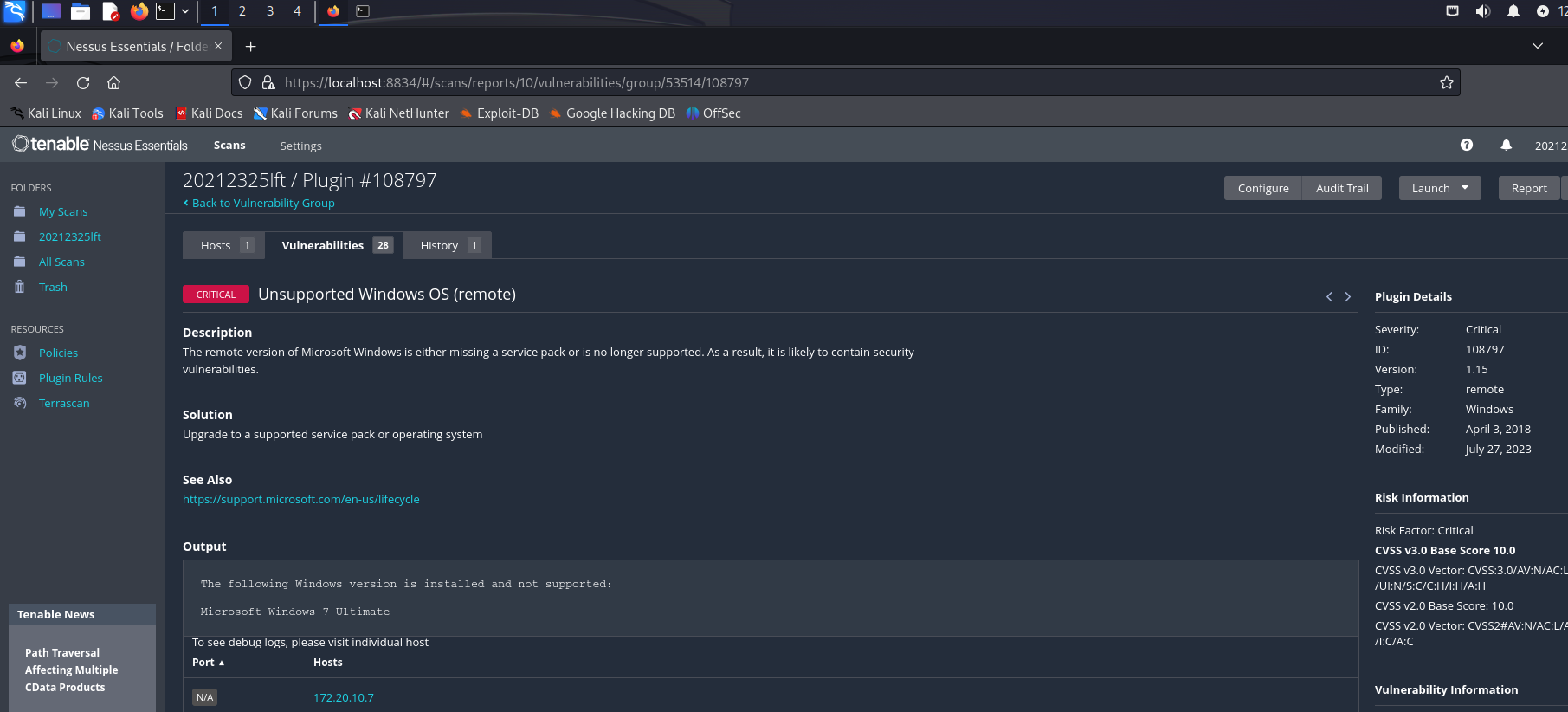

靶机各个端口上网络服务存在哪些安全漏洞?

2个critical级别的漏洞MS11-030和不支持的OS,1个medium级别的漏洞,1个info。Nessus会很直观的显示出整个目标网段的安全情况。Nessus将安全问题归类为Info/Low/Medium/High/Critical五个等级,其中Critical等级的问题是最危险的,Info级别的问题通常是无关痛痒的信息显示问题。

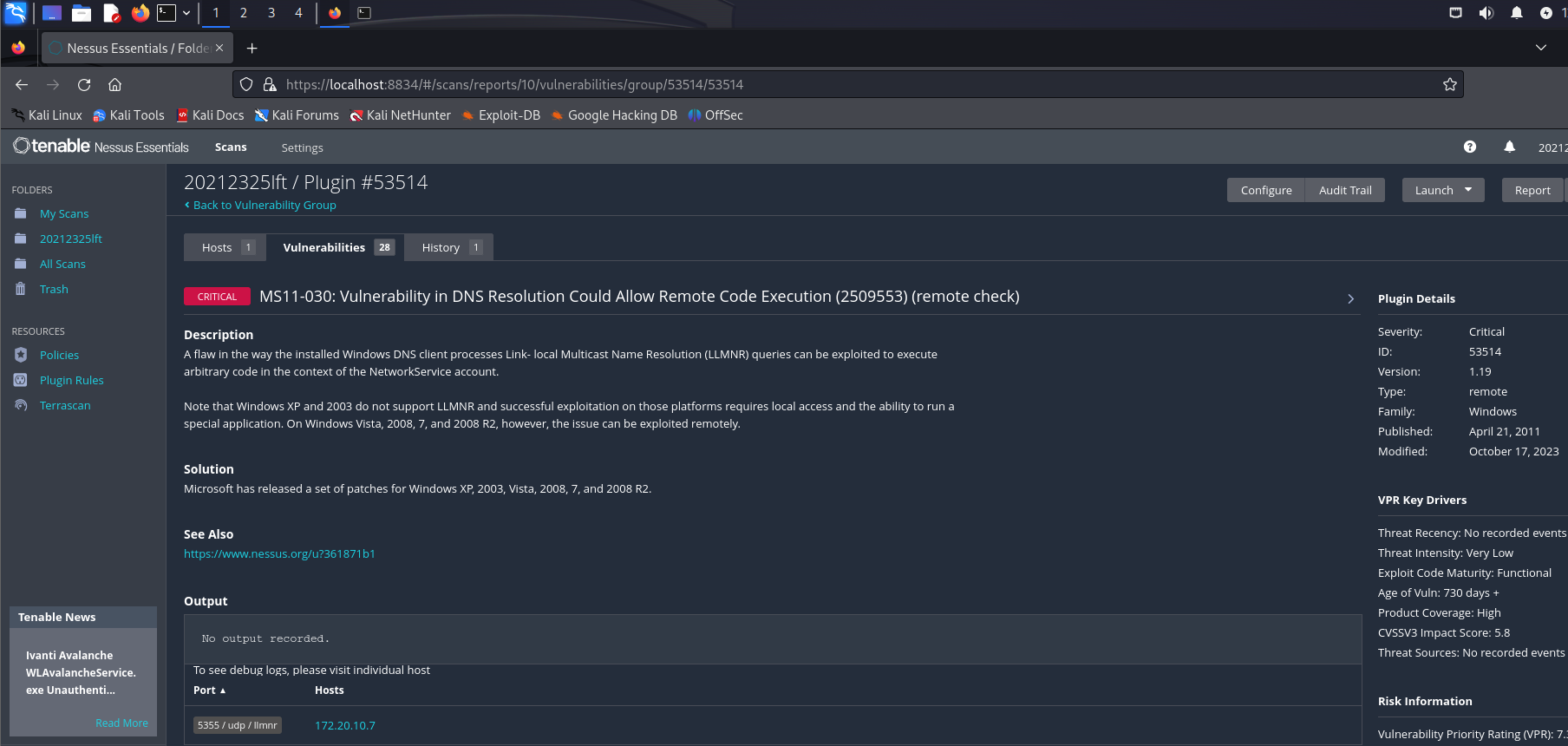

MS11-030:

出现原因是安装的Windows DNS客户端处理链路本地组播名称解析(LLMNR)查询的方式有一个缺陷,可以被利用来执行NetworkService帐户上下文中的任意代码。其漏洞危害程度高,能够直接获取pc的系统权限。

解决方法为安装微软发布的补丁。

Unsupported Windows Os (remote):

描述为不再受支持的WIndows系统,或者缺少SP服务包致使包含漏洞无补丁修复。解决方法为更新最新的SP服务包或者OS。

你认为如何攻陷靶机环境,以获得系统访问权?

在Nessus扫描漏洞结果中Risk information对于攻击者来说非常有用,根据Risk information去搜索是否存在已知的漏洞利用Exp。

根据我的扫描结果,主要是利用MS11-030漏洞,因为这个漏洞是IE浏览器在事件处理上的远程代码执行漏洞。大致过程是使用msfconsole中metasploit的漏洞利用模块,设置一个生成恶意网页的url(最好是经常会使用到的如百度等),之后的配置跟前几个实验中恶意程序的生成很像,设置好LHOST、LPORT等,运行exploit后就等待用户访问url。其点击后如果攻击成功可以直接使用SYSTEM特权来获取靶机的操控权。

在搜索引擎上直接搜索自己的名字,没有发现于自己相关的信息

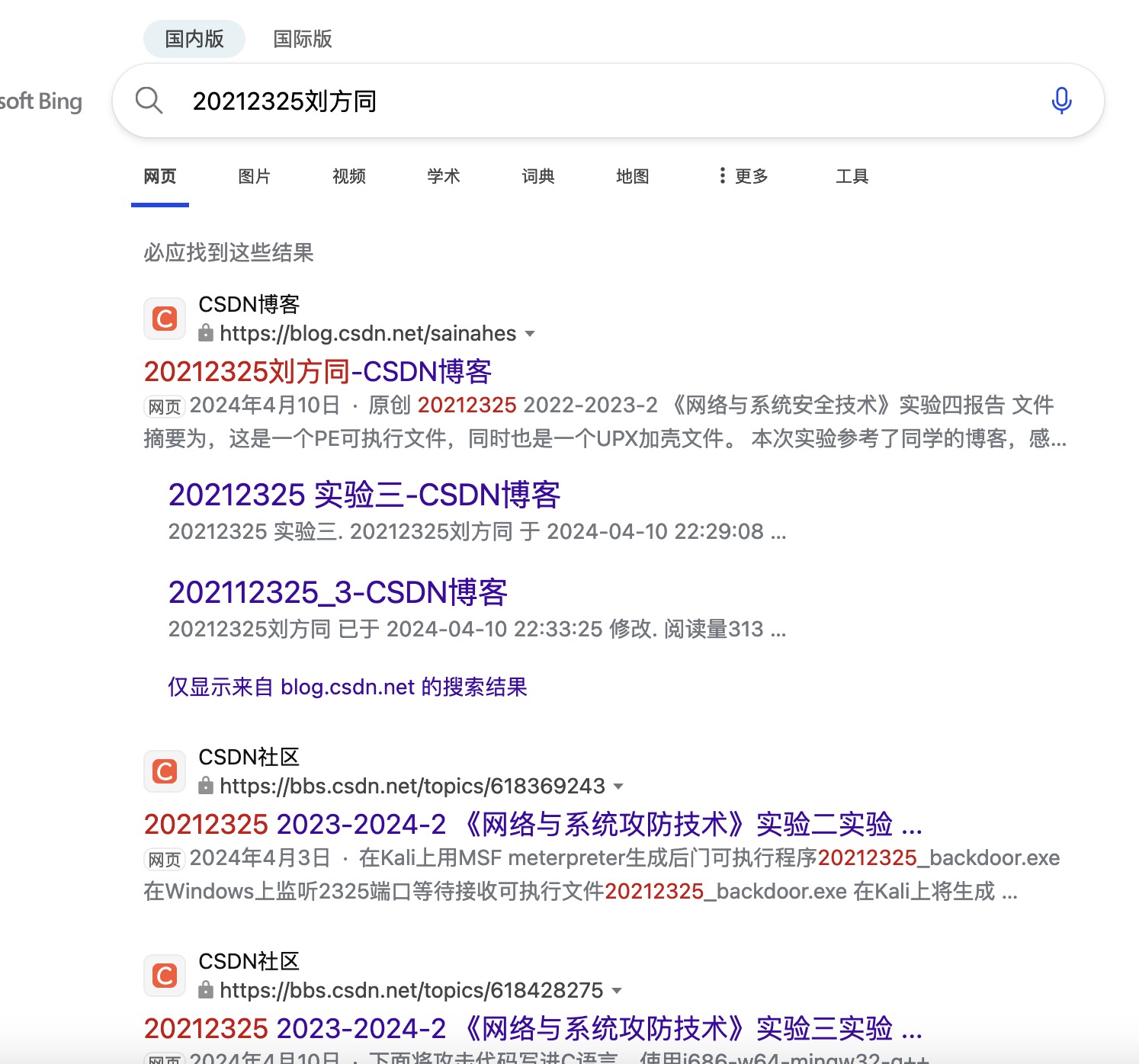

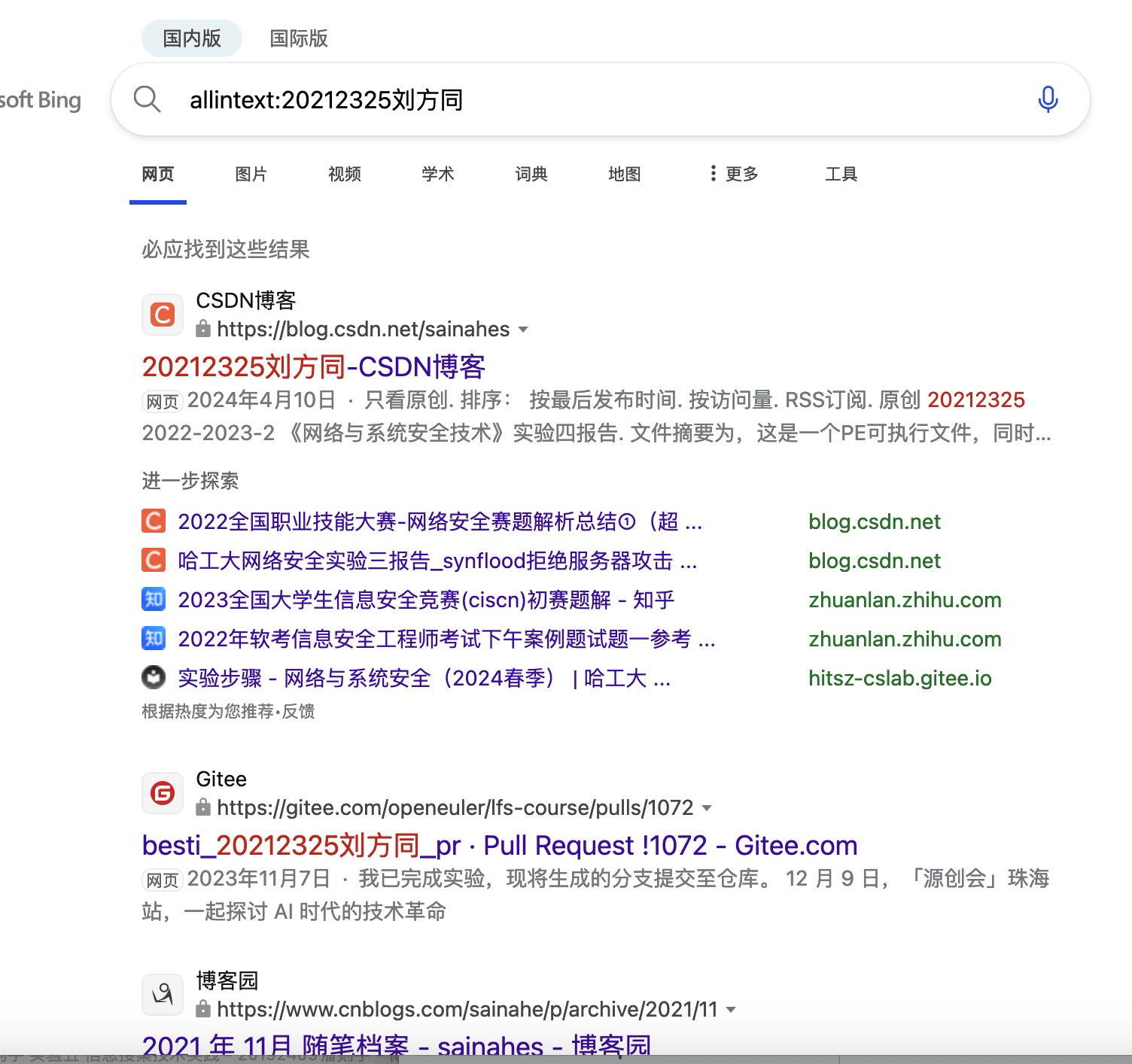

搜索学号+姓名,发现可以搜得到前面写的实验报告等公开发布的信息。

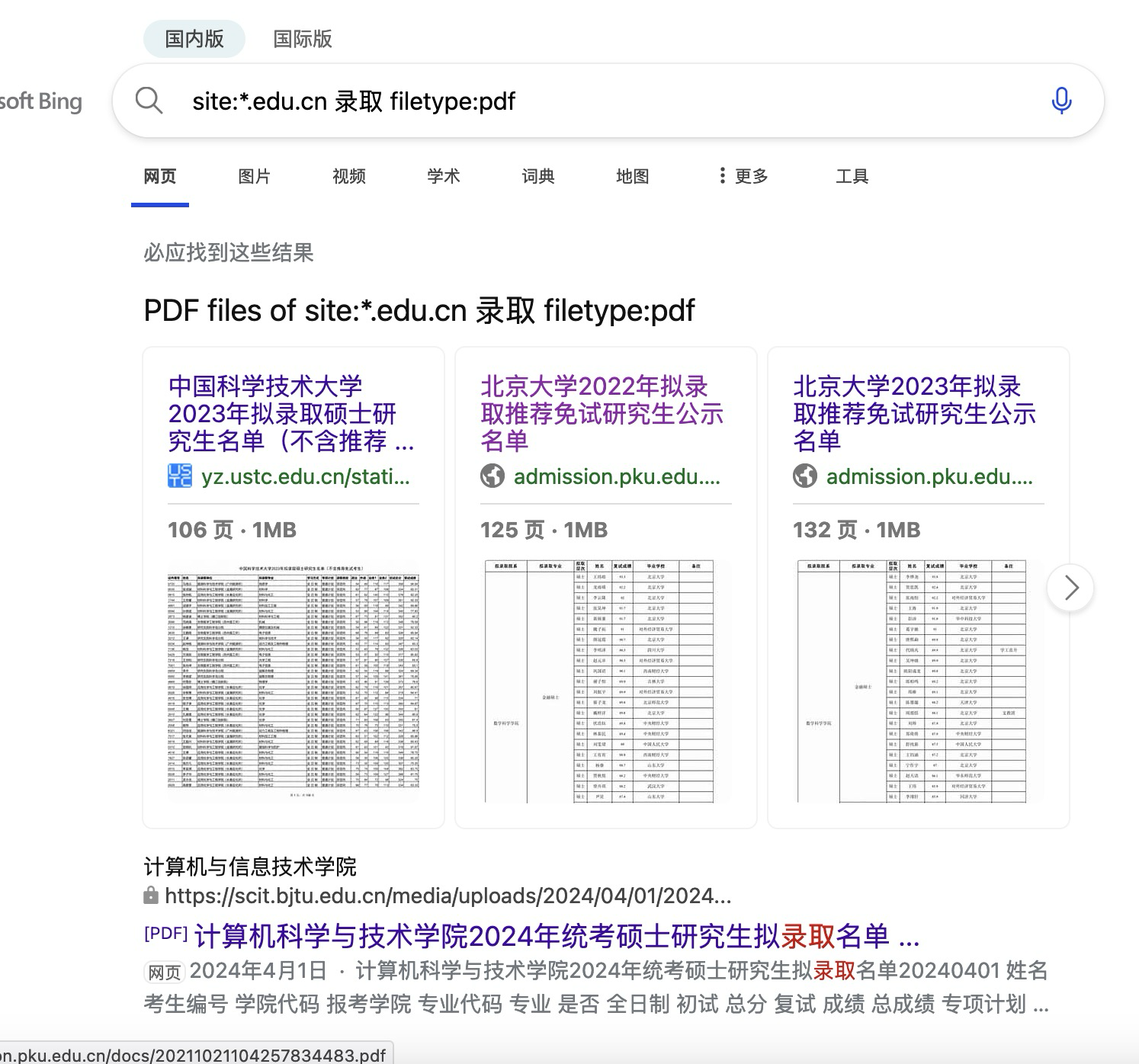

练习使用Google hack搜集技能完成搜索

每次实验都和课堂学习的内容紧密结合,这次在学习了信息搜集相关技术后就紧接着完成了实验五,在实验中我对于nmap中不同扫描对应的方式和结果更加熟悉,使用的扫描工具Nessus非常强大,对于攻击者来说非常好操作易上手,对扫描结果能更好地进行分析。

我们平常要注意个人信息在网络上的公开和泄漏,使用非常简单的google hack就可以扒出大量的个人信息,看似是分散的但是大量的分散信息若被有心人利用也会产生无法设想的后果。同时还要注意更新系统,关闭一些不常用的容易有风险的服务。