93

社区成员

发帖

发帖 与我相关

与我相关 我的任务

我的任务 分享

分享1.Web前端HTML-能正常安装、启停Apache。理解HTML,理解表单,理解GET与POST方法,编写一个含有表单的HTML。

2.Web前端javascipt-理解JavaScript的基本功能,理解DOM。

在1.的基础上,编写JavaScript验证用户名、密码的规则。在用户点击登陆按钮后回显“欢迎+输入的用户名”。

尝试注入攻击:利用回显用户名注入HTML及JavaScript。

3.Web后端:MySQL基础:正常安装、启动MySQL,建库、创建用户、修改密码、建表。

4.Web后端:编写PHP网页,连接数据库,进行用户认证。

5.最简单的SQL注入,XSS攻击测试。

6.安装Webgoat或类似平台,并完成SQL注入、XSS、CSRF攻击。

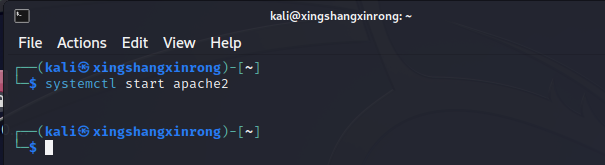

1.开启Apache

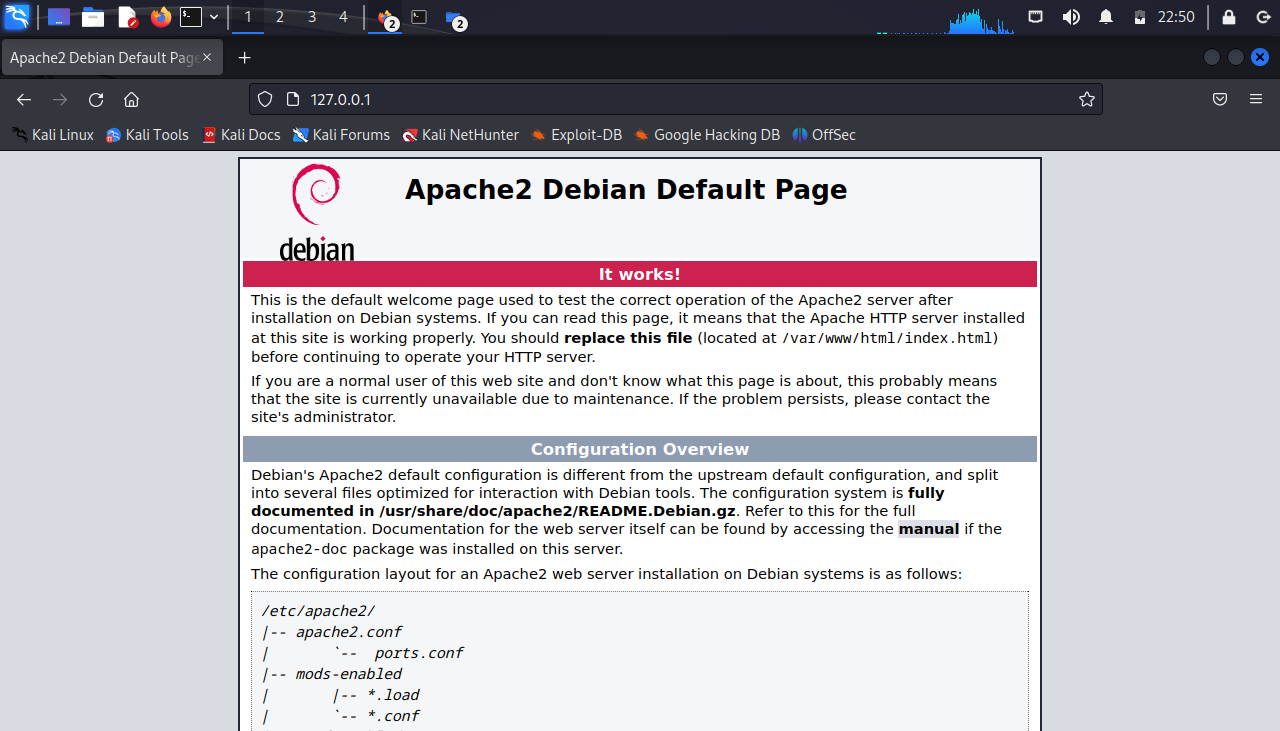

2.在浏览器中输入127.0.0.1,显示apache界面,服务开启成功

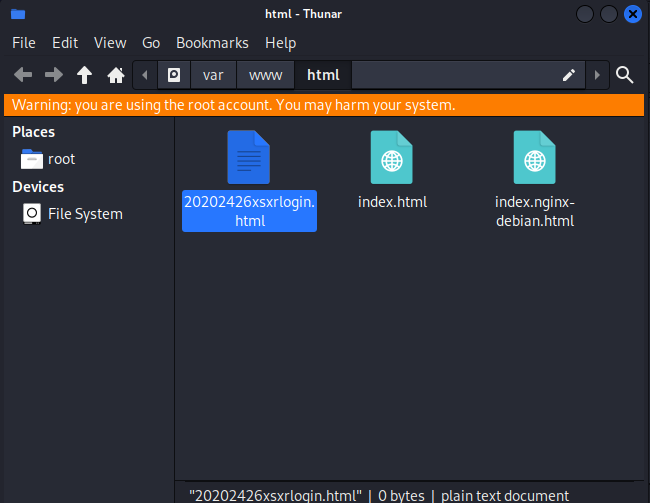

3.进入 /var/www/html,新建一个表单的html文件

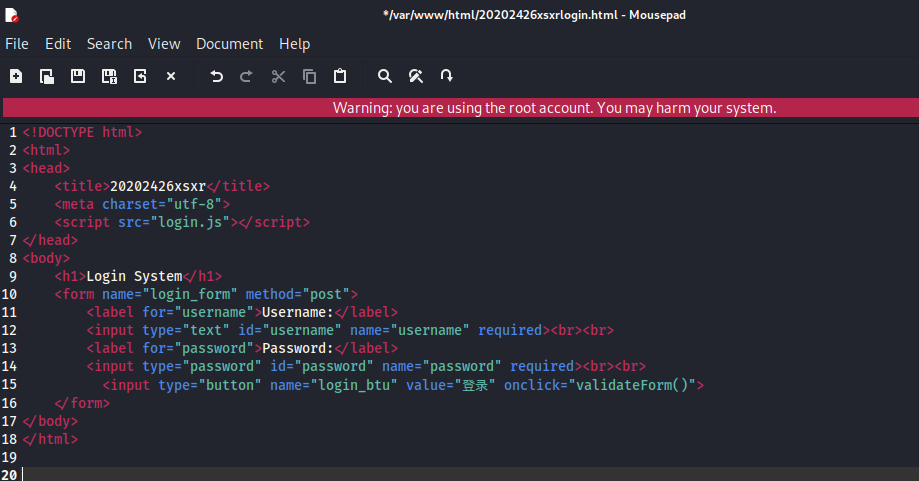

4.编写一个带表单的html代码

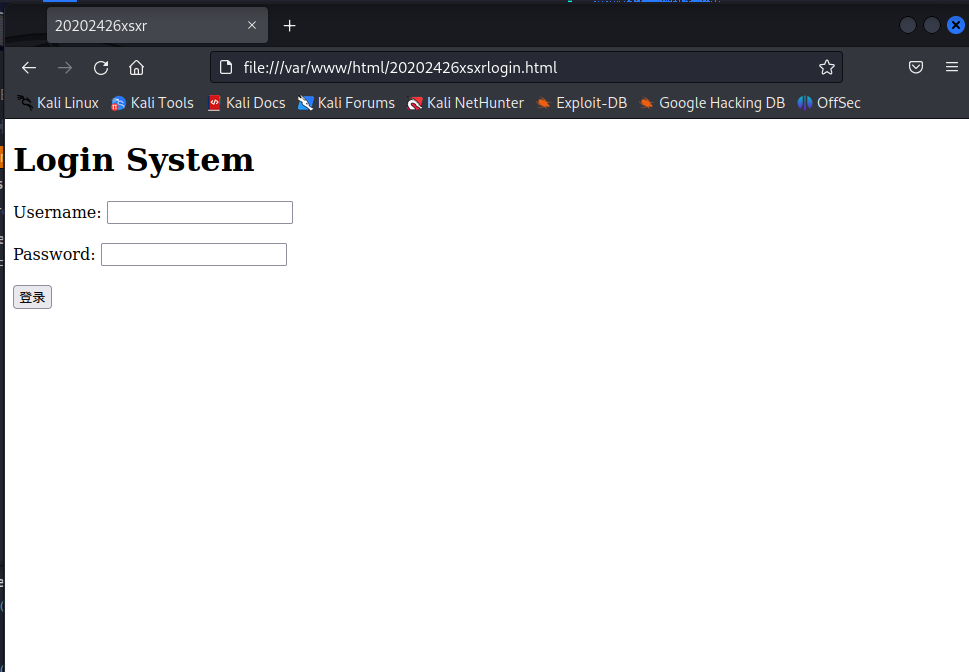

5.在浏览器输入 /var/www/html/20202426xsxrlogin.html,打开网页,就是编写的html

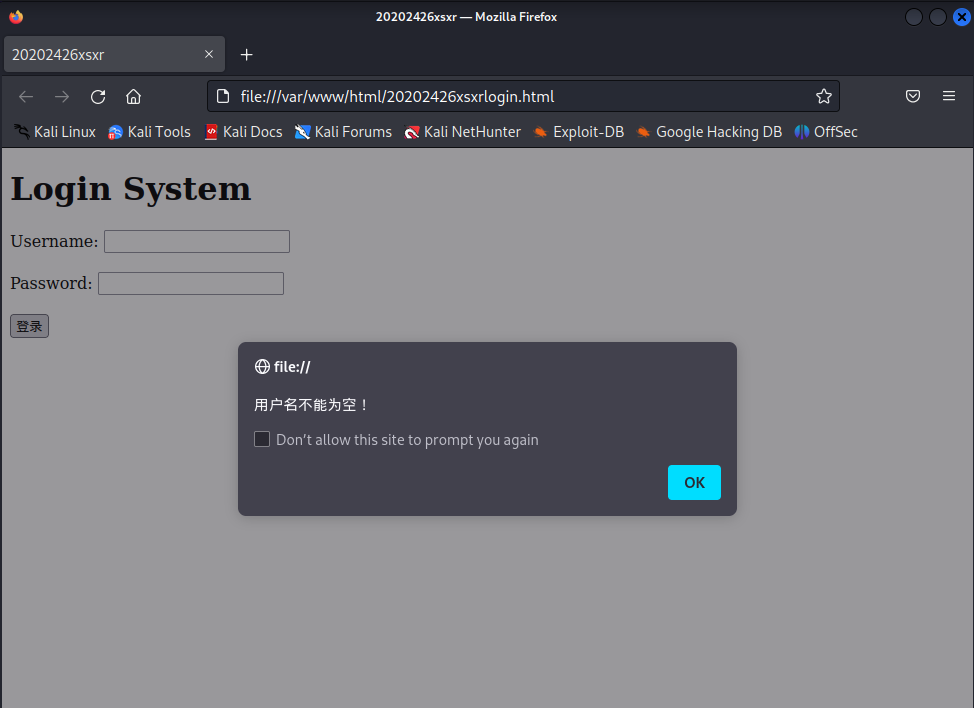

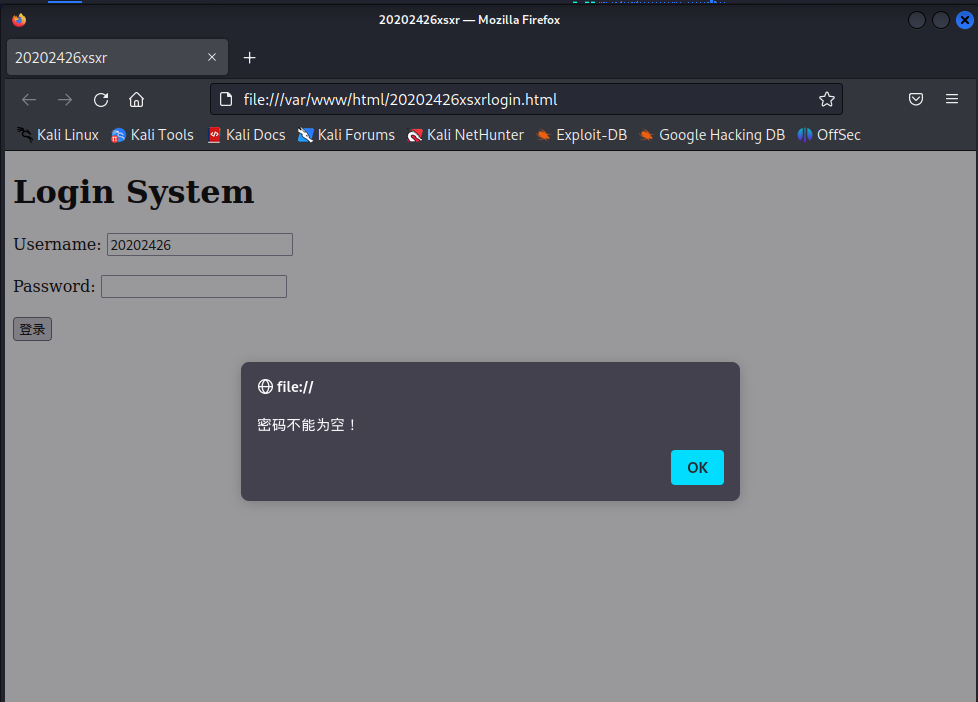

在原有的html的基础上,添加一段JavaScript代码,判断用户是否输入账号、密码。

输入格式错误示例:

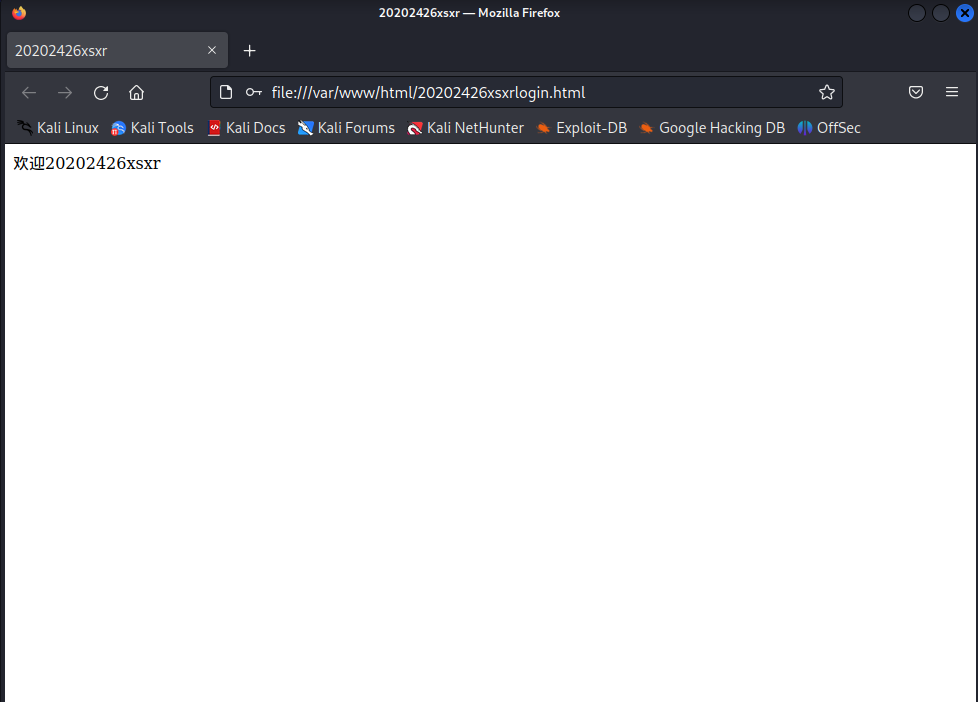

正确输入示例:

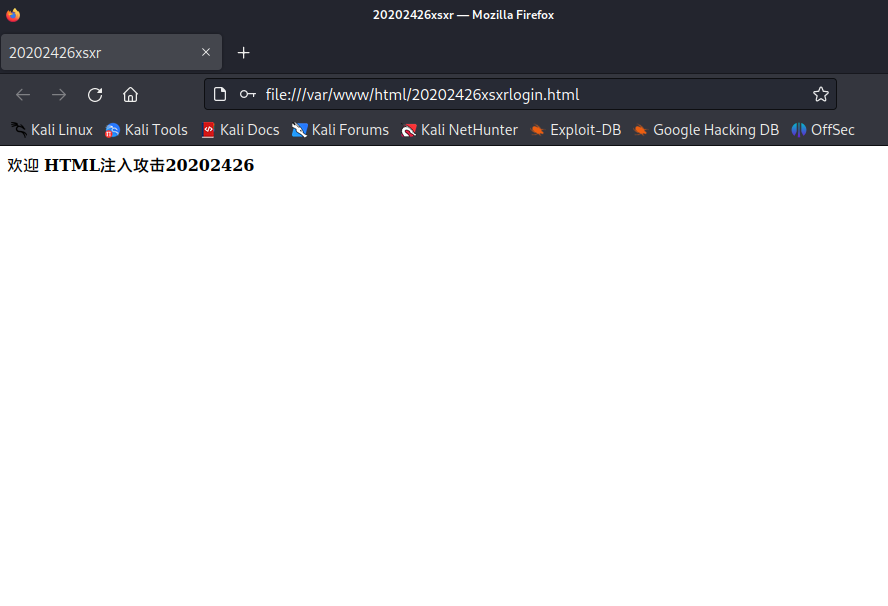

尝试注入攻击:利用回显用户名注入HTML及JavaScript

1.注入HTML:

注入成功!

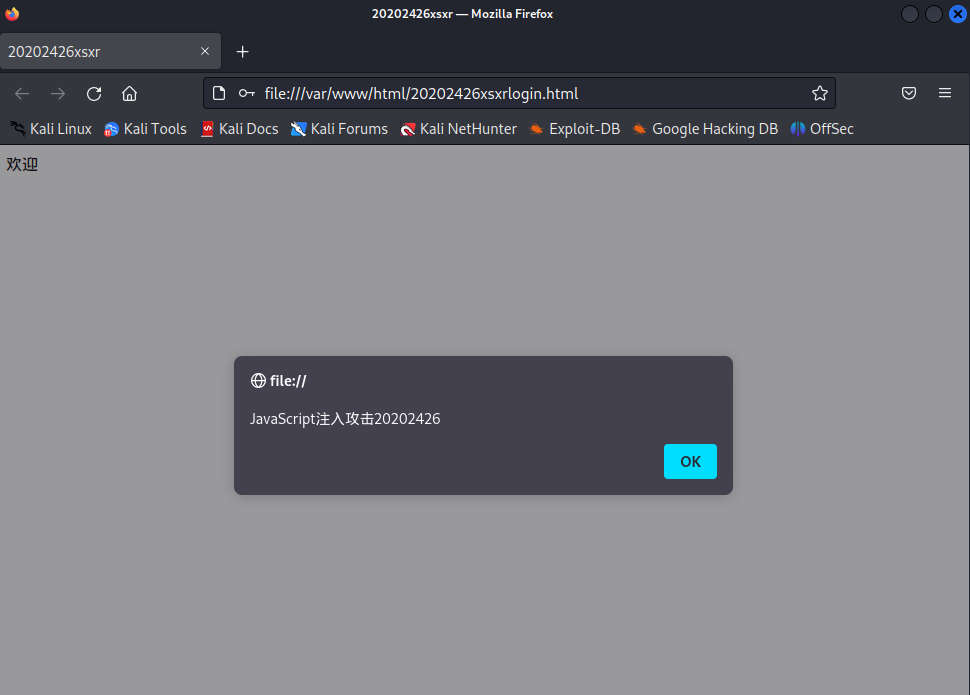

2.注入JavaScript:

注入成功!

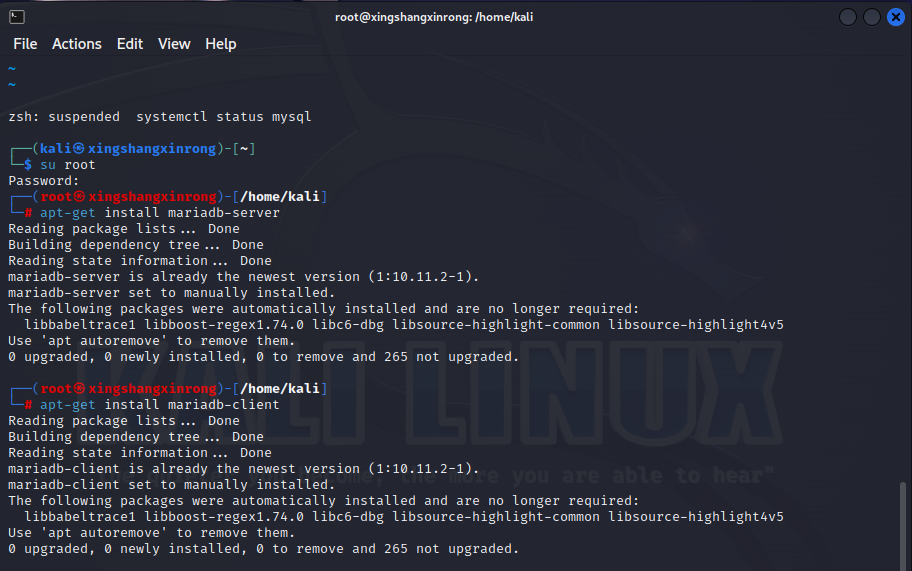

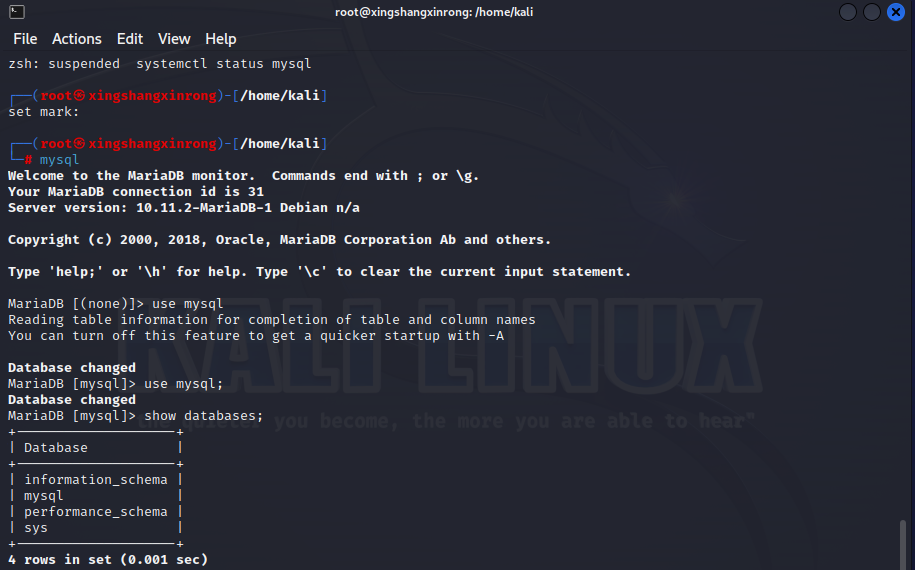

1.下载mariadb

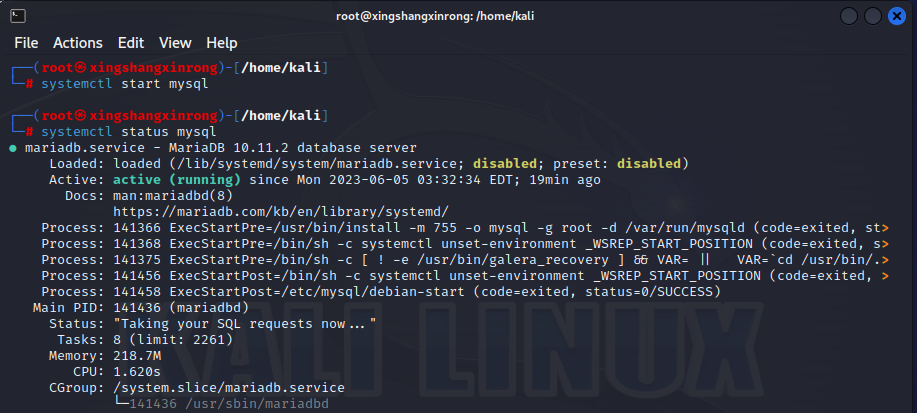

2.打开MySQL服务,查看服务状态

3.进入mysql数据库,查看现有数据库

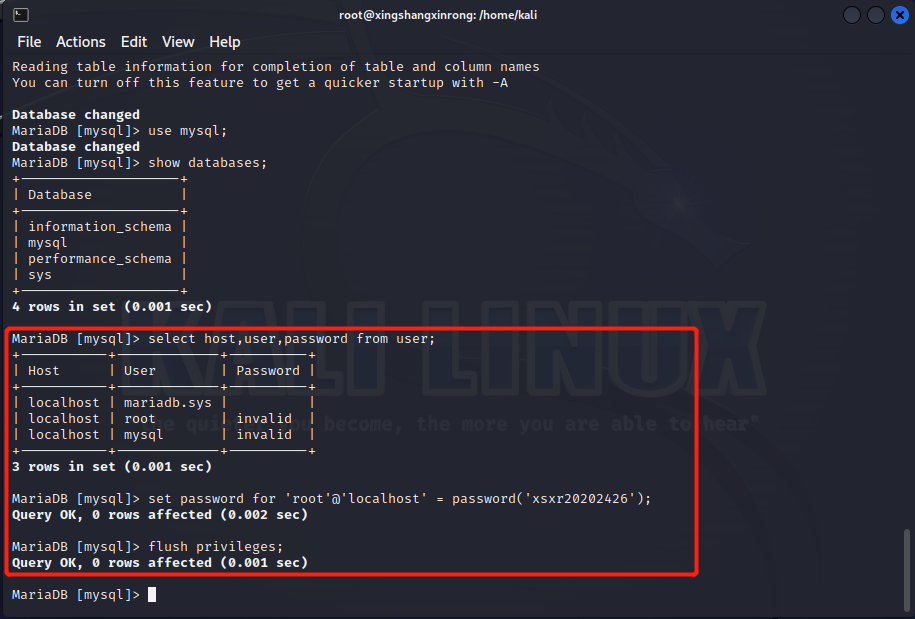

4.查看用户表数据,修改root密码并更新权限

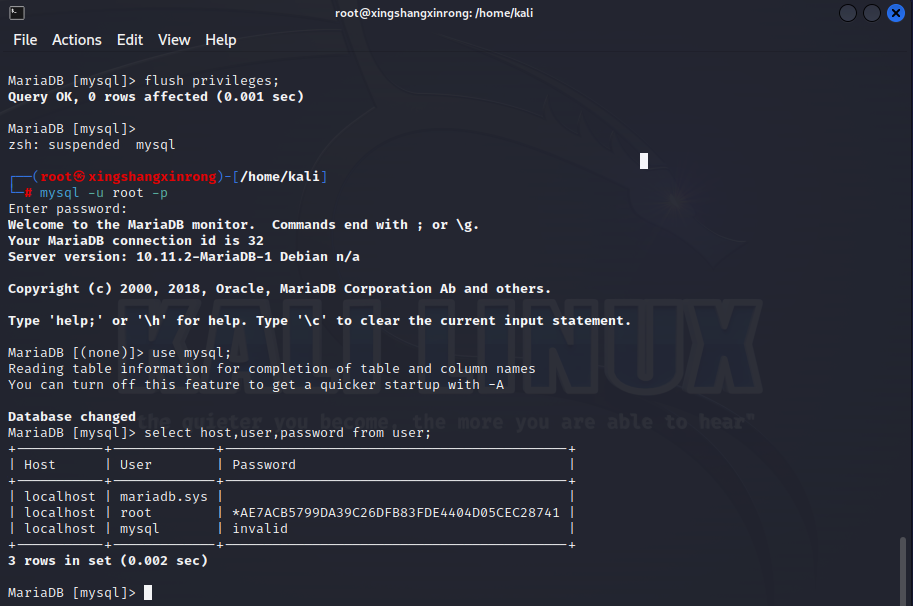

5.修改root密码后重新登录,进入数据库并查看用户表数据

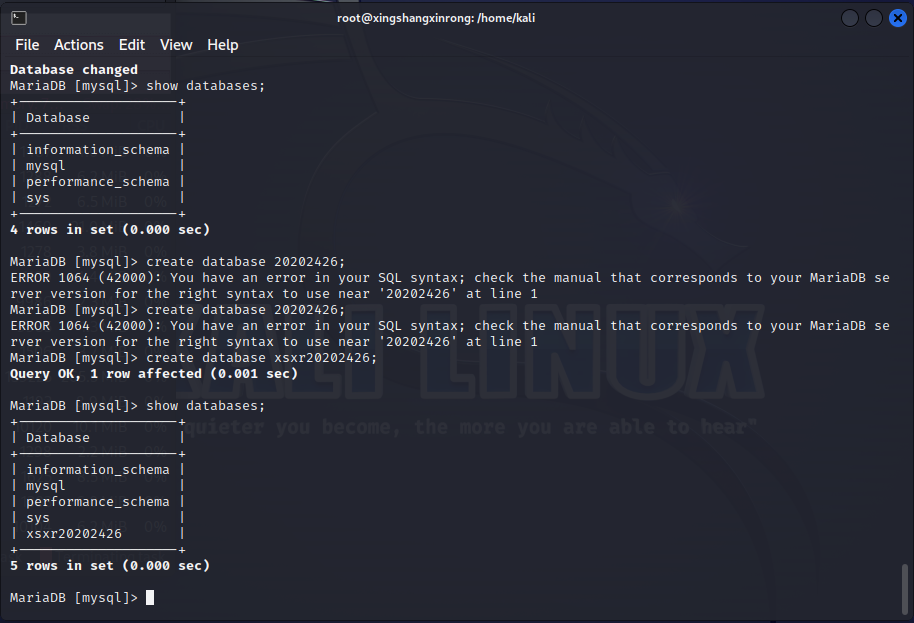

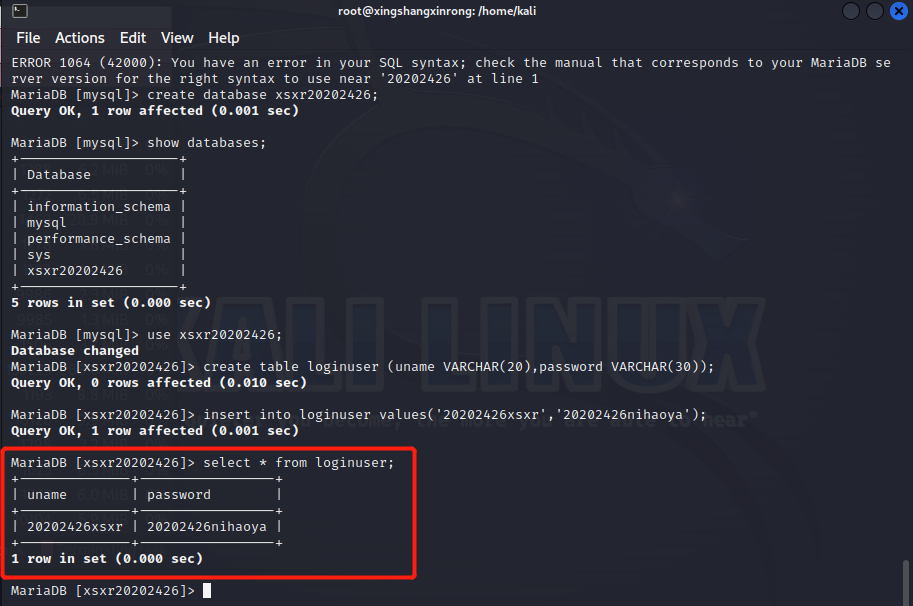

1.创建数据库xsxr20202426:

2.在数据库中创建loginuser 登录用户表,并添加一条记录:

1.编写login.php

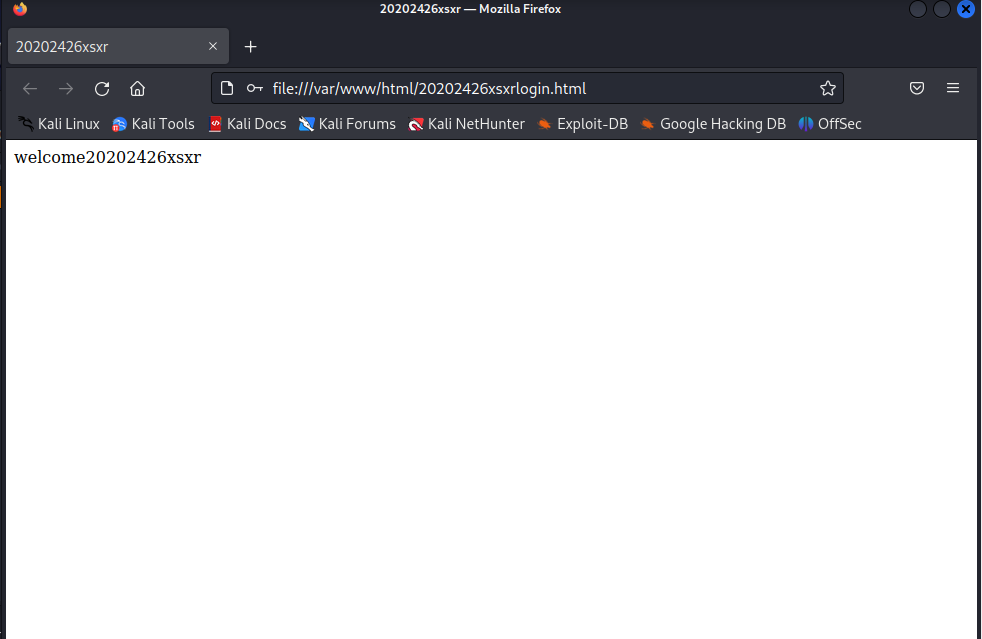

2.输入刚刚的账号密码,登录成功

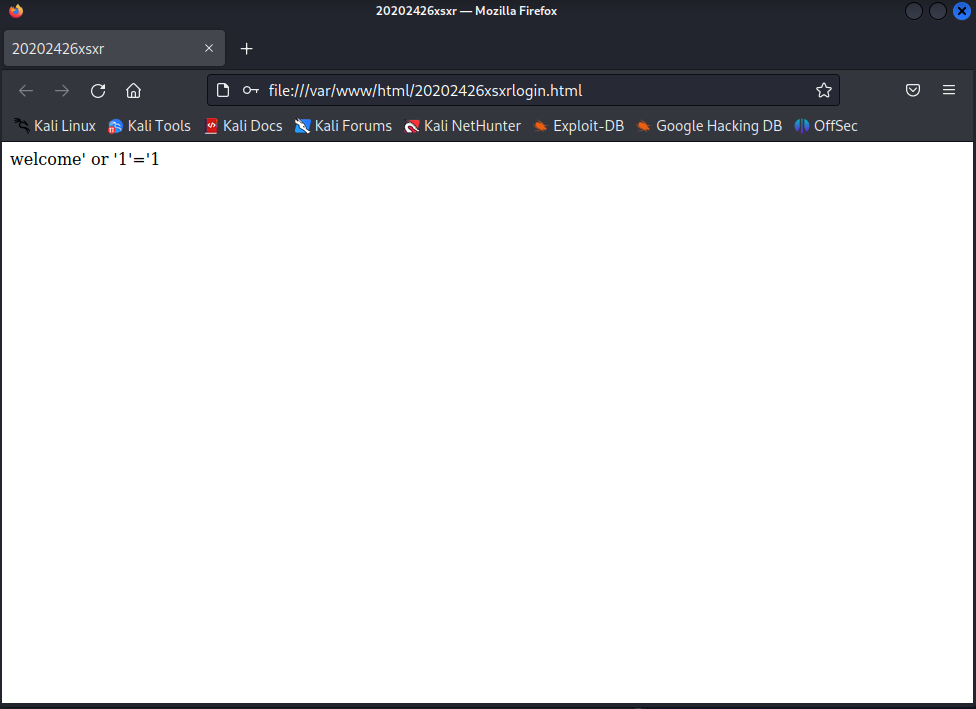

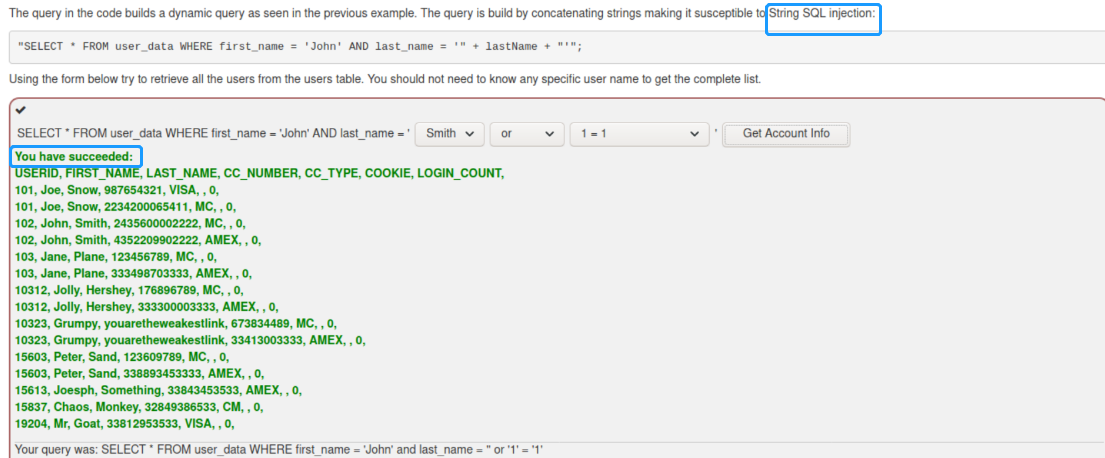

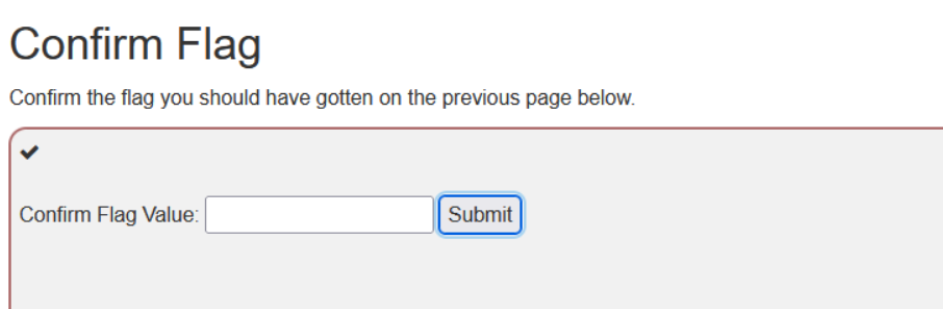

1.SQL注入

输入的用户名为:' or '1'='1

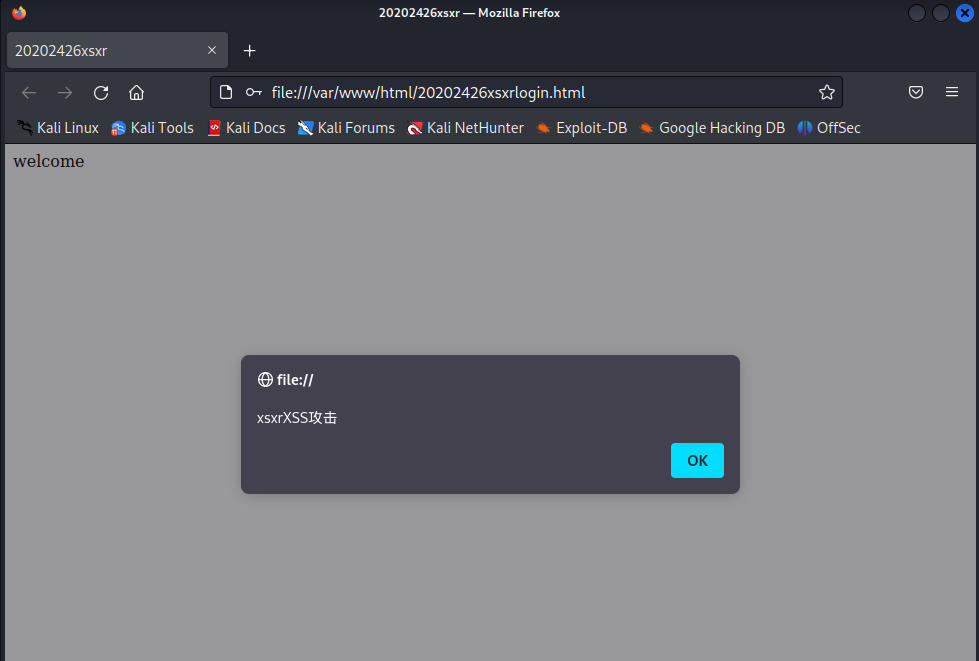

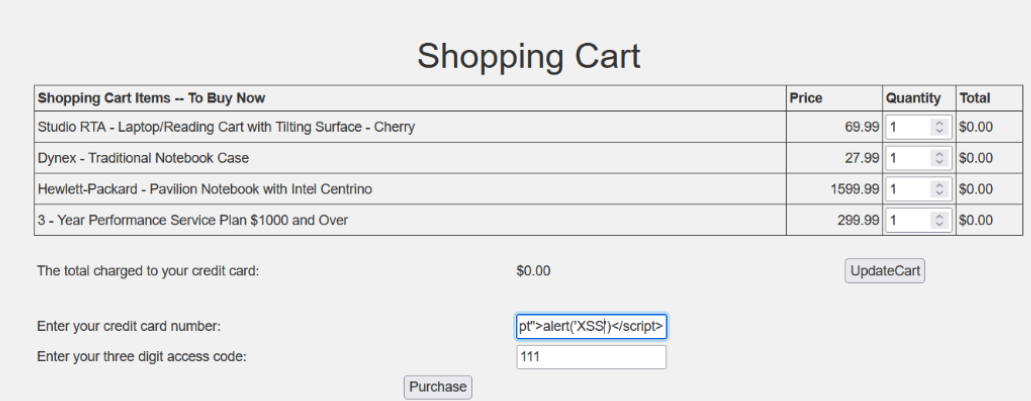

2.xss攻击

1.SQL注入:

2.XSS攻击:

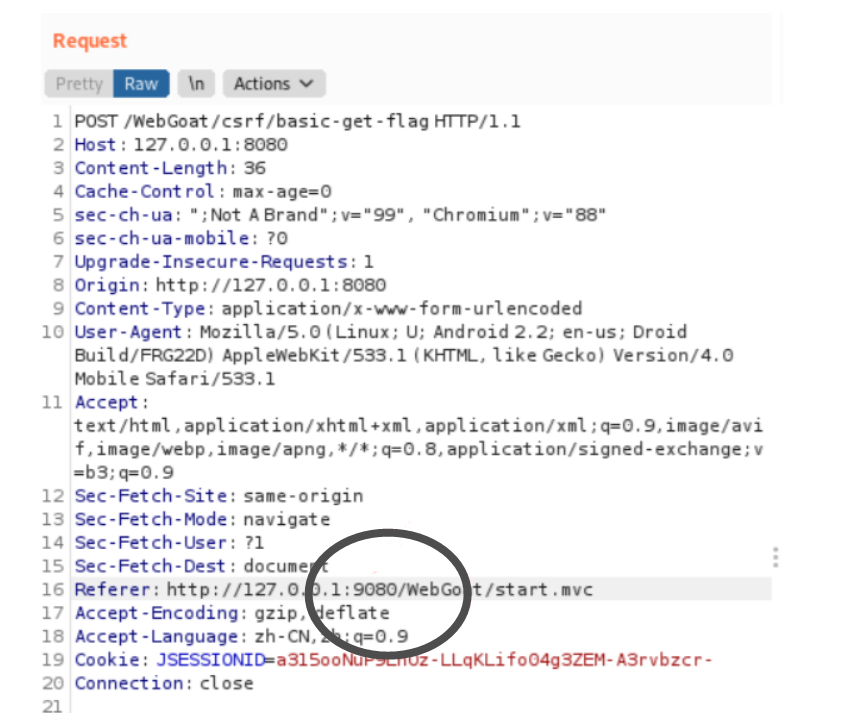

3.CSRF攻击:

时间过得真快,一转眼八个实验都已经完成了,在这个过程中,不仅仅是收获了知识,更重要的是提高了解决问题的能力,当然了,在这里就要感谢给予我帮助的各位同学,也要着重感谢王老师一学期以来对我的帮助和指导!实验虽然结束了,但是学习之路要更稳更好地继续走下去,在接下来的学习生活中,我会继续认真学习理论知识,并将其付诸实践,努力提高专业素养,不断寻求进步!